Якщо ви вже деякий час не працюєте в мережі, і якимось чином вдалося пропустити всі дивовижі про WannaCry та Petya ransomware, ми підготували коротке пояснення щодо цієї теми та перелічили основні відмінності між Петя (іноді його називають GoldenEye) і вже стриманий WannaCry зловмисне програмне забезпечення.

В епоху, коли комп’ютери керують багатьма економічними, промисловими та соціальними аспектами, не дивно сподіватися на кібер злочинець, який стане гідним і жахливим продовжувачем викрадення людей та пограбувань банків, які створили хаос у минулому разів. Дані дорівнюють грошам, а гроші - грошам, простіше кажучи. Одним з тих неозлочинів, які сьогодні є цілком присутніми, є програми-вимагателі.

Вимагання є одним із багатьох кіберзлочинів. Він вражає важливі та чутливі дані жертви і вимагає викуп, а в якості важеля тримає ключ розшифрування. Якщо ви не згодні з умовами кібер-злодія, ваші дані видаляються назавжди або публікуються залежно від того, наскільки секретною чи особистою є інформація, яка міститься у захоплених файлах.

Яка головна різниця між WannaCry та вимогами Petya?

Зараз, як і у попередників, у «бізнесі», що вимагає викупів, у нас є маленькі обманщики, хакери, які хочуть потрапити, та великі, добре обладнані та обізнані експерти. Перша група бере на себе особу (або групу осіб, якщо хочете), а інша група використовує шкідливе програмне забезпечення високого класу, оскільки їх цілями є компанії та гучні жертви. Ми говоримо про мільйони доларів у цій грі в кота-мишку. Ці люди не жартують, це справжня справа.

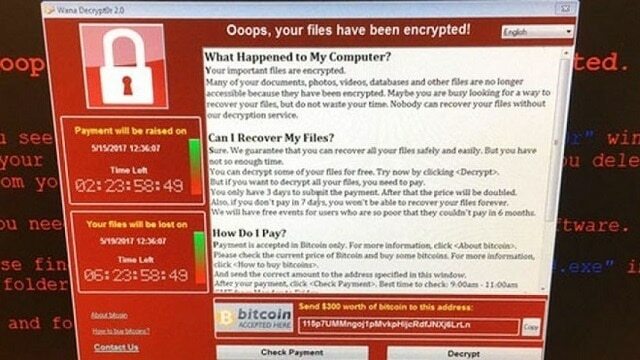

Недовго, приблизно два місяці тому, виникла глобальна вимога-вимога, пізніше відома як криза WannaCry. Це вразило кілька компаній у різних країнах світу, включаючи Національну службу охорони здоров'я в Англії та телекомунікаційного гіганта з Іспанії. З охороною здоров’я справа не лише в грошах, а в людських життях, що робить її ще більш безглуздою.

Хакери використовували витоку вразливість Windows під назвою EternalBlue, яку, як стверджується, використовувала АНБ для деяких привидів на Близькому Сході. Отже, в основному вони використовували пакетний файл, оновлення MS Office або оновлення сторонніх програм, щоб пошкодити комп’ютери, що працюють під керуванням Windows, і зашифрувати дані HDD ключем дешифрування, коли вони використовують. Вони попросили біткойни вартістю 300 доларів, щоб отримати конфіденційні дані на ПК кожного.

Зараз одна з причин, чому атаки спочатку були настільки успішними, полягає в тому, що більшість компаній чи приватних осіб, які були антагонізовані, працювали старі версії Windows, деякі навіть Windows XP (2017 рік, хлопці!), які не виправлені відповідними оновленнями безпеки. І антивірус вам не настільки допоможе (або може?), коли недоліком системи є карта, на якій грають хакери.

На щастя, у коді WannaCry також був недолік, і він зазнав поразки після того, як через тиждень Microsoft надала оновлення. Більше того, шкідлива програма була запрограмована на велику територію і замість того, щоб націлювати лише на вибрані цілі, вона заполонила Інтернет. Це ускладнило відстеження платежів. Petya або GoldenEye схожі, але, здавалося б, краще організовані та організовані. У нього менше недоліків, а мета його виконавців - це більш чітко націлений постріл, ніж ледве контрольований постріл.

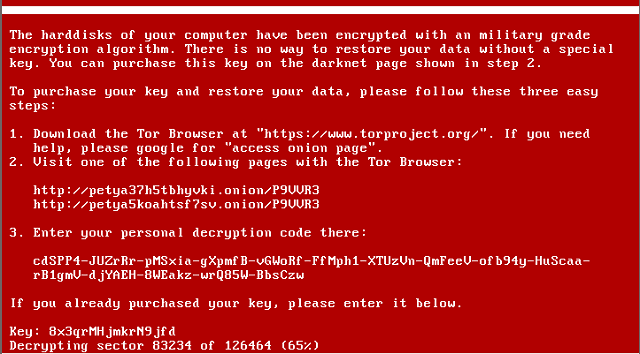

На сьогоднішній день Петя вразив лише близько 2500 цілей, а WannaCry - за значно коротший проміжок часу - сотні тисяч до того, як його було знищено. Інша відмінність пов’язана з оплатою перевірки. Неприємні люди, які стоять за атаками WannaCry, були недостатньо компетентними, щоб розробити надійний спосіб підтвердження виплат своїм жертвам. Таким чином вони втратили багато можливостей для отримання прибутку. Для перевірки Петя використовує невеликий постачальник послуг електронної пошти, який називається Posteo. Отримавши електронний лист із підтвердженням оплати, вони надсилають ключ розшифровки, і цим процедура завершується.

Однак головна відмінність полягає в самому програмному забезпеченні. Це атакує різними способами, тому експерти вважають, що набагато складніше зупинити це. Оновлення та виправлення безпеки нічого не допоможуть. Принаймні не самостійно. Шкідливе програмне забезпечення, яке завдає Petya, починається із системи, вона поставляється в різних версіях, і поки що немає простого рішення, яке мало б вирішити її.

Більше того, багато компаній обманюються думкою, що патчі або додаткові заходи безпеки - це не так суттєво, тож, швидше за все, Петя буде навіть зростати з часом, поки не досягне світу рівні загрози. Це лише початок масової глобальної кризи з вимогами та перевірка пильності для основних гравців. Це яскравий приклад того, що заходи безпеки є обов’язковими і що ми можемо розраховувати, що багато інших кіберзлочинців підуть цим шляхом.

Яка ваша думка з цього приводу? Не забудьте повідомити нас у розділі коментарів нижче.

ПОВ'ЯЗАНІ ІСТОРІЇ, ЯКІ ВАМ ПОТРІБНО ПОВЕРИТИ

- Ось чому Microsoft вимикає сторонні сторониантивірусу Windows 10

- 10 найкращих антивірусних програм для перегляду веб-сторінок

- Ось чому Microsoft вимикає сторонні антивіруси в Windows 10 Creators Update