Корпорація Майкрософт нещодавно випустила Попередження про безпекуADV180028) попередження для користувачів, що використовують самошифровані твердотільні накопичувачі (SSD) Bitlocker системи шифрування.

Ця порада щодо безпеки з’явилася після того, як двоє дослідників безпеки з Нідерландів Карло Мейєр та Бернард ван Гастель опублікували проект паперу, в якому виклали виявлені ними вразливі місця. Ось реферат підсумовуючи проблему:

Ми проаналізували апаратне повнодискове шифрування декількох твердотільних накопичувачів шляхом зворотного проектування їх прошивки. Теоретично гарантії безпеки, пропоновані апаратним шифруванням, подібні до програмних реалізацій або кращі за них. Насправді ми виявили, що багато апаратних реалізацій мають критичні недоліки безпеки, оскільки для багатьох моделей можна повністю відновити дані без знання секрету.

Якщо ви бачили статтю, ви можете прочитати про всі різні уразливості. Зупинюсь на двох основних.

Безпека шифрування апаратного забезпечення SSD

Microsoft знала, що проблема має твердотільні накопичувачі. Отже, у випадках самошифрованих твердотільних накопичувачів, Bitlocker дозволить

шифрування використовуються твердотільними накопичувачами для прийняття. На жаль, для Microsoft це не вирішило проблему. Більше від Мейєра та ван Гастеля:BitLocker, програмне забезпечення для шифрування, вбудоване в Microsoft Windows, буде покладатися виключно на апаратне повнодискове шифрування, якщо SSD рекламує підтримку для нього. Таким чином, для цих дисків також захищено дані, захищені BitLocker.

Уразливість означає, що будь-який зловмисник, який може прочитати посібник користувача SED, може отримати доступ до головний пароль. Отримавши доступ до головного пароля, зловмисники можуть обійти створений користувачем пароль і отримати доступ до даних.

- ПОВ'ЯЗАНІ: 4 найкраще програмне забезпечення для спільного використання файлів для Windows 10

Виправте уразливості головного пароля

Насправді, цю вразливість, здається, досить легко виправити. По-перше, користувач може встановити власний головний пароль, замінюючи той, що генерується постачальником SED. Тоді згенерований користувачем пароль не буде доступний зловмиснику.

Іншим варіантом, здавалося б, є встановлення можливості головного пароля на «максимум», таким чином, взагалі відключаючи головний пароль.

Звичайно, рекомендація щодо безпеки виходить із припущення, що пересічний користувач вважає, що SED буде захищений від зловмисників, то чому б хтось робив будь-яку з цих речей.

Паролі користувача та ключі шифрування диска

Ще одна уразливість полягає в тому, що між паролем користувача та ключем шифрування диска (DEK), який використовується для шифрування пароля, немає криптографічного прив'язки.

Іншими словами, хтось міг заглянути всередину мікросхеми SED, щоб знайти значення DEK, а потім використати ці значення для викрадення локальних даних. У цьому випадку зловмисник не потребуватиме пароля користувача, щоб отримати доступ до даних.

Є й інші вразливості, але, наслідуючи приклад майже всіх інших, я просто дам вам посилання на чернетка, і ви можете прочитати про них усіх там.

- ПОВ'ЯЗАНІ: 6 найбільших жорстких дисків SSD, які можна придбати в 2018 році

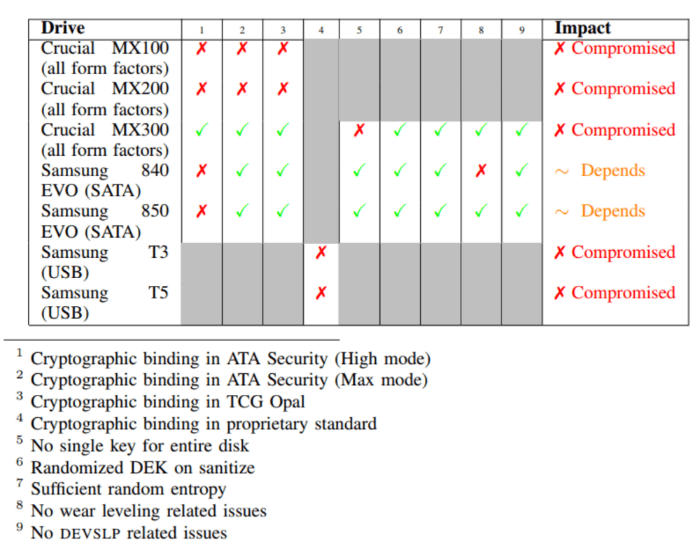

Можливо, це впливає не на всі твердотільні накопичувачі

Однак я хотів би вказати на дві речі. По-перше, Мейєр та ван Гастель протестували лише частину всіх твердотільних накопичувачів. Проведіть дослідження вашого твердотільного накопичувача та переконайтеся, що у нього можуть бути проблеми. Ось твердотільні накопичувачі, які протестували два дослідники:

Зловмисникам потрібен локальний доступ

Також зауважте, що для цього потрібен локальний доступ до твердотільного накопичувача, оскільки зловмисники повинні отримувати доступ до прошивки та маніпулювати нею. Це означає, що ваш SSD і дані, які він зберігає, теоретично безпечні.

Сказавши це, я не маю на увазі, що до цієї ситуації слід ставитися легковажно. Я залишу останнє слово Мейєру та ван Гастелю,

Цей [звіт] оскаржує думку, що апаратне шифрування є кращим за програмне. Ми прийшли до висновку, що не слід покладатися виключно на апаратне шифрування, пропоноване твердотільними накопичувачами.

Справді мудрі слова.

Ви виявили твердотільний накопичувач, який не входить до списку та має таку ж проблему безпеки? Повідомте нас у коментарях нижче.

ПОВ'ЯЗАНІ ОПИСАННЯ, ЩОБ його перевірити:

- 5 антивірусів з найвищим рівнем виявлення для боротьби з підлими шкідливими програмами

- Наскрізне шифрування тепер доступне для користувачів Outlook.com

- 5+ найкращих програм безпеки для криптовалюти для захисту вашого гаманця

![Не вдалося розблокувати пароль C [ТЕХНІЧНЕ ВИПРАВЛЕННЯ]](/f/24dcfc8b078d2177b477ef5500928319.jpg?width=300&height=460)