Чому непідтримувана версія Windows може бути вашою поразкою

- Кінець підтримки — це термін, який використовується для опису, коли продукт досягає дати припинення.

- Це означає, що після цієї дати постачальник не надаватиме нових оновлень безпеки чи виправлень.

- У цій статті ми досліджуємо наслідки подальшого використання непідтримуваних ОС Windows і малюємо ширшу картину.

Незнання є однією з головних причин, чому люди стають жертвами зловмисних атак. Ви не знаєте або не маєте достатньо мотивації, щоб захистити свою інформацію. Необхідно покращити обізнаність громадськості щодо того, до чого вони можуть бути вразливі, і як запобігти їх реалізації.

Хоча корпорація Майкрософт виконала хорошу роботу, виправляючи вразливості з кожним новим випуском, багато організацій все ще використовують старіші версії Windows, підтримка яких уже завершилася.

Наприклад, Windows 7, 8, 8.1 і 10 продовжують використовуватися. Це навіть незважаючи на те, що вони закінчилася підтримка в 2020, 2016 і 2023 роках відповідно. Windows 10 безпечна, оскільки підтримка триває до жовтня 2025 року.

Через їх широке використання системи Windows займають перше місце в списку вразливостей. Під час написання цієї статті Впровадження Windows 10 становить колосальні 71%. Це більше половини частки ринку.

Одна використана вразливість може призвести до зараження кількох машин і втрати даних, що може серйозно загрожувати окремим користувачам і всій організації, до якої вони належать.

Це не обов’язково маєте бути ви. Ви можете взяти на себе відповідальність зараз і не стати черговою статистикою скомпрометованої системи. У цій статті ми наводимо експертні думки, щоб пролити більше світла на це питання.

Які ризики використання непідтримуваних версій Windows?

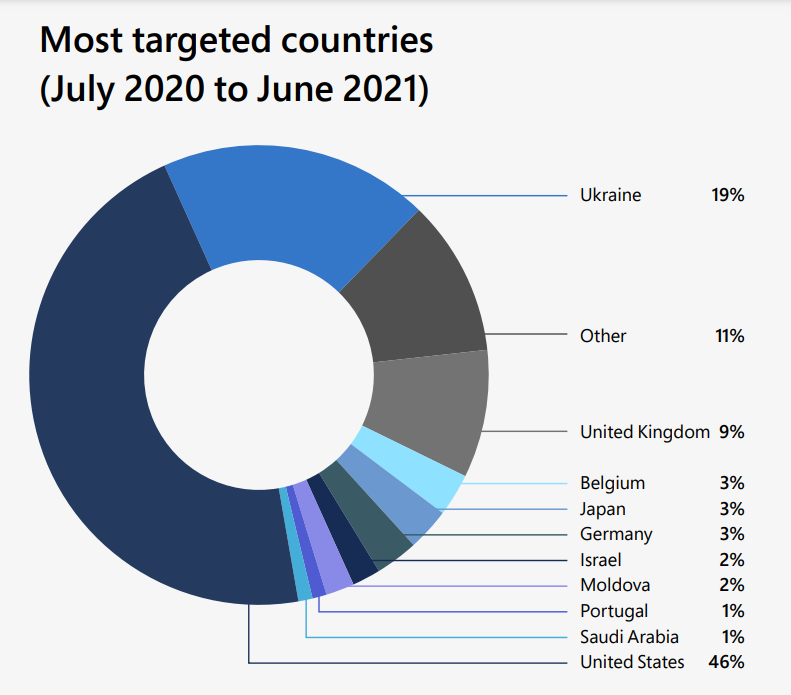

Кіберзагрози зростають за частотою та серйозністю. Вони також стають більш витонченими та цілеспрямованими. Про це свідчить нещодавня серія атак програм-вимагачів, які вразили великі організації та малий бізнес. Зокрема, DEV-0586.

усієї діяльності, що загрожує національній державі

У світі комп’ютерів і програмного забезпечення існує два основних типи користувачів: ті, хто розбирається в техніці, і ті, хто ні.

Колишня група, вони це знають Windows — чудова ОС. Він не ідеальний, але якщо ви задоволені його продуктивністю, ваша версія не має значення.

Для останньої групи може бути важко зрозуміти, чому хтось вирішив не використовувати останню версію Windows.

Якщо ви стежили за новинами протягом останніх кількох років, можливо, ви чули про кілька серйозних порушень безпеки, які вплинули на мільйони людей у всьому світі.

Спільним для цих порушень є те, що всі вони були спричинені комп’ютерами з непідтримуваною версією Windows.

І хоча хакери здійснили деякі з цих зломів, інші були спричинені людською помилкою. Компанії не повинні використовувати непідтримувану операційну систему. Це особливо актуально, якщо вони хочуть захистити свої дані та інформацію клієнтів.

Як повторює експерт Ігал Флегманн, співзасновник і генеральний директор Keytos:

Навчання з безпеки у вашій організації також дуже важливо, щоб користувачі не натискали фішингові листи та не повідомляли про атаки вашій команді безпеки.

Генеральний директор в Keytos

Припустімо, ви не знаєте серйозності ризику, пов’язаного з запуском версії Windows, підтримка якої вже завершилася, особливо для бізнесу. У такому випадку ми розбираємо це для вас.

Ризики безпеки

Неодноразово повторювали, як запуск непідтримуваної ОС шкодить вашій безпеці. Але наскільки жахливими є ризики?

Найважливіша причина, з якої ви повинні оновлення з непідтримуваної версії полягає в тому, що Microsoft більше не випускатиме оновлення безпеки для цих версій.

Непідтримуване програмне забезпечення робить ваші конфіденційні дані вразливими для атак хакерів. Вони можуть легко шукати вразливі системи, які не були виправлені.

За словами експертів, фішинг є найпоширенішою точкою входу. Тому налаштування Windows 11 MFA значною мірою допоможе запобігти цим спробам.

Це лише початок. Вам знадобиться більше рішень безпеки, щоб у разі збою ваша система залишалася безпечною. Залежність від одного — це самогубство, оскільки ви ризикуєте втратити свої дані, якщо їх зламано.

На думку експерта Джо Стокера, засновника та генерального директора Patriot Consulting і MVP Microsoft:

Жодне рішення безпеки не є ідеальним. Важливо мати багаторівневий підхід до безпеки, який включає поєднання технічних і нетехнічних засобів контролю.

генеральний директор компанії Патріот Консалтинг

і Microsoft MVP

І хоча всі елементи керування системою можуть бути на місці, ми не можемо дозволити собі ігнорувати роль користувачів.

Будьте в курсі подій і встановлення програмного забезпечення безпеки це лише вершина айсберга.

Вам також потрібно залишатися пильним і мати здатність розшифрувати атаку на відстані кілометрів.

Інакше це все одно, що мати міцні металеві ворота для захисту, але забути їх замкнути.

Але це не єдине занепокоєння, коли мова заходить про застарілі ОС.

Системні збої

Якщо ваша компанія використовує непідтримувану ОС, ви ризикуєте зіткнутися з системним збоєм, коли буде виявлено нову вразливість.

Це може призвести до втрати даних або простою ваших бізнес-операцій. Якщо ви не можете швидко виправити ситуацію, виправивши уражені системи, нове зловмисне програмне забезпечення пошириться у вашій мережі.

За словами Джо Стокера:

Підтримуйте пристрої з виправленнями, а також використовуйте AV і EDR зменшить уразливість і ризик запуску зловмисного програмного забезпечення на кінцевій точці. Windows ASR, Applocker, WDAC або Windows 11 22H2 «Smart App Control» можуть ще більше знизити ризик шкідливого програмного забезпечення.

Як видно з наслідків уразливості безпеки DEV-0586, він знаходиться на системному диску та має право перезаписувати головний завантажувальний запис.

MBR — це перший сектор жорсткого диска, який містить інформацію про те, як запускати та запускати операційну систему. Коли ан Атака на основі MBR станеться, здатність завантажувача завантажувати ОС буде порушена, і комп’ютер може не запускатися нормально.

Ось чому Кріс Карел, менеджер з безпеки Infinite Campus, рекомендує вам:

Майте послідовні резервні копії, які не можна легко видалити чи знищити. Регулярно тестуйте їх, щоб переконатися, що вони працюють і охоплюють те, що вам потрібно.

менеджер, Нескінченний кампус

Проблеми з продуктивністю

Продуктивність старих версій Windows з часом погіршується. Це пов’язано з тим, що нове обладнання потребує більше ресурсів від операційної системи, ніж старе обладнання.

Наприклад, якщо ви встановити нову відеокарту на вашому ПК, який підтримує DirectX, але ви все ще використовуєте стару версію Windows, яка ще не підтримує ці нові API, ігри можуть працювати набагато повільніше ніж, якби ви працювали з новішою версією Windows.

Для належної роботи багатьох програм потрібні певні версії Windows, тому, якщо програма не сумісна з вашою поточною версією, вона може не працювати належним чином або взагалі не працювати. Це може спричинити проблеми для користувачів та ІТ-адміністраторів, які повинні знайти обхідні шляхи вирішення цих проблем із сумісністю.

Кріс вважає, що єдине рішення:

Підтримуйте виправлення та оновлення систем. І операційні системи (Windows, Linux), і програмне забезпечення, яке на ньому працює. (Exchange, веб-браузери, брандмауери тощо) Особливо з будь-чим, що має доступ до Інтернету.

Основні методи зміцнення вікон

Зміцнення означає процес підвищення безпеки систем. Це важливий крок у загальному процесі безпеки, оскільки він допомагає запобігти неавторизованому доступу, несанкціонованим змінам та іншим атакам на системи та дані.

Деякі з методів загартовування, які ви можете застосувати, включають:

Конфігурація системи

Стандартна конфігурація системи часто недостатньо безпечна, щоб протистояти рішучому зловмиснику. Ви можете налаштувати систему, щоб вона була більш безпечною, змінивши конфігурації за замовчуванням, налаштувавши брандмауери та встановивши антивірусне програмне забезпечення.

Нижче наведено кілька важливих кроків, які можна виконати для налаштування системи:

- Зміна паролів за замовчуванням – За умовчанням багато операційних систем мають пароль за умовчанням. Якщо хтось заволодіє вашим комп’ютером, він може увійти в нього, використовуючи цей пароль за умовчанням.

- Вимкнення непотрібних служб/додатків – Це зменшує використання ресурсів (пам’яті та центрального процесора), таким чином покращуючи продуктивність вашої машини.

- Налаштування системних політик – Політики допомагають налаштувати системи організації відповідно до конкретних вимог. Основна мета використання цих політик полягає в тому, щоб переконатися, що всі системи налаштовано таким чином, щоб до них міг отримати доступ лише авторизований персонал.

Зрештою, Ігал повторює, що:

Найкращий спосіб захистити організації в цьому світі нульової довіри – це зменшити площу та зняти відповідальність за безпеку з пересічного кінцевого користувача.

Контроль доступу користувачів

Контроль доступу користувачів є першою лінією захисту від атак і повинен бути реалізований для запобігання несанкціонованому доступу до систем.

Ідея UAC проста. Перед запуском програми, завантаженої з Інтернету або отриманої електронною поштою, Windows запитує користувача, чи можна дозволити цю дію.

Це означає, що якщо хтось спробує встановити зловмисне програмне забезпечення на ваш комп’ютер, йому знадобиться фізичний доступ до вашого комп’ютера та він повинен вручну підтверджувати кожен крок встановлення. Завдяки цьому їм набагато складніше заразити ваш комп’ютер без вашого відома.

Ми бачили деяких користувачів вимкнення підказки UAC тому що це інвазивно щоразу, коли ви намагаєтеся запустити програму, але очевидно, що вони не подумали про її наслідки. Хороша новина полягає в тому, що корпорація Майкрософт досягла успіху в забезпеченні того, що ви можете контролювати це.

Ви можете використовувати вбудовану в Windows функцію контролю облікових записів користувачів (UAC), щоб запобігти запуску зловмисного програмного забезпечення та інших шкідливих програм на вашому комп’ютері. Він увімкнено за замовчуванням, але ви можете налаштувати його параметри, щоб налаштувати його роботу.

Безпека мережі

Безпека всіх систем в організації має першочергове значення. Однак мережева безпека має вирішальне значення, оскільки вона забезпечує механізми захисту інших систем від атак.

Цей широкий термін охоплює сукупність методів, процесів і технологій, які використовуються для захисту комп’ютерних мереж, їх систем і пристроїв.

Безпека мережі спрямована на захист інформації від несанкціонованого доступу або розголошення. Це робиться за допомогою комбінації апаратного та програмного забезпечення для забезпечення виконання правил, яких повинні дотримуватися користувачі, адміністратори та програми в мережі.

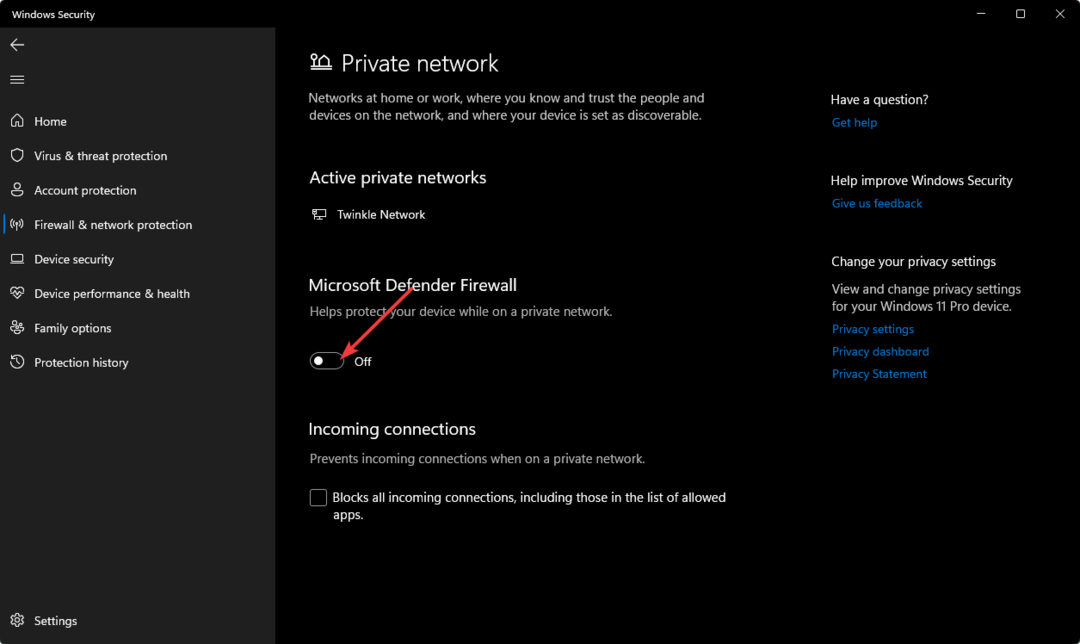

Ці правила зазвичай включають автентифікацію, авторизацію, шифрування та контрольний журнал. Щоб почати, вам потрібно встановити брандмауер. Брандмауери є одними з найважливіших інструментів безпеки мережі.

Це можуть бути програмні або апаратні пристрої, які контролюють доступ до мережі або комп’ютера, забезпечуючи рівень захисту від Інтернету чи інших ненадійних мереж.

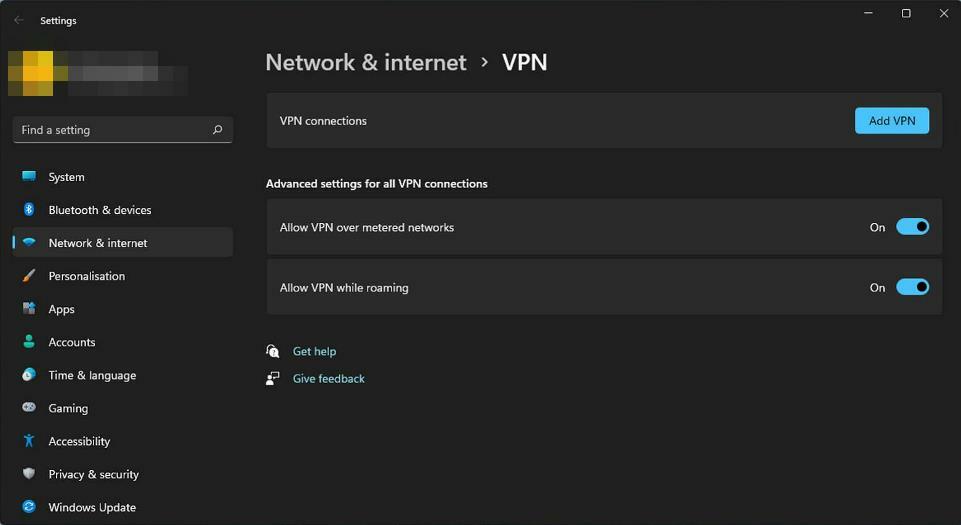

Інший інструмент, який вам знадобиться, це a VPN (віртуальна приватна мережа). Це зашифроване з’єднання дозволяє безпечно підключатися до зовнішнього сервера для віддаленого доступу до внутрішньої мережі.

Основна причина, чому VPN вважаються технікою захисту Windows, полягає в тому, що вони можуть забезпечити додатковий захист у поєднанні з іншими технологіями, такими як брандмауери та системи виявлення вторгнень.

Вони використовують шифрування та автентифікації техніки, щоб забезпечити безпеку всього трафіку. Це значно ускладнює зловмисникам отримати доступ до вашої системи, щоб викрасти або пошкодити інформацію.

Окрім традиційних механізмів безпеки мережі, сьогодні з’являється кілька нових технологій, які виходять за межі традиційних заходів безпеки мережі. До них відносяться хмарні обчислення і програмне забезпечення віртуалізації.

Ваша система безпеки мережі має бути комплексною, різноманітною та гнучкою, щоб адекватно реагувати на динамічні потреби сучасних технологічних тенденцій.

Аплікаційне зміцнення

Захист програм – це набір найкращих методів, які покращують безпеку ваших програм. Йдеться не лише про безпеку вашої системи, а й про безпеку служб, які в ній працюють.

Він передбачає систематичні процеси та процедури, щоб гарантувати, що програми є безпечними та стійкими до атак. Це один із найефективніших способів зменшення площі вразливостей у ваших програмах.

Шива Шантар, співзасновник і технічний директор ConnectSecure вважає, що:

Слабкі паролі, застарілі протоколи та невиправлені системи в поєднанні з ненавченим персоналом, який натискає на шкідливі посилання, є причиною поширення вразливості.

і технічний директор, ConnectSecure

Іншими словами, експерт із безпеки має на увазі, що ризик використання вразливості полягає в комбінації факторів.

Легко зрозуміти, чому існує потреба в загальній політиці безпеки в усій організації.

Необхідно залучати не лише тих, хто приймає рішення, але й навчити всіх користувачів щодо збереження безпеки.

Однак це не надто складно, якщо ви застосовуєте суворий план дій.

Ось деякі рекомендації, які організації можуть застосувати для посилення своїх систем Windows проти потенційних загроз:

- Тримайте свою систему в актуальному стані з латками.

- Встановіть брандмауер, антивірусне програмне забезпечення та a хороше рішення для резервного копіювання для захисту ваших даних і систем.

- Використовуйте складні паролі і міняйте їх регулярно, принаймні кожні 90 днів.

- Якщо можливо, увімкніть двофакторний або багатофакторна аутентифікація для облікових записів Microsoft та інших служб.

- Використовуйте менеджер паролів створювати, зберігати та керувати складними паролями.

Хоча ви можете застосувати всі можливі методи захисту Windows, відновлення має вирішальне значення для процесу безпеки. План відновлення гарантує, що компанія зможе швидко й ефективно відновити свою діяльність після порушення.

В якості запобіжної мережі переконайтеся, що ви також періодично запускаєте тести цього плану, щоб переконатися, що він працює за потреби.

Ігал наголошує на важливості плану відновлення:

Хоча профілактика має першочергове значення, наявність надійного плану відновлення, який періодично перевіряється, також є ключовим компонентом будь-якого плану кібербезпеки.

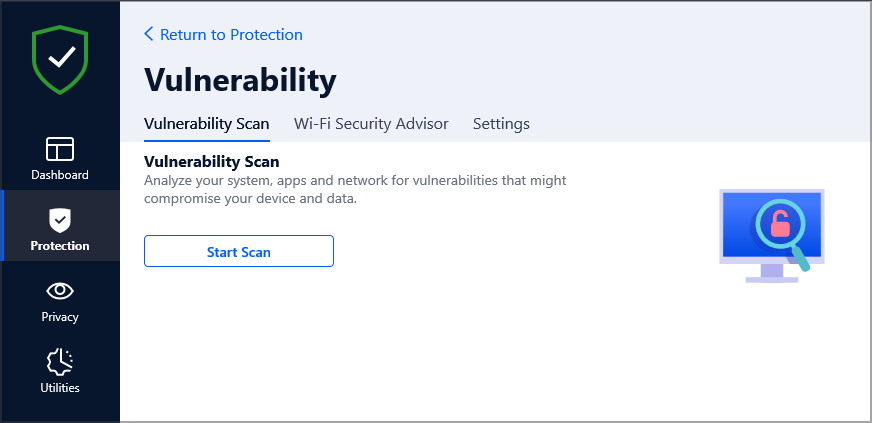

Безперервне управління вразливістю

Безперервне керування вразливістю — це проактивний підхід до безпеки, який допомагає організаціям уникнути порушень безпеки через проактивний моніторинг нових загроз. Метою безперервного керування вразливістю є запобігання кібератакам до їх виникнення.

Уразливості можуть виникнути будь-де у вашій мережі, від брандмауера до веб-сервера. Оскільки існує багато різних типів уразливостей, ви також повинні використовувати різні системи для їх виявлення.

Оскільки ландшафт загроз продовжує розвиватися, ваша стратегія безпеки також повинна розвиватися. Питання не в тому, чи зламатимуть вашу організацію, а в тому, коли.

Основні компоненти програми управління вразливістю включають:

- Ідентифікація – Збір інформації про потенційні загрози та слабкі місця в системах або мережах організації, які можуть бути використані цими загрозами.

- Аналіз – Вивчення технічних деталей щодо кожної ідентифікованої загрози, щоб визначити, чи становить вона реальний ризик для організації чи ні.

- Розстановка пріоритетів – Ранжування виявлених загроз відповідно до їх серйозності або ймовірності виникнення. Це робиться для того, щоб розподілити обмежені ресурси серед тих, які становлять найбільший ризик для організації.

- Санація – Впровадження засобів контролю для усунення або зменшення ризиків, пов’язаних з виявленими вразливими місцями.

Igal підвищує обізнаність щодо кібербезпеки:

Кібербезпека, на жаль, дорога як у часі, так і в грошах. Але це важливо, тому я також рекомендував би компаніям серйозно поставитися до цього та найняти персонал, який зосереджений на безпеці.

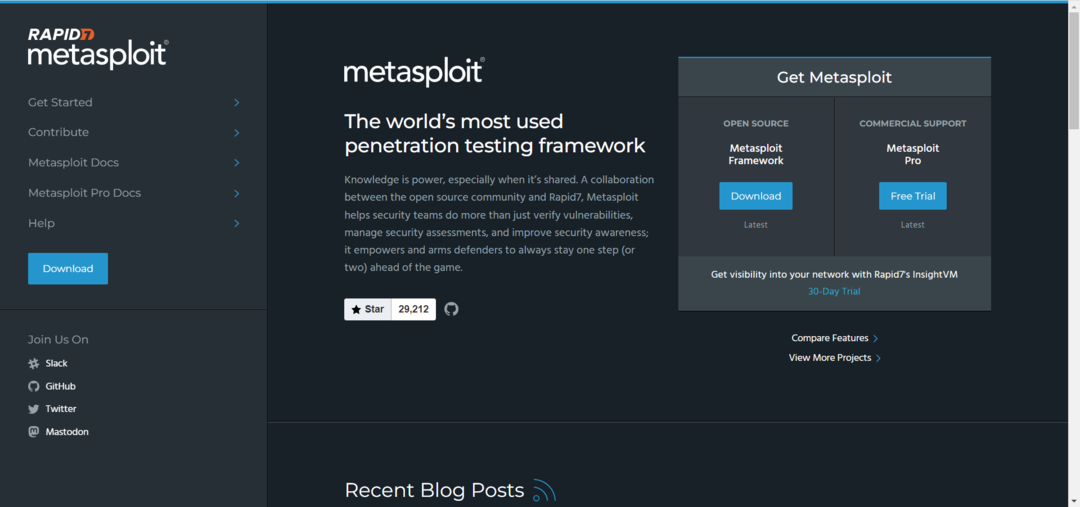

Сканування вразливостей

Це процес, під час якого безпека системи або мережі перевіряється на наявність будь-яких лазівок або вразливостей. Сканування вразливостей допомагає виявити недоліки в системі та порадить, як їх усунути.

Організації можуть забезпечити захист своїх систем від зловмисних атак за допомогою сканера вразливостей.

- За словами користувачів, буфер обміну Windows 11 потребує підтримки на полиці

- Файловий провідник нарешті отримав оновлений домашній і адресний рядок

- Виправлення: оновлення Windows могло автоматично замінити AMD

Керування виправленнями

Це ще один процес, важливий для підтримки безпечного середовища. Він передбачає встановлення виправлень для відомих помилок і вразливостей у програмних застосунках або операційних системах.

![Ваш ПК не матиме права на оновлення: як обійти [100% безпечно]](/f/55e7d87d341895c1411d720a584508cc.png)

Це гарантує, що всі системи залишаються в курсі останніх технологічних оновлень і що будь-які вразливості будуть усунені до того, як їх скористаються хакери.

Реагування на інцидент

Це стосується реагування на кібератаки та відновлення після кібератак у мережі чи системі організації.

Реагування на інциденти є важливим, оскільки це допомагає організаціям швидко й ефективно відновлюватися після кібератак. Усе це робиться, одночасно запобігаючи подальшій шкоді їхнім системам з боку хакерів, наприклад спалаху програм-вимагачів або витоку даних, які потенційно можуть призвести до фінансових втрат через крадіжку даних.

Практики безпечного кодування

Практики безпечного кодування – це набір інструкцій із кодування, які допомагають програмістам писати безпечніший код. Важливо зазначити, що безпечне кодування не означає запобігання всім вразливостям.

Замість цього він зосереджений на зниженні ризику появи нових вразливостей і наслідків використання вразливостей.

Нижче наведено кілька способів, за допомогою яких безпечне кодування може пом’якшити вразливість Windows.

- Перегляд безпечного коду – Перевірка захищеного коду передбачає перевірку вихідного коду на предмет потенційних проблем безпеки перед випуском продукту у виробництво. Це допомагає виявити потенційні проблеми, перш ніж вони стануть проблемою, таким чином зменшуючи ймовірність майбутніх атак на ці продукти.

- Тестова розробка – Розробка, керована тестуванням (TDD) – це процес розробки програмного забезпечення, який забезпечує ретельне тестування кожного пристрою перед запуском інтегровано з іншими та розгорнуто у виробничих середовищах, тим самим зводячи до мінімуму помилки через проблеми з інтеграцією пізніше етапи.

Дотримання стандартів кодування означає не лише зробити ваш код більш читабельним для інших; це також допомагає вам писати менше помилок і витрачати менше часу на підтримку вашої кодової бази з часом.

Почуття Шиви щодо цього питання залишаються такими:

Безпечне кодування не є хорошою практикою, але є обов’язковим.

Освіта та обізнаність щодо кібербезпеки

За останні роки кібербезпека стала головною проблемою для всіх організацій — від малого бізнесу до великих підприємств.

Кібератаки стають все більш частими та витонченими, що робить їх як ніколи важливими для компаній хороші інструменти кібербезпеки на місці. І хоча більшість компаній визнають цю потребу, багато хто не знає, з чого почати, коли справа доходить до її вирішення.

Комплексна освітня програма з кібербезпеки може допомогти вирішити цю проблему, надаючи співробітникам необхідні знання визначати потенційні загрози, розуміти, як ці загрози можуть вплинути на них і їх компанію, і знати, як найкраще реагувати на атаку відбувається.

Цей тип освіти також допомагає узгодити поведінку співробітників з політикою компанії, пов’язаною з дотриманням кібербезпеки та управління ризиками.

Крім того, освіта з питань кібербезпеки допомагає зменшити витрати, пов’язані зі зломами, підвищуючи ймовірність їх виявлення та локалізації на ранніх стадіях життєвого циклу.

Одним із найефективніших способів зменшити ризики та запобігти інцидентам безпеки є сприяння культурі обізнаності про безпеку. Це передбачає розширення можливостей ваших співробітників завчасно виявляти потенційні загрози безпеці та повідомляти про них.

Досягти цього можна різними способами:

- Механізми звітності – Створіть спеціальну внутрішню мережу для повідомлення про підозрювані інциденти. Це має бути окремо від вашої корпоративної мережі, щоб не створювати єдиної точки відмови для організації.

- Розширення прав і можливостей співробітників – Навчіть співробітників виявляти підозрілі електронні листи або веб-сайти та повідомляти про них, якщо вони помітять щось незвичайне.

- Навчання з безпеки не може бути одноразовим – Необхідно регулярно повторювати навчання з безпеки, щоб люди не відставали від нових загроз і ризиків, які з’являються з часом.

Висновок

Оскільки все більше і більше організацій применшують важливість кінцевої підтримки Windows, ризики для їхніх мереж і технологій зростають. Жорстокі атаки, які зловживають функціями безпеки непідтримуваних пристроїв або операційних систем, стали високою ймовірністю.

Що ясно з різних сценаріїв ризику тут, так це те, що єдиний надійний спосіб захистити вашу організацію від цифрового зростання Ризики полягають у переході від застарілої ОС Windows, критичних програм і систем до підтримуваних рішень Microsoft зараз, а не пізніше.

Одне можна сказати точно. Якщо ви керуєте бізнесом, вам потрібно звернути увагу на зміни в комп’ютерній системі та безпеці, які відбуваються прямо зараз. Ми обговорили, як Оновлення операційної системи може становити приховану небезпеку і значні витрати через нехтування оновленням.

Решта залежить від вас, щоб забезпечити їх виконання. Щодо використання непідтримуваних ОС, то вам найкраще відключити їх від мережі. Якщо їх використання вкрай необхідно, переконайтеся, що вони надійно захищені від онлайн-ризиків.

Це був досить важкий ковток, але ми сподіваємося, що це був глибокий сеанс, і тепер ви розумієте наслідки застою на непідтримуваних версіях Windows.

Чи встановлено у вашій організації найновішу ОС? Які кроки ви взяли з цієї статті, які могли б направити вас у правильному напрямку захисту ваших систем? Повідомте нас у розділі коментарів.

![5 найкращих програм для перевірки портів [відкриті порти та вдосконалені сканери]](/f/81e15be3c2c538796c5d6a993f0709a4.png?width=300&height=460)