- Існують різні типи атак браузера, з якими ви можете зіткнутися, залежно від компонентів вашого браузера, яких бракує.

- У зв’язку з тривожним зростанням кіберзлочинності безпека веб-сайту має вирішальне значення для запобігання вразливостям, які можуть пошкодити ваші дані.

- Оновлення ваших додатків і програмного забезпечення допоможе виправити лазівки та запобігти кібератакам.

- Підтримка проти крадіжки

- Захист веб-камери

- Інтуїтивно зрозуміле налаштування та інтерфейс користувача

- Підтримка кількох платформ

- Шифрування на банківському рівні

- Низькі системні вимоги

- Розширений захист від шкідливих програм

Антивірусна програма має бути швидкою, ефективною та економічно ефективною, а в цій є всі.

Сьогодні існує незліченна кількість типів атак браузера, і нерідко хтось стикається з ними. З огляду на високий рівень кіберзлочинності, варто зрозуміти, що є цими атаками.

Зазвичай більшість типів атак на браузери спрямовані на використання вразливостей браузера для отримання інформації. Цю інформацію потім можна перенаправляти або заражати шкідливим програмним забезпеченням, щоб спричинити порушення чи втрату даних.

Однак існує кілька способів запобігти цим атакам браузера. Сьогодні ми пройдемося через профілактичні заходи та засоби перевірки. Однак, перш ніж зануритися в це, давайте розглянемо популярні типи зловмисників веб-браузера, які є поширеними.

Що таке браузерна атака?

Під час атаки браузера зловмисники знаходять і використовують слабкі місця безпеки браузера або програмного забезпечення. Це може призвести до втрати цінної інформації, а також грошей.

Ці атаки можуть зробити ваш комп’ютер і збережені дані вразливими для редагування, видалення і навіть копіювання третіми сторонами. Це, у свою чергу, може спричинити хаос у вашому особистому житті, оскільки конфіденційна інформація, як-от дані кредитної картки, може бути збережена в атакуваному браузері.

Запобігаючи цьому, ви зможете використовувати свій пристрій у будь-якому браузері, не турбуючись про те, що ваші дані будуть вкрадені або скопійовані.

Швидка порада:

ESET Internet Security – це новий погляд на справді інтегровану комп’ютерну безпеку. Щоб захистити ваш комп’ютер, найновіша версія механізму сканування ESET LiveGrid поєднується зі спеціальними модулями брандмауера та антиспаму.

В результаті ваша присутність в Інтернеті захищена інтелектуальною системою, яка постійно перебуває у пошуку атак і шкідливого програмного забезпечення.

⇒Отримайте ESET Internet Security

Перш ніж ми перейдемо до цієї частини нашого шляху, давайте спочатку подивимося, яку форму набувають атаки браузера в повсякденному житті.

Які існують види веб-атак?

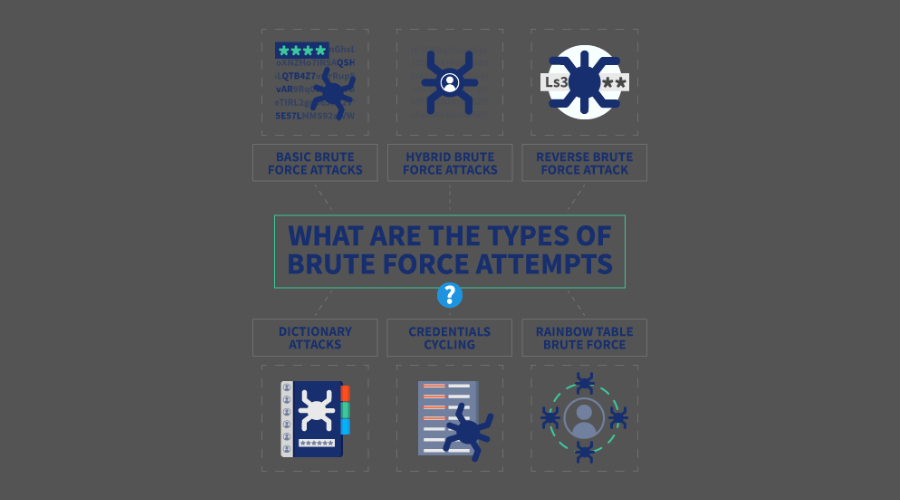

1. Що таке атака грубої сили?

Це метод злому, який дуже простий, і він є одним з найпростіших. Вся концепція атаки грубої сили - це метод проб і помилок.

Зловмисник формує паролі та облікові дані, вгадуючи. Однак злом паролів і кодів шифрування за допомогою грубої сили може зайняти багато часу.

Це відбувається тому, що нападник повинен випробувати незліченну кількість ймовірностей, перш ніж отримати доступ. Іноді використання атаки грубої сили може бути марними, залежно від того, наскільки логічним є пароль.

2. Що таке активні атаки?

Активна атака відбувається, коли зловмисник змінює дані, надіслані цілі. Ця атака використовує компроміс, щоб обдурити ціль, щоб повірити, що вона володіє інформацією.

Однак зловмисник втручається в систему або мережу, надсилаючи нові дані або редагуючи цільові дані.

Активна атака іноді може використовувати атаку, відому як пасивна атака. Ця атака має пріоритет над активною атакою. Він передбачає збір інформації про злом, відомий як шпигунство.

Крім того, хакери редагують адреси заголовків пакетів, щоб перенаправляти повідомлення на бажане посилання. Це дає їм доступ до інформації, яка надходить комусь іншому, наприклад, до даних облікового запису та облікових даних.

3. Що таке спуфінг-атака?

Атака спуфінгу відбувається, коли зловмисник видає себе за іншу людину, щоб отримати доступ до чиїхось даних. Ця атака викрадає секретну інформацію, дані, файли, гроші тощо.

Однак жертви повинні полюбитися на фейкову інформацію для атаки підробки. Коротше кажучи, спуфінг – це коли кібератаку видає себе за іншу особу, надсилаючи змодельовані дані для незаконного доступу.

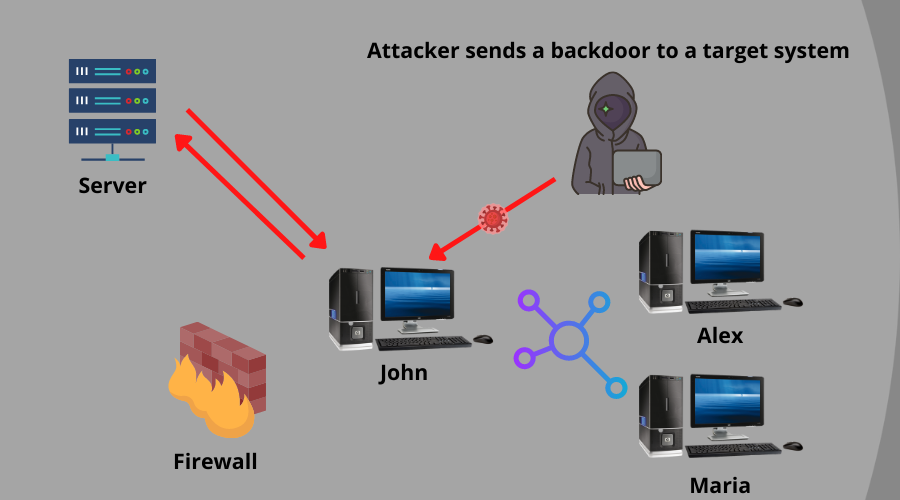

4. Що таке бекдор-атака?

Бекдорна атака — це коли зловмисник використовує зовнішні агенти, такі як віруси або шкідливе програмне забезпечення, щоб проникнути в корінь системи. Потім він орієнтується на основні частини вашої системи або програми, наприклад сервери. Чому вони це роблять, щоб мати можливість обійти всі заходи безпеки.

Однак концепція атакує бекдор, або бекенд надасть вам доступ до всіх інших дверей до нього. Після успішної атаки через бекдор зловмисники можуть контролювати всю систему.

Зловмисне програмне забезпечення, таке як шпигунське програмне забезпечення, програмне забезпечення-вимагач і крипто-збір, є інструментами для такого роду атаки. Коли зловмисне програмне забезпечення знаходиться в системі або програмі, зловмисник зможе зламати протоколи безпеки.

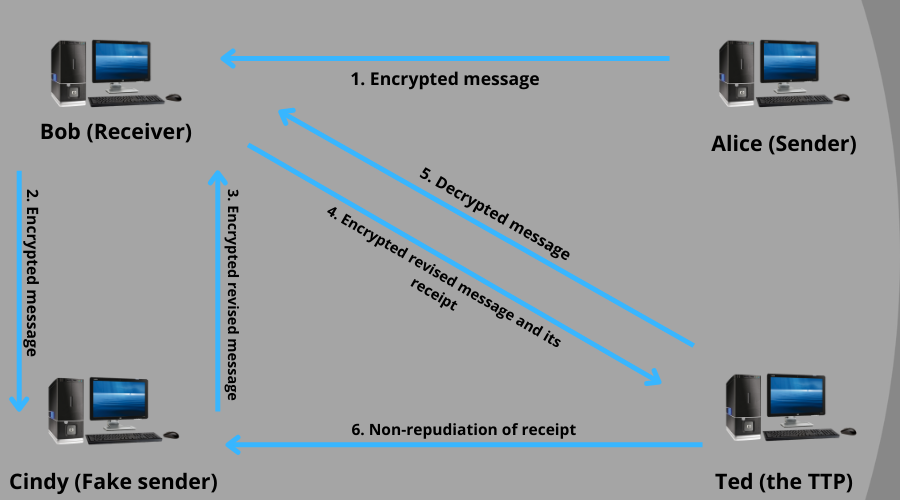

5. Що таке атака відмови?

Цей тип атаки відбувається, коли користувач відмовляється виконувати транзакцію. Користувач може заперечити, що він не знає про будь-яку дію чи транзакцію. Тому необхідно мати систему захисту, яка відстежує та записує всю діяльність користувачів.

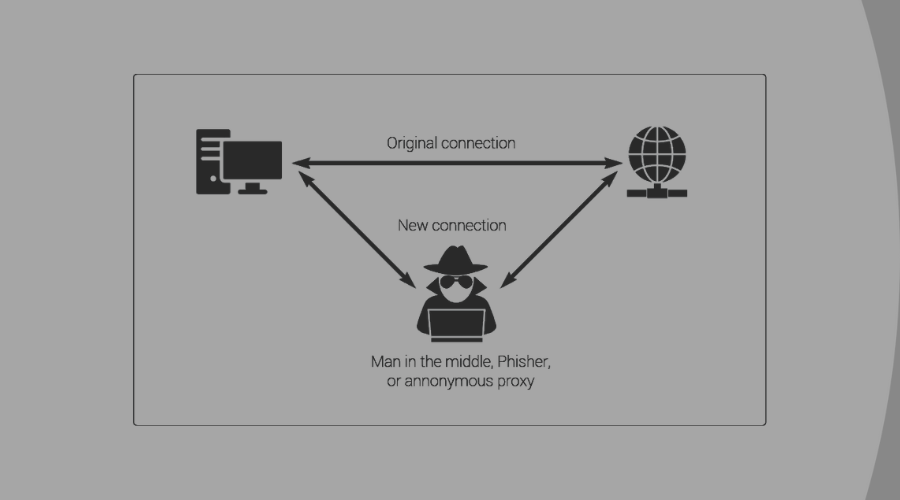

6. Що таке атака «Людина посередині»?

Прикладом атаки Man-In-The-Middle Attack є використання загальнодоступного Wi-Fi. Якщо ви підключитеся до Wi-Fi, а хакер зламав Wi-Fi, він може надіслати шкідливе програмне забезпечення до підключених цілей.

Як випливає з назви, цей вид атаки не є прямим. Натомість він стоїть між клієнтом і сервером як посередник. Зазвичай сайти без шифрування даних переміщуються від клієнта до сервера.

Крім того, він надає зловмиснику доступ до читання облікових даних, документів та банківських реквізитів. Сертифікат Secure Sockets Layer (SSL) блокує цей вид атаки.

7. Що таке міжсайтові сценарії (XSS)?

Ця атака спрямована на користувачів, які відвідують будь-який веб-сайт, уже заражений шкідливим програмним забезпеченням. Зловмисник заражає веб-сайт шкідливим кодом, а потім проникає в систему відвідувачів сайту. Цей код дозволяє зловмиснику отримати доступ до сайту та змінити вміст сайту для злочинних намірів.

8. Що таке атака шкідливих плагінів браузера?

Плагіни — це невеликі програми, які ви завантажуєте у свій браузер, щоб додати більше функцій. Якщо шкідливий плагін потрапляє у ваш браузер, він може пройти через вашу історію та ланцюжок паролів.

9. Що таке зламана атака аутентифікації?

Цей тип атаки викрадає сеанси входу користувачів після зламаного сеансу аутентифікації.

10. Що таке атака SQL-ін’єкції?

Хакер вводить шкідливі коди на сервер і чекає, поки жертва виконає код у своєму браузері. Це простий спосіб для хакерів викрасти цінні дані з вашої системи.

11. Що таке атака DNS-отруєння?

Коли атака DNS Poisoning буде введена у ваш браузер, вона буде переспрямована на зламаний веб-сайт.

12. Що таке атаки соціальної інженерії?

Цей тип атаки використовує оманливі засоби, щоб обманом змусити користувача виконати дії, які будуть для нього небезпечними. Прикладом є спам і фішинг. Цей метод часто зосереджується на тому, щоб представити занадто багато можливостей, щоб стати приманкою.

13. Що таке атака через ботнет?

Цей тип атаки використовує пристрої, які ви підключаєте до комп’ютера, щоб проникнути у ваш браузер. Крім того, це дає їм доступ до всієї вашої системи.

14. Що таке атака обходу шляху?

Хакери вводять тривожні шаблони на веб-сервер, надаючи їм доступ до облікових даних користувачів і баз даних. Він спрямований на доступ до файлів і каталогів, що зберігаються поза кореневою папкою веб-сайту.

15. Що таке атака локального включення файлів?

Порада експерта: Деякі проблеми з комп’ютером важко вирішити, особливо якщо мова йде про пошкоджені репозиторії або відсутні файли Windows. Якщо у вас виникли проблеми з усуненням помилки, можливо, ваша система частково зламана. Ми рекомендуємо встановити Restoro, інструмент, який скануватиме вашу машину та визначатиме причину несправності.

Натисніть тут завантажити та почати ремонт.

Цей тип атаки змушує браузер запускати певний введений файл, який було вставлено в локальний файл.

Якщо атака буде ефективною, вона розкриє неприємні дані, а в важких випадках може спонукати XSS і віддалене виконання коду.

16. Що таке атака з ін’єкцією команд ОС?

Цей тип атаки браузера стосується введення на сервер команди ОС операційної системи. Сервер запускає браузер користувача, тому він вразливий, і зловмисник може захопити систему.

17. Що таке атака полегшеного протоколу доступу до каталогів (LDAP)?

Таке програмне забезпечення дозволяє будь-кому отримати доступ до даних у системі. Однак, якщо хакер впровадить таке програмне забезпечення, він зможе отримати доступ до даних.

18. Що таке атака на незахищені прямі посилання на об’єкт (IDOR)?

Це вразливість контролю доступу типу атаки браузера, яка виникає, коли програма використовує введені користувачем дані для доступу до об’єктів безпосередньо через браузер. Це означає, що зловмисник маніпулює URL-адресою, щоб отримати доступ до даних на сервері.

19. Що таке неправильна конфігурація безпеки?

Будуть лазівки, коли розробники роблять помилки або пропускають необхідні зміни. Ця неправильна конфігурація безпеки робить браузер вразливим. Таким чином, він може залишити браузер відкритим для різних типів атак.

20. Що таке атака контролю доступу на рівні відсутньої функції?

Зловмисники використовують слабкість, яка є відсутньою функцією. Цей вид контролю доступу на рівні відсутніх функцій надає зловмиснику доступ до секретних даних. Крім того, це дозволяє їм використовувати завдання, які недоступні звичайному користувачеві.

Які заходи ви можете вжити, щоб запобігти веб-атакам?

➡ Завжди використовуйте надійні паролі

Буде важко проникнути у ваші дані, якщо ви захистите їх надійним паролем, який зловмисники не можуть розшифрувати. Слід використовувати декілька символів, літери верхнього та малого регістру та цифри.

Ще одним ефективним рішенням є використання багатофакторної аутентифікації. MFA дозволяє захистити свій обліковий запис за допомогою додаткових методів аутентифікації. Отже, можливо, хакер зламав ваш пароль, і ваш обліковий запис зажадає додаткових доказів.

➡ Використовуйте випадковий ключ сеансу.

Цей вид безпеки дозволяє генерувати нові паролі та ідентифікатори для кожної спроби сеансу. Випадковий ключ сеансу працює як програмне забезпечення для маркерів, яке генерує новий пароль для кожної транзакції або входу.

Це не дозволить зловмисникам отримати доступ до попереднього сеансу з останніми обліковими даними. Крім того, цей захід містить активну атаку відтворення сеансу.

➡ Використовуйте антиексплойтську програму

Антиексплойт програми захищають Ваші веб-браузери та програмне забезпечення від неправильної роботи або надання місця для загроз. Крім того, вони посилюють систему безпеки вашого браузера для боротьби з атаками браузера, які намагаються проникнути.

Проте антивикористані програми запобігають зовнішньому впливу на ваш браузер. Ці програми добре запускати разом з антивірусом для більшої безпеки.

➡ Будьте обережні з розширеннями браузера

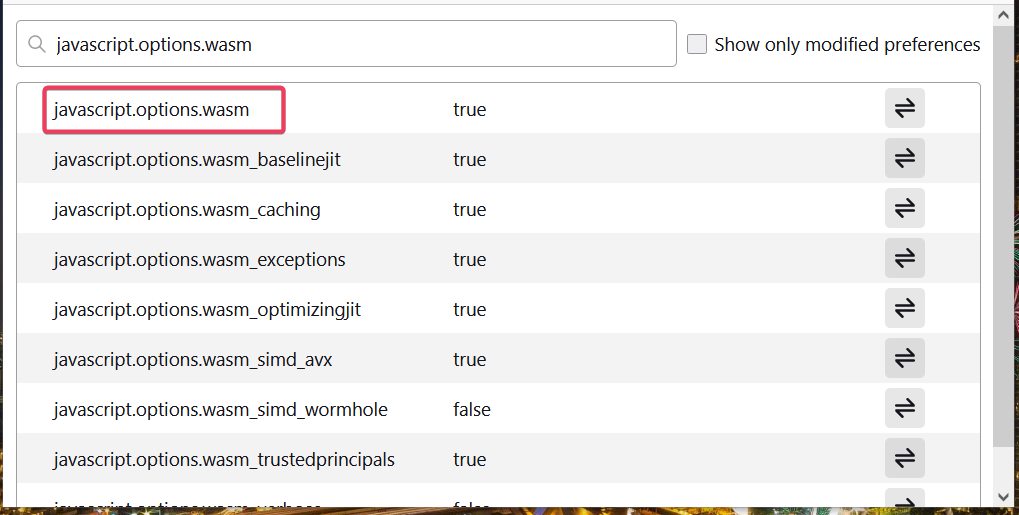

Існують інструменти, які можна завантажити у свій веб-переглядач для більш продуктивних функцій. однак, деякі розширення браузера може бути шкідливим і небезпечним для ваших браузерів.

Уважно вивчіть розширення, які ви хочете встановити у своєму браузері, щоб уникнути шкідливих наслідків.

➡ Використовуйте 64-розрядний веб-браузер

Браузери люблять Гугл хром і Microsoft Edge працювати на 64-розрядній системі. Вони мають потужний захист і стійкість до атак браузера. Веб-браузер 64-розрядної версії має розширену систему безпеки, яка запобігає атакам.

➡ Встановіть антивірус

Антивірус може допомогти виявити шкідливу активність, а також запобігти проникненню зловмисників у вашу систему. Залежно від того, наскільки глибоко захищено антивірусне програмне забезпечення, воно містить програмне забезпечення, яке може проникнути на ваш пристрій.

Антивірусне програмне забезпечення просканує ваш пристрій, щоб виявити шкідливі програми та вибрати їх. Існує багато антивірусного програмного забезпечення. Перейдіть на нашу сторінку для найкращий антивірус для вас.

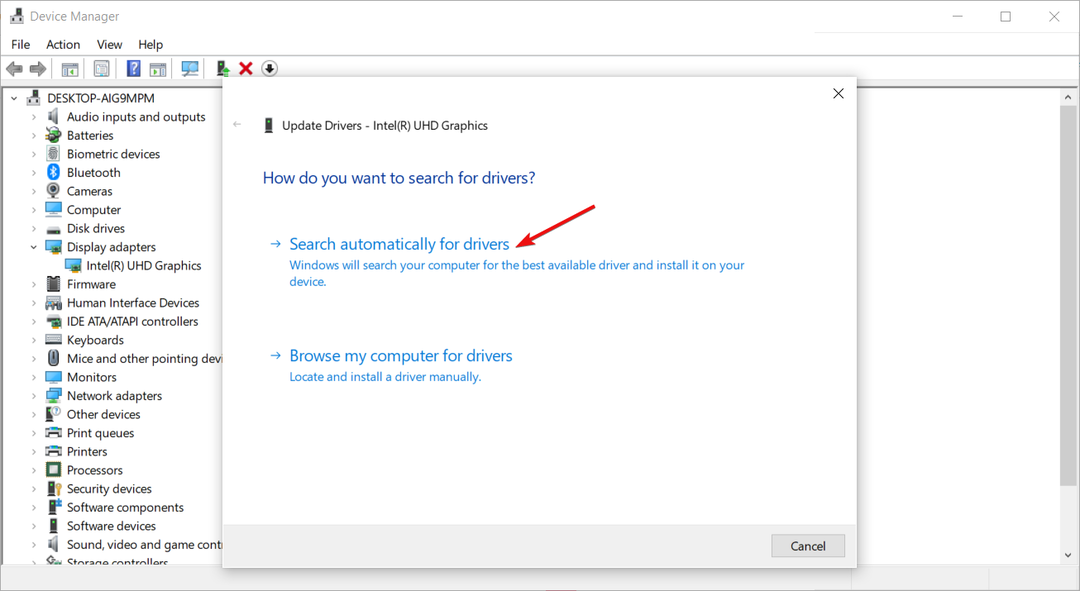

➡ Постійно оновлюйте свою систему

Браузери та програмне забезпечення завжди так чи інакше вразливі. Саме тому розробники вносять оновлення, щоб виправити лазівки в попередній версії.

Однак, коли ваше програмне забезпечення не оновлюється, воно залишає простір для атак, щоб проникнути у вашу систему. Хакери проникають через ці вразливості, щоб використати ваші дані та отримати доступ до вашого облікового запису. Наймати управління патчами програмне забезпечення для підтримання актуальності ваших програм.

Майже кожен у сучасному віці підключається до Wi-Fi щодня. На жаль, це небезпечно, оскільки хакери можуть підключитися до мережі. Однак код безпеки у вашому Wi-Fi не дозволить стороннім особам приєднатися до нього.

Які існують типи атак на веб-програми?

1. Ін'єкційні атаки

Цей тип атаки веб-додатків впливає на базу даних сервера. Хакер вставить шкідливий код на сервер, отримає доступ до введених даних користувача та облікових даних, а також дозволить модифікувати.

2. Нестримне

Фаззинг — це тип атаки, яка використовує fuzz-тестування для виявлення вразливості програмного забезпечення. Щоб знайти ці лазівки, хакери вводять кілька пошкоджених даних у програмне забезпечення для збою. Потім вони використовують фаззер, щоб визначити, де знаходяться лазівки. Ці лазівки є точками входу для хакерів для використання програмного забезпечення.

3. Розподілена відмова в обслуговуванні (DDoS)

Цей тип атаки веб-додатків тимчасово робить сайт недоступним або офлайн. Коли ви одночасно вводите незліченну кількість запитів на сервер, він аварійно завершує роботу або стає недоступним.

Однак, DDoS атака не впроваджує шкідливе програмне забезпечення в систему. Натомість це заплутує систему безпеки, даючи хакеру час для використання програмного забезпечення.

4. Використання непідтвердженого коду

Майже кожен фрагмент коду має бекдор, який робить його вразливим. Якщо це погано захищено, хакер може впровадити в нього шкідливий код. Можливо, таке заражений код буде включено на ваш сайт, він буде служити входом для атаки.

5. Фішинг

Фішинг - це атака на веб-додатки де хакер видає себе за когось іншого. Це змусити жертву поділитися важливою інформацією та даними. Зловмисники використовують підроблені електронні листи, щоб заманити жертв у пастку обміну цінною інформацією.

Заходи профілактики атак на веб-додатки

- Завжди не поспішайте вивчати електронні листи та повідомлення, перш ніж відповідати або навіть відкривати їх.

- Перш ніж впроваджувати будь-який код у свою програму, переконайтеся, що ваші розробники перевірять. Якщо в фрагменті коду є сторонній код, видаліть його.

- Встановіть сертифікат SSL (Secure Sockets Layer) на своєму сайті. SSL буде шифрувати передачу даних від клієнта до сервера і навпаки.

- Використовуйте мережу доставки вмісту (CDN). Він відстежує та балансує трафік і навантаження, що проходить через сайти.

- Встановіть антивірус у вашій системі, щоб сканувати, виявляти та видаляти шкідливі дані.

Хакери щодня придумують нові ідеї щодо проникнення в програми та програмне забезпечення. Отже, вам потрібно підтримувати свою систему безпеки в актуальному стані.

Усі атаки на браузери мають одну спільну рису, і це те, що вони знаходять слабкі місця в програмному забезпеченні. Ці слабкі сторони дають їм доступ до експлуатації вашої системи та крадіжки цінних даних. Дотримання зазначених вище заходів може допомогти запобігти веб-атакам.

Якщо ви хочете дізнатися про найкраще антивірусне програмне забезпечення для ваших пристроїв, у нас є стаття про це. Крім того, ви можете перевірити нашу сторінку, щоб дізнатися більше про найкращі засоби захисту вашого браузера від нападів.

Ви також можете перевірити наш веб-сайт більше проблем, пов’язаних з атаками на браузер і прості рішення для них.

Все ще виникають проблеми?Виправте їх за допомогою цього інструменту:

Все ще виникають проблеми?Виправте їх за допомогою цього інструменту:

- Завантажте цей інструмент для ремонту ПК Великий рейтинг на TrustPilot.com (завантаження починається на цій сторінці).

- Натисніть Почніть сканування щоб знайти проблеми з Windows, які можуть спричинити проблеми з ПК.

- Натисніть Відремонтувати все для вирішення проблем із запатентованими технологіями (Ексклюзивна знижка для наших читачів).

Restoro завантажено користувачем 0 читачів цього місяця.

![6 надійних веб-переглядачів для державних веб-сайтів [Список 2022]](/f/44f6aa6914dbf4563bd94ea455d4abc5.png?width=300&height=460)