- Очікується, що віддалена робоча сила збільшиться вдвічі в найближчі роки, ставлячи онлайн-безпеку в центр.

- Корпорація Майкрософт нещодавно включила можливість управління загрозами та вразливостями для Linux та macOS.

- Завдяки TVM легко виявити та усунути вразливі місця та потенційну неправильну конфігурацію.

- За словами Microsoft, ця функція буде доступна для пристроїв Android та iOS пізніше цього літа.

За останніми Звіт про імпульс робочої сили, очікується, що кількість віддалених робітників зросте майже вдвічі, що змусить багато компаній пристосуватись відповідно.

Незважаючи на те, що останнім часом багато чого змінилося, деякі речі залишились незмінними, і це зосереджується на виявленні вразливостей в Інтернеті щодо конфіденційної інформації.

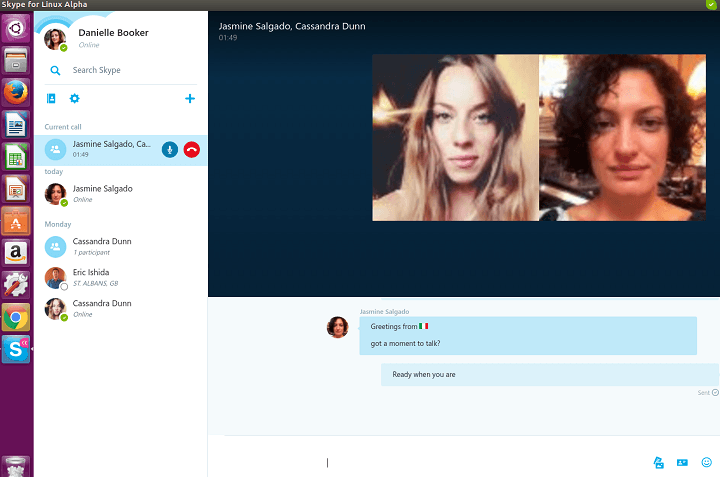

Організації вже приділяли серйозну увагу своїй безпеці в Інтернеті і, на щастя, нещодавно Майкрософт керувала загрозами та вразливостями Можливості (TVM) стали доступними для macOS та Linux.

Можливості управління загрозами та вразливістю (TVM)

Тепер не тільки TVM доступний для macOS та

Linux але Microsoft також планує піднести TVM до служб Android та iOS, десь пізніше цього літа:У міру розвитку управління загрозами та вразливостями ми продовжуємо розширювати своє покриття, включаючи додаткові пристрої та платформи ОС. Сьогодні ми повідомляємо, що функції управління загрозами та вразливостями Microsoft тепер охоплюють Linux операційні системи, на додаток до macOS та Windows - з підтримкою Android та iOS, запланованих пізніше літо.

Що робить TVM чудовим, це те, що він дозволяє швидко виявляти вразливості в додатках, а також помилкові конфігурації в Linux.

Після їх виявлення вони стануть доступними в Microsoft Defender для Endpoint, і TVM усуне всі пошкоджені пристрої, як керованими, так і некерованими:

Вони доступні в Microsoft Defender для Endpoint як частина інтегрованої роботи, що забезпечує контекст пристрою, визначає пріоритети на основі ризику та мінімізує час на виправлення у всьому їх портфоліо керованих та некерованих пристроїв.

Управління загрозами та вразливостями Microsoft - це чудовий інструмент, який допомагає ІТ-командам усунути знайдені вразливості та зменшити ризик в організації, що робить її незамінною.

Повідомте нас, які ваші думки з цього приводу, у розділі коментарів нижче, ми б хотіли їх почути.