Згідно з останньою доповіддю Akamai, схоже, погані актори зловживають понад 65 000 маршрутизаторів, щоб створити проксі-мережі для таємної або навіть незаконної діяльності. Akamai - американська мережа доставки вмісту та постачальник хмарних послуг. Протоколом Universal Plus та Play зловживають оператори ботнетів та кібершпигунські групи. UPnP поставляється з усіма сучасними маршрутизаторами, а метою поганих акторів є проксі-сервер поганого трафіку та приховати реальне місцезнаходження.

UPnP орієнтована на ці дні

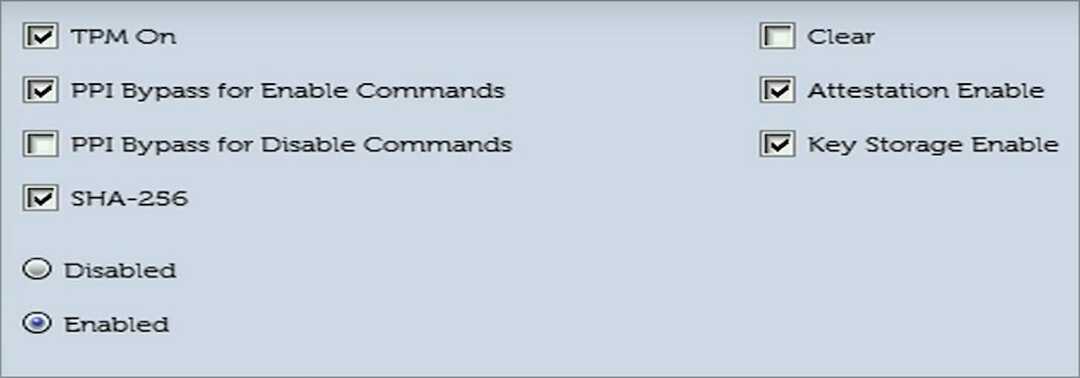

Зловмисники зловживають протоколом UPnP, і це є важливою функцією, оскільки полегшує взаємозв'язок локальних пристроїв з Wi-Fi та пересилання портів та служб в Інтернет. Протокол є життєво важливим для сучасні маршрутизатори, але його незахищеність була доведена більше десяти років тому. З тих пір зловмисники зловживають цим, і тепер, схоже, це робить абсолютно новий спосіб. Погані актори виявили, що певні маршрутизатори надають послуги протоколу, призначені лише для виявлення між пристроями.

Кодова назва коду - UPnProxy

Зловмисники зловживають цими маршрутизаторами, щоб вводити зловмисне програмне забезпечення в свої таблиці перекладу мережевих адрес. Недолік дозволяє зловмисникам використовувати маршрутизатори з неправильно налаштованими службами UPnP як проксі-сервіси для власних секретних та незаконних операцій. Слабкість є значною, оскільки кіберзлочинці можуть входити в маршрутизатори які виставляють свої серверні дані в Інтернеті.

Хакери можуть використовувати його для обходу брандмауерів та доступу до IP-адрес, щоб відбивати трафік на інші IP-адреси. Це може бути використано для маскування реального розташування фішинг-сторінок, спам-кампаній, рекламних шахрайств та інших подібних «смаколиків».

Якщо ви хочете бути в безпеці під час серфінгу в Інтернеті, вам потрібно буде отримати повністю спеціальний інструмент для захисту вашої мережі. Встановіть зараз Cyberghost VPN і убезпечити себе. Він захищає ваш ПК від атак під час перегляду веб-сторінок, маскує вашу IP-адресу та блокує весь небажаний доступ.

Висновки і рішення Акамаї

Кількість або вразливі маршрутизатори, які виявив Akamai, становить близько 4,8 мільйона, і експерти виявили активні ін'єкції NAT на більш ніж 65000 пристроїв. Akamai також створив список з 400 моделей маршрутизаторів, виготовлених 73 постачальниками, які в даний час є вразливими. Користувачам рекомендується замінити свої маршрутизатори моделями, які не мають вразливості. Акамаї також випустив a Башовий сценарій що має можливість ідентифікувати вразливі маршрутизатори.

Пов’язані історії для перевірки:

- Mirai Vulnerability Scanner дозволяє виявляти зараження ботнетами на вашому ПК

- 15 найкращих пристроїв брандмауера для захисту вашої домашньої мережі

- Виправлено: проблеми з домашньою групою Windows 10