Файли вашого комп'ютера зашифровано за допомогою алгоритму AES, і вам потрібно заплатити $ 294, щоб відновити дані. Якщо ця лінія дзвонить вам, це пов’язано з тим, що ви, можливо, раніше були жертвою програми-вимагателя. По мірі того, як атаки з вимогами продовжуються, ви можете уникнути оплати ключа розшифровки, використовуючи такі інструменти.

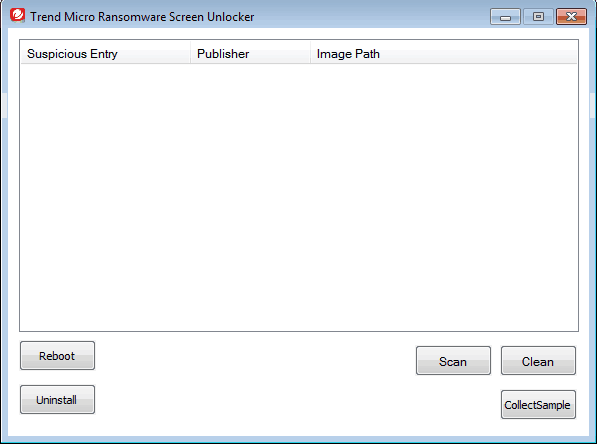

Інструмент розблокування екрану Trend Micro Ransomware

Вимагальники виконують атаку двома різними методами: блокування екрану та крипто. Заблокувавши екран ПК, програма-вимагатель обмежує доступ користувача до комп'ютера. Крипто-метод використовує алгоритми шифрування, такі як AES, для шифрування файлів. Інструмент розблокування екрану від Trend Micro для вимкнення екрана працює для вимкнення типів вимагаючих програм на екрані блокування.

Інструмент виконує це у двох різних сценаріях. У першому сценарії інструмент міг заблокувати нормальний режим під час від’їзду безпечний режим з мережею доступний. Ось як виконати цю операцію:

- Відкрийте свій ПК у Безпечний режим з мережею.

- Завантажте Інструмент розблокування екрану Trend Micro Ransomware і запустіть виконуваний файл.

- Витягніть файл завантаження, щоб встановити та перезавантажити ПК у звичайному режимі.

- Увімкніть дешифрувач, натискаючи наступні клавіші: Ліворуч CTRL + ALT + Т + Я. Можливо, вам доведеться виконати натискання цієї клавіші кілька разів.

- Якщо ви бачите екран Trend Micro Ransomware Screen Unlocker Tool, клацніть сканувати, щоб видалити файли програми-вимагателя з ПК.

В іншому випадку інструмент може блокувати обидва ці режими.

- Завантажте Інструмент розблокування екрану Trend Micro Ransomware для USB на незараженому комп’ютері.

- Вставте USB-накопичувач і запустіть виконуваний файл.

- Клацніть Так коли ви бачите вікно Керування обліковими записами користувачів і виберіть USB-накопичувач перед натисканням Створити.

- Вставте USB-накопичувач у заражений ПК та завантажте його із зовнішнього диска.

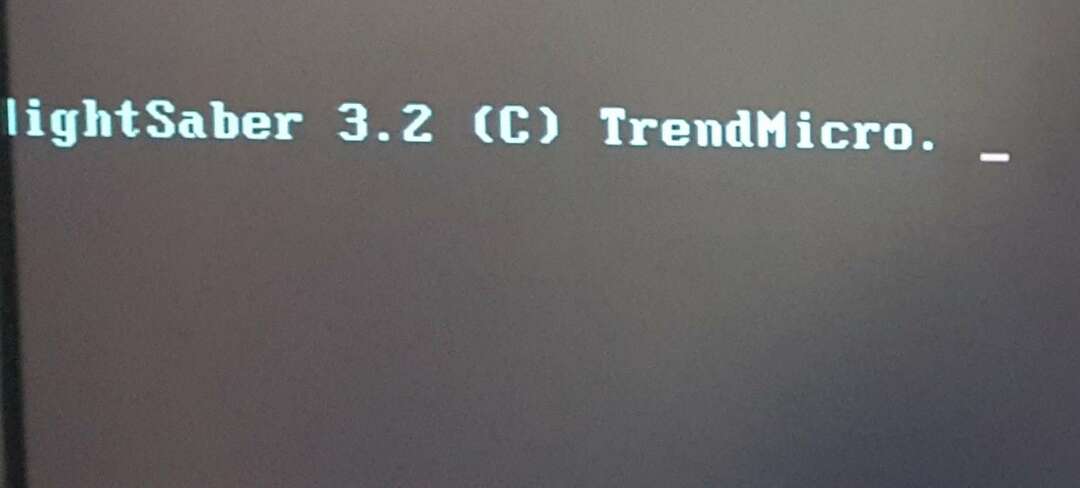

- Після перезавантаження з’явиться наступний екран:

- Якщо заражений ПК не виявляє USB-накопичувач, виконайте такі дії:

- Вставте диск в інший порт USB і перезавантажте ПК.

- Якщо вищевказаний крок не вдається, використовуйте інший диск.

- Відкрийте заражений ПК і почекайте, поки дешифратор видалить екран блокування.

- Клацніть Сканувати і потім Виправ зараз.

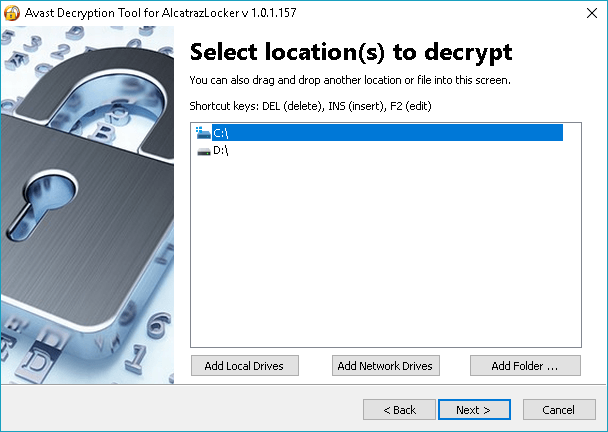

Безкоштовні засоби розшифрування Avast

Інструменти розшифровки Avast націлені на багато видів вимагальних програм. Раніше цього місяця, постачальник безпеки розширив список з додаванням дешифрувачів для Alcatraz Locker, CrySiS, Globe та NoobCrypt. Ось повний перелік інструментів розшифровки Avast:

Інструменти розшифровки Avast націлені на багато видів вимагальних програм. Раніше цього місяця, постачальник безпеки розширив список з додаванням дешифрувачів для Alcatraz Locker, CrySiS, Globe та NoobCrypt. Ось повний перелік інструментів розшифровки Avast:

- Шафа Алькатрас

- Апокаліпсис

- BadBlock для 32-розрядної Windows

- BadBlock для 64-розрядної Windows

- Барт

- Crypt888

- CrySiS

- Глобус

- Легіон

- NoobCrypt

- SZFLocker

- TeslaCrypt

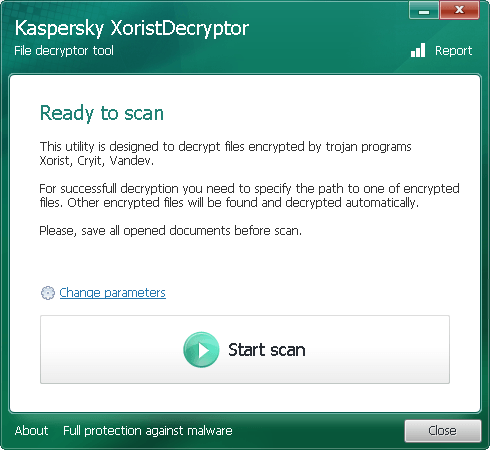

Дешифрувальник програм-вишукувачів Касперського

Охоронна фірма "Касперський" розробила низку засобів розшифрування для різних загроз-вимог, включаючи Wildfire, Rakhni, Rannoh та CoinVault.

Охоронна фірма "Касперський" розробила низку засобів розшифрування для різних загроз-вимог, включаючи Wildfire, Rakhni, Rannoh та CoinVault.

- Інструмент WildfireDecryptor

- ShadeDecryptor

- RakhniDecryptor

- Розшифрувач для Rannoh та пов'язаного з ним програми-вимагателя

- CoinVault та Bitcryptor

- Ксоріст і Вандев

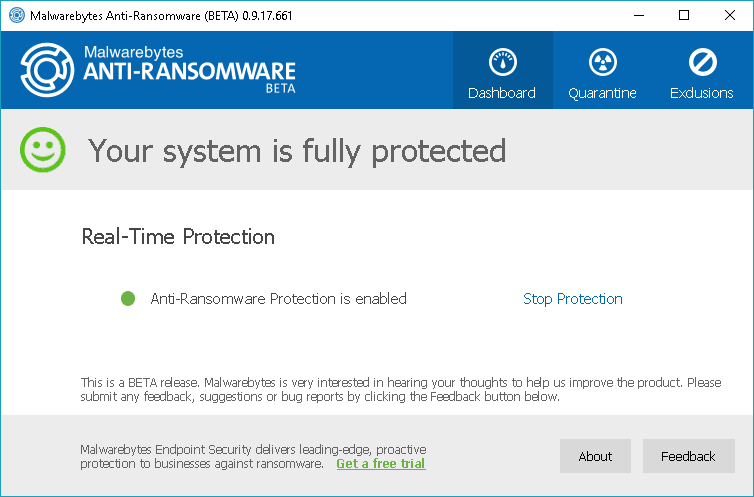

Malwarebytes Anti-Ransomware Beta

Malwarebytes Anti-Ransomware Beta працює у фоновому режимі для аналізу поведінки файли, що шифрують програми-вимагателі. Інструмент завершує потоки на комп’ютері, які намагаються зашифрувати файли. Програма може містити кілька помилок, оскільки вона все ще перебуває на стадії бета-тестування.

Malwarebytes Anti-Ransomware Beta працює у фоновому режимі для аналізу поведінки файли, що шифрують програми-вимагателі. Інструмент завершує потоки на комп’ютері, які намагаються зашифрувати файли. Програма може містити кілька помилок, оскільки вона все ще перебуває на стадії бета-тестування.

Розшифрувач працює для деяких горезвісних загроз-вимог, включаючи Cryptowall, TeslaCrypt та CTB-Locker. Завантажте Malwarebytes Anti-Ransomware Beta.

Декриптори Emsisoft

Emsisoft, один із провідних постачальників безпеки сьогодні, також пропонує різні безкоштовні інструменти розшифровки для відновлення зашифрованих файлів без сплати викупу.

- Н.Морейра

- OzozaLocker

- Глобус2

- Аль-Намруд

- FenixLocker

- Fabiansomware

- Філадельфія

- Штампадо

- 777

- AutoLocky

- Немукод

- DMALocker2

- HydraCrypt

- DMALocker

- CrypBoss

- Гомасом

- ЛеШіффр

- KeyBTC

- Радамант

- CryptInfinite

- PClock

- CryptoDefense

- Харасом

Інструмент розшифрування Leostone для Petya Ransomware

Однією з останніх загроз програм-вимагачів, яка вразила багатьох жертв цього року, є Петя. Petya Ransomware шифрує частини жорсткого диска, щоб запобігти доступу жертви до диска та операційної системи.

На щастя, Leostone створив портал для жертв Petya для створення ключа розшифровки на основі інформації, яку вони надають із зараженого диска. Однак засіб працює лише в тому випадку, якщо уражений Petya диск приєднаний до іншого комп'ютера, з якого будуть витягуватися дані загрози. Здається, інструмент призначений лише для досвідчених користувачів. Але ви можете спробувати завантаження інструменту з GitHub.

Заключні слова

Кількість жертв зростає. У звіті KSN Securelist зазначається, що загальна кількість жертв програм-вимагачів зросла до 2315 931 у березні 2016 року з 1 967 784 у квітні 2015 року. Не можна також недооцінювати фінансові наслідки атак-вимагачів. За даними Symantec’s Вимагач та бізнес 2016 Звіт, середній попит на викуп зараз досяг 679 доларів з 294 доларів минулого року. Завдяки вищезазначеним безкоштовним інструментам дешифрування, отримання файлів відбувається лише за кілька кліків. Якщо ми пропустили будь-який з найкращих інструментів для розшифровки програм-вимоглив, розкажіть про них у коментарях.

Читайте також:

- Найкращі засоби розшифрування програм-вимагачів для Windows 10

- Malwarebytes випускає безкоштовний дешифрувач для програми-вимогателя Telecrypt

- Локі-програма-вимагач, що поширюється на Facebook, маскується як файл .svg