- Microsoft Defender ATP Araştırma Ekibi, Exchange sunucularını kötü amaçlı yazılımlara karşı nasıl koruyacağınız konusunda bir kılavuz yayınladı saldırılar davranışa dayalı algılamayı kullanır.

- ATP ekibi endişeli saldırılar bu sömürmekDeğiş tokuşgüvenlik açıkları CVE-2020-0688 gibi.

- Exchange hakkında daha fazla bilgiyi şu adresten okuyarak başlamalısınız. Microsoft Exchange bölümü.

- Güvenlikle ilgili daha fazla haberle ilgileniyorsanız, sayfamızı ziyaret etmekten çekinmeyin. Güvenlik Merkezi.

Microsoft Defender ATP Araştırma Ekibi, nasıl savunulacağına dair bir kılavuz yayınladı Exchange sunucuları davranış tabanlı algılama kullanarak kötü niyetli saldırılara karşı.

Exchange sunucularının saldırıya uğradığı senaryolarının iki yolu vardır. En yaygın olanı, uç noktaları hedefleyen sosyal mühendislik veya doğrudan indirme saldırılarının başlatılması anlamına gelir.

ATP ekibi, CVE-2020-0688 gibi Exchange güvenlik açıklarından yararlanan ikinci tür saldırılar konusunda endişeli. bir tane bile vardı Bu güvenlik açığı hakkında NSA uyarısı.

Microsoft zaten Veriliş Şubat ayından bu yana güvenlik açığını gidermek için güvenlik güncellemesi, ancak saldırganlar hala yama uygulanmamış sunucular buluyor ve bu nedenle savunmasız kaldı.

Exchage sunucularına yapılan saldırılara karşı nasıl savunma yaparım?

Davranışa dayalı engelleme ve sınırlama konusunda uzmanlaşmış motorları kullanan Microsoft Defender ATP'deki yetenekler davranışları analiz ederek tehditleri tespit etmek, Exchange sunucularında şüpheli ve kötü niyetli etkinlikleri ortaya çıkarın.

Bu algılama motorları, meşru ve yasal verilerin uzman odaklı profiliyle eğitilen bulut tabanlı makine öğrenimi sınıflandırıcıları tarafından desteklenmektedir. Exchange sunucularındaki şüpheli etkinlikler.

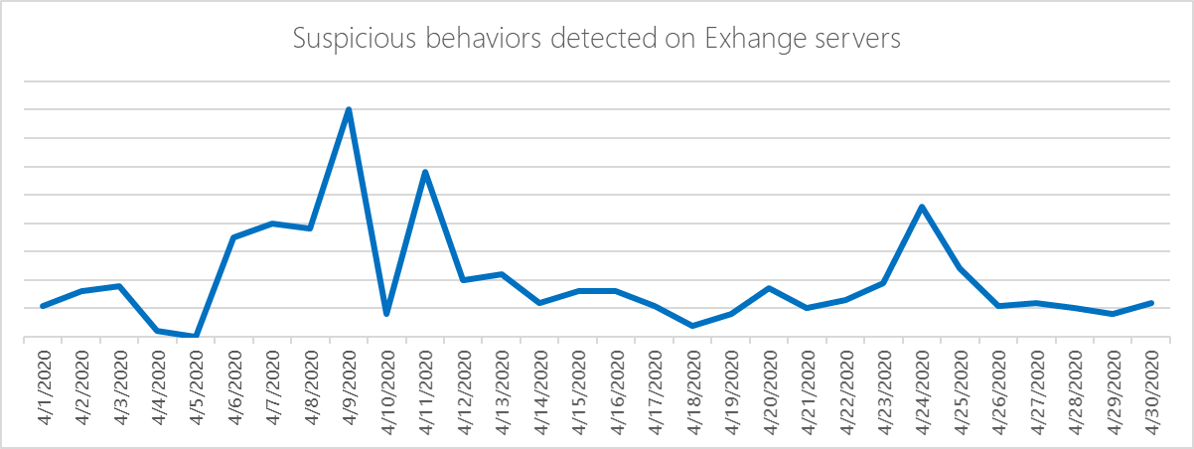

Microsoft araştırmacıları, Nisan ayında araştırılan Exchange saldırılarını, Exchange'e özgü birden çok davranış tabanlı algılamayı kullanarak inceledi.

Saldırılar nasıl gerçekleşiyor?

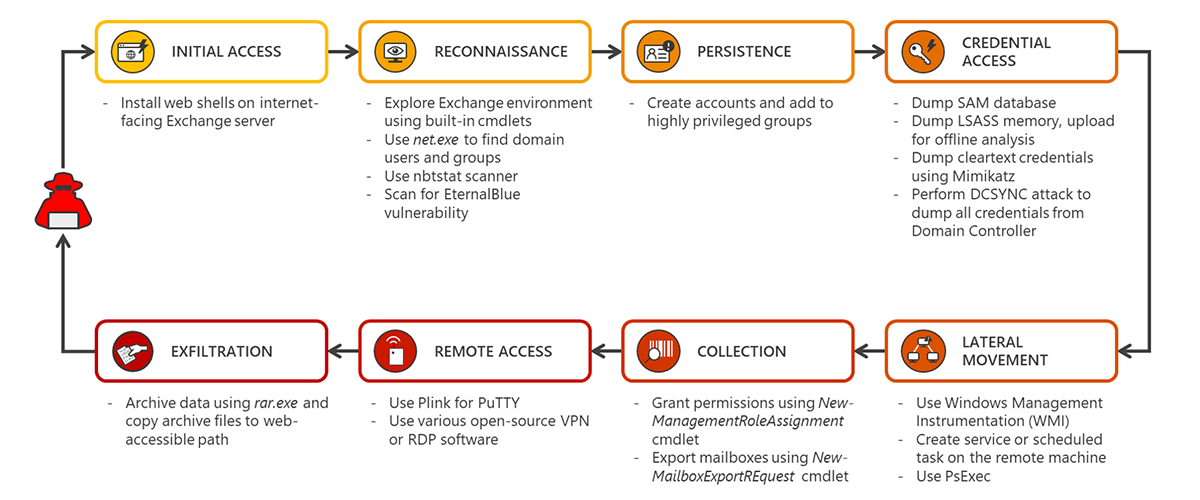

Microsoft ayrıca, hatalı kişilerin Exchange sunucularını tehlikeye atmak için kullandıkları saldırı zincirini de ortaya çıkardı.

Saldırganların, dağıtılmış web kabuklarını kullanarak şirket içi Exchange sunucularında çalıştığı görülüyor. Saldırganlar web kabuğuyla etkileşime girdiğinde, ele geçirilen uygulama havuzu komutu saldırganın adına çalıştırırdı.

Bu bir saldırganın hayalidir: doğrudan bir sunucuya iniş yapın ve sunucunun yanlış yapılandırılmış erişim seviyeleri varsa, sistem ayrıcalıkları kazanın.

Microsoft ayrıca kılavuzda belirtilen saldırıların, tehditleri tespit etme ve çözmede ek karmaşıklık katmanları ile birden fazla dosyasız teknik kullandığını.

Saldırılar ayrıca davranışa dayalı tespitlerin kuruluşları korumanın anahtarı olduğunu da gösterdi.

Şimdilik, CVE-2020-0688 sunucu güvenlik açığı için mevcut tek çözüm yamayı yüklemek gibi görünüyor.