Desteklenmeyen bir Windows sürümü neden düşüşünüz olabilir?

- Destek sonu, bir ürünün son kullanma tarihine ulaştığı zamanı tanımlamak için kullanılan bir terimdir.

- Bu, satıcı tarafından bu tarihten sonra hiçbir yeni güvenlik güncellemesi veya yama sağlanmayacağı anlamına gelir.

- Bu makalede, desteklenmeyen Windows işletim sistemlerinin sürekli kullanımının sonuçlarını araştırıyoruz ve daha büyük resmi çiziyoruz.

Cehalet, insanların kötü niyetli saldırıların kurbanı olmasının en büyük nedenlerinden biridir. Bilgilerinizi korumak için yeterince farkında veya motive olmamak. Neye karşı savunmasız olabilecekleri ve meyvelerini vermelerinin nasıl önlenebileceği konusunda daha iyi bir kamu bilincine ihtiyaç vardır.

Microsoft, her yeni sürümde güvenlik açıklarını yamalama konusunda iyi bir iş çıkarmış olsa da, birçok kuruluş hala desteğin sonuna gelmiş olan eski Windows sürümlerini çalıştırmaktadır.

Örneğin Windows 7, 8, 8.1 ve 10 kullanılmaya devam ediyor. Bu, onlara rağmen 2020, 2016 ve 2023'te desteğin sonuna ulaştı sırasıyla. Destek Ekim 2025'e kadar devam ettiği için Windows 10 güvenlidir.

Windows sistemleri, yaygın kullanımları nedeniyle zafiyet listesinin başında yer almaktadır. Bu makaleyi yazarken, Windows 10'un benimsenmesi %71 gibi muazzam bir oranda bulunuyor. Bu, pazar payının yarısından fazlasıdır.

İstismar edilen tek bir güvenlik açığı, birden fazla virüs bulaşmış makineye ve veri kaybına neden olabilir, bu da bireysel kullanıcıları ve ait oldukları tüm kuruluşu ciddi şekilde tehdit edebilir.

Bu sen olmak zorunda değilsin. Şimdi kontrolü ele alabilir ve tehlikeye atılmış bir sistemin başka bir istatistiği haline gelmeyi önleyebilirsiniz. Bu yazımızda bu konuya daha fazla ışık tutmak için uzman görüşlerini bir araya getiriyoruz.

Desteklenmeyen Windows sürümlerini kullanmanın riskleri nelerdir?

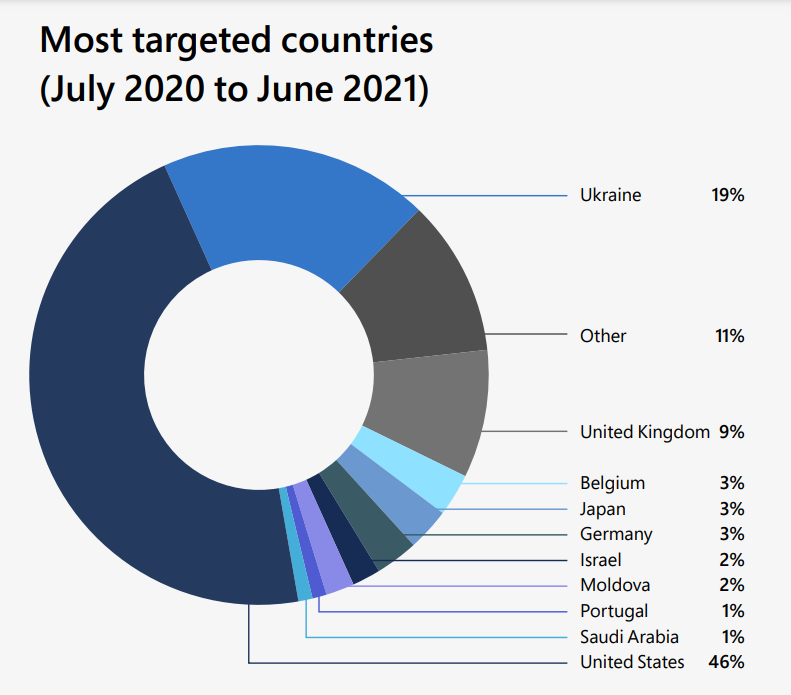

Siber tehditlerin sıklığı ve şiddeti artıyor. Ayrıca daha sofistike ve hedeflenmiş hale geliyorlar. Bu, büyük kuruluşları ve küçük işletmeleri vuran son fidye yazılımı saldırıları ile kanıtlanmaktadır. En önemlisi, DEV-0586.

tüm ulus-devlet tehdidi faaliyetlerinin

Bilgisayar ve yazılım dünyasında iki ana kullanıcı türü vardır: teknolojiden anlayanlar ve olmayanlar.

Eski grup, bunu biliyorlar Windows harika bir işletim sistemidir. Mükemmel değil, ancak performansından memnun olduğunuz sürece sürümünüz önemli değil.

İkinci grup için, herhangi birinin neden Windows'un en son sürümünü kullanmamayı tercih ettiğini anlamak zor olabilir.

Son birkaç yıldır haberleri takip ediyorsanız, dünya çapında milyonları etkileyen birkaç büyük güvenlik ihlali duymuş olabilirsiniz.

Bu ihlallerin ortak noktası, hepsinin Windows'un desteklenmeyen bir sürümünü çalıştıran bilgisayarlardan kaynaklanmış olmasıdır.

Ve bilgisayar korsanları bu saldırıların bazılarını gerçekleştirirken, diğerlerine insan hatası neden oldu. İşletmeler desteklenmeyen bir işletim sistemi çalıştırmamalıdır. Bu, özellikle verilerini korumak ve müşterilerin bilgilerini güvende tutmak istiyorlarsa geçerlidir.

Keytos'un Kurucu Ortağı ve CEO'su uzman Igal Flegmann'ın yinelediği gibi:

Kullanıcıların kimlik avı e-postalarına tıklamaması ve saldırıları güvenlik ekibinize bildirmemesi için kuruluşunuzda güvenlik eğitiminin olması da çok önemlidir.

şirketinde CEO Keytolar

Özellikle bir işletme için desteğin sonuna gelmiş bir Windows sürümünü çalıştırmayla ilişkili riskin ciddiyetini bilmediğinizi varsayalım. Bu durumda, sizin için parçalıyoruz.

Güvenlik riskleri

Desteklenmeyen bir işletim sistemini çalıştırmanın güvenliğiniz için ne kadar zararlı olduğu defalarca tekrarlandı. Ancak riskler ne kadar ciddi?

yapmanız gereken en önemli neden desteklenmeyen bir sürümden yükseltme Microsoft'un artık bu sürümler için güvenlik güncelleştirmeleri yayınlamayacağıdır.

Desteklenmeyen yazılımlar, hassas verilerinizi bilgisayar korsanlarının saldırılarına karşı savunmasız bırakır. Yama uygulanmamış savunmasız sistemleri kolayca arayabilirler.

Uzmanlara göre, kimlik avı en yaygın giriş noktasıdır. Bu nedenle, kurulum Windows 11 MFA'sı bu girişimleri engellemek için uzun bir yol kat edecek.

Bu sadece başlangıç. Daha fazla güvenlik çözümüne ihtiyacınız olacak, öyle ki biri başarısız olursa sisteminiz hala güvende olacak. Birine bağlı olmak intihara meyillidir çünkü tehlikeye girerse verilerinizi kaybetme riskiyle karşı karşıya kalırsınız.

Patriot Consulting ve Microsoft MVP'nin Kurucusu ve CEO'su Joe Stocker'ın uzman görüşüne göre:

Hiçbir güvenlik çözümü mükemmel değildir. Teknik ve teknik olmayan kontrollerin bir kombinasyonunu içeren katmanlı bir güvenlik yaklaşımına sahip olmak önemlidir.

CEO'su Vatansever Danışmanlık

ve Microsoft'un MVP'si

Ve tüm sistem kontrolleri yerinde olsa da, kullanıcıların oynaması gereken rolü göz ardı edemeyiz.

Güncel kalmak ve güvenlik yazılımı yükleme buzdağının sadece görünen kısmı.

Ayrıca tetikte olmanız ve bir saldırıyı kilometrelerce öteden deşifre edebilmeniz gerekir.

Aksi takdirde, tıpkı koruma için güçlü metal kapılara sahip olmak, ancak onları kilitlemeyi unutmak gibidir.

Ancak, eskimiş işletim sistemleri söz konusu olduğunda tek endişe bu değil.

Sistem arızaları

Şirketiniz desteklenmeyen bir işletim sistemi çalıştırıyorsa, yeni bir güvenlik açığı keşfedildiğinde sistem arızası yaşama riskiniz vardır.

Bu, ticari operasyonlarınız için veri kaybına veya kesinti süresine neden olabilir. Etkilenen sistemlere yama uygulayarak durumu hızlı bir şekilde düzeltemezseniz, ağınızda yeni kötü amaçlı yazılımlar çoğalacaktır.

Joe Stocker'a göre:

Cihazları yamalı tutmak ve AV ve EDR kullanmak, kötü amaçlı yazılımların bir uç noktada çalışmasına maruz kalma riskini ve riskini azaltacaktır. Windows ASR, Applocker, WDAC veya Windows 11 22H2 "Akıllı Uygulama Kontrolü", kötü amaçlı yazılım riskini daha da azaltabilir.

DEV-0586 güvenlik açığının etkilerinden de görüldüğü gibi sistem sürücüsünde yer almakta ve Ana Önyükleme Kaydının üzerine yazma gücüne sahiptir.

MBR, bir sabit sürücünün ilk sektörüdür ve işletim sisteminin nasıl başlatılacağı ve çalıştırılacağı hakkında bilgiler içerir. Ne zaman MBR tabanlı saldırı oluşursa, önyükleyicinin işletim sistemini yükleme yeteneği tehlikeye girer ve bilgisayar normal şekilde başlatılamayabilir.

Bu nedenle, Infinite Campus Güvenlik Operasyonları Müdürü Chris Karel size şunları tavsiye ediyor:

Kolayca silinemeyen veya yok edilemeyen tutarlı yedeklemelere sahip olun. Ve çalıştıklarından emin olmak için düzenli olarak test edin ve ihtiyacınız olanı karşılayın.

Müdür, Sonsuz Kampüs

Performans sorunları

Windows'un eski sürümlerinin performansı zamanla kötüleşir. Bunun nedeni, daha yeni donanımın bir işletim sisteminden eski donanıma göre daha fazla kaynak gerektirmesidir.

Örneğin, eğer yeni bir grafik kartı takın PC'nizde DirectX'i destekleyen ancak Windows'un bu yeni API'leri henüz desteklemeyen eski bir sürümünü çalıştırıyorsanız, oyunlar çok daha yavaş çalışabilir Windows'un daha yeni bir sürümünü çalıştırıyor olsaydınız yapacaklarından daha fazla.

Birçok uygulamanın düzgün çalışması için belirli Windows sürümleri gerekir, bu nedenle bir uygulama mevcut sürümünüzle uyumlu değilse düzgün çalışmayabilir veya hiç çalışmayabilir. Bu, uyumluluk sorunları için geçici çözümler bulması gereken kullanıcılar ve BT yöneticileri için sorunlara neden olabilir.

Chris tek çözümün şu olduğuna inanıyor:

Sistemleri yamalanmış ve güncel tutmak. Hem işletim sistemleri (Windows, Linux) hem de üzerinde çalışan yazılımlar. (Exchange, web tarayıcıları, güvenlik duvarları vb.) Özellikle internete maruz kalan herhangi bir şeyle.

Temel Windows sağlamlaştırma teknikleri

Sertleştirme, sistemleri daha güvenli hale getirme sürecini ifade eder. Genel güvenlik sürecinde önemli bir adımdır çünkü yetkisiz erişimi, onaylanmamış değişiklikleri ve sistemlere ve verilere yönelik diğer saldırıları önlemeye yardımcı olur.

Kullanabileceğiniz sertleştirme tekniklerinden bazıları şunlardır:

Sistem yapılandırması

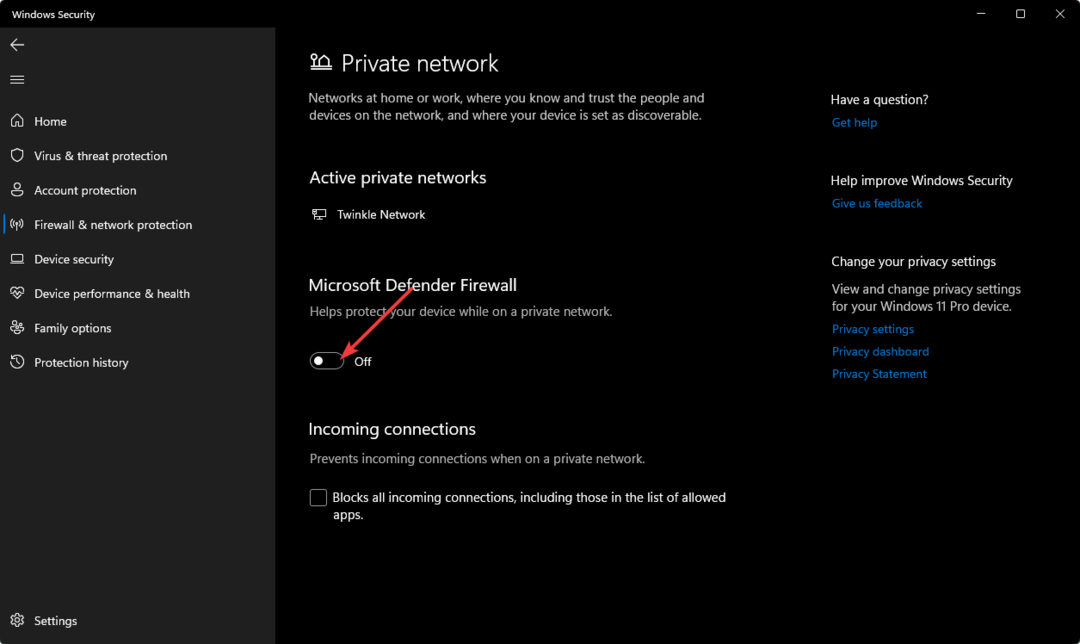

Standart sistem yapılandırması genellikle kararlı bir saldırgana dayanacak kadar güvenli değildir. Varsayılan yapılandırmaları değiştirerek, güvenlik duvarları kurarak ve virüsten koruma yazılımı yükleyerek sisteminizi daha güvenli olacak şekilde yapılandırabilirsiniz.

Aşağıda, sisteminizi yapılandırmak için atılabilecek bazı önemli adımlar verilmiştir:

- Varsayılan şifreleri değiştirme – Varsayılan olarak birçok işletim sisteminin varsayılan bir parolası vardır. Birisi bilgisayarınızı ele geçirirse, bu varsayılan parolayı kullanarak oturum açabilir.

- Gereksiz hizmetleri/uygulamaları devre dışı bırakma – Bu, kaynak kullanımını (bellek ve CPU) azaltır, böylece makinenizin performansını artırır.

- Sistem ilkelerini ayarlama – Politikalar, bir kuruluşun sistemlerini belirli gereksinimlere göre yapılandırmaya yardımcı olur. Bu politikaların kullanılmasındaki temel amaç, tüm sistemlerin yalnızca yetkili personel tarafından erişilebilecek şekilde ayarlanmasını sağlamaktır.

Ne de olsa Igal şunu yineliyor:

Bu sıfır güven dünyasında kuruluşları korumanın en iyi yolu, yüzey alanını azaltmak ve ortalama son kullanıcıdan güvenlik sorumluluğunu kaldırmaktır.

Kullanıcı erişim kontrolleri

Kullanıcı erişim kontrolleri, saldırılara karşı ilk savunma hattıdır ve sistemlere yetkisiz erişimi önlemek için uygulanmalıdır.

UAC'nin arkasındaki fikir basittir. İnternetten indirilen veya e-postayla alınan bir uygulamayı çalıştırmadan önce, Windows kullanıcıya bu eyleme izin verilip verilmeyeceğini sorar.

Bu, birisi bilgisayarınıza kötü amaçlı yazılım yüklemeye çalışırsa, bilgisayarınıza fiziksel olarak erişmesi gerekeceği ve her yükleme adımını manuel olarak onaylaması gerektiği anlamına gelir. Bilginiz olmadan bilgisayarınıza bulaşmalarını çok daha zorlaştırır.

Bazı kullanıcılar gördük UAC istemini devre dışı bırakma çünkü bir uygulamayı her çalıştırmaya çalıştığınızda istilacıdır, ancak bunun yansımalarını düşünmedikleri açıktır. İyi haber şu ki, Microsoft bunun sizin kontrol edebileceğiniz bir şey olduğundan emin olmak için adımlar attı.

Kötü amaçlı yazılımların ve diğer kötü amaçlı programların bilgisayarınızda çalışmasını engellemeye yardımcı olması için Windows'un yerleşik Kullanıcı Hesabı Denetimi (UAC) özelliğini kullanabilirsiniz. Varsayılan olarak etkindir, ancak nasıl çalıştığını özelleştirmek için ayarlarını değiştirebilirsiniz.

Ağ güvenliği

Bir organizasyon içindeki tüm sistemlerin güvenliği son derece önemlidir. Ancak ağ güvenliği, diğer sistemleri saldırılardan koruyan mekanizmalar sağladığı için kritik öneme sahiptir.

Bu geniş terim, bilgisayar ağlarını ve bunların sistemlerini ve cihazlarını korumak için kullanılan tekniklerin, süreçlerin ve teknolojilerin bir koleksiyonunu kapsar.

Ağ güvenliği, bilgileri yetkisiz erişim veya ifşadan korumayı amaçlar. Bu, ağdaki kullanıcıların, yöneticilerin ve programların uyması gereken kuralları uygulamak için bir donanım ve yazılım kombinasyonu kullanılarak yapılır.

Bu kurallar tipik olarak kimlik doğrulama, yetkilendirme, şifreleme ve denetim izini içerir. Başlamak için yapmanız gerekenler bir güvenlik duvarı kurun. Güvenlik duvarları en önemli ağ güvenlik araçlarından biridir.

Bir ağa veya bilgisayara erişimi kontrol eden, İnternet'e veya diğer güvenilmeyen ağlara karşı bir koruma katmanı sağlayan yazılım veya donanım aygıtları olabilirler.

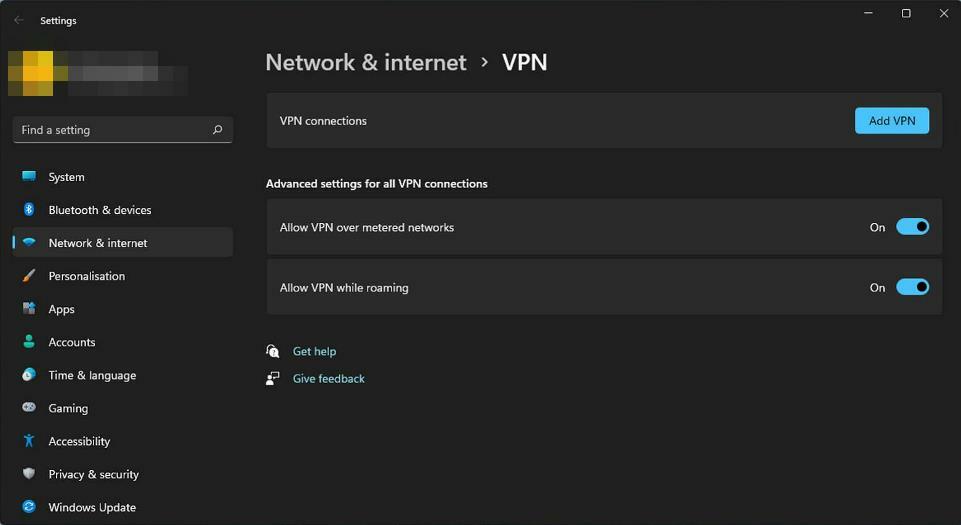

İhtiyaç duyacağınız başka bir araç da VPN (sanal özel ağ). Bu şifreli bağlantı, dahili ağınıza uzaktan erişim için harici bir sunucuya güvenli bir şekilde bağlanmanızı sağlar.

VPN'lerin bir Windows güçlendirme tekniği olarak kabul edilmesinin ana nedeni, güvenlik duvarları ve izinsiz giriş tespit sistemleri gibi diğer teknolojilerle birleştirildiğinde ek güvenlik sağlayabilmeleridir.

Onlar kullanırlar şifreleme ve kimlik doğrulama tüm trafiğin güvenli olmasını sağlayan teknikler. Bu, bir saldırganın bilgileri çalmak veya zarar vermek için sisteminize erişmesini çok daha zorlaştırır.

Geleneksel ağ güvenlik mekanizmalarına ek olarak, günümüzde geleneksel ağ güvenlik önlemlerinin ötesine geçen birkaç yeni teknoloji ortaya çıkmaktadır. Bunlar şunları içerir: Bulut bilişim Ve sanallaştırma yazılımı.

Ağ güvenlik sisteminizin, günümüzün teknoloji trendlerinin dinamik ihtiyaçlarına yeterince yanıt verebilmesi için kapsamlı, çeşitli ve esnek olması gerekir.

uygulama sertleştirme

Uygulama güçlendirme, uygulamalarınızın güvenliğini artıran bir dizi en iyi uygulamadır. Bu sadece sisteminizin güvenli olmasını sağlamakla ilgili değil, aynı zamanda üzerinde çalışan hizmetlerin de güvenli olmasını sağlamakla ilgili.

Uygulamaların güvenli ve saldırılara karşı dayanıklı olmasını sağlamak için sistematik süreçler ve prosedürler içerir. Bu, uygulamalarınızdaki güvenlik açıkları için yüzey alanını azaltmanın en etkili yollarından biridir.

ConnectSecure'un Kurucu Ortağı ve CTO'su Shiva Shantar şuna inanıyor:

Kötü niyetli bağlantılara tıklayan eğitimsiz personel ile birlikte zayıf parolalar, eski protokoller ve yama uygulanmamış sistemler, güvenlik açığının yayılmasının nedenidir.

ve CTO, Güvenli Bağlan

Başka bir deyişle, güvenlik uzmanı, güvenlik açığından yararlanma riskinin faktörlerin bir kombinasyonunda yattığını ima eder.

Kuruluş genelinde yaygın bir güvenlik politikasına neden ihtiyaç duyulduğu kolayca anlaşılır.

Yalnızca karar vericilerin dahil olması gerekmez, aynı zamanda tüm kullanıcıların güvenliğin korunması konusunda eğitilmesi gerekir.

Ancak, titiz bir eylem planı uygularsanız, bu çok karmaşık değildir.

Kuruluşların Windows sistemlerini potansiyel tehditlere karşı güçlendirmek için uygulayabilecekleri bazı öneriler şunlardır:

- Sisteminizi güncel tutun yamalar ile.

- Bir güvenlik duvarı, virüsten koruma yazılımı ve bir iyi yedekleme çözümü Verilerinizi ve sistemlerinizi korumak için.

- Karmaşık şifreler kullanın ve düzenli olarak, en az 90 günde bir değiştirin.

- Mümkün olduğunda, iki faktörlü veya çok faktörlü kimlik doğrulama Microsoft hesapları ve diğer hizmetler için.

- Bir şifre yöneticisi kullanın karmaşık parolalar oluşturmak, depolamak ve yönetmek için.

Mümkün olan tüm Windows sağlamlaştırma tekniklerini uygulayabilseniz de, kurtarma işlemi güvenlik süreci için kritik öneme sahiptir. Bir kurtarma planı, şirketin bir ihlalden hızlı ve verimli bir şekilde geri dönebilmesini sağlar.

Bir güvenlik ağı olarak, gerektiğinde çalıştığından emin olmak için bu plan üzerinde periyodik olarak testler yaptığınızdan emin olun.

Igal, bir kurtarma planının önemini vurguluyor:

Önleme her şeyden önemli olsa da, periyodik olarak test edilen güçlü bir kurtarma planına sahip olmak da herhangi bir siber güvenlik planının önemli bir bileşenidir.

Sürekli güvenlik açığı yönetimi

Sürekli güvenlik açığı yönetimi, kuruluşların güvenlik ihlallerinden kaçınmasına yardımcı olan proaktif bir güvenlik yaklaşımıdır. Ortaya çıkan tehditler için proaktif izleme. Sürekli güvenlik açığı yönetiminin amacı, siber saldırıları gerçekleşmeden önce önlemektir.

Güvenlik açıkları, güvenlik duvarınızdan web sunucunuza kadar ağınızdaki herhangi bir yerde ortaya çıkabilir. Birçok farklı türde güvenlik açığı olduğundan, bunları tespit etmek için farklı sistemler de kullanmalısınız.

Tehdit ortamı gelişmeye devam ettikçe, güvenlik stratejiniz de gelişmelidir. Bu, kuruluşunuzun ihlal edilip edilmeyeceği değil, ne zaman olacağı meselesidir.

Güvenlik açığı yönetimi programının temel bileşenleri şunları içerir:

- Tanılama – Bir kuruluşun sistemlerinde veya ağlarında bu tehditler tarafından istismar edilebilecek potansiyel tehditler ve zayıflıklar hakkında bilgi toplamak.

- Analiz – Bir kuruluş için gerçek bir risk teşkil edip etmediğini belirlemek için tanımlanan her bir tehdide ilişkin teknik ayrıntıların incelenmesi.

- Önceliklendirme – Tespit edilen tehditleri ciddiyetlerine veya meydana gelme olasılıklarına göre sıralamak. Bu, kıt kaynakları kuruluş için en büyük riski oluşturanlara tahsis etmek için yapılır.

- iyileştirme – Tanımlanan güvenlik açıklarının ortaya çıkardığı riskleri ortadan kaldırmak veya azaltmak için kontrollerin uygulanması.

Igal, siber güvenlik konusunda farkındalık yaratıyor:

Siber güvenlik maalesef hem zaman hem de para açısından pahalı. Ama önemli, bu yüzden şirketlerin bunu ciddiye almalarını ve güvenlik odaklı personel çalıştırmalarını da tavsiye ederim.

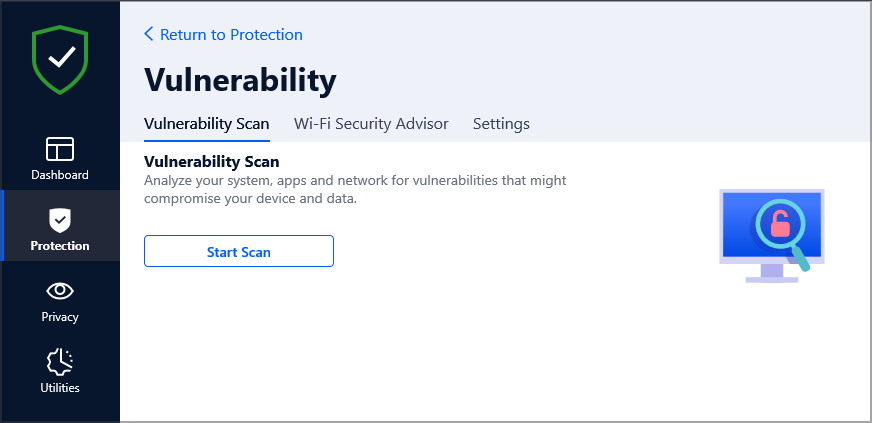

Güvenlik açığı taraması

Bu, bir sistemin veya ağın güvenliğinin herhangi bir boşluk veya güvenlik açığı açısından kontrol edildiği bir süreçtir. Güvenlik açığı taraması, sistemdeki tüm kusurları belirlemeye yardımcı olur ve bunların nasıl düzeltileceği konusunda tavsiyelerde bulunur.

Kuruluşlar, yerinde bir güvenlik açığı tarayıcısı bulundurarak sistemlerinin kötü niyetli saldırılara karşı güvende kalmasını sağlayabilir.

- Kullanıcılar, Windows 11 Panosu'nun raf desteğine ihtiyacı olduğunu söylüyor

- Dosya Gezgini nihayet yeniden tasarlanmış bir Ev ve Adres çubuğuna kavuşuyor

- Düzeltme: Windows Update AMD'yi Otomatik Olarak Değiştirmiş Olabilir

Yama yönetimi

Bu, güvenli bir ortamın sürdürülmesi için önemli olan başka bir süreçtir. Yazılım uygulamalarındaki veya işletim sistemlerindeki bilinen hatalar ve güvenlik açıkları için yamaların yüklenmesini içerir.

![Bilgisayarınız Güncellemelere Hak Kazanmayacak: Nasıl Atlanır [%100 Güvenli]](/f/55e7d87d341895c1411d720a584508cc.png)

Tüm sistemlerin en son teknoloji güncellemeleriyle güncel kalmasını ve güvenlik açıklarının bilgisayar korsanları bunları istismar etmeden önce çözülmesini sağlar.

Olay yanıtı

Bu, bir kuruluşun ağı veya sistemi içindeki siber saldırılara yanıt verme ve bunlardan kurtulma anlamına gelir.

Olay müdahalesi çok önemlidir çünkü kuruluşların siber saldırılardan hızlı ve verimli bir şekilde kurtulmasına yardımcı olur. Tüm bunlar, fidye yazılımı salgınları veya veri hırsızlığı nedeniyle potansiyel olarak mali kayıplara yol açabilecek veri ihlalleri gibi bilgisayar korsanları tarafından sistemlerine daha fazla zarar verilmesini önlerken yapılır.

Güvenli Kodlama Uygulamaları

Güvenli kodlama uygulamaları, programcıların daha güvenli kod yazmasına yardımcı olan bir dizi kodlama kılavuzudur. Güvenli kodlamanın tüm güvenlik açıklarını önlemekle ilgili olmadığına dikkat etmek önemlidir.

Bunun yerine, yeni güvenlik açıkları oluşturma riskini ve güvenlik açıklarından yararlanıldığında yaratılan etkiyi azaltmaya odaklanır.

Güvenli kodlama uygulamalarının Windows güvenlik açıklarını azaltabileceği bazı yollar şunlardır:

- Güvenli kod incelemesi – Güvenli kod incelemesi, ürün üretime geçmeden önce olası güvenlik sorunları için kaynak kodunun gözden geçirilmesini içerir. Bu, potansiyel sorunları bir sorun haline gelmeden önce belirlemeye yardımcı olur ve böylece bu ürünlere yönelik gelecekte saldırı olasılığını azaltır.

- Test odaklı geliştirme – Test güdümlü geliştirme (TDD), her birimin gönderilmeden önce kapsamlı bir şekilde test edilmesini sağlayan bir yazılım geliştirme sürecidir. diğerleriyle entegre ve üretim ortamlarına dağıtılır, böylece daha sonra entegrasyon sorunlarından kaynaklanan hataları en aza indirir aşamalar.

Kodlama standartlarına bağlı kalmak, yalnızca kodunuzu başkaları için daha okunaklı hale getirmekle ilgili değildir; ayrıca daha az hata yazmanıza ve zaman içinde kod tabanınızı korumak için daha az zaman harcamanıza yardımcı olur.

Shiva'nın konuyla ilgili duyguları devam ediyor:

Güvenli kodlama iyi bir uygulama değil, zorunludur.

Siber güvenlik eğitimi ve farkındalığı

Siber güvenlik, son yıllarda küçük işletmelerden büyük işletmelere kadar tüm kuruluşlar için en önemli endişe haline geldi.

Siber saldırıların sıklığı ve karmaşıklığı artıyor, bu da şirketlerin sahip olmasını her zamankinden daha önemli hale getiriyor. iyi siber güvenlik araçları yerinde. Ve çoğu işletme bu ihtiyacın farkında olsa da, çoğu işletme bu ihtiyacı karşılamaya geldiğinde nereden başlayacağını bilmiyor.

Kapsamlı bir siber güvenlik eğitim programı, çalışanlara ihtiyaç duydukları bilgileri sağlayarak bu sorunun çözülmesine yardımcı olabilir. potansiyel tehditleri belirleyin, bu tehditlerin kendilerini ve şirketlerini nasıl etkileyebileceğini anlayın ve bir saldırı olduğunda en iyi nasıl yanıt verileceğini bilin meydana gelmek.

Bu tür bir eğitim, çalışan davranışlarını siber güvenlik uyumluluğu ve risk yönetimi ile ilgili şirket politikalarıyla uyumlu hale getirmeye de yardımcı olur.

Ek olarak, siber güvenlik eğitimi, ihlalleri yaşam döngülerinin erken evrelerinde tespit etme ve kontrol altına alma olasılığını artırarak ihlallerle ilişkili maliyetlerin düşürülmesine yardımcı olur.

Riski azaltmanın ve güvenlik olaylarını önlemenin en etkili yollarından biri, bir güvenlik farkındalığı kültürünü teşvik etmektir. Bu, çalışanlarınızın olası güvenlik tehditlerini proaktif olarak belirlemesi ve derhal bildirmesi için yetkilendirmeyi içerir.

Bunu başarmak için izleyebileceğiniz farklı yollar vardır:

- Raporlama mekanizmaları – Şüpheli olayları bildirmek için özel bir dahili ağ oluşturun. Bu, kuruluş için tek bir başarısızlık noktası oluşturmaması için kurumsal ağınızdan ayrı olmalıdır.

- Çalışanların yetkilendirilmesi – Çalışanları, şüpheli e-postaları veya web sitelerini belirleme ve olağandışı bir şey fark etmeleri halinde bunları bildirme konusunda eğitin.

- Güvenlik eğitimi tek seferlik bir olay olamaz – İnsanların zaman içinde ortaya çıkan yeni tehditlere ve risklere ayak uydurabilmeleri için güvenlik eğitimlerinin düzenli olarak tekrarlanması gerekir.

Çözüm

Giderek daha fazla sayıda kuruluş, Windows uç desteğinin önemini küçümsedikçe, ağ ve teknoloji risklerine maruz kalma oranları artıyor. Desteklenmeyen cihazlarda veya işletim sistemlerinde güvenlik özelliklerini kötüye kullanan şiddetli saldırılar yüksek bir olasılık haline geldi.

Buradaki çeşitli risk senaryolarından açıkça anlaşılan şey, kuruluşunuzu artan dijital yerine şimdi eski Windows işletim sisteminden, kritik uygulamalardan ve sistemlerden desteklenen Microsoft çözümlerine geçiş yapmaktır. Daha sonra.

Kesin olan bir şey var. Bir işletme yürütüyorsanız, şu anda meydana gelen bilgi işlem ve güvenlik değişikliklerini dikkate almanız gerekir. nasıl olduğunu tartıştık bir işletim sistemini yükseltmek gizli tehlikeler doğurabilir ve yükseltmeyi ihmal etmenin önemli maliyetleri.

Gerisi, bunları uyguladığınızdan emin olmak için size kalmış. Desteklenmeyen işletim sistemi kullanmayla ilgili olarak, bunları ağdan çıkarmak sizin için en iyisidir. Bunları kullanmak kesinlikle gerekliyse, çevrimiçi risklerden güvenli bir şekilde uzak tutulduklarından emin olun.

Bu biraz ağız dolusu oldu, ancak anlayışlı bir oturum olduğunu ve desteklenmeyen Windows sürümlerinde duraklamanın sonuçlarını artık anladığınızı umuyoruz.

Kuruluşunuz işletim sisteminizle güncel mi? Bu makaleden, sistemlerinizin güvenliğini sağlama konusunda sizi doğru yöne yönlendirebilecek hangi adımları aldınız? Yorum bölümünde bize bildirin.