เหตุใดเวอร์ชัน Windows ที่ไม่รองรับอาจเป็นความหายนะของคุณ

- การยุติการสนับสนุนเป็นคำที่ใช้เพื่ออธิบายเมื่อผลิตภัณฑ์ถึงวันเลิกใช้

- ซึ่งหมายความว่าจะไม่มีการอัปเดตความปลอดภัยหรือแพตช์ใหม่จากผู้จำหน่ายหลังจากวันที่นี้

- เราจะสำรวจผลกระทบของการใช้ Windows OS ที่ไม่รองรับอย่างต่อเนื่อง และอธิบายภาพรวมในบทความนี้

ความไม่รู้เป็นหนึ่งในสาเหตุหลักที่ทำให้ผู้คนตกเป็นเหยื่อของการโจมตีที่มุ่งร้าย ไม่ตระหนักหรือมีแรงจูงใจเพียงพอที่จะปกป้องข้อมูลของคุณ มีความจำเป็นในการปรับปรุงการรับรู้ของสาธารณชนเกี่ยวกับสิ่งที่พวกเขาอาจเสี่ยงและวิธีป้องกันไม่ให้พวกเขาบรรลุผล

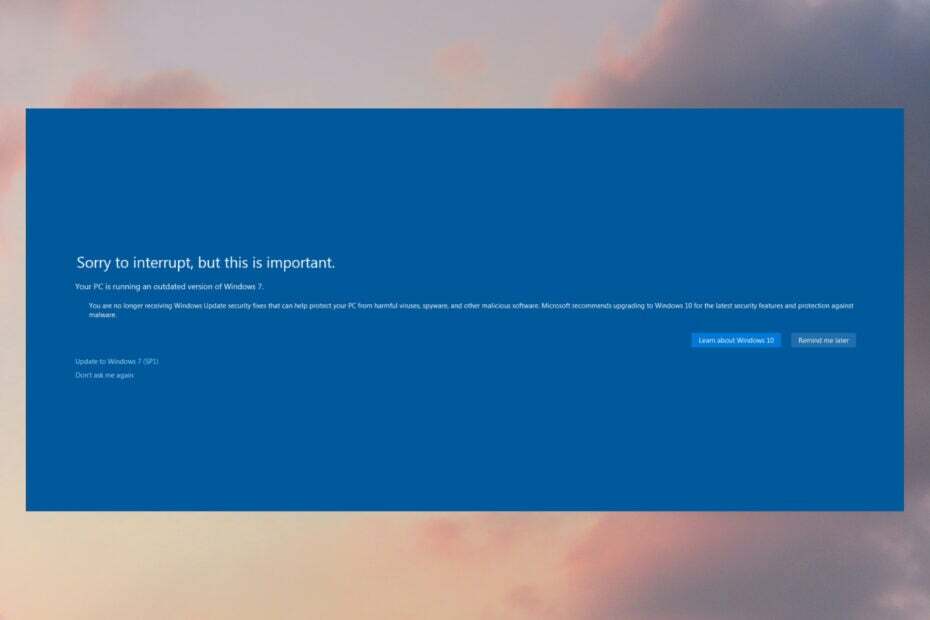

แม้ว่า Microsoft จะทำงานได้ดีในการแก้ไขช่องโหว่ในรุ่นใหม่แต่ละรุ่น แต่หลายองค์กรยังคงใช้งาน Windows รุ่นเก่าซึ่งได้สิ้นสุดการสนับสนุนแล้ว

ตัวอย่างเช่น Windows 7, 8, 8.1 และ 10 ยังคงใช้ต่อไป แม้ว่าพวกเขาจะ สิ้นสุดการสนับสนุนในปี 2020, 2016 และ 2023 ตามลำดับ Windows 10 มีความปลอดภัยเนื่องจากการสนับสนุนดำเนินต่อไปจนถึงเดือนตุลาคม 2568

เนื่องจากมีการใช้งานอย่างแพร่หลาย ระบบ Windows จึงอยู่ในอันดับต้น ๆ ของรายการช่องโหว่ เมื่อเขียนบทความนี้ การยอมรับ Windows 10 สูงถึง 71%. นี่คือส่วนแบ่งการตลาดมากกว่าครึ่งหนึ่ง

ช่องโหว่เดียวที่ถูกโจมตีอาจนำไปสู่เครื่องที่ติดไวรัสหลายเครื่องและข้อมูลสูญหาย ซึ่งอาจคุกคามผู้ใช้แต่ละรายและทั้งองค์กรที่ตนเป็นสมาชิกอยู่

สิ่งนี้ไม่จำเป็นต้องเป็นคุณ คุณสามารถรับผิดชอบตอนนี้และป้องกันไม่ให้กลายเป็นอีกหนึ่งสถิติของระบบที่ถูกบุกรุก ในบทความนี้ เรานำความคิดเห็นของผู้เชี่ยวชาญมาอธิบายเพิ่มเติมเกี่ยวกับเรื่องนี้

อะไรคือความเสี่ยงของการใช้ Windows รุ่นที่ไม่รองรับ?

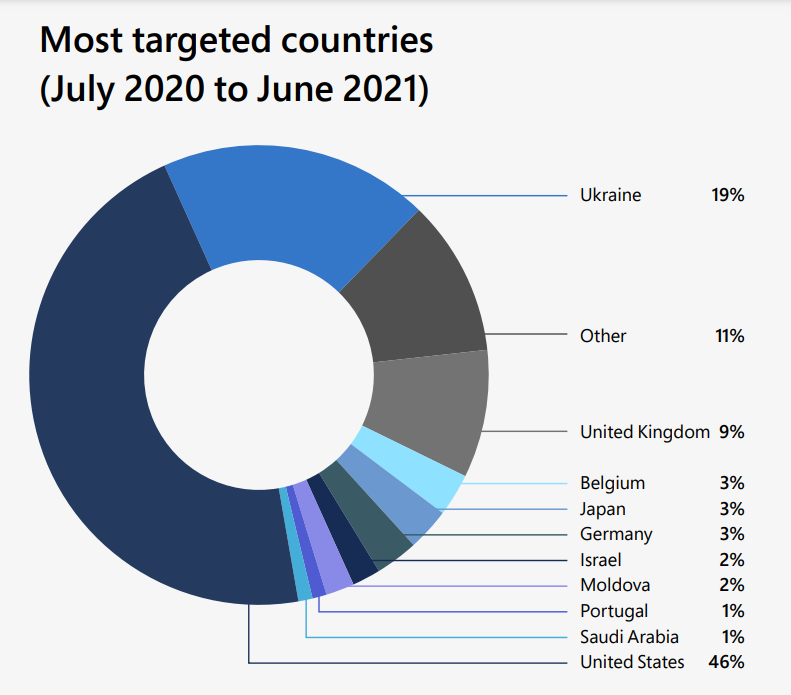

ภัยคุกคามทางไซเบอร์มีความถี่และความรุนแรงเพิ่มมากขึ้น พวกเขายังมีความซับซ้อนและมีเป้าหมายมากขึ้นอีกด้วย นี่เป็นหลักฐานจากการโจมตีด้วยแรนซัมแวร์ที่แพร่กระจายอย่างรวดเร็วซึ่งส่งผลกระทบต่อองค์กรขนาดใหญ่และธุรกิจขนาดเล็ก ที่โดดเด่นที่สุดคือ DEV-0586

ของกิจกรรมคุกคามรัฐชาติทั้งหมด

ในโลกของคอมพิวเตอร์และซอฟต์แวร์ มีผู้ใช้อยู่ 2 ประเภทหลัก ได้แก่ ผู้ที่เชี่ยวชาญด้านเทคโนโลยีและผู้ที่ไม่เชี่ยวชาญ

กลุ่มเดิมเขารู้ Windows เป็นระบบปฏิบัติการที่ยอดเยี่ยม. มันไม่สมบูรณ์แบบ แต่ตราบใดที่คุณพอใจกับประสิทธิภาพของมัน รุ่นของคุณก็ไม่สำคัญ

สำหรับคนกลุ่มหลัง อาจเป็นเรื่องยากที่จะเข้าใจว่าทำไมใครๆ ถึงเลือกที่จะไม่ใช้ Windows เวอร์ชันล่าสุด

หากคุณติดตามข่าวสารในช่วงไม่กี่ปีที่ผ่านมา คุณอาจเคยได้ยินเกี่ยวกับการละเมิดความปลอดภัยที่สำคัญหลายครั้งที่ส่งผลกระทบต่อคนนับล้านทั่วโลก

การละเมิดเหล่านี้มีเหมือนกันคือทั้งหมดเกิดจากคอมพิวเตอร์ที่ใช้ Windows เวอร์ชันที่ไม่รองรับ

และในขณะที่แฮ็กเกอร์ทำการแฮ็กบางส่วน การแฮ็กอื่นๆ เกิดจากความผิดพลาดของมนุษย์ ธุรกิจไม่ควรใช้ระบบปฏิบัติการที่ไม่รองรับ โดยเฉพาะอย่างยิ่งหากพวกเขาต้องการปกป้องข้อมูลและรักษาความปลอดภัยข้อมูลของลูกค้า

ดังที่ผู้เชี่ยวชาญ Igal Flegmann ผู้ร่วมก่อตั้งและซีอีโอของ Keytos กล่าวย้ำ:

การมีการศึกษาด้านความปลอดภัยในองค์กรของคุณเป็นสิ่งสำคัญมากเช่นกัน ดังนั้นผู้ใช้จึงไม่คลิกอีเมลฟิชชิ่งและรายงานการโจมตีไปยังทีมรักษาความปลอดภัยของคุณ

ซีอีโอ ที่ คีย์ทอส

สมมติว่าคุณไม่คุ้นเคยกับความรุนแรงของความเสี่ยงที่เกี่ยวข้องกับการใช้งาน Windows เวอร์ชันที่สิ้นสุดการสนับสนุนแล้ว โดยเฉพาะอย่างยิ่งสำหรับธุรกิจ ในกรณีนั้น เราจะแยกย่อยให้คุณ

ความเสี่ยงด้านความปลอดภัย

มีการย้ำหลายครั้งว่าการเรียกใช้ระบบปฏิบัติการที่ไม่รองรับนั้นส่งผลเสียต่อความปลอดภัยของคุณอย่างไร แต่ความเสี่ยงจะเลวร้ายแค่ไหน?

เหตุผลที่สำคัญที่สุดที่คุณควร อัปเกรดจากเวอร์ชันที่ไม่รองรับ คือ Microsoft จะไม่ปล่อยการอัปเดตความปลอดภัยสำหรับเวอร์ชันเหล่านี้อีกต่อไป

ซอฟต์แวร์ที่ไม่รองรับทำให้ข้อมูลที่ละเอียดอ่อนของคุณเสี่ยงต่อการถูกโจมตีจากแฮกเกอร์ พวกเขาสามารถค้นหาระบบที่มีช่องโหว่ที่ยังไม่ได้รับการแก้ไขได้อย่างง่ายดาย

ผู้เชี่ยวชาญกล่าวว่าฟิชชิงเป็นจุดเริ่มต้นที่พบได้บ่อยที่สุด ดังนั้นการตั้งค่า Windows 11 MFA จะขัดขวางความพยายามเหล่านี้ไปได้ไกล

นี่เป็นเพียงจุดเริ่มต้นเท่านั้น คุณจะต้องการโซลูชันด้านความปลอดภัยมากขึ้น เพื่อที่ว่าหากล้มเหลว ระบบของคุณจะยังคงปลอดภัย การพึ่งพาคนๆ หนึ่งเป็นการฆ่าตัวตายเพราะคุณเสี่ยงที่จะสูญเสียข้อมูลหากข้อมูลนั้นถูกบุกรุก

ในความเห็นของผู้เชี่ยวชาญของ Joe Stocker ผู้ก่อตั้งและซีอีโอของ Patriot Consulting และ Microsoft MVP:

ไม่มีโซลูชันด้านความปลอดภัยใดที่สมบูรณ์แบบ สิ่งสำคัญคือต้องมีวิธีการรักษาความปลอดภัยแบบหลายชั้นซึ่งรวมถึงการควบคุมทางเทคนิคและไม่ใช่ทางเทคนิค

ซีอีโอของ ที่ปรึกษาผู้รักชาติ

และ Microsoft MVP

และในขณะที่อาจมีการควบคุมระบบทั้งหมด เราก็ไม่สามารถเพิกเฉยต่อบทบาทของผู้ใช้ได้

ติดตามข่าวสารล่าสุดและ ติดตั้งซอฟต์แวร์รักษาความปลอดภัย เป็นเพียงส่วนยอดของภูเขาน้ำแข็ง

คุณยังต้องระแวดระวังและมีความสามารถในการถอดรหัสการโจมตีจากระยะไกล

มิฉะนั้นก็เหมือนกับมีประตูโลหะแข็งแรงเพื่อป้องกันแต่ลืมล็อค

แต่นี่ไม่ใช่สิ่งเดียวที่ต้องกังวลเมื่อพูดถึงระบบปฏิบัติการที่ล้าสมัย

ความล้มเหลวของระบบ

หากบริษัทของคุณใช้ระบบปฏิบัติการที่ไม่รองรับ คุณจะเสี่ยงที่จะพบกับความล้มเหลวของระบบเมื่อพบช่องโหว่ใหม่

ซึ่งอาจส่งผลให้ข้อมูลสูญหายหรือหยุดทำงานสำหรับการดำเนินธุรกิจของคุณ หากคุณไม่สามารถแก้ไขสถานการณ์ได้อย่างรวดเร็วด้วยการแพตช์ระบบที่ได้รับผลกระทบ มัลแวร์ใหม่ๆ จะแพร่ขยายไปทั่วเครือข่ายของคุณ

อ้างอิงจาก Joe Stocker:

การรักษาอุปกรณ์ให้เป็นแพตช์ และการใช้ AV และ EDR จะช่วยลดความเสี่ยงที่มัลแวร์จะทำงานบนเอ็นด์พอยท์ Windows ASR, Applocker, WDAC หรือ Windows 11 22H2 “Smart App Control” สามารถลดความเสี่ยงของมัลแวร์ได้อีก

ดังที่เห็นได้จากผลกระทบของช่องโหว่ด้านความปลอดภัย DEV-0586 ซึ่งอยู่ในไดรฟ์ระบบและมีอำนาจในการเขียนทับ Master Boot Record

MBR เป็นเซกเตอร์แรกของฮาร์ดไดรฟ์ และประกอบด้วยข้อมูลเกี่ยวกับวิธีเปิดและรันระบบปฏิบัติการ เมื่อ การโจมตีด้วย MBR เกิดขึ้น ความสามารถของ bootloader ในการโหลดระบบปฏิบัติการจะถูกบุกรุก และ คอมพิวเตอร์อาจไม่สามารถเริ่มต้นได้ตามปกติ.

นี่คือเหตุผลที่ Chris Karel ผู้จัดการฝ่ายปฏิบัติการรักษาความปลอดภัยสำหรับ Infinite Campus แนะนำให้คุณ:

มีข้อมูลสำรองที่สม่ำเสมอซึ่งไม่สามารถลบหรือทำลายได้ง่ายๆ และทดสอบเป็นประจำเพื่อให้แน่ใจว่าใช้งานได้และครอบคลุมสิ่งที่คุณต้องการ

ผู้จัดการ, วิทยาเขตที่ไม่มีที่สิ้นสุด

ปัญหาด้านประสิทธิภาพ

ประสิทธิภาพของ Windows รุ่นเก่าจะแย่ลงเมื่อเวลาผ่านไป เนื่องจากฮาร์ดแวร์รุ่นใหม่ต้องการทรัพยากรจากระบบปฏิบัติการมากกว่าฮาร์ดแวร์รุ่นเก่า

ตัวอย่างเช่น ถ้าคุณ ติดตั้งการ์ดกราฟิกใหม่ ในพีซีของคุณที่รองรับ DirectX แต่คุณยังคงใช้งาน Windows รุ่นเก่าซึ่งยังไม่รองรับ API ใหม่เหล่านี้ เกมอาจทำงานช้าลงมาก มากกว่าที่จะเป็นถ้าคุณใช้ Windows เวอร์ชันที่ใหม่กว่า

แอปพลิเคชันจำนวนมากต้องการ Windows เวอร์ชันเฉพาะเพื่อให้ทำงานได้อย่างถูกต้อง ดังนั้นหากแอปพลิเคชันไม่รองรับเวอร์ชันปัจจุบันของคุณ แอปพลิเคชันนั้นอาจทำงานไม่ถูกต้องหรือไม่ทำงานเลยก็ได้ ซึ่งอาจทำให้เกิดปัญหากับผู้ใช้และผู้ดูแลระบบไอที ซึ่งต้องหาวิธีแก้ไขปัญหาความเข้ากันได้เหล่านี้

คริสเชื่อว่าทางออกเดียวคือ:

การรักษาระบบแพตช์และทันสมัยอยู่เสมอ ทั้งระบบปฏิบัติการ (Windows, Linux) และซอฟต์แวร์ที่ทำงานบนนั้น (Exchange, เว็บเบราว์เซอร์, ไฟร์วอลล์ ฯลฯ) โดยเฉพาะอย่างยิ่งกับสิ่งที่เปิดเผยบนอินเทอร์เน็ต

เทคนิคการชุบแข็ง Windows ที่สำคัญ

การชุบแข็งหมายถึงกระบวนการทำให้ระบบมีความปลอดภัยมากขึ้น เป็นขั้นตอนที่สำคัญในกระบวนการรักษาความปลอดภัยโดยรวม เนื่องจากช่วยป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต การแก้ไขที่ไม่ได้รับการอนุมัติ และการโจมตีระบบและข้อมูลอื่นๆ

เทคนิคการชุบแข็งบางส่วนที่คุณสามารถใช้ได้ ได้แก่:

การกำหนดค่าระบบ

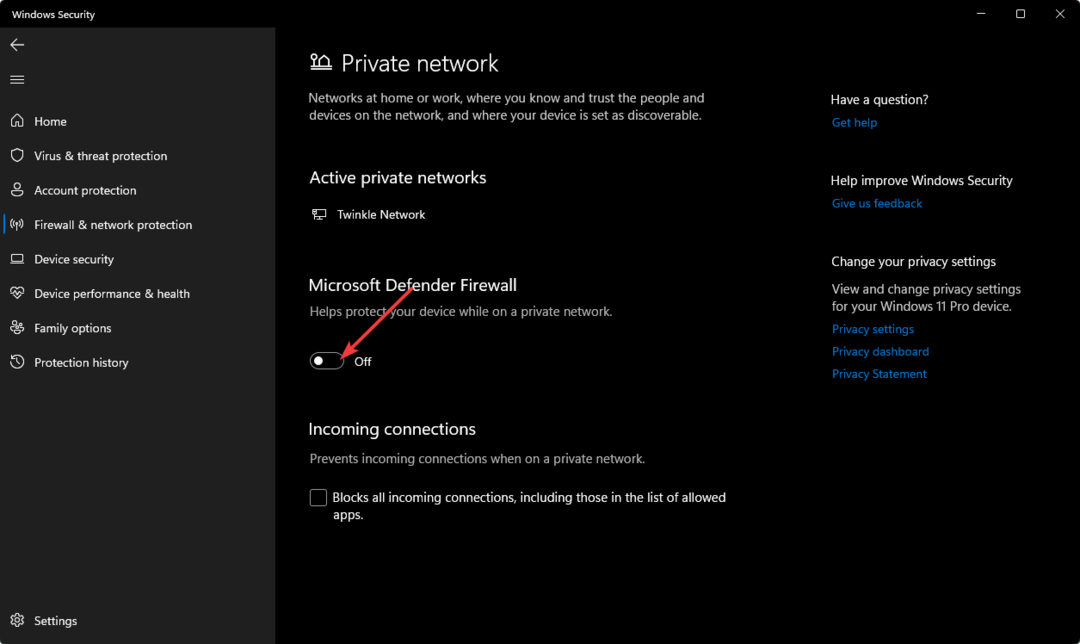

การกำหนดค่าระบบมาตรฐานมักไม่ปลอดภัยเพียงพอที่จะต้านทานผู้โจมตีที่กำหนดได้ คุณสามารถกำหนดค่าระบบของคุณให้มีความปลอดภัยมากขึ้นโดยการเปลี่ยนการกำหนดค่าเริ่มต้น ตั้งค่าไฟร์วอลล์ และติดตั้งซอฟต์แวร์ป้องกันไวรัส

ต่อไปนี้เป็นขั้นตอนสำคัญที่สามารถดำเนินการเพื่อกำหนดค่าระบบของคุณ:

- การเปลี่ยนรหัสผ่านเริ่มต้น – ตามค่าเริ่มต้น ระบบปฏิบัติการหลายระบบมีรหัสผ่านเริ่มต้น หากมีคนจับคอมพิวเตอร์ของคุณ พวกเขาสามารถเข้าสู่ระบบโดยใช้รหัสผ่านเริ่มต้นนี้

- ปิดใช้งานบริการ/แอปพลิเคชันที่ไม่จำเป็น – สิ่งนี้ช่วยลดการใช้ทรัพยากร (หน่วยความจำและ CPU) ซึ่งจะช่วยปรับปรุงประสิทธิภาพของเครื่องของคุณ

- การตั้งค่านโยบายระบบ – นโยบายช่วยในการกำหนดค่าระบบขององค์กรตามข้อกำหนดเฉพาะ วัตถุประสงค์หลักเบื้องหลังการใช้นโยบายเหล่านี้คือเพื่อให้แน่ใจว่าระบบทั้งหมดได้รับการตั้งค่าเพื่อให้สามารถเข้าถึงได้โดยเจ้าหน้าที่ที่ได้รับอนุญาตเท่านั้น

ท้ายที่สุด Igal ย้ำว่า:

วิธีที่ดีที่สุดในการปกป้ององค์กรในโลกที่ไม่มีความน่าเชื่อถือนี้คือการลดพื้นที่ผิวและลบความรับผิดชอบด้านความปลอดภัยออกจากผู้ใช้ทั่วไป

การควบคุมการเข้าถึงของผู้ใช้

การควบคุมการเข้าถึงของผู้ใช้เป็นด่านแรกของการป้องกันการโจมตี และควรนำมาใช้เพื่อป้องกันการเข้าถึงระบบโดยไม่ได้รับอนุญาต

แนวคิดเบื้องหลัง UAC นั้นเรียบง่าย ก่อนเรียกใช้แอปพลิเคชันที่ดาวน์โหลดจากอินเทอร์เน็ตหรือได้รับในอีเมล Windows จะถามผู้ใช้ว่าควรอนุญาตให้ดำเนินการนี้หรือไม่

ซึ่งหมายความว่าหากมีคนพยายามติดตั้งซอฟต์แวร์ที่เป็นอันตรายบนคอมพิวเตอร์ของคุณ พวกเขาจะต้องเข้าถึงพีซีของคุณโดยตรง และต้องอนุมัติแต่ละขั้นตอนการติดตั้งด้วยตนเอง มันทำให้ยากขึ้นมากที่จะติดไวรัสคอมพิวเตอร์ของคุณโดยที่คุณไม่รู้ตัว

เราได้เห็นผู้ใช้บางคน ปิดใช้งานพรอมต์ UAC เพราะมันรุกรานทุกครั้งที่คุณพยายามเรียกใช้แอพ แต่เห็นได้ชัดว่าพวกเขาไม่ได้คิดถึงผลกระทบของมัน ข่าวดีก็คือ Microsoft ได้ก้าวไปข้างหน้าเพื่อให้แน่ใจว่านี่เป็นสิ่งที่คุณสามารถควบคุมได้

คุณสามารถใช้คุณสมบัติการควบคุมบัญชีผู้ใช้ (UAC) ในตัวของ Windows เพื่อช่วยป้องกันไม่ให้มัลแวร์และโปรแกรมที่เป็นอันตรายอื่นๆ ทำงานบนคอมพิวเตอร์ของคุณ มันถูกเปิดใช้งานตามค่าเริ่มต้น แต่คุณสามารถปรับการตั้งค่าเพื่อปรับแต่งวิธีการทำงานได้

ความปลอดภัยของเครือข่าย

ความปลอดภัยของระบบทั้งหมดภายในองค์กรมีความสำคัญยิ่ง อย่างไรก็ตาม ความปลอดภัยของเครือข่ายมีความสำคัญอย่างยิ่งเนื่องจากมีกลไกในการป้องกันระบบอื่นจากการถูกโจมตี

คำกว้างๆ นี้ครอบคลุมเทคนิค กระบวนการ และเทคโนโลยีที่ใช้ในการรักษาความปลอดภัยเครือข่ายคอมพิวเตอร์ รวมถึงระบบและอุปกรณ์ต่างๆ

การรักษาความปลอดภัยเครือข่ายมีจุดมุ่งหมายเพื่อปกป้องข้อมูลจากการเข้าถึงหรือการเปิดเผยโดยไม่ได้รับอนุญาต ซึ่งทำได้โดยใช้ฮาร์ดแวร์และซอฟต์แวร์ร่วมกันเพื่อบังคับใช้กฎที่ผู้ใช้ ผู้ดูแลระบบ และโปรแกรมบนเครือข่ายต้องปฏิบัติตาม

โดยทั่วไป กฎเหล่านี้ประกอบด้วยการรับรองความถูกต้อง การอนุญาต การเข้ารหัส และเส้นทางการตรวจสอบ ในการเริ่มต้นคุณจะต้อง ติดตั้งไฟร์วอลล์. ไฟร์วอลล์เป็นหนึ่งในเครื่องมือรักษาความปลอดภัยเครือข่ายที่สำคัญที่สุด

อาจเป็นอุปกรณ์ซอฟต์แวร์หรือฮาร์ดแวร์ที่ควบคุมการเข้าถึงเครือข่ายหรือคอมพิวเตอร์ โดยให้การป้องกันอีกชั้นหนึ่งจากอินเทอร์เน็ตหรือเครือข่ายที่ไม่น่าเชื่อถืออื่นๆ

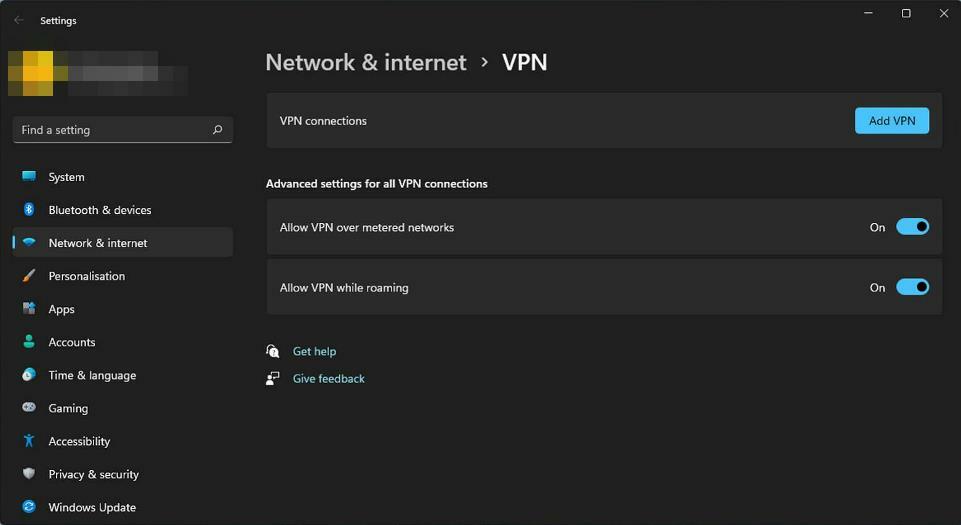

เครื่องมืออื่นที่คุณต้องการคือ VPN (เครือข่ายส่วนตัวเสมือน). การเชื่อมต่อที่เข้ารหัสนี้ทำให้คุณสามารถเชื่อมต่อกับเซิร์ฟเวอร์ภายนอกได้อย่างปลอดภัยสำหรับการเข้าถึงระยะไกลไปยังเครือข่ายภายในของคุณ

เหตุผลหลักว่าทำไม VPN จึงถูกพิจารณาว่าเป็นเทคนิคการชุบแข็งของ Windows คือสามารถให้ความปลอดภัยเพิ่มเติมเมื่อรวมกับเทคโนโลยีอื่นๆ เช่น ไฟร์วอลล์และระบบตรวจจับการบุกรุก

พวกเขาใช้ การเข้ารหัสและการรับรองความถูกต้อง เทคนิคเพื่อให้แน่ใจว่าทราฟฟิกทั้งหมดปลอดภัย ทำให้ผู้โจมตีเข้าถึงระบบของคุณได้ยากขึ้นเพื่อขโมยหรือทำลายข้อมูล

นอกเหนือจากกลไกการรักษาความปลอดภัยเครือข่ายแบบดั้งเดิมแล้ว เทคโนโลยีใหม่หลายอย่างที่ขยายออกไปนอกเหนือมาตรการรักษาความปลอดภัยเครือข่ายแบบดั้งเดิมกำลังเกิดขึ้นในปัจจุบัน เหล่านี้รวมถึง คลาวด์คอมพิวติ้ง และ ซอฟต์แวร์เวอร์ชวลไลเซชัน.

ระบบรักษาความปลอดภัยเครือข่ายของคุณต้องครอบคลุม หลากหลาย และยืดหยุ่นเพื่อตอบสนองความต้องการที่ไม่หยุดนิ่งของแนวโน้มเทคโนโลยีในปัจจุบันอย่างเพียงพอ

การชุบแข็ง

การชุบแข็งแอปพลิเคชันเป็นชุดแนวทางปฏิบัติที่ดีที่สุดที่ปรับปรุงความปลอดภัยของแอปพลิเคชันของคุณ ไม่ใช่แค่การรับประกันว่าระบบของคุณปลอดภัย แต่ยังรวมถึงบริการที่ทำงานบนระบบนั้นปลอดภัยด้วย

มันเกี่ยวข้องกับกระบวนการและขั้นตอนที่เป็นระบบเพื่อให้แน่ใจว่าแอปพลิเคชันมีความปลอดภัยและยืดหยุ่นต่อการโจมตี นี่เป็นหนึ่งในวิธีที่มีประสิทธิภาพมากที่สุดในการลดพื้นที่ผิวสำหรับช่องโหว่ในแอปพลิเคชันของคุณ

Shiva Shantar ผู้ร่วมก่อตั้งและ CTO ของ ConnectSecure เชื่อว่า:

รหัสผ่านที่ไม่รัดกุม โปรโตคอลที่ล้าสมัย และระบบที่ไม่ได้แพตช์ร่วมกับพนักงานที่ไม่ได้รับการฝึกฝนซึ่งคลิกลิงก์ที่เป็นอันตรายเป็นสาเหตุของการแพร่กระจายช่องโหว่

และประธานเจ้าหน้าที่บริหาร เชื่อมต่อปลอดภัย

กล่าวอีกนัยหนึ่ง ผู้เชี่ยวชาญด้านความปลอดภัยบอกเป็นนัยว่าความเสี่ยงของการใช้ประโยชน์จากช่องโหว่นั้นขึ้นอยู่กับปัจจัยหลายอย่างรวมกัน

เป็นเรื่องที่เข้าใจได้ง่ายว่าเหตุใดจึงต้องมีนโยบายความปลอดภัยอย่างกว้างขวางทั่วทั้งองค์กร

ผู้มีอำนาจตัดสินใจไม่เพียงแต่ต้องมีส่วนร่วมเท่านั้น แต่ผู้ใช้ทุกคนจะต้องได้รับการศึกษาเกี่ยวกับการรักษาความปลอดภัยด้วย

อย่างไรก็ตาม สิ่งนี้ไม่ซับซ้อนเกินไปหากคุณใช้แผนปฏิบัติการที่เข้มงวด

ต่อไปนี้คือคำแนะนำบางส่วนที่องค์กรสามารถนำไปใช้เพื่อเสริมความแข็งแกร่งให้กับระบบ Windows จากภัยคุกคามที่อาจเกิดขึ้น:

- ปรับปรุงระบบของคุณให้ทันสมัยอยู่เสมอ ด้วยแพทช์

- ติดตั้งไฟร์วอลล์ ซอฟต์แวร์ป้องกันไวรัส และ โซลูชันสำรองข้อมูลที่ดี เพื่อปกป้องข้อมูลและระบบของคุณ

- ใช้รหัสผ่านที่ซับซ้อน และเปลี่ยนอย่างสม่ำเสมอ อย่างน้อยทุกๆ 90 วัน

- หากเป็นไปได้ ให้เปิดใช้งานสองปัจจัยหรือ การรับรองความถูกต้องด้วยหลายปัจจัย สำหรับบัญชี Microsoft และบริการอื่นๆ

- ใช้เครื่องมือจัดการรหัสผ่าน เพื่อสร้าง จัดเก็บ และจัดการรหัสผ่านที่ซับซ้อน

แม้ว่าคุณสามารถใช้เทคนิคการชุบแข็ง Windows ทั้งหมดที่เป็นไปได้ การกู้คืนมีความสำคัญต่อกระบวนการรักษาความปลอดภัย แผนการกู้คืนช่วยให้มั่นใจว่าบริษัทสามารถฟื้นตัวจากการละเมิดได้อย่างรวดเร็วและมีประสิทธิภาพ

ในฐานะที่เป็นเครือข่ายความปลอดภัย ตรวจสอบให้แน่ใจว่าคุณได้ทำการทดสอบเป็นระยะ ๆ ในแผนนี้เพื่อให้แน่ใจว่ามันทำงานได้ตามต้องการ

Igal เน้นย้ำถึงความสำคัญของแผนฟื้นฟู:

แม้ว่าการป้องกันจะมีความสำคัญสูงสุด แต่การมีแผนกู้คืนที่แข็งแกร่งซึ่งได้รับการทดสอบเป็นระยะๆ ก็เป็นองค์ประกอบสำคัญของแผนความปลอดภัยทางไซเบอร์ด้วยเช่นกัน

การจัดการช่องโหว่อย่างต่อเนื่อง

การจัดการช่องโหว่อย่างต่อเนื่องเป็นวิธีการเชิงรุกในการรักษาความปลอดภัยที่ช่วยให้องค์กรหลีกเลี่ยงการละเมิดความปลอดภัยโดย ตรวจสอบเชิงรุกสำหรับภัยคุกคามที่เกิดขึ้นใหม่. เป้าหมายของการจัดการช่องโหว่อย่างต่อเนื่องคือการป้องกันการโจมตีทางไซเบอร์ก่อนที่จะเกิดขึ้น

ช่องโหว่สามารถเกิดขึ้นได้ทุกที่ในเครือข่ายของคุณ ตั้งแต่ไฟร์วอลล์ไปจนถึงเว็บเซิร์ฟเวอร์ เนื่องจากมีช่องโหว่หลายประเภท คุณจึงควรใช้ระบบที่แตกต่างกันเพื่อตรวจจับช่องโหว่เหล่านั้น

ในขณะที่แนวภัยคุกคามยังคงพัฒนาอย่างต่อเนื่อง กลยุทธ์การรักษาความปลอดภัยของคุณก็เช่นกัน ไม่ใช่คำถามว่าองค์กรของคุณจะถูกละเมิดหรือไม่ แต่เป็นเรื่องของเมื่อไร

องค์ประกอบพื้นฐานของโปรแกรมการจัดการช่องโหว่ประกอบด้วย:

- บัตรประจำตัว – รวบรวมข้อมูลเกี่ยวกับภัยคุกคามที่อาจเกิดขึ้นและจุดอ่อนในระบบหรือเครือข่ายขององค์กรที่อาจถูกโจมตีจากภัยคุกคามเหล่านั้น

- การวิเคราะห์ – ตรวจสอบรายละเอียดทางเทคนิคเกี่ยวกับภัยคุกคามแต่ละรายการที่ระบุเพื่อพิจารณาว่ามีความเสี่ยงจริงต่อองค์กรหรือไม่

- การจัดลำดับความสำคัญ – จัดอันดับภัยคุกคามที่ระบุตามความรุนแรงหรือโอกาสที่จะเกิดขึ้น สิ่งนี้ทำเพื่อจัดสรรทรัพยากรที่หายากให้กับผู้ที่ก่อให้เกิดความเสี่ยงสูงสุดต่อองค์กร

- การแก้ไข – การใช้การควบคุมเพื่อกำจัดหรือลดความเสี่ยงที่เกิดจากช่องโหว่ที่ระบุ

Igal สร้างความตระหนักรู้เกี่ยวกับความปลอดภัยในโลกไซเบอร์:

น่าเสียดายที่ความปลอดภัยทางไซเบอร์มีราคาแพงทั้งเวลาและเงิน แต่เป็นเรื่องสำคัญ ดังนั้นฉันจึงขอแนะนำให้บริษัทต่างๆ ดำเนินการอย่างจริงจังและจ้างพนักงานที่เน้นเรื่องความปลอดภัย

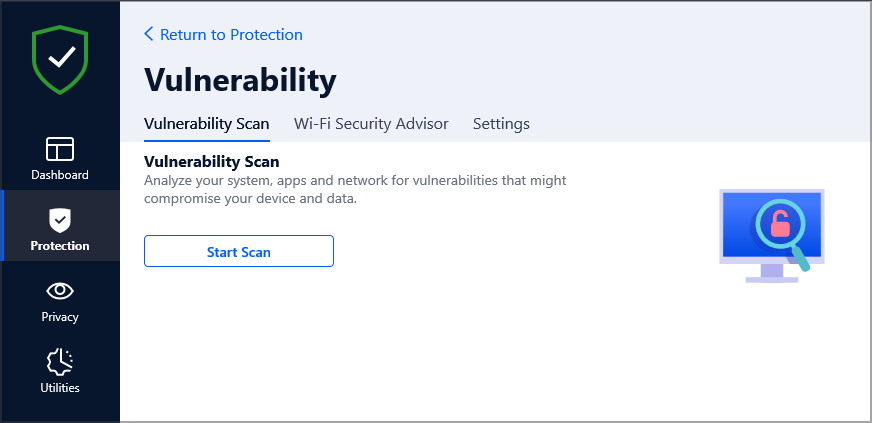

การสแกนช่องโหว่

นี่เป็นกระบวนการที่มีการตรวจสอบความปลอดภัยของระบบหรือเครือข่ายเพื่อหาช่องโหว่หรือช่องโหว่ การสแกนช่องโหว่ช่วยระบุข้อบกพร่องใดๆ ในระบบและแนะนำวิธีการแก้ไข

องค์กรต่างๆ สามารถมั่นใจได้ว่าระบบของตนยังคงปลอดภัยจากการโจมตีที่เป็นอันตรายโดยการติดตั้งเครื่องสแกนช่องโหว่

- คลิปบอร์ดของ Windows 11 ต้องการการสนับสนุนชั้นวาง ผู้ใช้กล่าว

- ในที่สุด File Explorer ก็ได้รับการออกแบบใหม่แถบบ้านและที่อยู่

- แก้ไข: Windows Update อาจแทนที่ AMD โดยอัตโนมัติ

การจัดการแพตช์

นี่เป็นอีกกระบวนการหนึ่งที่มีความสำคัญต่อการรักษาสภาพแวดล้อมที่ปลอดภัย มันเกี่ยวข้องกับการติดตั้งแพตช์สำหรับข้อบกพร่องและช่องโหว่ที่ทราบในแอปพลิเคชันซอฟต์แวร์หรือระบบปฏิบัติการ

![พีซีของคุณไม่มีสิทธิ์อัปเดต: วิธีบายพาส [ปลอดภัย 100%]](/f/55e7d87d341895c1411d720a584508cc.png)

ช่วยให้มั่นใจได้ว่าระบบทั้งหมดยังคงทันสมัยด้วยการอัปเดตเทคโนโลยีล่าสุด และช่องโหว่ใดๆ จะได้รับการแก้ไขก่อนที่แฮ็กเกอร์จะใช้ประโยชน์จากช่องโหว่เหล่านั้น

การตอบสนองต่อเหตุการณ์

หมายถึงการตอบสนองและการกู้คืนจากการโจมตีทางไซเบอร์ภายในเครือข่ายหรือระบบขององค์กร

การตอบสนองเหตุการณ์มีความสำคัญเนื่องจากช่วยให้องค์กรฟื้นตัวจากการโจมตีทางไซเบอร์ได้อย่างรวดเร็วและมีประสิทธิภาพ ทั้งหมดนี้ทำในขณะที่ป้องกันความเสียหายต่อระบบโดยแฮ็กเกอร์ เช่น การระบาดของแรนซัมแวร์หรือการละเมิดข้อมูลที่อาจนำไปสู่การสูญเสียทางการเงินเนื่องจากการโจรกรรมข้อมูล

หลักปฏิบัติการเข้ารหัสที่ปลอดภัย

แนวทางปฏิบัติในการเข้ารหัสที่ปลอดภัยคือชุดแนวทางการเข้ารหัสที่ช่วยให้โปรแกรมเมอร์เขียนโค้ดที่ปลอดภัยยิ่งขึ้น โปรดทราบว่าการเข้ารหัสที่ปลอดภัยไม่ได้เกี่ยวกับการป้องกันช่องโหว่ทั้งหมด

แต่จะมุ่งเน้นไปที่การลดความเสี่ยงของการเกิดช่องโหว่ใหม่และผลกระทบเมื่อมีการใช้ประโยชน์จากช่องโหว่

แนวทางปฏิบัติในการเข้ารหัสที่ปลอดภัยสามารถลดช่องโหว่ของ Windows ได้ดังนี้

- ตรวจสอบรหัสที่ปลอดภัย – การตรวจสอบรหัสความปลอดภัยเกี่ยวข้องกับการตรวจสอบซอร์สโค้ดสำหรับปัญหาด้านความปลอดภัยที่อาจเกิดขึ้นก่อนที่ผลิตภัณฑ์จะถูกปล่อยสู่การผลิต สิ่งนี้ช่วยระบุปัญหาที่อาจเกิดขึ้นก่อนที่จะกลายเป็นปัญหา ซึ่งช่วยลดโอกาสในการโจมตีผลิตภัณฑ์เหล่านี้ในอนาคต

- การพัฒนาที่ขับเคลื่อนด้วยการทดสอบ – Test-driven development (TDD) เป็นกระบวนการพัฒนาซอฟต์แวร์ที่ทำให้มั่นใจว่าแต่ละหน่วยได้รับการทดสอบอย่างละเอียดก่อนที่จะเป็น รวมเข้ากับผู้อื่นและปรับใช้ในสภาพแวดล้อมการผลิต จึงช่วยลดข้อผิดพลาดเนื่องจากปัญหาการรวมระบบในภายหลัง ขั้นตอน

การปฏิบัติตามมาตรฐานการเขียนโค้ดไม่ได้เป็นเพียงการทำให้โค้ดของคุณสามารถอ่านได้มากขึ้นสำหรับผู้อื่นเท่านั้น มันยังช่วยให้คุณเขียนบั๊กน้อยลงและใช้เวลาน้อยลงในการดูแลโค้ดเบสเมื่อเวลาผ่านไป

ความรู้สึกของพระอิศวรในประเด็นนี้ยังคงอยู่:

การเข้ารหัสที่ปลอดภัยไม่ใช่วิธีปฏิบัติที่ดี แต่เป็นสิ่งที่จำเป็น

การศึกษาและการรับรู้ด้านความปลอดภัยทางไซเบอร์

ความปลอดภัยทางไซเบอร์กลายเป็นความกังวลสูงสุดสำหรับทุกองค์กร ตั้งแต่ธุรกิจขนาดเล็กไปจนถึงองค์กรขนาดใหญ่ในช่วงไม่กี่ปีที่ผ่านมา

การโจมตีทางไซเบอร์มีความถี่และความซับซ้อนเพิ่มมากขึ้น ทำให้บริษัทต่างๆ มีความสำคัญมากกว่าที่เคย เครื่องมือรักษาความปลอดภัยทางไซเบอร์ที่ดี ในสถานที่. และในขณะที่ธุรกิจส่วนใหญ่ตระหนักถึงความต้องการนี้ หลายคนไม่รู้ว่าจะเริ่มต้นอย่างไรเมื่อต้องจัดการกับมัน

โปรแกรมการศึกษาด้านความปลอดภัยทางไซเบอร์ที่ครอบคลุมสามารถช่วยแก้ปัญหานี้ได้โดยการให้ความรู้ที่จำเป็นแก่พนักงาน ระบุภัยคุกคามที่อาจเกิดขึ้น เข้าใจว่าภัยคุกคามเหล่านี้อาจส่งผลกระทบต่อพวกเขาและบริษัทของพวกเขาอย่างไร และรู้ว่าควรรับมืออย่างไรเมื่อถูกโจมตี เกิดขึ้น

การศึกษาประเภทนี้ยังช่วยปรับพฤติกรรมของพนักงานให้สอดคล้องกับนโยบายของบริษัทที่เกี่ยวข้องกับการปฏิบัติตามข้อกำหนดด้านความปลอดภัยในโลกไซเบอร์และการจัดการความเสี่ยง

นอกจากนี้ การศึกษาด้านความปลอดภัยในโลกไซเบอร์ยังช่วยลดค่าใช้จ่ายที่เกี่ยวข้องกับการละเมิดโดยการเพิ่มโอกาสในการระบุและกักกันพวกเขาตั้งแต่เนิ่นๆ ของวงจรชีวิต

วิธีที่มีประสิทธิภาพที่สุดวิธีหนึ่งในการลดความเสี่ยงและป้องกันเหตุการณ์ด้านความปลอดภัยคือการส่งเสริมวัฒนธรรมของการตระหนักถึงความปลอดภัย สิ่งนี้เกี่ยวข้องกับการให้อำนาจแก่พนักงานของคุณในการระบุเชิงรุกและรายงานภัยคุกคามด้านความปลอดภัยที่อาจเกิดขึ้นได้ทันท่วงที

มีหลายวิธีที่คุณสามารถทำสิ่งนี้ให้สำเร็จ:

- กลไกการรายงาน – สร้างเครือข่ายภายในเฉพาะสำหรับรายงานเหตุการณ์ที่ต้องสงสัย สิ่งนี้ควรแยกออกจากเครือข่ายองค์กรของคุณ เพื่อไม่ให้เกิดความล้มเหลวแม้แต่จุดเดียวสำหรับองค์กร

- การเพิ่มขีดความสามารถของพนักงาน – ฝึกอบรมพนักงานในการระบุอีเมลหรือเว็บไซต์ที่น่าสงสัย และรายงานพวกเขาหากพบสิ่งผิดปกติ

- การฝึกอบรมด้านความปลอดภัยไม่สามารถเป็นเหตุการณ์ที่เกิดขึ้นครั้งเดียวได้ – การฝึกอบรมด้านความปลอดภัยต้องได้รับการทำซ้ำอย่างสม่ำเสมอเพื่อให้ผู้คนสามารถติดตามภัยคุกคามและความเสี่ยงใหม่ๆ ที่เกิดขึ้นเมื่อเวลาผ่านไป

บทสรุป

เมื่อองค์กรจำนวนมากขึ้นมองข้ามความสำคัญของการยุติการสนับสนุน Windows ความเสี่ยงด้านเครือข่ายและเทคโนโลยีของพวกเขาก็เพิ่มขึ้น การโจมตีที่รุนแรงซึ่งใช้ฟีเจอร์ความปลอดภัยในทางที่ผิดในอุปกรณ์หรือระบบปฏิบัติการที่ไม่รองรับนั้นมีความเป็นไปได้สูง

สิ่งที่ชัดเจนจากสถานการณ์ความเสี่ยงต่างๆ ที่นี่คือวิธีเดียวที่จะปกป้ององค์กรของคุณจากการเพิ่มขึ้นของดิจิทัล ความเสี่ยงคือการโยกย้ายจาก Windows OS รุ่นเก่า แอปพลิเคชันที่สำคัญ และระบบไปยังโซลูชันของ Microsoft ที่รองรับในตอนนี้แทน ภายหลัง.

สิ่งหนึ่งที่แน่นอน หากคุณดำเนินธุรกิจ คุณต้องเอาใจใส่การเปลี่ยนแปลงด้านคอมพิวเตอร์และความปลอดภัยที่เกิดขึ้นในขณะนี้ เราได้กล่าวถึงวิธีการ การอัปเกรดระบบปฏิบัติการอาจทำให้เกิดอันตรายที่ซ่อนอยู่ และค่าใช้จ่ายจำนวนมากจากการละเลยการอัปเกรด

ส่วนที่เหลือขึ้นอยู่กับคุณเพื่อให้แน่ใจว่าคุณนำไปใช้ เกี่ยวกับการใช้ระบบปฏิบัติการที่ไม่รองรับ การลบออกจากเครือข่ายจะดีที่สุดสำหรับคุณ หากจำเป็นต้องใช้จริงๆ ตรวจสอบให้แน่ใจว่าปลอดภัยจากความเสี่ยงทางออนไลน์

นั่นเป็นคำที่ค่อนข้างพูด แต่เราหวังว่ามันจะเป็นเซสชันที่เจาะลึก และตอนนี้คุณเข้าใจถึงผลกระทบของการหยุดทำงานของเวอร์ชัน Windows ที่ไม่รองรับแล้ว

องค์กรของคุณทันสมัยกับ OS ของคุณหรือไม่ คุณได้เลือกขั้นตอนใดจากบทความนี้ที่อาจนำคุณไปสู่ทิศทางที่ถูกต้องในการรักษาความปลอดภัยระบบของคุณ แจ้งให้เราทราบในส่วนความคิดเห็น