- ผู้ใช้ Office 365 ตกเป็นเป้าหมายอีกครั้งโดยบุคคลที่สามที่เป็นอันตรายในแคมเปญฟิชชิ่ง

- Microsoft ค้นพบแคมเปญดังกล่าวที่เกิดขึ้นตั้งแต่เดือนกันยายน 2564

- คราวนี้ ผู้โจมตีทางไซเบอร์ใช้คุณสมบัติการตรวจสอบสิทธิ์แบบหลายปัจจัย

เราไม่ได้พูดถึงมัลแวร์และการโจมตีทางไซเบอร์มาระยะหนึ่งแล้ว ดังนั้นเราจะกลับไปใช้ม้าตัวนั้นและเป่านกหวีด

คุณอาจยังไม่รู้ แต่นักวิจัยและวิศวกรด้านความปลอดภัยชั้นนำของ Microsoft สะดุดล้ม จากการโจมตีแบบฟิชชิ่งขนาดใหญ่ที่มีเป้าหมายมากกว่า 10,000 องค์กรตั้งแต่เดือนกันยายน 2564

เราได้พูดคุยเกี่ยวกับสิ่งที่คล้ายกัน แคมเปญฟิชชิ่งที่กำหนดเป้าหมายไปที่ Office 365 ผู้ใช้เมื่อปลายปีที่แล้วเช่นกัน ซึ่งเป็นสัญญาณว่าผู้โจมตีจะไม่ยอมแพ้

ใช่ นั่นเป็นเป้าหมายจำนวนมาก และเรากำลังจะทำอย่างละเอียดในเรื่องนี้ และบอกคุณอย่างชัดเจนถึงสิ่งที่ควรระวังเมื่อใช้ Office

ผู้เชี่ยวชาญของ Microsoft ดึงฝาครอบออกจากแคมเปญฟิชชิ่งใหม่

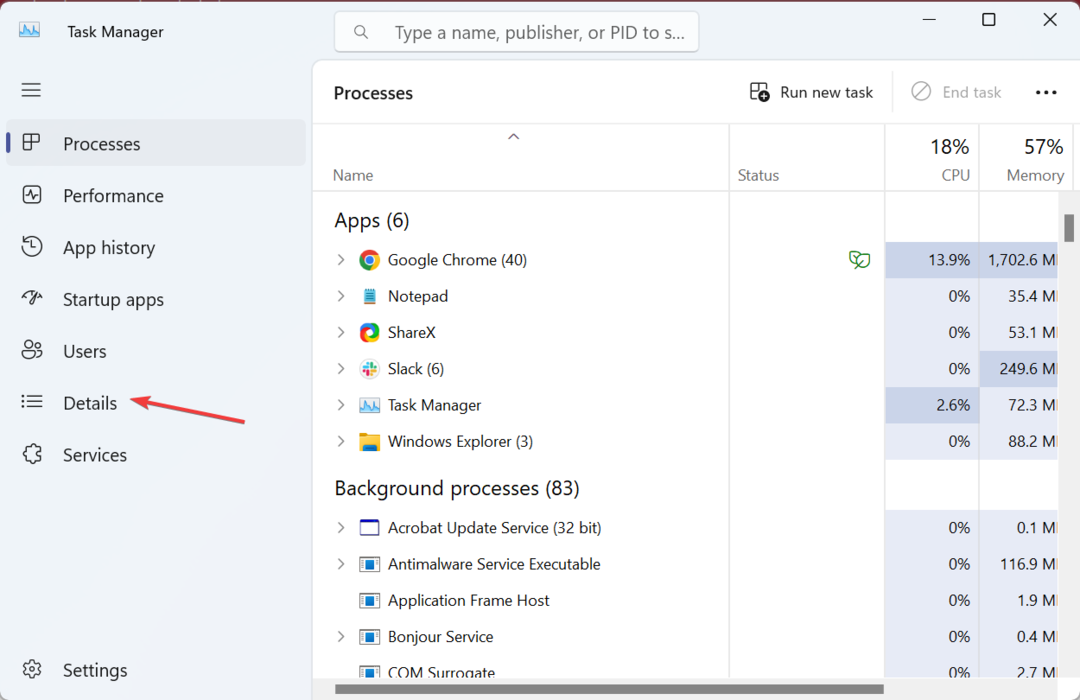

อาชญากรไซเบอร์ที่เกี่ยวข้องในโครงการนี้ใช้ไซต์ฟิชชิ่งของฝ่ายตรงข้ามที่อยู่ตรงกลาง (AiTM) เพื่ออำนวยความสะดวกในการขโมยรหัสผ่านและข้อมูลเซสชันที่เกี่ยวข้อง

ส่งผลให้บุคคลที่สามที่ประสงค์ร้ายสามารถข้ามการป้องกันการตรวจสอบสิทธิ์แบบหลายปัจจัยไปยัง เข้าถึงกล่องจดหมายอีเมลของผู้ใช้และดำเนินการโจมตีติดตามโดยใช้แคมเปญประนีประนอมอีเมลธุรกิจกับผู้อื่น เป้าหมาย

การโจมตีทางไซเบอร์หลักที่กล่าวถึงข้างต้นมุ่งเป้าไปที่ผู้ใช้ Office 365 และปลอมแปลงหน้าการตรวจสอบสิทธิ์ออนไลน์ของ Office โดยใช้พร็อกซี่

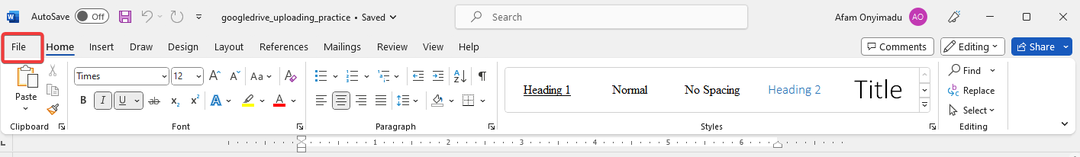

แฮกเกอร์ใช้อีเมลที่มีไฟล์แนบ HTML ซึ่งส่งไปยังผู้รับหลายรายในองค์กร ซึ่งผู้รับจะได้รับแจ้งว่ามีข้อความเสียง

จากนั้น การคลิกเพื่อดูไฟล์แนบที่รวมไว้จะเป็นการเปิดไฟล์ HTML ในเบราว์เซอร์เริ่มต้นของผู้ใช้ เพื่อแจ้งให้ผู้ใช้ทราบว่ากำลังดาวน์โหลดข้อความเสียง

ไม่มีอะไรเพิ่มเติมจากความจริง เนื่องจากเหยื่อถูกเปลี่ยนเส้นทางไปยังไซต์ตัวเปลี่ยนเส้นทางจากตำแหน่งที่มัลแวร์จะดักจับ

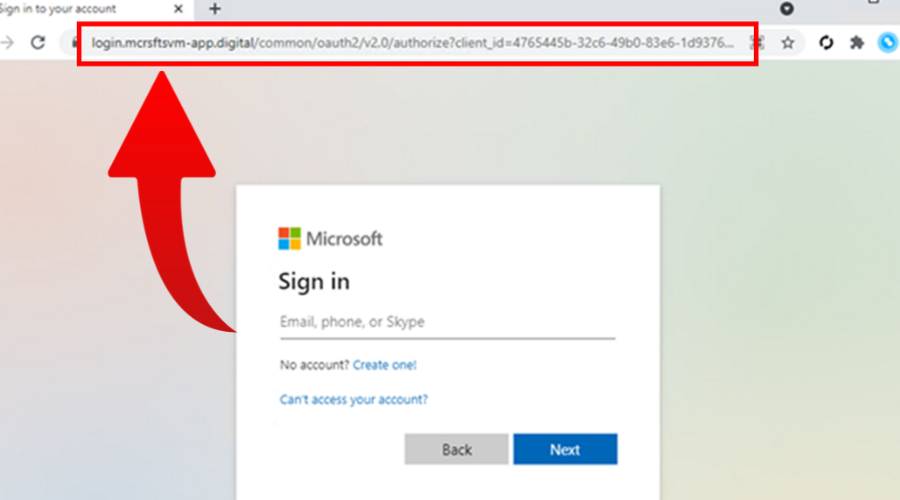

ไซต์ฟิชชิ่งนี้ดูเหมือนไซต์ตรวจสอบสิทธิ์ของ Microsoft ทุกประการ ยกเว้นที่อยู่เว็บ

ขั้นตอนต่อไปคือให้เหยื่อถูกเปลี่ยนเส้นทางไปยังเว็บไซต์หลักของ Office เมื่อป้อนข้อมูลประจำตัวเรียบร้อยแล้วและทำตามขั้นตอนที่สองของการตรวจสอบเสร็จสิ้น

เมื่อเสร็จสิ้น ผู้โจมตีจะได้สกัดกั้นข้อมูลแล้ว ดังนั้นข้อมูลทั้งหมดที่เขาต้องการ รวมถึงคุกกี้ของเซสชัน

มันไปโดยไม่บอกว่าหลังจากนั้น บุคคลที่สามที่ประสงค์ร้ายมีตัวเลือกที่ร้ายแรง เช่น การขโมยข้อมูลประจำตัว การฉ้อโกงการชำระเงิน และอื่นๆ

ผู้เชี่ยวชาญของ Microsoft ระบุว่าผู้โจมตีใช้การเข้าถึงเพื่อค้นหาอีเมลที่เกี่ยวข้องกับการเงินและไฟล์แนบ ในขณะที่อีเมลฟิชชิ่งเดิมที่ส่งถึงผู้ใช้ถูกลบเพื่อลบร่องรอยของการโจมตีแบบฟิชชิ่ง

การให้รายละเอียดบัญชี Microsoft ของคุณแก่อาชญากรไซเบอร์หมายความว่าพวกเขามีสิทธิ์เข้าถึงข้อมูลที่ละเอียดอ่อนของคุณโดยไม่ได้รับอนุญาต เช่น ข้อมูลติดต่อ ปฏิทิน การสื่อสารทางอีเมล และอื่นๆ

วิธีที่ดีที่สุดในการป้องกันการโจมตีดังกล่าวคือตรวจสอบแหล่งที่มาของอีเมลซ้ำอีกครั้งเสมอ อย่าคลิกบนอินเทอร์เน็ตแบบสุ่ม และอย่าดาวน์โหลดจากแหล่งที่ไม่ชัดเจน

โปรดจำไว้ เนื่องจากขั้นตอนป้องกันง่ายๆ เหล่านี้อาจบันทึกข้อมูลของคุณ องค์กรของคุณ เงินที่หามาอย่างยากลำบาก หรือทั้งหมดพร้อมกัน

คุณยังได้รับอีเมลที่น่าสงสัยจากผู้โจมตีที่แอบอ้างเป็น Microsoft หรือไม่? แบ่งปันประสบการณ์ของคุณกับเราในส่วนความคิดเห็นด้านล่าง

![พรีแลนดิ้งคืออะไร? ไฟล์ที่ดาวน์โหลดด้วยตัวเอง [PC & Mac]](/f/c744448d48854c0049443a8078580b57.png?width=300&height=460)