- ผู้โจมตีพบวิธีใหม่ในคอมพิวเตอร์ของคุณ โดยปล่อยให้ข้อมูลทั้งหมดของคุณถูกเปิดเผย

- คราวนี้อาชญากรไซเบอร์ที่แยบยลใช้ประโยชน์จากแพตช์ Microsoft Office ที่สำคัญ

ในโลกออนไลน์ที่เติบโตและเปลี่ยนแปลงตลอดเวลา ภัยคุกคามได้กลายเป็นสิ่งที่พบได้ทั่วไปและยากต่อการตรวจพบ การปกป้องอยู่เสมอเป็นเพียงเรื่องของการก้าวล้ำหน้าผู้โจมตีเพียงหนึ่งก้าวเท่านั้น

ผลการวิจัยใหม่ที่เผยแพร่โดยบริษัทรักษาความปลอดภัยในโลกไซเบอร์ โซฟอสแสดงให้เห็นว่าบุคคลที่สามที่ประสงค์ร้ายสามารถใช้ประโยชน์จาก Office ที่เป็นหลักฐานพิสูจน์แนวคิดที่เปิดเผยต่อสาธารณะและติดอาวุธเพื่อส่งมัลแวร์ Formbook

ถูกกล่าวหาว่าอาชญากรไซเบอร์สามารถสร้างช่องโหว่ที่สามารถหลีกเลี่ยงช่องโหว่การเรียกใช้โค้ดจากระยะไกลที่สำคัญใน Microsoft Office ซึ่งได้รับการแก้ไขเมื่อต้นปีนี้

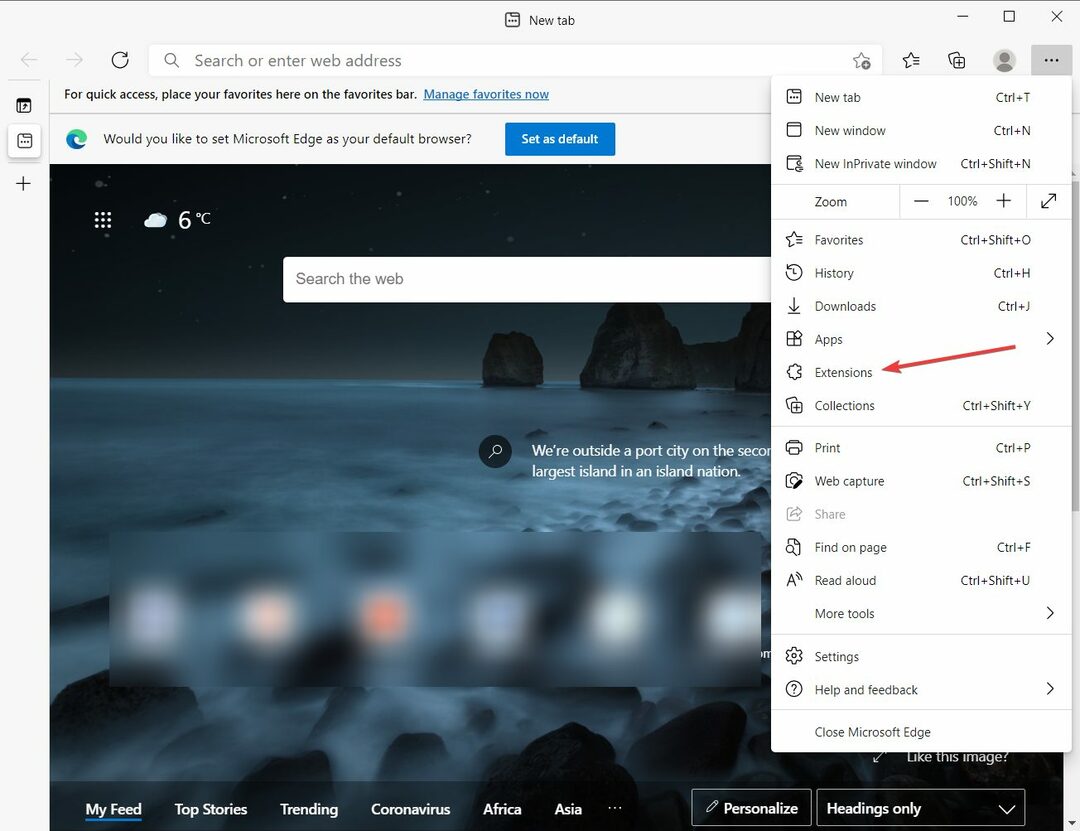

ผู้โจมตีเลี่ยงแพตช์ Microsoft Office ที่สำคัญด้วยช่องโหว่

คุณไม่จำเป็นต้องย้อนเวลากลับไปนานขนาดนั้นเพื่อดูว่าทุกอย่างเริ่มต้นที่ใด ย้อนกลับไปในเดือนกันยายน Microsoft ได้ออกแพตช์เพื่อป้องกันไม่ให้ผู้โจมตีเรียกใช้โค้ดที่เป็นอันตรายที่ฝังอยู่ในเอกสาร Word

ด้วยข้อบกพร่องนี้ ไฟล์เก็บถาวรของ Microsoft Cabinet (CAB) ที่มีไฟล์เรียกทำงานที่เป็นอันตราย จะถูกดาวน์โหลดโดยอัตโนมัติ

ซึ่งทำได้โดยการปรับแก้ช่องโหว่เดิมและวางเอกสาร Word ที่เป็นอันตรายไว้ใน ไฟล์เก็บถาวร RAR ที่สร้างขึ้นเป็นพิเศษซึ่งส่งรูปแบบของการหาประโยชน์ที่สามารถหลบเลี่ยง .ได้สำเร็จ แพทช์เดิม

นอกจากนี้ ช่องโหว่ล่าสุดนี้ถูกส่งไปยังเหยื่อโดยใช้อีเมลขยะเป็นเวลาประมาณ 36 ชั่วโมงก่อนที่จะหายไปโดยสมบูรณ์

นักวิจัยด้านความปลอดภัยที่ Sophos เชื่อว่าอายุขัยที่จำกัดของช่องโหว่อาจหมายความว่าเป็นการทดลองแบบแห้งซึ่งสามารถนำมาใช้ในการโจมตีในอนาคตได้

การโจมตีเวอร์ชันพรีแพตช์เกี่ยวข้องกับโค้ดอันตรายที่รวมไว้ในไฟล์ Microsoft Cabinet เมื่อโปรแกรมแก้ไขของ Microsoft ปิดช่องโหว่นั้น ผู้โจมตีได้ค้นพบการพิสูจน์แนวคิดที่แสดงให้เห็นว่าคุณสามารถรวมกลุ่มมัลแวร์ให้อยู่ในรูปแบบไฟล์บีบอัดอื่น อันเป็นไฟล์เก็บถาวร RAR ได้อย่างไร ก่อนหน้านี้มีการใช้ไฟล์เก็บถาวร RAR เพื่อแจกจ่ายโค้ดที่เป็นอันตราย แต่กระบวนการที่ใช้ที่นี่มีความซับซ้อนผิดปกติ เป็นไปได้ว่าจะสำเร็จเพียงเพราะว่าการโอนเงินของแพตช์นั้นถูกกำหนดไว้อย่างแคบมากและเนื่องจากโปรแกรม WinRAR ที่ผู้ใช้จำเป็นต้องเปิด RAR นั้นทนทานต่อข้อผิดพลาดได้มาก และไม่นึกที่จะสนใจว่าไฟล์เก็บถาวรนั้นผิดรูปแบบหรือไม่ ตัวอย่างเช่น เนื่องจากมีการแก้ไขดัดแปลง

นอกจากนี้ยังพบว่าผู้โจมตีที่รับผิดชอบได้สร้างไฟล์ RAR ที่ผิดปกติซึ่งมีสคริปต์ PowerShell ที่นำหน้าเอกสาร Word ที่เป็นอันตรายซึ่งจัดเก็บไว้ในไฟล์เก็บถาวร

เพื่อช่วยกระจายไฟล์ RAR ที่เป็นอันตรายและเนื้อหาที่เป็นอันตราย ผู้โจมตีจึงสร้างขึ้น และแจกจ่ายอีเมลขยะที่เชิญเหยื่อให้คลายการบีบอัดไฟล์ RAR เพื่อเข้าถึง Word เอกสาร.

ดังนั้นคุณควรจำสิ่งนี้ไว้เสมอเมื่อต้องรับมือกับซอฟต์แวร์นี้และหากมีบางสิ่งที่น่าสงสัยแม้แต่น้อย

การอยู่อย่างปลอดภัยควรมีความสำคัญอันดับหนึ่งสำหรับเราทุกคนเมื่อต้องรับมือกับอินเทอร์เน็ต การกระทำง่ายๆ ที่อาจดูเหมือนไม่เป็นอันตรายมาก่อน อาจก่อให้เกิดเหตุการณ์และผลพวงที่ตามมาอย่างร้ายแรง

คุณตกเป็นเหยื่อของการโจมตีมัลแวร์เหล่านี้ด้วยหรือไม่ แบ่งปันประสบการณ์ของคุณกับเราในส่วนความคิดเห็นด้านล่าง