- มีเอกสารมัลแวร์ใหม่ของ Microsoft ที่ปิดบังตัวเองเหมือนกับที่ทำกับ Windows 11 Alpha

- เอกสารที่เป็นอันตรายใช้ประโยชน์จากมาโคร VBA เพื่อแทรกซึมระบบได้สำเร็จ

- กลุ่ม FIN7 ถูกสงสัยว่าอยู่เบื้องหลังการโจมตีครั้งนี้ จากประวัติก่อนหน้านี้ในกรณีที่คล้ายกัน

ผู้ใช้ Microsoft มีอีกสิ่งหนึ่งที่ต้องกังวล บริษัทวิจัยด้านความปลอดภัยได้ค้นพบมัลแวร์เอกสาร Microsoft Word ตัวใหม่ Maldoc มาสก์ตัวเองเป็นเอกสารที่สร้างบน Windows 11 Alpha Anomali Threat Research ได้ค้นพบมัลแวร์ที่เป็นอันตรายที่คล้ายกัน 6 ตัว และเตือนผู้ใช้ให้ระมัดระวังในขณะที่ Microsoft พยายามที่จะอยู่เหนือสถานการณ์

Microsoft เผชิญกับการโจมตีของมัลแวร์ในอดีตที่ผ่านมาซึ่งผู้โจมตีได้รับ เลียนแบบเครื่องมือเพิ่มประสิทธิภาพการทำงานที่คุ้นเคยและใช้กันทั่วไป เพื่อเปิดการโจมตี เอกสารมัลแวร์ที่ค้นพบมีชื่อว่า “Users-Progress-072021-1.doc”

การโจมตีเกิดขึ้นในปลายเดือนมิถุนายน

จากข้อมูลของ Anomali การโจมตีน่าจะเกิดขึ้นในปลายเดือนมิถุนายนและสิ้นสุดในปลายเดือนกรกฎาคม บริษัทยืนยันว่ากลุ่ม FIN7 อยู่เบื้องหลังการโจมตีและเป้าหมายหลักคือการส่ง Javascript รูปแบบต่างๆ ผ่านแบ็คดอร์ตามที่พวกเขาได้ลองมาตั้งแต่ปี 2018 FIN7 ถือเป็นกลุ่มโจมตีทางไซเบอร์ที่ดำเนินมายาวนานที่สุดนับตั้งแต่ปี 2013

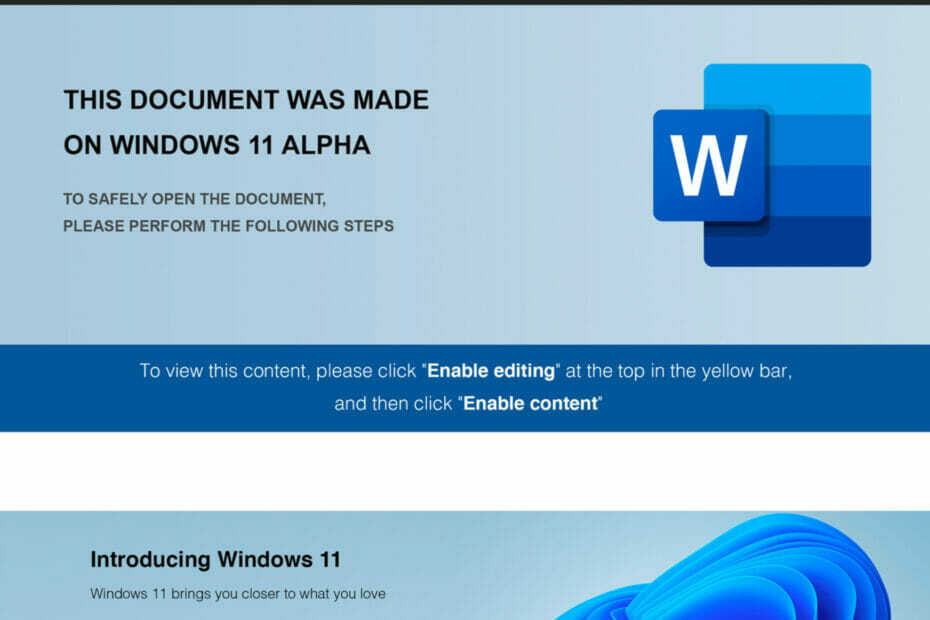

ห่วงโซ่ของการติดเชื้อเริ่มต้นด้วยภาพที่ปลอมตัวว่าสร้างขึ้นด้วย Windows 11 Alpha รูปภาพมอบหมายให้ผู้ใช้ 'เปิดใช้งานเนื้อหา' หรือ 'เปิดใช้งานการแก้ไข' สำหรับขั้นตอนต่อไป

ผู้ใช้ Twitter ชื่อ NinjaOperator พาไปที่ Twitter เพื่อถามว่า FIN7 อยู่เบื้องหลังการโจมตีหรือไม่เมื่อมีข่าวออกมา

นั่นคือคุณ #FIN7https://t.co/54VUmf21Pn

– Nicko K (@NinjaOperator) 3 กันยายน 2564

ผู้ใช้ถูกหลอกโดยใช้คำแนะนำบนหน้าปกเอกสาร

เอกสารมัลแวร์กำลังใช้ Visual Basic สำหรับมาโครแอปพลิเคชัน เมื่อสำเร็จแล้ว จาวาสคริปต์ก็จะหายไป มาโครจะทำงานเมื่อผู้ใช้ใช้งานฟังก์ชันพื้นฐาน เช่น 'เปิดใช้งานการแก้ไข' หรือ 'เปิดใช้งานเนื้อหา' เช่นเดียวกับคำแนะนำบนหน้าปก

ผู้ใช้ที่คุ้นเคย Windows 11 บิลด์และรูปแบบต่างๆ มีโอกาสน้อยที่จะได้รับผลกระทบจากการโจมตี แต่คนอื่นอาจหลงกลนี้และเรียกใช้ไฟล์

เอกสารมัลแวร์สามารถตรวจสอบได้หลายอย่าง เช่น:

- ความจุหน่วยความจำ

- ภาษา

- การตรวจสอบ VM

- เคลียร์มินด์เช็ค

CLEARMIND เป็นโดเมนสำหรับผู้ให้บริการ POS FIN7 เป็นที่รู้จักสำหรับการกำหนดเป้าหมายโดเมนดังกล่าวเพื่อเข้าถึงข้อมูลขนาดใหญ่

กลุ่มยังคงทำงานต่อไปแม้จะมีมาตรการต่างๆ เพื่อยุติการโจมตี ผู้ใช้จะได้รับคำเตือนให้ระมัดระวังเป็นพิเศษในไฟล์ทั้งหมด

คุณได้รับความเดือดร้อนจากการโจมตีของมัลแวร์ในช่วงที่ผ่านมาหรือไม่? แบ่งปันเคล็ดลับที่คุณพบว่ามีประโยชน์ในส่วนความคิดเห็นด้านล่าง