- Astaroth ยังคงใช้แคมเปญอีเมลสำหรับการแจกจ่ายและมีการดำเนินการแบบไม่มีไฟล์ แต่ก็ยังได้รับการอัปเดตที่สำคัญใหม่สามรายการ

- หนึ่งในนั้นคือการใช้ช่อง YouTube ใหม่สำหรับ C2 ซึ่งช่วยหลบเลี่ยงการตรวจจับ โดยใช้ประโยชน์จากบริการที่ใช้กันทั่วไปในพอร์ตที่ใช้กันทั่วไป

- เป็นช่วงเวลาที่สำคัญที่สุดในการหมกมุ่นอยู่กับความปลอดภัยของคอมพิวเตอร์ของคุณ ตรงไปที่ของเรา ส่วนความปลอดภัยทางไซเบอร์ เพื่อเรียนรู้เพิ่มเติม

- โลกดิจิทัลและเทคโนโลยีกำลังเคลื่อนที่เร็วกว่าที่เคย อ่านเรื่องล่าสุดในของเรา ศูนย์ข่าว.

Astaroth โทรจันที่เชี่ยวชาญในการขโมยข้อมูลสำคัญ ถูกค้นพบเมื่อปีที่แล้วและจนถึงปัจจุบันมัน ได้พัฒนาเป็นมัลแวร์แฝงตัวชั้นนำ โดยกระจายการป้องกันจากการตรวจสอบเพื่อป้องกันไม่ให้นักวิจัยด้านความปลอดภัยตรวจพบและหยุดการทำงาน

ปีที่แล้ว Microsoft ได้ประกาศการค้นพบแคมเปญมัลแวร์ที่กำลังดำเนินอยู่โดยทีม Windows Defender ATP แคมเปญเหล่านี้เผยแพร่มัลแวร์ Astaroth แบบไม่มีไฟล์ ซึ่งทำให้อันตรายยิ่งขึ้นไปอีก

เมื่อพูดถึงแคมเปญมัลแวร์ คุณสามารถดักจับมันได้ในพริบตาด้วย เครื่องมือป้องกันมัลแวร์เหล่านี้.

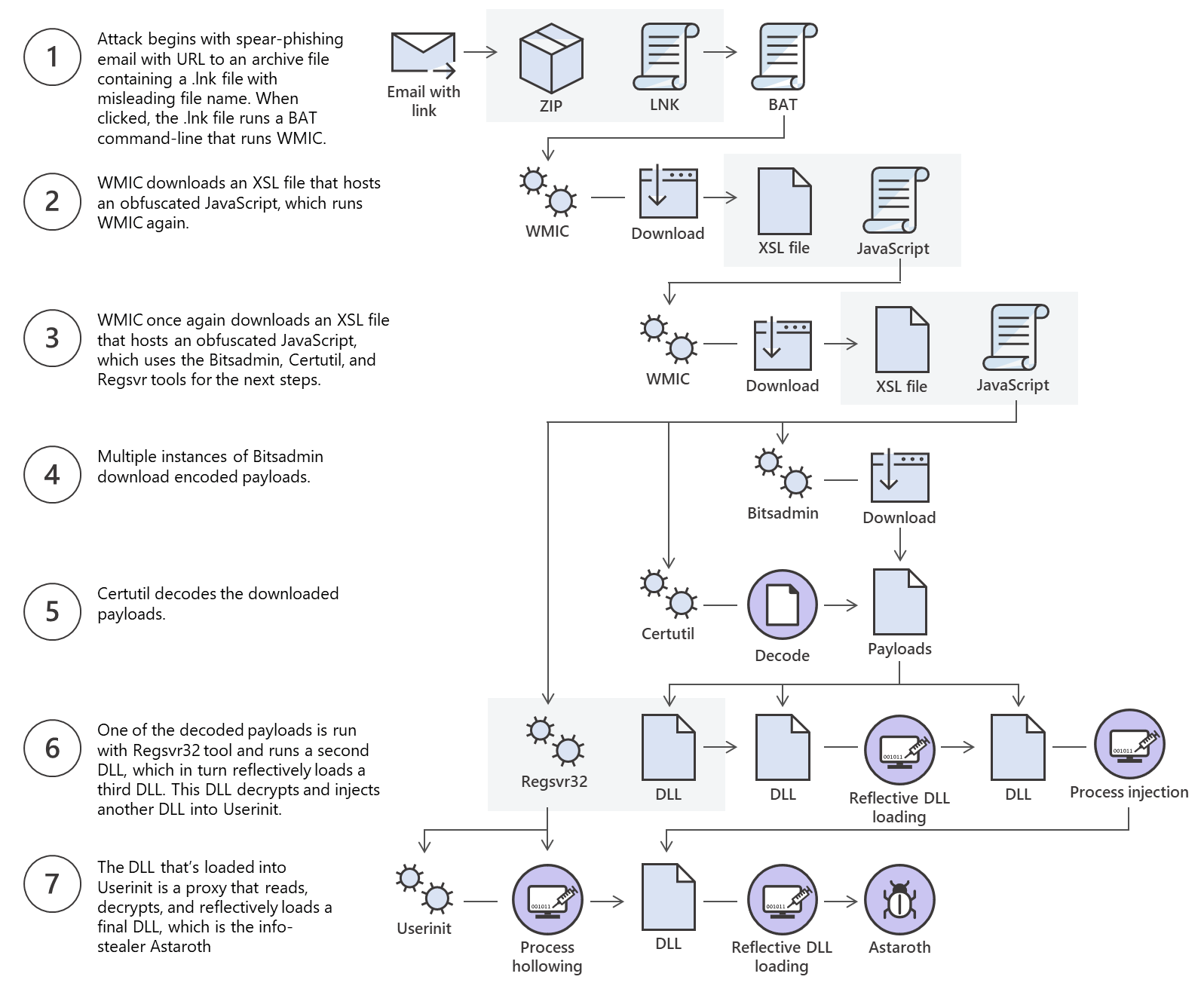

นี่คือวิธีที่นักวิจัยของ Microsoft Defender ATP อธิบายการโจมตี:

ฉันกำลังตรวจสอบมาตรฐานของการวัดและส่งข้อมูลทางไกลเมื่อฉันสังเกตเห็นความผิดปกติจากอัลกอริธึมการตรวจจับที่ออกแบบมาเพื่อตรวจจับเทคนิคเฉพาะแบบไม่มีไฟล์ Telemetry แสดงให้เห็นการเพิ่มขึ้นอย่างมากในการใช้เครื่องมือ Windows Management Instrumentation Command-line (WMIC) เพื่อเรียกใช้สคริปต์ (เทคนิคที่ MITER อ้างถึง การประมวลผลสคริปต์ XSL) แสดงว่ามีการโจมตีแบบไม่มีไฟล์

ตอนนี้ Astaroth เป็นอย่างไรบ้าง?

ในรายงานฉบับใหม่ Cisco Talos กล่าวว่า Astaroth ยังคงใช้แคมเปญอีเมลสำหรับการจัดจำหน่าย มีการดำเนินการแบบไม่มีไฟล์ และอาศัยอยู่นอกแผ่นดิน (LOLbins) ข่าวร้ายก็คือ มันยังได้รับการอัปเดตที่สำคัญใหม่สามรายการจากรายงานของ Cisco Talos:

- Astaroth นำชุดเทคนิคต่อต้านการวิเคราะห์/การหลีกเลี่ยงที่มีประสิทธิภาพมาใช้ ในบรรดาเทคนิคที่ละเอียดที่สุดที่เราได้เห็นเมื่อเร็วๆ นี้

- Astaroth มีประสิทธิภาพในการหลบเลี่ยงการตรวจจับและสร้างความมั่นใจว่ามีการติดตั้งบนระบบในบราซิลเท่านั้นและจะไม่ติดตั้งบนระบบแซนด์บ็อกซ์และนักวิจัยด้วยความมั่นใจอย่างสมเหตุสมผล

- การใช้ช่อง YouTube แบบใหม่สำหรับ C2 ช่วยหลบเลี่ยงการตรวจจับ โดยใช้ประโยชน์จากบริการที่ใช้กันทั่วไปในพอร์ตที่ใช้กันทั่วไป

Astaroth คืออะไรและทำงานอย่างไร?

หากคุณไม่รู้ Astaroth เป็นมัลแวร์ที่รู้จักกันดีซึ่งเน้นที่ ขโมยข้อมูลสำคัญ เช่นข้อมูลประจำตัวและข้อมูลส่วนบุคคลอื่น ๆ และส่งกลับไปยังผู้โจมตี

แม้ว่าผู้ใช้ Windows 10 จำนวนมากจะมีซอฟต์แวร์ป้องกันมัลแวร์หรือซอฟต์แวร์ป้องกันไวรัส แต่เทคนิคแบบไม่มีไฟล์จะทำให้ตรวจพบมัลแวร์ได้ยากขึ้น นี่คือแผน OPs เกี่ยวกับวิธีการทำงานของการโจมตี:

สิ่งที่น่าสนใจมากคือไม่มีไฟล์ใด ยกเว้นเครื่องมือระบบ มีส่วนร่วมในกระบวนการโจมตี เทคนิคนี้เรียกว่า อาศัยอยู่นอกแผ่นดิน และมักจะใช้เพื่อแบ็คดอร์โซลูชั่นแอนตี้ไวรัสแบบเดิมๆ อย่างง่ายดาย

ฉันจะปกป้องระบบของฉันจากการโจมตีนี้ได้อย่างไร?

ก่อนอื่น ตรวจสอบให้แน่ใจว่า .ของคุณ Windows 10 อัปเดตแล้ว. นอกจากนี้ ตรวจสอบให้แน่ใจว่า .ของคุณ ไฟร์วอลล์ Windows Defender เปิดใช้งานแล้วและมีการอัปเดตข้อกำหนดล่าสุด

อย่าปล่อยให้ตัวเองเสี่ยงโดยไม่จำเป็น ค้นหาว่าเหตุใด Windows Defender จึงเป็นอุปสรรคต่อมัลแวร์เพียงอย่างเดียวที่คุณต้องการ!

หากคุณเป็นผู้ใช้ Office 365 คุณยินดีที่จะทราบว่า:

สำหรับแคมเปญ Astaroth นี้Office 365การป้องกันภัยคุกคามขั้นสูง (Office 365ATP) ตรวจพบอีเมลที่มีลิงก์อันตรายที่เริ่มต้นห่วงโซ่การติดไวรัส

โชคดีที่ Astaroth กำหนดเป้าหมายไปที่บราซิลเป็นหลัก และอีเมลที่คุณจะได้รับนั้นเป็นภาษาโปรตุเกส อย่างไรก็ตาม จงระวังให้ดี

เช่นเคย สำหรับคำแนะนำหรือคำถามเพิ่มเติม ให้ไปที่ส่วนความคิดเห็นด้านล่าง