- CVE ย่อมาจากช่องโหว่และการเปิดเผยทั่วไปและแตกต่างกันในรูปแบบและผลกระทบ

- ในช่วง Patch Tuesday รายงาน CVE ทั้งหมดจะถูกเปิดเผยต่อสาธารณชนทั่วไป

- CVE ได้รับการจัดอันดับตามระดับความรุนแรง ตั้งแต่สำคัญไปจนถึงระดับร้ายแรงจนถึงระดับวิกฤติ

- อ่านเพิ่มเติมเกี่ยวกับ CVE ของเดือนนี้ และอัปเดตพีซีของคุณหากจำเป็น

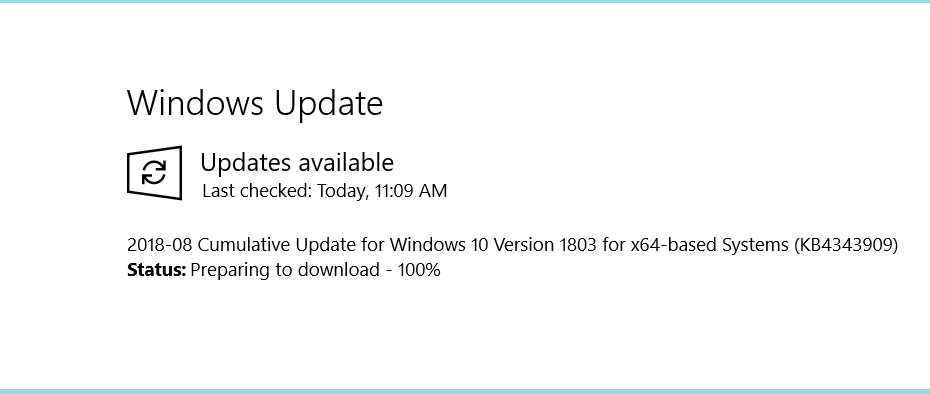

เราทุกคนทราบดีว่าจุดเน้นของการอัปเดต Patch Tuesday คือการปรับปรุงประสบการณ์การใช้งาน Windows สำหรับผู้ใช้ แต่สิ่งเหล่านี้ไม่ได้เกี่ยวกับการเพิ่ม ปรับปรุง และแก้ไขคุณลักษณะเท่านั้น

อย่างไรก็ตาม สิ่งสำคัญอีกประการหนึ่งของการอัปเดตเหล่านี้คือการปรับปรุงความปลอดภัยที่มาพร้อมกับการอัปเดตเหล่านี้ และนั่นก็คือ ค่อนข้างมากว่าทำไมเราแนะนำให้ทุกคนรับการอัปเดตเหล่านี้ทันทีที่มีให้ในของคุณ ภูมิภาค.

วันที่ 11 พฤษภาคมมาถึงแล้ว และการอัปเดต Patch Tuesday ก็เช่นกัน และนี่หมายความว่ารายงาน CVE ก็อยู่ที่นี่เช่นกัน

จนถึงตอนนี้ ปี 2021 มี CVE ค่อนข้างมาก โดยมีการค้นพบตัวเลขต่อไปนี้ในแต่ละเดือน:

- มกราคม: 91

- กุมภาพันธ์: 106

- มีนาคม: 97

- เมษายน: 124

โดยรวมแล้ว ต่อไปนี้คือข้อมูลสรุปโดยย่อของสถานการณ์ CVE ของเดือนนี้สำหรับทั้งผลิตภัณฑ์ที่เกี่ยวข้องกับ Adobe และ Microsoft และเราจะเน้นย้ำถึงสถานการณ์ที่รุนแรงกว่าที่ตรวจพบ

รายงาน CVE เดือนพฤษภาคมประกอบด้วย CVE ที่ระบุ 98 รายการ

พบช่องโหว่ในผลิตภัณฑ์ Adobe

Adobe ได้เปิดตัวแพตช์ทั้งหมด 12 แพตช์ที่มีไว้เพื่อแก้ไข CVE ที่ระบุ 43 รายการซึ่งส่งผลต่อ Experience Manager, InDesign, Illustrator, InCopy, Adobe Genuine Service, Acrobat และ Reader, Magento, Creative Cloud Desktop, Media Encoder, Medium และ เคลื่อนไหว

จากจำนวน Adobe CVE ทั้งหมด 43 รายการ มี Adobe Acrobat Reader ที่กำหนดเป้าหมาย 14 รายการ ซึ่งหนึ่งในนั้นยังไม่ได้รับการแก้ไข และสามารถใช้เพื่อใช้ประโยชน์จากข้อมูลผู้ใช้ผ่าน PDF ที่แก้ไขซึ่งเปิดใน Acrobat

พบช่องโหว่ในผลิตภัณฑ์ของ Microsoft

รายงาน CVE ส่วนใหญ่ของเดือนนี้เช่นเคยคือ CVE ที่เกี่ยวข้องกับ Microsoft และรวมกันได้ทั้งหมด 55

CVE เหล่านี้กำหนดเป้าหมายไปยัง Microsoft Windows, .NET Core และ Visual Studio, Internet Explorer (IE), Microsoft Office, SharePoint Server, ซอฟต์แวร์โอเพ่นซอร์ส, Hyper-V, Skype for Business และ Microsoft Lync และ Exchange เซิร์ฟเวอร์

สำหรับความรุนแรงที่เกี่ยวข้องกับข้อบกพร่อง 55 เหล่านี้พวกเขาได้รับการจัดอันดับดังนี้:

- 4 ได้รับการจัดอันดับเป็น ที่สำคัญ

- 50 ได้รับการจัดอันดับ สำคัญ

- หนึ่งได้รับการจัดอันดับ ปานกลาง ในความรุนแรง

CVE ใดที่ร้ายแรงที่สุด

CVE บางฉบับมีความโดดเด่นในรายงานนี้ เนื่องจากความง่ายในการใช้ประโยชน์ หรือความนิยมของโปรแกรมที่ตกเป็นเป้าหมาย และมีดังต่อไปนี้:

-

CVE-2021-31166

- HTTP Protocol Stack ช่องโหว่การเรียกใช้โค้ดจากระยะไกล

-

CVE-2021-28476

- ช่องโหว่การเรียกใช้โค้ดจากระยะไกล Hyper-V

-

CVE-2021-27068

- ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Visual Studio

-

CVE-2020-24587

- ช่องโหว่การเปิดเผยข้อมูลเครือข่ายไร้สายของ Windows

นี่คือรายการ CVE ทั้งหมดที่รวมอยู่ในรายงานของเดือนนี้:

CVE |

หัวข้อ |

ความรุนแรง |

| CVE-2021-31204 | .NET Core และ Visual Studio Elevation ของช่องโหว่ของ Privilege | สำคัญ |

| CVE-2021-31200 | ช่องโหว่ในการเรียกใช้โค้ดจากระยะไกลของยูทิลิตี้ทั่วไป | สำคัญ |

| CVE-2021-31207 | ช่องโหว่ข้ามคุณลักษณะด้านความปลอดภัยของ Microsoft Exchange Server | ปานกลาง |

| CVE-2021-31166 | HTTP Protocol Stack ช่องโหว่การเรียกใช้โค้ดจากระยะไกล | ที่สำคัญ |

| CVE-2021-28476 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกล Hyper-V | ที่สำคัญ |

| CVE-2021-31194 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกล OLE Automation | ที่สำคัญ |

| CVE-2021-26419 | ช่องโหว่การทุจริตของหน่วยความจำ Scripting Engine | ที่สำคัญ |

| CVE-2021-28461 | ช่องโหว่การเขียนสคริปต์ข้ามไซต์ของ Dynamics Finance and Operations | สำคัญ |

| CVE-2021-31936 | Microsoft Accessibility Insights สำหรับช่องโหว่การเปิดเผยข้อมูลเว็บ | สำคัญ |

| CVE-2021-31182 | ช่องโหว่การปลอมแปลงไดรเวอร์ Bluetooth ของ Microsoft | สำคัญ |

| CVE-2021-31174 | ช่องโหว่การเปิดเผยข้อมูลของ Microsoft Excel | สำคัญ |

| CVE-2021-31195 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Microsoft Exchange Server | สำคัญ |

| CVE-2021-31198 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Microsoft Exchange Server | สำคัญ |

| CVE-2021-31209 | ช่องโหว่การปลอมแปลงเซิร์ฟเวอร์ Microsoft Exchange | สำคัญ |

| CVE-2021-28455 | Microsoft Jet Red Database Engine และ Access Connectivity Engine ช่องโหว่ในการเรียกใช้โค้ดจากระยะไกล | สำคัญ |

| CVE-2021-31180 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Microsoft Office Graphics | สำคัญ |

| CVE-2021-31178 | ช่องโหว่การเปิดเผยข้อมูลของ Microsoft Office | สำคัญ |

| CVE-2021-31175 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Microsoft Office | สำคัญ |

| CVE-2021-31176 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Microsoft Office | สำคัญ |

| CVE-2021-31177 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Microsoft Office | สำคัญ |

| CVE-2021-31179 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Microsoft Office | สำคัญ |

| CVE-2021-31171 | ช่องโหว่การเปิดเผยข้อมูลของ Microsoft SharePoint | สำคัญ |

| CVE-2021-31181 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Microsoft SharePoint | สำคัญ |

| CVE-2021-31173 | ช่องโหว่การเปิดเผยข้อมูลของเซิร์ฟเวอร์ Microsoft SharePoint | สำคัญ |

| CVE-2021-28474 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Microsoft SharePoint Server | สำคัญ |

| CVE-2021-26418 | ช่องโหว่การปลอมแปลงของ Microsoft SharePoint | สำคัญ |

| CVE-2021-28478 | ช่องโหว่การปลอมแปลงของ Microsoft SharePoint | สำคัญ |

| CVE-2021-31172 | ช่องโหว่การปลอมแปลงของ Microsoft SharePoint | สำคัญ |

| CVE-2021-31184 | ช่องโหว่การเปิดเผยข้อมูลของ Microsoft Windows Infrared Data Association (IrDA) | สำคัญ |

| CVE-2021-26422 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Skype for Business และ Lync | สำคัญ |

| CVE-2021-26421 | Skype for Business และช่องโหว่การปลอมแปลงของ Lync | สำคัญ |

| CVE-2021-31214 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Visual Studio Code | สำคัญ |

| CVE-2021-31211 | Visual Studio Code Remote Development Extension ช่องโหว่การเรียกใช้โค้ดจากระยะไกล | สำคัญ |

| CVE-2021-31213 | Visual Studio Code Remote Development Extension ช่องโหว่การเรียกใช้โค้ดจากระยะไกล | สำคัญ |

| CVE-2021-27068 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Visual Studio | สำคัญ |

| CVE-2021-28465 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของส่วนขยายสื่อบนเว็บ | สำคัญ |

| CVE-2021-31190 | ไดรเวอร์ตัวกรอง Windows Container Isolation FS ระดับความสูงของช่องโหว่ของสิทธิ์ | สำคัญ |

| CVE-2021-31165 | Windows Container Manager Service Elevation ของช่องโหว่ของ Privilege | สำคัญ |

| CVE-2021-31167 | Windows Container Manager Service Elevation ของช่องโหว่ของ Privilege | สำคัญ |

| CVE-2021-31168 | Windows Container Manager Service Elevation ของช่องโหว่ของ Privilege | สำคัญ |

| CVE-2021-31169 | Windows Container Manager Service Elevation ของช่องโหว่ของ Privilege | สำคัญ |

| CVE-2021-31208 | Windows Container Manager Service Elevation ของช่องโหว่ของ Privilege | สำคัญ |

| CVE-2021-28479 | ช่องโหว่การเปิดเผยข้อมูลบริการ Windows CSC | สำคัญ |

| CVE-2021-31185 | ช่องโหว่การปฏิเสธบริการสะพานเดสก์ท็อปของ Windows | สำคัญ |

| CVE-2021-31170 | การยกระดับองค์ประกอบกราฟิกของ Windows ของช่องโหว่ของสิทธิ์ | สำคัญ |

| CVE-2021-31188 | การยกระดับองค์ประกอบกราฟิกของ Windows ของช่องโหว่ของสิทธิ์ | สำคัญ |

| CVE-2021-31192 | ช่องโหว่การเรียกใช้โค้ดจากระยะไกลของ Windows Media Foundation Core | สำคัญ |

| CVE-2021-31191 | Windows Projected File System FS Filter ช่องโหว่การเปิดเผยข้อมูลไดรเวอร์ | สำคัญ |

| CVE-2021-31186 | ช่องโหว่การเปิดเผยข้อมูล Windows Remote Desktop Protocol (RDP)) | สำคัญ |

| CVE-2021-31205 | ช่องโหว่ข้ามฟีเจอร์การรักษาความปลอดภัยไคลเอ็นต์ Windows SMB | สำคัญ |

| CVE-2021-31193 | Windows SSDP Service Elevation of Privilege Vulnerability | สำคัญ |

| CVE-2021-31187 | Windows WalletService ยกระดับช่องโหว่ของสิทธิ์การใช้งาน | สำคัญ |

| CVE-2020-24587 | ช่องโหว่การเปิดเผยข้อมูลเครือข่ายไร้สายของ Windows | สำคัญ |

| CVE-2020-24588 | ช่องโหว่การปลอมแปลงเครือข่ายไร้สายของ Windows | สำคัญ |

| CVE-2020-26144 | ช่องโหว่การปลอมแปลงเครือข่ายไร้สายของ Windows | สำคัญ |

ดังที่กล่าวไปแล้ว เราจะสรุปภาพรวมของรายงาน CVE ของเดือนนี้ และขอแนะนำว่าทุกคน การใช้ผลิตภัณฑ์ Adobe หรือ Microsoft ที่ได้รับผลกระทบจะใช้การอัปเดต Patch Tuesday ล่าสุดโดยเร็วที่สุด เป็นไปได้

ในทางกลับกัน ผู้ใช้สามารถลองได้เสมอ แอนตี้ไวรัสของบริษัทอื่น เพื่อช่วยในเรื่องความปลอดภัย เนื่องจากทำงานได้ดีกว่าการอัปเดตพีซีของคุณ

แจ้งให้เราทราบว่าคุณคิดอย่างไรเกี่ยวกับรายงาน CVE ของเดือนนี้โดยแสดงความคิดเห็นของคุณในส่วนความคิดเห็นด้านล่าง