ความเชี่ยวชาญด้านซอฟต์แวร์และฮาร์ดแวร์ที่ช่วยประหยัดเวลาซึ่งช่วยผู้ใช้ 200 ล้านคนต่อปี ให้คำแนะนำวิธีการ ข่าวสาร และเคล็ดลับในการยกระดับชีวิตเทคโนโลยีของคุณ

AVG Business Security

AVG นำเสนอโซลูชันการตรวจจับการละเมิดข้อมูลที่ได้รับคะแนนสูงสุดซึ่งออกแบบมาสำหรับธุรกิจที่ครอบคลุมทุกความต้องการด้านการป้องกันของคุณ ตั้งแต่การแจ้งเตือนทางอีเมลแบบทันทีไปจนถึงเครื่องมือการดูแลระบบระยะไกล

เมื่อพูดถึงการดูแลระบบระยะไกล คุณสามารถติดตั้ง อัปเดต และกำหนดค่า AVG ในอุปกรณ์พีซีของคุณได้จากทุกที่ และได้รับประโยชน์จากการตรวจสอบแบบเรียลไทม์และการแจ้งเตือนภัยคุกคาม

มาดูกันเร็วว่าของมัน คุณสมบัติที่สำคัญ:

- Cloud Management Console (ปรับใช้อย่างรวดเร็วบนหลายปลายทาง จัดการนโยบาย ตรวจสอบภัยคุกคาม กำหนดเวลาการอัปเดต และปกป้องอุปกรณ์และเครือข่ายจากที่เดียว)

- ไฟล์ อีเมล พฤติกรรม และ Web Shield (การป้องกันมัลแวร์ ไวรัส สแปม การดาวน์โหลดที่เป็นอันตราย และเว็บไซต์อันตรายหลายชั้น)

- เชื่อมโยงสแกนเนอร์และไฟร์วอลล์ในตัว (เพื่อกรองการรับส่งข้อมูลเครือข่ายและป้องกันการเชื่อมต่อที่น่าสงสัย)

- File Shredder (ลบไฟล์ที่คุณไม่ต้องการกู้คืนอย่างถาวร)

- การป้องกัน SharePoint

AVG Business Security

ปกป้องธุรกิจของคุณด้วยซอฟต์แวร์ตรวจจับการละเมิดข้อมูลที่ขับเคลื่อนโดย AVG!

ซื้อเลย

วาโรนิส

ซอฟต์แวร์ตรวจจับการละเมิดความเป็นส่วนตัวนี้เป็นนวัตกรรมของ Varonis Systems บริษัทซอฟต์แวร์สัญชาติอเมริกัน และช่วยให้องค์กรติดตาม แสดงภาพ วิเคราะห์ และปกป้องข้อมูลของตนได้

Varonis ดำเนินการวิเคราะห์พฤติกรรมของผู้ใช้เพื่อตรวจจับและระบุพฤติกรรมที่ผิดปกติและป้องกันจากการโจมตีทางไซเบอร์ โดยการดึงข้อมูลเมตาจากโครงสร้างพื้นฐานด้านไอทีของคุณ

จากนั้นจะใช้ข้อมูลนี้เพื่อจับคู่ความสัมพันธ์ระหว่างออบเจ็กต์ข้อมูล พนักงาน เนื้อหา และการใช้งานของคุณ เพื่อให้คุณสามารถมองเห็นข้อมูลของคุณและปกป้องข้อมูลได้มากขึ้น

มาดูกันเร็วว่าของมัน คุณสมบัติที่สำคัญ:

- การใช้งานเฟรมเวิร์ก Varonis ที่ไม่ล่วงล้ำ

- ซอฟต์แวร์การกำกับดูแลข้อมูล DatAdvantage และระดับกลไกการวิเคราะห์ IDU (การวิเคราะห์ทางสถิติ)

- ตรวจสอบไฟล์เซิร์ฟเวอร์ วิเคราะห์ระบบไฟล์ และเข้าถึงรูปแบบอย่างลึกซึ้ง (คำแนะนำเกี่ยวกับการเปลี่ยนแปลง)

- ระบุการตรวจจับการละเมิดความเป็นส่วนตัว (การตั้งค่าที่รวดเร็วและตรงไปตรงมา)

- แก้ปัญหาท้าทายต่างๆ และกำหนดความเป็นเจ้าของข้อมูลตามความถี่ในการเข้าถึง

- ดำเนินการตรวจสอบการใช้งาน

วาโรนิส

รวมการมองเห็นและบริบทเข้าด้วยกันเพื่อระบุและตอบสนองต่อการโจมตีทางอินเทอร์เน็ตอย่างมืออาชีพ!

ลองตอนนี้

Stealthbits

นี่คือผู้ให้บริการโซลูชันการกำกับดูแลการเข้าถึงข้อมูลรายแรกที่สนับสนุนที่เก็บข้อมูลแบบไม่มีโครงสร้างและแบบมีโครงสร้าง ปกป้องข้อมูลประจำตัวของคุณจากเป้าหมายที่เปราะบางที่สุดของคุณ

Stealthbits เป็นบริษัทซอฟต์แวร์ความปลอดภัยทางไซเบอร์ที่ปกป้องข้อมูลที่ละเอียดอ่อนและข้อมูลประจำตัวที่ผู้โจมตีใช้เพื่อขโมยข้อมูล

มาดูกันเร็วว่าของมัน คุณสมบัติที่สำคัญ:

- Stealth Intercept (ตรวจจับ ป้องกัน และเตือนคุณแบบเรียลไทม์ ทำให้คุณสามารถบล็อกภัยคุกคามก่อนที่จะกลายเป็นหายนะ)

- Stealth Defend ที่ใช้การเรียนรู้ของเครื่อง (เครื่องมือวิเคราะห์และแจ้งเตือนภัยคุกคามแบบเรียลไทม์เพื่อปกป้ององค์กรของคุณจากภัยคุกคามขั้นสูงและการพยายามกรองข้อมูลและทำลายข้อมูลของคุณ)

- Stealth Recover (ช่วยให้คุณสามารถย้อนกลับและกู้คืนการเปลี่ยนแปลงไดเรกทอรีที่ใช้งานอยู่เพื่อรักษาไดเรกทอรีที่ปลอดภัยและปรับให้เหมาะสมและกู้คืนโดเมนโดยไม่ต้องหยุดทำงาน)

- ตัวตรวจสอบกิจกรรมไฟล์ Stealthbits (จัดเก็บการเข้าถึงไฟล์และการเปลี่ยนแปลงการอนุญาตสำหรับไฟล์เซิร์ฟเวอร์ Windows และอุปกรณ์ NAS โดยไม่ต้องมีการบันทึกในเครื่อง)

Stealthbits

อย่าเพิ่งจำกัดการเข้าถึงข้อมูลของคุณ ก้าวไปอีกระดับด้วยการรักษาความปลอดภัยให้กับ Active Directory

ลองตอนนี้

Suricata

นี่เป็นซอฟต์แวร์ตรวจจับการละเมิดความเป็นส่วนตัวแบบโอเพนซอร์สที่รวดเร็ว แข็งแกร่ง พัฒนาโดย Open Information Security Foundation

Suricata มีความสามารถในการตรวจจับการบุกรุกแบบเรียลไทม์ อีกทั้งยังป้องกันการบุกรุกแบบอินไลน์และตรวจสอบความปลอดภัยของเครือข่ายของคุณ

มีโมดูลต่างๆ เช่น การบันทึก การรวบรวม ถอดรหัส การตรวจจับ และเอาต์พุต ตามกระบวนการตามลำดับนั้น อันดับแรกจะจับการรับส่งข้อมูล จากนั้นถอดรหัส และระบุว่าโฟลว์แยกระหว่างโปรเซสเซอร์อย่างไร

มาดูกันเร็วว่าของมัน คุณสมบัติที่สำคัญ:

- โซลูชันแบบมัลติเธรด (ใช้กฎ ภาษาลายเซ็น บวกสคริปต์ Lua เพื่อตรวจจับภัยคุกคามที่ซับซ้อน)

- เข้ากันได้กับระบบปฏิบัติการหลักทั้งหมดรวมถึง Windows including

- การประมวลผลการรับส่งข้อมูลเครือข่ายในเลเยอร์โมเดล OSI ที่เจ็ด (ความสามารถในการตรวจจับมัลแวร์ที่ได้รับการปรับปรุง)

- การตรวจจับและแยกวิเคราะห์โปรโตคอลและการเร่งความเร็ว GPU โดยอัตโนมัติ

⇒ รับ Suricata

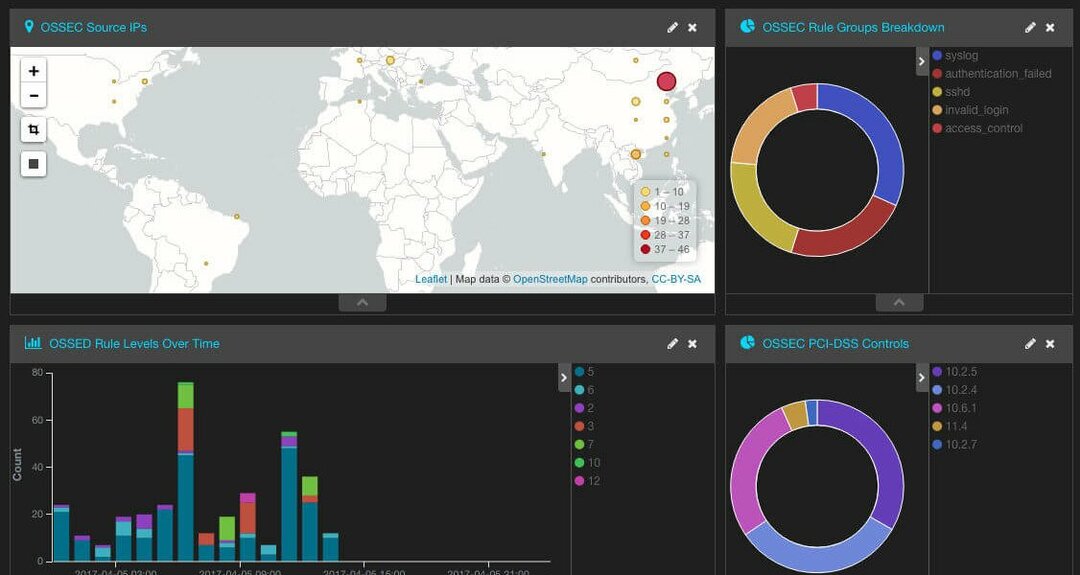

OSSEC

OSSEC เป็นระบบตรวจจับการบุกรุกที่ใช้โฮสต์แบบโอเพนซอร์สหลายแพลตฟอร์ม เครื่องมือนี้มีกลไกเชื่อมโยงและวิเคราะห์ที่มีประสิทธิภาพ รวมการวิเคราะห์บันทึก และการตรวจสอบความสมบูรณ์ของไฟล์

นอกจากนี้ยังมีคุณลักษณะการตรวจสอบรีจิสทรีของ Windows ดังนั้นคุณจะสามารถดูการเปลี่ยนแปลงที่ไม่ได้รับอนุญาตในรีจิสทรีได้อย่างง่ายดาย

นอกจากนี้ยังมีการบังคับใช้นโยบายแบบรวมศูนย์ การตรวจจับรูทคิต การแจ้งเตือนแบบเรียลไทม์ และการตอบสนองที่ใช้งานอยู่ สำหรับความพร้อมใช้งาน คุณควรรู้ว่านี่เป็นโซลูชันแบบหลายแพลตฟอร์ม และทำงานบน Linux, OpenBSD, FreeBSD, macOS, Solaris และ Windows

มาดูกันเร็วว่าของมัน คุณสมบัติที่สำคัญ:

- ฟรีโดยสิ้นเชิง

- พร้อมใช้งานบนแพลตฟอร์มเดสก์ท็อปเกือบทั้งหมด

- เครื่องมือสหสัมพันธ์และการวิเคราะห์

- การวิเคราะห์บันทึก การตรวจสอบความสมบูรณ์

- การตรวจสอบรีจิสทรี การตรวจสอบความสมบูรณ์ของไฟล์

- การตรวจจับรูทคิต การแจ้งเตือนแบบเรียลไทม์

⇒ รับ OSSEC

Snort

นี่เป็นซอฟต์แวร์ตรวจจับการละเมิดความเป็นส่วนตัวแบบโอเพนซอร์สฟรีอีกตัวหนึ่งที่สร้างขึ้นในปี 1998 ซึ่งมีข้อได้เปรียบหลักคือความสามารถในการวิเคราะห์ปริมาณการใช้ข้อมูลแบบเรียลไทม์และการบันทึกแพ็กเก็ตบนเครือข่าย

รวมถึงการวิเคราะห์โปรโตคอล การค้นหาเนื้อหา และตัวประมวลผลล่วงหน้า ซึ่งทำให้เครื่องมือนี้ ได้รับการยอมรับอย่างกว้างขวางในการตรวจจับมัลแวร์ทุกประเภท การเจาะระบบ การสแกนพอร์ต และการรักษาความปลอดภัยอื่น ๆ อีกมากมาย ปัญหา

มาดูกันเร็วว่าของมัน คุณสมบัติที่สำคัญ:

- โหมด Sniffer, packet logger และ Network Intrusion Detection (โหมด Sniffer อ่านแพ็คเก็ตและแสดงข้อมูล Packet logger บันทึกแพ็กเก็ตบนดิสก์ในขณะที่โหมดการตรวจจับการบุกรุกเครือข่ายตรวจสอบการรับส่งข้อมูลแบบเรียลไทม์โดยเปรียบเทียบกับผู้ใช้กำหนด กฎ)

- ตรวจจับการสแกนพอร์ตพรางตัว การโจมตี CGI โพรบ SMB บัฟเฟอร์โอเวอร์โฟลว์ และความพยายามในการพิมพ์ลายนิ้วมือของระบบปฏิบัติการ

- เข้ากันได้กับแพลตฟอร์มฮาร์ดแวร์และระบบปฏิบัติการต่างๆ รวมถึง Windows

- ยืดหยุ่นและไดนามิกสำหรับการปรับใช้

- ง่ายต่อการเขียนกฎการตรวจจับการบุกรุก

- ฐานสนับสนุนชุมชนที่ดีสำหรับการแก้ไขปัญหา

⇒ รับ Snort

มีซอฟต์แวร์ตรวจจับการละเมิดความเป็นส่วนตัวที่คุณใช้ซึ่งต้องการให้ทุกคนทราบหรือไม่ แบ่งปันกับเราโดยแสดงความคิดเห็นในส่วนด้านล่าง

© ลิขสิทธิ์ Windows Report 2021 ไม่เกี่ยวข้องกับ Microsoft