Om du har varit borta från nätet en tid och på något sätt lyckats hoppa över allt fuzz om WannaCry och Petya ransomware, vi förberedde en kort förklaring om ämnet och rekryterade de viktigaste skillnaderna mellan Petya (kallas ibland GoldenEye) och redan begränsad WannaCry skadlig programvara.

I eran där datorer styr så många ekonomiska, industriella och sociala aspekter är det inte konstigt att förvänta sig en cyber kriminell att framstå som en värdig och skrämmande efterträdare till kapning och bankrån som skapade en förödelse tidigare gånger. Data är lika med pengar och pengar är lika med pengar, helt enkelt. Ett av dessa nybrott som är ganska närvarande idag är ransomware.

Ransomware är en av många cyberbrott. Det slår kritiska och känsliga offrets data och kräver en lösen, och som hävstång håller dekrypteringsnyckeln. Om du inte godkänner villkoren för en cyber-tjuv raderas dina data antingen permanent eller publiceras, beroende på hur hemlighetsfull eller personlig informationen finns i de kapade filerna.

Vad är den största skillnaden mellan WannaCry och Petya ransomware?

Nu, precis som med sina föregångare, har vi också i ransomware-affären små tricksters, wannabe-hackare och stora, välutrustade och kunniga experter. Den första gruppen tar emot en individ (eller grupp av individer, om du vill) och den andra gruppen använder en avancerad skadlig programvara eftersom deras mål är företag och högt profilerade offer. Vi pratar om miljontals dollar i det spelet katt och mus. Dessa människor skojar inte, det här är en riktig affär.

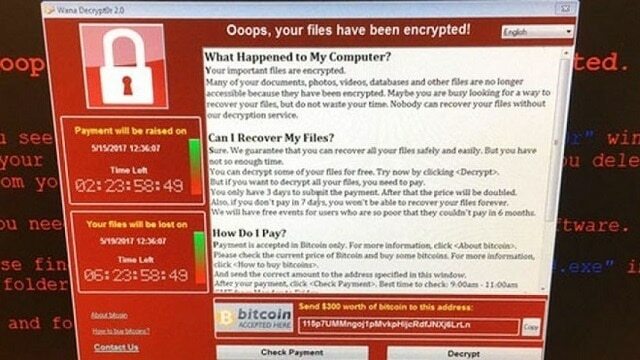

Med kort varsel, för ungefär två månader sedan, uppstod en global ransomware-händelse, senare känd som WannaCry-krisen. Det drabbade mer än ett fåtal företag i olika länder runt om i världen, inklusive National Healthcare Service i England och telekomjätten från Spanien. Med hälsovård handlade det inte bara om pengar, mänskliga liv var inblandade vilket gör det ännu mer förödligt.

Hackare använde läckt Windows-sårbarhet som heter EternalBlue, som påstås ha använts av NSA för vissa spökeuppträdanden i Mellanöstern. Så i grund och botten använde de en batchfil, MS Office-uppdatering eller tredjepartsprogramuppdatering för att skada Windows-drivna datorer och kryptera hårddiskdata med dekrypteringsnyckeln när de utnyttjar. De bad om bitcoins till ett värde av 300 $ för att hämta känsliga data på varje individs dator.

Nu var en av anledningarna till att attackerna var så framgångsrika från början att de flesta företag eller individer som var motverkade körde gamla Windows-versioner, vissa till och med Windows XP (det är 2017, ni!), som inte är lappade med lämpliga säkerhetsuppdateringar. Och antivirus hjälper dig inte så mycket (eller kan det?) när systemfelet är det kort som hackarna spelar på.

Lyckligtvis fanns det också en brist inom WannaCrys kod och den slog ner efter att Microsoft tillhandahållit uppdateringar en vecka senare. Dessutom var det skadliga programmet programmerat för att täcka ett stort område och istället för att rikta in sig på endast valda mål översvämmade det internet. Det gjorde det svårt för dem att spåra betalningar. Petya eller GoldenEye är liknande men verkar bättre organiserad och orkestrerad. Det har färre brister och förövarnas mål är mer ett riktat skott än en knappt kontrollerad skur.

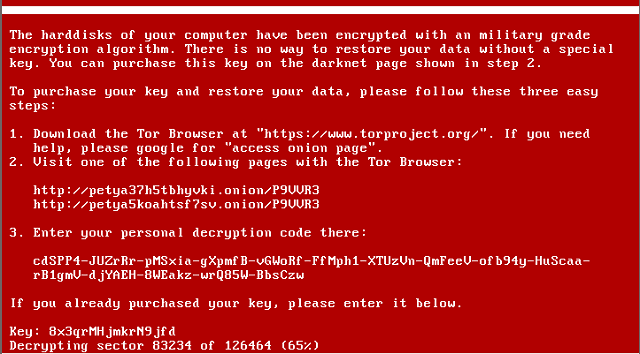

Hittills slog Petya bara cirka 2500 mål och WannaCry slog, i mycket kortare tid, hundratusentals innan det slogs ner. En annan skillnad är relaterad till att betala validering. Otäcka människor bakom WannaCry-attackerna var inte tillräckligt kompetenta för att utveckla ett tillförlitligt sätt att bekräfta betalningar från sina offer. På det sättet missade de många möjligheter till vinst. Petya använder en liten e-postleverantör som heter Posteo för validering. När de har fått e-postmeddelandet med betalningsbevis skickar de dekrypteringsnyckeln och det avslutar proceduren.

Huvudskillnaden är dock i själva programvaran. Det attackerar på många olika sätt, så experter i frågan tycker att det är mycket svårare att stoppa det. Uppdateringar och säkerhetsuppdateringar hjälper påstås inte. Åtminstone inte ensam. Petya-infekterad skadlig kod börjar med systemet, det finns i olika versioner och det finns ingen enkel lösning som borde ta itu med det ännu.

Dessutom är många företag vilseledda för att tro att patchar eller ytterligare säkerhetsåtgärder inte är det viktigt, så chansen är att Petya kommer att växa till och med när tiden går tills den når världen hotnivåer. Detta är bara början på en massiv global ransomwarekris och ett test av vakenhet för stora aktörer. Det är ett utmärkt exempel på att säkerhetsåtgärder är ett måste och att vi kan förvänta oss många andra cyberkriminella som följer denna väg.

Vad tycker du om ämnet? Glöm inte att berätta för oss i kommentarfältet nedan.

RELATERADE BERÄTTELSER DU MÅSTE KONTROLLERA:

- Här är varför Microsoft inaktiverar tredje partantivirusi Windows 10

- De 10 bästa antivirusprogrammen för surfning

- Här är varför Microsoft inaktiverar antivirus från tredje part i Windows 10 Creators Update