- TPM 1.2 vs 2.0, vilken är säkrare? I den här guiden ska vi jämföra de två och berätta vad som är ett bättre val.

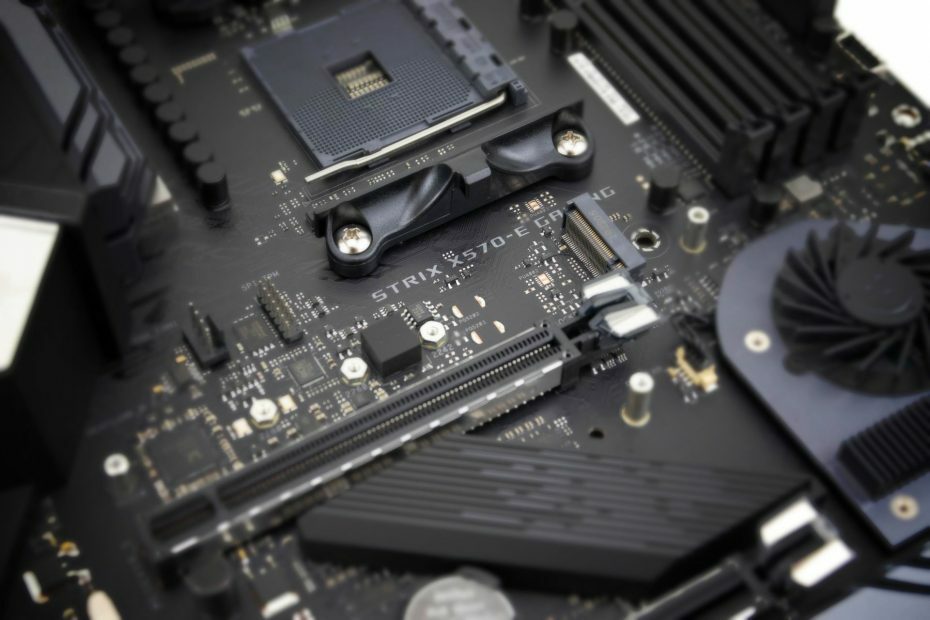

- TPM är ett fysiskt chip på ditt moderkort, men det kan också placeras i din CPU.

- Dess huvudsyfte är att skydda dina lösenord, krypteringsnycklar och annan känslig data.

- Vill du veta mer om TPM 1.2 och 2.0 säkerhet? Denna guide kommer att besvara detta och alla andra frågor om det angivna ämnet.

Denna programvara reparerar vanliga datorfel, skyddar dig mot filförlust, skadlig programvara, maskinvarufel och optimerar din dator för maximal prestanda. Åtgärda PC-problem och ta bort virus nu i tre enkla steg:

- Ladda ner Restoro PC Repair Tool som kommer med patenterade teknologier (patent tillgängligt här).

- Klick Starta skanning för att hitta Windows-problem som kan orsaka PC-problem.

- Klick Reparera allt för att åtgärda problem som påverkar datorns säkerhet och prestanda

- Restoro har laddats ner av 0 läsare den här månaden.

Som du säkert vet, tillkännagavs Windows 11 nyligen, och det ger ett brett utbud av nya funktioner samt några specifika krav.

Angående Windows 11 maskinvarukrav, den nya förändringen som alla pratar om är TPM-chipet, och om du inte har det kommer du inte att kunna uppgradera till Windows 11 på grund av TPM 2.0-fel.

Det finns två versioner av TPM, och i den här guiden ska vi jämföra TPM 1.2 vs 2.0 och se vilken som är bättre.

TPM 1.2 vs 2.0, vilken bör jag använda?

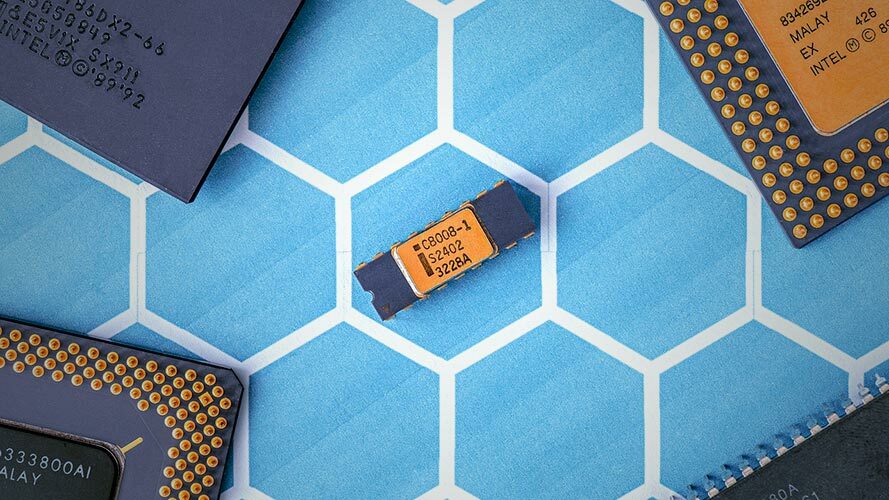

En snabb historia av TPM

TPM introducerades först av Trusted Computing Group 2009 och sedan dess har det använts i datorer, ATM-enheter och digitalboxar.

När det gäller TPM 1.2 släpptes den 2005 och den fick den senaste versionen 2011. Å andra sidan släpptes TPM 2.0 ursprungligen 2014, medan den senaste versionen var från 2019.

De två versionerna har olika skillnader, men innan vi börjar jämföra dem, låt oss se vad TPM gör och hur det skyddar din dator.

Vad är TPM?

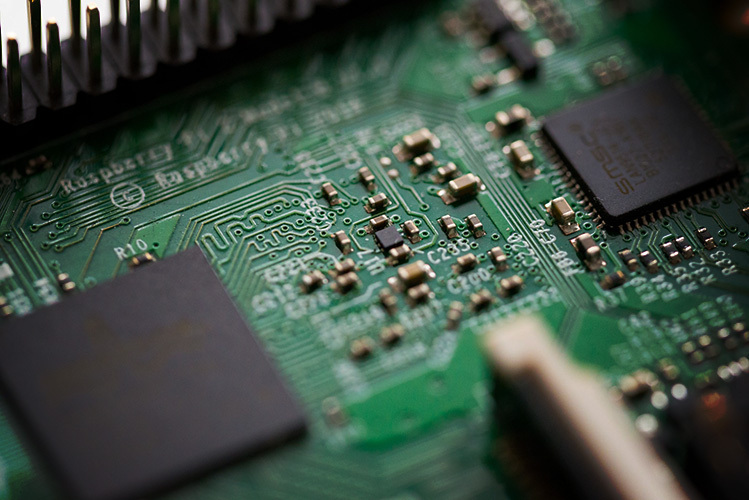

TPM står för Trusted Platform Module, och det är en dedikerad mikrokontroller som tillhandahåller kryptering funktioner och ett extra säkerhetsskikt till din dator.

TPM är vanligtvis ett chip på ditt moderkort, men det kan också integreras inuti CPU: n, eller så kan det köras i firmware separat. Vissa moderkort har TPM-kontakter, så du kan lägga till ett TPM-chip på egen hand.

Det finns också ett helt virtuellt TPM som körs på mjukvarunivå, men många experter tror att det inte är lika säkert som dess fysiska motsvarighet.

Hur fungerar TPM?

TPM används främst för kryptering, och det kommer att generera och lagra delar av krypteringsnycklarna. Det betyder att om du vill låsa upp en krypterad enhet måste du använda samma TPM-chip som genererade krypteringsnyckeln.

Eftersom krypteringsnyckeln inte är lagrad på din enhet är det svårare för hackare att dekryptera dina data eftersom de också behöver åtkomst till TPM-chipet.

TPM-marker har också manipuleringsskydd, och om chipet eller moderkortet manipuleras av en hackare bör TPM fortfarande kunna hålla dina data låsta.

Förutom kryptering kan TPM skydda din dator från bootloader skadlig kod genom att verifiera startladdaren. Om din bootloader har tempererats kommer TPM att förhindra att ditt system startar.

TPM har också ett karantänläge som du kan använda för att åtgärda problem med bootloader. Slutligen lagrar TPM alla dina lösenord i den, vilket gör dem säkra från hackare.

När det gäller andra användningsområden används TPM för hantering av digitala rättigheter, skydd av programvarulicenser och i vissa fall för att förhindra fusk i videospel.

TPM 1.2 vs 2.0, vad är skillnaderna?

TPM 2.0 är en förbättring jämfört med TPM 1.2, och även om de liknar varandra bör du veta att TPM 2.0 inte är kompatibel med TPM 1.2.

TPM 1.2 har en one-size-fits-all-specifikation, medan 2.0-versionen har plattformsspecifika specifikationer som definierar vilka delar av biblioteket som är obligatoriska eller valfria.

När det gäller algoritmer på TPM 1.2 krävs SHA-1 och RSA, medan AES är valfritt. Med TPM 2.0 krävs SHA-1 och SHA-256 för hash.

RSA och ECC med Barreto-Naehrig 256-bitars kurva och en NIST P-256-kurva används för offentlig nyckelkryptering och asymmetrisk digital signaturgenerering och verifiering i TPM 2.0.

När det gäller generering av symmetrisk digital signatur använder TPM 2.0 HMAC och 128-bitars AES för symmetriska nyckelalgoritmer.

Skillnaden mellan algoritmer märks, vilket gör TPM 2.0 till en mycket säker lösning.

När det gäller kryptoprimitiverna erbjuder TPM 1.2 och 2.0 följande:

- Slumpmässig nummergenerering

- Kryptografisk algoritm med offentlig nyckel

- Maskgenereringsfunktion

- Generering och verifiering av digital signatur

- Symmetriska nyckelalgoritmer

Trots att de delar samma funktioner använder TPM 2.0 Direct Anonymous Attestation med Barreto-Naehrig 256-bitars kurva, så det är säkrare att använda.

När det gäller hierarki har TPM 1.2 bara lagringshierarkin, medan TPM 2.0 har en plattforms-, lagrings- och godkännandeshierarki.

När det gäller rotnycklarna stöds endast SRK RSA-2048 med TPM 1.2, medan TPM 2.0 stöder flera nycklar och algoritmer per hierarki.

När det gäller auktorisering använder TPM 1.2 HMAC, PCR, lokalitet och fysisk närvaro. TPM 2.0 erbjuder samma behörighetsfunktioner såväl som lösenordsskydd.

När det gäller NVRAM stöder TPM 1.2 endast ostrukturerad data, medan TPM 2.0 stöder ostrukturerad data, Counter, Bitmap, Extend, PIN pass och fail.

Som du kan se erbjuder TPM 2.0 ett brett utbud av förbättringar, och det är ett säkrare val när det gäller dataskydd och kryptering.

Här är en snabb översikt över algoritmer som TPM 1.2 och TPM 2.0 stöder.

| Algoritm typ: | Namn: | TPM 1.2 | TPM 2.0 |

|---|---|---|---|

| Asymmetrisk | RSA 1024 | Ja | Frivillig |

| RSA 2048 | Ja | Ja | |

| ECC P256 | Nej | Ja | |

| ECC BN256 | Nej | Ja | |

| Symmetrisk | AES 128 | Frivillig | Ja |

| AES 256 | Frivillig | Frivillig | |

| Hash | SHA-1 | Ja | Ja |

| SHA-2 256 | Nej | Ja | |

| HMAC | SHA-1 | Ja | Ja |

| SHA-2 256 | Nej | Ja |

Varför är TPM 2.0 bättre än TPM 1.2?

TPM 1.2 använder endast SHA-1-hashingalgoritmen, vilket är ett problem eftersom SHA-1 inte är säker och många byråer började flytta till SHA-256 2014.

Microsoft och Google tog bort stödet för SHA-1-baserad signering av certifikat 2017. Det är också värt att nämna att TPM 2.0 stöder nyare algoritmer som förbättrar enhetssignering och nyckelgenereringsprestanda.

TPM 2.0 erbjuder också en mer konsekvent upplevelse, och spärrpolicyn konfigureras av Windows. Med TPM 1.2 varierar implementeringarna efter policyinställningar, vilket kan vara ett säkerhetsproblem.

Vi måste också nämna att vissa funktioner som enhetskryptering, Windows Defender System Guard, Autopilot och SecureBIO är endast tillgängliga när du använder TPM 2.0.

Här är en lista med funktioner som TPM 1.2 och TPM 2.0 stöder:

| TPM 1.2 | TPM 2.0 | |

|---|---|---|

| Uppmätt känga | ✅ | ✅ |

| BitLocker | ✅ | ✅ |

| Enhetskryptering | ❌ | ✅ |

| Windows Defender Application Control | ✅ | ✅ |

| Windows Defender System Guard | ❌ | ✅ |

| Inloggningsvakt | ✅ | ✅ |

| Device Health Attestation | ✅ | ✅ |

| Windows Hello | ✅ | ✅ |

| UEFI Secure Boot | ✅ | ✅ |

| TPM Platform Crypto Provider Key Storage Provider | ✅ | ✅ |

| Virtuellt smartkort | ✅ | ✅ |

| Certifikatlagring | ✅ | ✅ |

| Autopilot | ❌ | ✅ |

| SecureBIO | ❌ | ✅ |

Kräver Windows 11 TPM 2.0?

När det först tillkännagavs uppgav hårdvarukraven för Windows 11 att Windows 11 kommer att fungera med TPM 1.2 och TPM 2.0, med det senare som ett säkrare val.

Enligt dokumentationen skulle en uppgradering till Windows 11 vara tillåten med ett TPM 1.2-chip, men rekommenderas inte. Microsoft har dock uppdaterat sin dokumentation, och för närvarande står TMP 2.0 som kravet för Windows 11.

Detta får oss att tro att TPM 2.0 är kravet för Windows 11 och att användare med TMP 1.2-marker inte kommer att kunna använda Windows 11.

Det finns dock ett sätt att installera Windows 11 utan TPM, om du är tekniskt kunnig. På den ljusa sidan verkar det som vissa Windows 11-system fungerar utan TPM 2.0-marker, vilket är bra nyheter för många.

Är TPM endast avsett för företagsanvändare?

Även om TPM ursprungligen utvecklades för företagsanvändare är tekniken nu tillgänglig på hemdatorer också.

Det är inte nödvändigt att kryptera dina data för hemanvändare, men om du vill se till att dina filer är säkra hela tiden är det ett måste att kryptera dina filer och använda TPM.

Inte all kryptering kräver TPM, men att använda den erbjuder ett lager av hårdvarusäkerhet som gör det svårare för hackare att komma åt dina data.

Det erbjuder manipuleringsskydd, så du kan vara säker på att dina krypterade filer kommer att förbli skyddade mot hackare även om de försöker ändra din hårdvara.

TPM används inte bara för filkryptering, och du använder förmodligen det som en hemanvändare utan att ens veta det. Om du använder Windows Hello använder du redan en TPM.

Dina lösenord och PIN-koder lagras också i TPM, även för hemanvändare. Slutligen ger TPM dig en Säker start funktion som hindrar bootloaders från att infektera din dator.

Så även om du inte är en företagsanvändare och inte krypterar dina data, har du fortfarande nytta av TPM som hemanvändare.

Slutsats

TPM 1.2 och TPM 2.0 har sina fördelar, och med nyligen meddelade Windows 11-krav blir TPM-chipsen ett måste, så om du inte äger ett TPM-chip kanske du vill överväga köpa ett TPM-chip.

Så vilken version av TPM är bättre? Svaret är ganska enkelt, TPM 2.0 är nyare, säkrare och det erbjuder fler säkerhetsfunktioner, det fungerar bättre med Windows, och vi kan säkert säga att TPM 2.0 är ett bättre val än TPM 1.2.