Microsoft gav nyligen ut en säkerhetsrådgivning (ADV180028) varning för användare av självkrypterade SSD-enheter (SSD) som använder Bitlocker krypteringssystem.

Denna säkerhetsrådgivning kom efter att två säkerhetsforskare från Nederländerna, Carlo Meijer och Bernard van Gastel, utfärdade ett utkast till papper som beskriver sårbarheter som de upptäckte. Här är det abstrakta sammanfattar problemet:

Vi har analyserat hårdvarukryptering av flera SSD-datorer genom att reverse-engineering av deras firmware. I teorin är säkerhetsgarantierna som erbjuds av hårdvarukryptering liknar eller bättre än mjukvaruimplementeringar. I själva verket fann vi att många hårdvaruimplementeringar har kritiska säkerhetsbrister, för många modeller som möjliggör fullständig återställning av data utan kunskap om någon hemlighet.

Om du har sett tidningen kan du läsa om alla olika sårbarheter. Jag kommer att koncentrera mig på de två viktigaste.

SSD Hardware Encryption Security

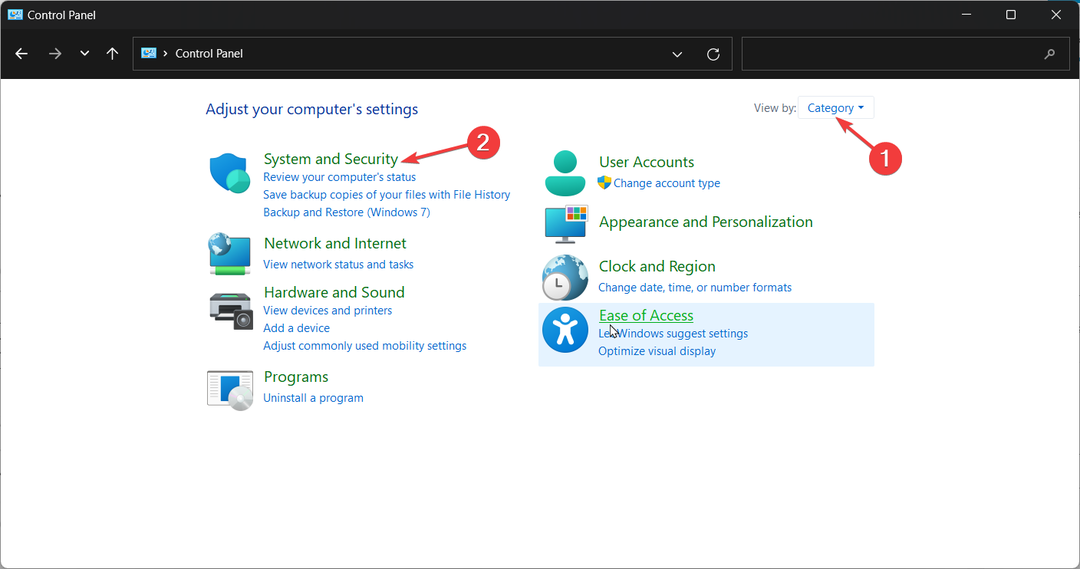

Microsoft visste att det fanns ett problem med SSD-datorer. Så i fall av självkrypterade SSD-enheter skulle Bitlocker tillåta

kryptering används av SSD: erna för att ta över. Tyvärr löste problemet inte för Microsoft. Mer från Meijer och van Gastel:BitLocker, den krypteringsprogramvara som är inbyggd i Microsoft Windows förlitar sig uteslutande på hårdvarukryptering om hårddisken annonserar för det. Således, för dessa enheter, komprometteras också data som skyddas av BitLocker.

Sårbarheten innebär att alla angripare som kan läsa SED: s användarmanual kan komma åt huvudlösenord. Genom att få tillgång till huvudlösenordet kan angripare kringgå det användargenererade lösenordet och komma åt data.

- RELATERAD: 4 bästa programvara för krypterad fildelning för Windows 10

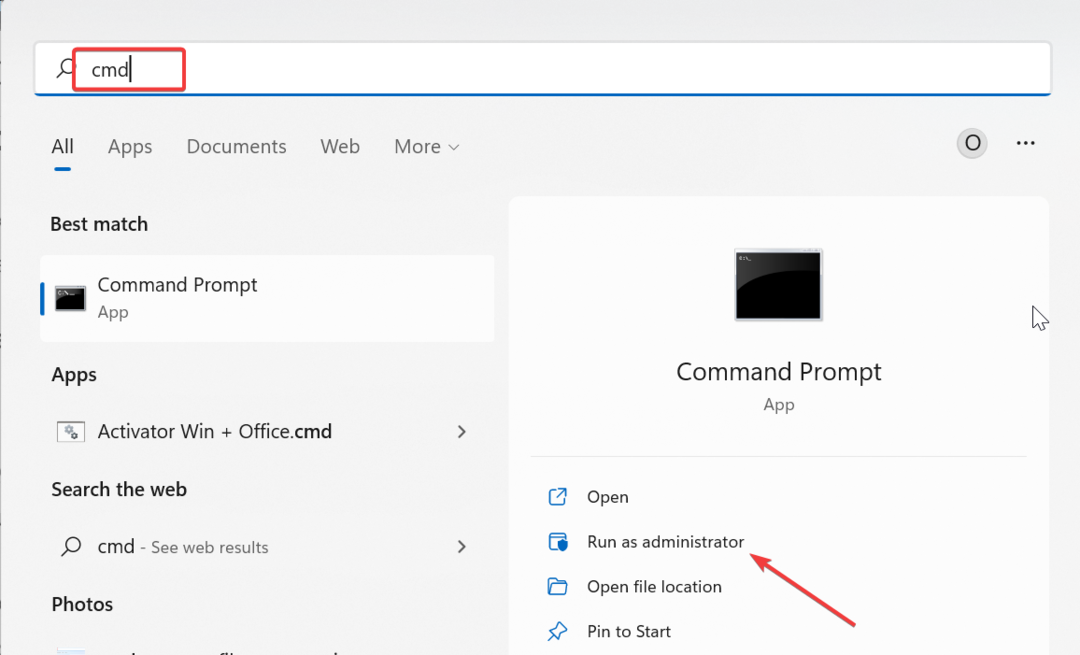

Åtgärda sårbarheter i huvudlösenord

I verkligheten verkar denna sårbarhet vara ganska lätt att fixa. För det första kan användaren ställa in sitt eget huvudlösenord och ersätta det som genereras av SED-leverantören. Detta användargenererade lösenord skulle då inte vara tillgängligt för en angripare.

Det andra alternativet verkar vara att ställa in kapaciteten för huvudlösenordet till "maximalt" och därmed inaktivera huvudlösenordet helt.

Naturligtvis kommer säkerhetsrådgivningen från antagandet att den genomsnittliga användaren tror att en SED skulle vara säker från angripare, så varför skulle någon göra någon av dessa saker.

Användarlösenord och skivkrypteringsnycklar

En annan sårbarhet är att det inte finns någon kryptografisk bindning mellan användarlösenordet och skivkrypteringsnyckeln (DEK) som används för att kryptera lösenordet.

Med andra ord kan någon titta in i SED-chipet för att hitta värdena för DEK och sedan använda dessa värden för att stjäla lokal data. I det här fallet skulle angriparen inte kräva användarlösenordet för att få tillgång till data.

Det finns andra sårbarheter, men jag kommer bara att ge dig länken till i stort sett alla andra utkastspapper, och du kan läsa om dem alla där.

- RELATERAD: 6 av de största SSD-hårddiskarna att köpa 2018

Inte alla SSD-enheter kan påverkas

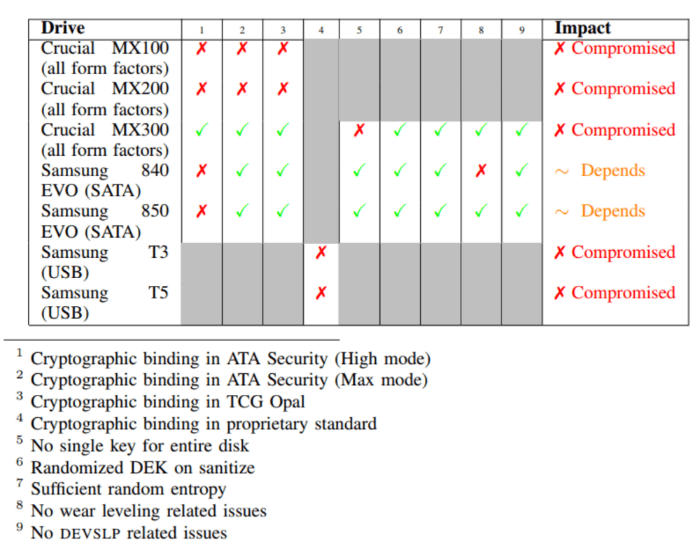

Jag vill dock påpeka två saker. För det första testade Meijer och van Gastel bara en bråkdel av alla SSD-enheter. Undersök din SSD och se om det kan ha problem. Här är SSD-enheterna som de två forskarna testade:

Angripare behöver lokal åtkomst

Observera också att detta kräver lokal åtkomst till SSD eftersom angripare behöver komma åt och manipulera firmware. Det betyder att din SSD och den data den har är teoretiskt säker.

Med detta sagt menar jag inte att denna situation ska behandlas lätt. Jag lämnar det sista ordet till Meijer och van Gastel,

Denna [rapport] utmanar uppfattningen att hårdvarukryptering är att föredra framför programvarukryptering. Vi drar slutsatsen att man inte bör förlita sig enbart på hårdvarukryptering som erbjuds av SSD-datorer.

Kloka ord verkligen.

Har du upptäckt en onoterad SSD som har samma säkerhetsproblem? Låt oss veta i kommentarerna nedan.

RELATERADE TJÄNSTER FÖR ATT KONTROLLERA:

- 5 antivirusprogram med högsta detekteringsgrad för att få smygande skadlig kod

- End-to-end-kryptering är nu tillgänglig för Outlook.com-användare

- 5+ bästa säkerhetsprogramvara för kryptohandel för att säkra din plånbok