Varför en Windows-version som inte stöds kan bli din undergång

- Slut på support är en term som används för att beskriva när en produkt når sitt solnedgångsdatum.

- Detta innebär att inga nya säkerhetsuppdateringar eller patchar kommer att tillhandahållas av leverantören efter detta datum.

- Vi utforskar konsekvenserna av fortsatt användning av Windows-operativsystem som inte stöds och målar upp den större bilden i den här artikeln.

Okunskap är en av de största anledningarna till att människor utsätts för illvilliga attacker. Att inte vara medveten eller motiverad nog att skydda din information. Det finns ett behov av förbättrad allmänhetens medvetenhet om vad de kan vara sårbara för och hur man kan förhindra att de blir verklighet.

Även om Microsoft har gjort ett bra jobb med att korrigera sårbarheter med varje ny version, kör många organisationer fortfarande äldre versioner av Windows som redan har nått slutet av stödet.

Till exempel fortsätter Windows 7, 8, 8.1 och 10 att användas. Detta trots att de

nådde sitt slut på stödet 2020, 2016 och 2023 respektive. Windows 10 är säkert, eftersom support pågår till oktober 2025.På grund av deras utbredda användning ligger Windows-system överst på sårbarhetslistan. När du skriver den här artikeln, Användningen av Windows 10 står på hela 71 %. Det är mer än hälften av marknadsandelen.

En enda exploaterad sårbarhet kan leda till flera infekterade maskiner och dataförlust, vilket allvarligt kan hota enskilda användare och hela organisationen de tillhör.

Det här behöver inte vara du. Du kan ta kontrollen nu och förhindra att du blir ytterligare en statistik över ett inträngt system. I den här artikeln ger vi expertutlåtanden för att belysa denna fråga mer.

Vilka är riskerna med att använda Windows-versioner som inte stöds?

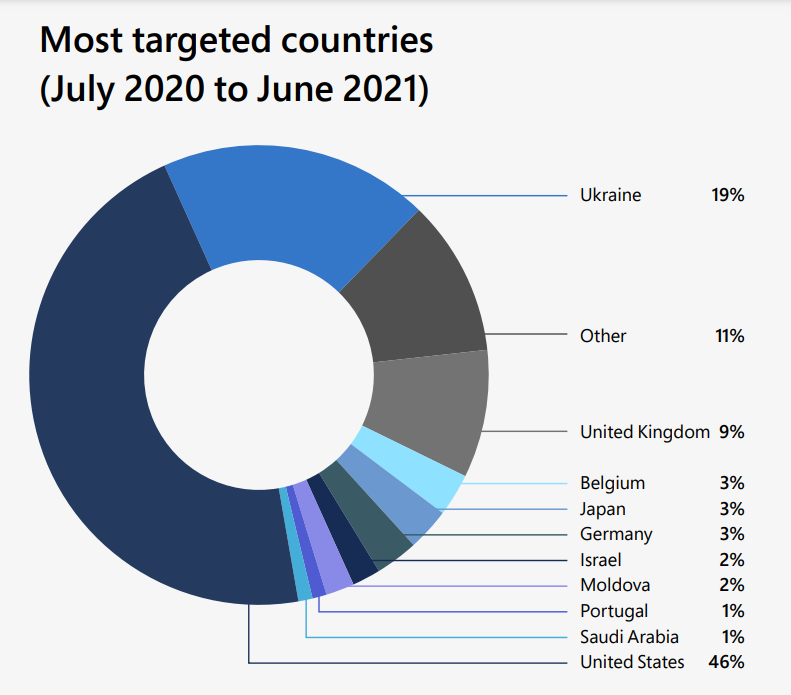

Cyberhoten ökar i frekvens och allvarlighetsgrad. De blir också mer sofistikerade och målinriktade. Detta bevisas av den senaste tidens ström av ransomware-attacker som har drabbat stora organisationer och småföretag. Framför allt DEV-0586.

av all nationalstatlig hotverksamhet

I en värld av datorer och programvara finns det två huvudtyper av användare: de som är tekniskt kunniga och de som inte är det.

Den förra gruppen, det vet de Windows är ett bra operativsystem. Den är inte perfekt, men så länge du är nöjd med dess prestanda spelar din version ingen roll.

För den senare gruppen kan det vara svårt att förstå varför någon skulle välja att inte använda den senaste versionen av Windows.

Om du har följt nyheterna de senaste åren kanske du har hört talas om flera stora säkerhetsintrång som har påverkat miljoner världen över.

Gemensamt för dessa intrång är att de alla orsakades av datorer som kör en version av Windows som inte stöds.

Och medan hackare har utfört några av dessa hack, orsakades andra av mänskliga misstag. Företag bör inte köra ett operativsystem som inte stöds. Detta gäller särskilt om de vill skydda sina data och hålla kundernas information säker.

Som experten Igal Flegmann, medgrundare och VD på Keytos upprepar:

Att ha säkerhetsutbildning i din organisation är också mycket viktigt så att användare inte klickar på nätfiskemeddelanden och rapporterar attacker till ditt säkerhetsteam.

VD på Keytos

Anta att du inte är insatt i allvaret av risken som är förknippad med att köra en version av Windows som redan har nått slutet av supporten, särskilt för ett företag. I så fall bryter vi ner det åt dig.

Säkerhetsrisker

Det har upprepats om och om igen hur att köra ett operativsystem som inte stöds är skadligt för din säkerhet. Men hur stora är riskerna?

Den viktigaste anledningen till att du borde uppgradera från en version som inte stöds är att Microsoft inte längre kommer att släppa säkerhetsuppdateringar för dessa versioner.

Programvara som inte stöds gör dina känsliga data sårbara för attacker från hackare. De kan enkelt söka efter sårbara system som inte har korrigerats.

Enligt experter är nätfiske den vanligaste ingången. Därför ställer in Windows 11 MFA kommer att gå långt för att motverka dessa försök.

Det här är bara början. Du kommer att behöva fler säkerhetslösningar så att om en misslyckas kommer ditt system fortfarande att vara säkert. Beroende på en är suicidal eftersom du riskerar att förlora din data om den äventyras.

Enligt Joe Stockers expertutlåtande, grundare och VD för Patriot Consulting och Microsoft MVP:

Ingen säkerhetslösning är perfekt. Det är viktigt att ha en skiktad säkerhetsstrategi som inkluderar en kombination av tekniska och icke-tekniska kontroller.

VD för Patriot Consulting

och Microsoft MVP

Och även om alla systemkontroller kan vara på plats, har vi inte råd att ignorera den roll användarna har att spela.

Hålla dig uppdaterad och installera säkerhetsprogramvara är bara toppen av isberget.

Du måste också vara vaksam och ha förmågan att tyda en attack på flera kilometers avstånd.

Annars är det precis som att ha starka metallgrindar som skydd men glömmer att låsa dem.

Men detta är inte den enda oro när det kommer till föråldrade operativsystem.

Systemfel

Om ditt företag kör ett operativsystem som inte stöds riskerar du att uppleva ett systemfel när en ny sårbarhet upptäcks.

Detta kan resultera i förlust av data eller driftstopp för din affärsverksamhet. Om du inte snabbt kan åtgärda situationen genom att patcha de drabbade systemen, kommer ny skadlig programvara att spridas i ditt nätverk.

Enligt Joe Stocker:

Att hålla enheterna patchade och använda AV och EDR minskar exponeringen och risken för att skadlig programvara körs på en slutpunkt. Windows ASR, Applocker, WDAC eller Windows 11 22H2 "Smart App Control" kan ytterligare minska risken för skadlig programvara.

Som framgår av effekterna av säkerhetssårbarheten DEV-0586 finns den i systemenheten och har befogenhet att skriva över Master Boot Record.

MBR är den första sektorn av en hårddisk, och den innehåller information om hur man startar och kör operativsystemet. När en MBR-baserad attack inträffar kommer starthanterarens förmåga att ladda operativsystemet att äventyras, och datorn kanske inte kan starta normalt.

Det är därför Chris Karel, Security Operations Manager för Infinite Campus rekommenderar att du:

Ha konsekventa säkerhetskopior som inte enkelt kan raderas eller förstöras. Och testa dem regelbundet för att se till att de fungerar och täcker det du behöver.

Chef, Oändligt campus

Prestandaproblem

Prestanda för äldre versioner av Windows blir sämre med tiden. Detta beror på att nyare hårdvara kräver mer resurser från ett operativsystem än äldre hårdvara.

Till exempel om du installera ett nytt grafikkort i din dator som stöder DirectX men du fortfarande kör en gammal version av Windows som inte stöder dessa nya API: er ännu, spel kan gå mycket långsammare än de skulle göra om du körde en nyare version av Windows.

Många program kräver specifika versioner av Windows för att fungera korrekt, så om ett program inte är kompatibelt med din nuvarande version kanske det inte fungerar korrekt eller alls. Detta kan orsaka problem för användare och IT-administratörer, som måste hitta lösningar för dessa kompatibilitetsproblem.

Chris tror att den enda lösningen är:

Håller systemen uppdaterade och uppdaterade. Både operativsystemen (Windows, Linux) och programvaran som körs på den. (Exchange, webbläsare, brandväggar, etc.) Speciellt med allt som är utsatt för Internet.

Viktiga Windows-härdningstekniker

Härdning hänvisar till processen att göra system säkrare. Det är ett viktigt steg i den övergripande säkerhetsprocessen eftersom det hjälper till att förhindra obehörig åtkomst, ogodkänd modifiering och andra attacker på system och data.

Några av härdningsteknikerna du kan använda inkluderar:

Systemkonfiguration

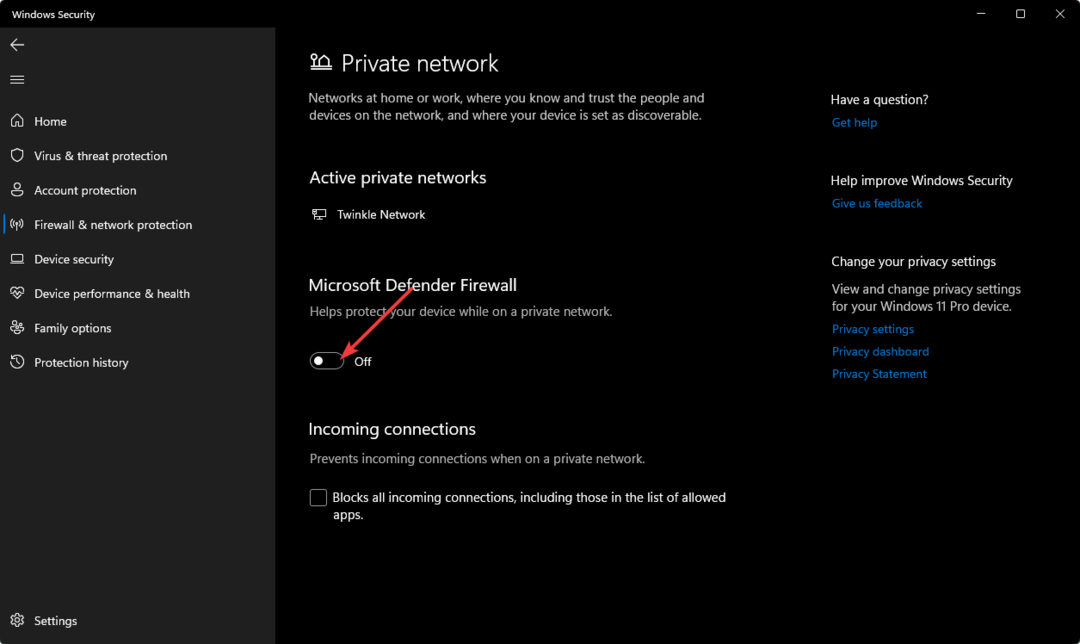

Standardsystemkonfigurationen är ofta inte tillräckligt säker för att motstå en bestämd angripare. Du kan konfigurera ditt system för att vara säkrare genom att ändra standardkonfigurationer, konfigurera brandväggar och installera antivirusprogram.

Följande är några viktiga steg som kan tas för att konfigurera ditt system:

- Ändra standardlösenord – Som standard har många operativsystem ett standardlösenord. Om någon får tag i din dator kan de logga in på den med detta standardlösenord.

- Inaktivera onödiga tjänster/applikationer – Detta minskar resursanvändningen (minne och CPU), vilket förbättrar din maskins prestanda.

- Konfigurera systempolicyer – Policyer hjälper till att konfigurera en organisations system enligt specifika krav. Huvudsyftet med att använda dessa policyer är att säkerställa att alla system är inställda så att de endast kan nås av behörig personal.

När allt kommer omkring upprepar Igal att:

Det bästa sättet att skydda organisationer i denna nollförtroendevärld är genom att minska ytan och ta bort säkerhetsansvaret från den genomsnittliga slutanvändaren.

Användaråtkomstkontroller

Användaråtkomstkontroller är den första försvarslinjen mot attacker och bör implementeras för att förhindra obehörig åtkomst till system.

Tanken bakom UAC är enkel. Innan du kör ett program som laddats ner från Internet eller mottagits i ett e-postmeddelande, frågar Windows användaren om denna åtgärd ska tillåtas.

Det betyder att om någon försöker installera skadlig programvara på din dator kommer de att behöva fysisk åtkomst till din PC och måste manuellt godkänna varje installationssteg. Det gör det mycket svårare för dem att infektera din dator utan din vetskap.

Vi har sett några användare inaktivera UAC-prompten eftersom det är invasivt varje gång du försöker köra en app, men det är uppenbart att de inte har tänkt på dess återverkningar. Den goda nyheten är att Microsoft har gjort framsteg för att säkerställa att detta är något du kan kontrollera.

Du kan använda Windows inbyggda funktion för användarkontokontroll (UAC) för att förhindra att skadlig programvara och andra skadliga program körs på din dator. Det är aktiverat som standard, men du kan justera dess inställningar för att anpassa hur det fungerar.

Nätverkssäkerhet

Säkerheten för alla system inom en organisation är av största vikt. Nätverkssäkerhet är dock avgörande eftersom det tillhandahåller mekanismerna för att skydda andra system från attacker.

Denna breda term omfattar en samling av tekniker, processer och tekniker som används för att säkra datornätverk och deras system och enheter.

Nätverkssäkerhet syftar till att skydda information från obehörig åtkomst eller avslöjande. Detta görs genom att använda en kombination av hårdvara och mjukvara för att upprätthålla regler som användare, administratörer och program på nätverket måste följa.

Dessa regler inkluderar vanligtvis autentisering, auktorisering, kryptering och revisionsspår. För att börja måste du installera en brandvägg. Brandväggar är ett av de viktigaste nätverkssäkerhetsverktygen.

De kan vara mjukvara eller hårdvaruenheter som kontrollerar åtkomsten till ett nätverk eller en dator, vilket ger ett lager av skydd från Internet eller andra opålitliga nätverk.

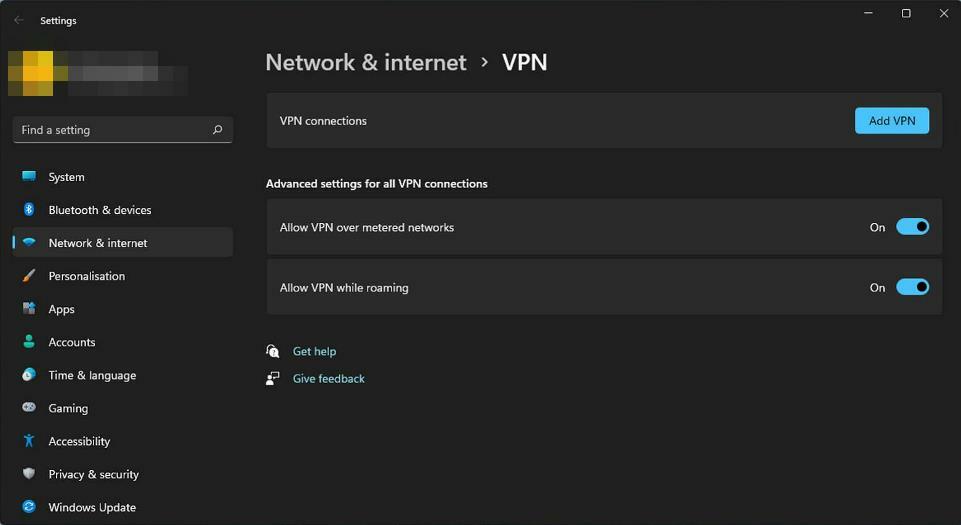

Ett annat verktyg du behöver är en VPN (virtuella privata nätverk). Denna krypterade anslutning gör att du kan ansluta säkert till en extern server för fjärråtkomst till ditt interna nätverk.

Den främsta anledningen till att VPN anses vara en Windows-härdningsteknik är att de kan ge extra säkerhet när de kombineras med andra tekniker som brandväggar och intrångsdetekteringssystem.

De använder kryptering och autentisering tekniker för att säkerställa att all trafik är säker. Detta gör det mycket svårare för en angripare att få tillgång till ditt system för att stjäla eller skada information.

Utöver de traditionella nätverkssäkerhetsmekanismerna dyker det upp idag flera nya tekniker som sträcker sig längre än traditionella nätverkssäkerhetsåtgärder. Dessa inkluderar molntjänster och virtualiseringsprogramvara.

Ditt nätverkssäkerhetssystem måste vara heltäckande, mångsidigt och flexibelt för att på ett adekvat sätt svara på de dynamiska behoven hos dagens tekniktrender.

Appliceringshärdning

Applikationshärdning är en uppsättning bästa praxis som förbättrar säkerheten för dina applikationer. Det handlar inte bara om att se till att ditt system är säkert utan också att tjänsterna som körs på det är säkra.

Det involverar systematiska processer och procedurer för att säkerställa att applikationer är säkra och motståndskraftiga mot attacker. Detta är ett av de mest effektiva sätten att minska ytan för sårbarheter i dina applikationer.

Shiva Shantar, medgrundare och CTO för ConnectSecure tror att:

Svaga lösenord, föråldrade protokoll och oparpade system i kombination med outbildad personal som klickar på skadliga länkar är orsaken till att sårbarheten sprider sig.

och CTO, ConnectSecure

Säkerhetsexperten menar med andra ord att risken för sårbarhetsexploatering ligger i en kombination av faktorer.

Det är lätt att förstå varför det finns ett behov av en utbredd säkerhetspolicy i hela organisationen.

Inte bara beslutsfattarna måste involveras, utan alla användare måste utbildas om att bevara säkerheten.

Detta är dock inte alltför komplicerat om du tillämpar en rigorös handlingsplan.

Här är några rekommendationer som organisationer kan implementera för att stärka sina Windows-system mot potentiella hot:

- Håll ditt system uppdaterat med plåster.

- Installera en brandvägg, ett antivirusprogram och en bra backuplösning för att skydda dina data och system.

- Använd komplexa lösenord och byt dem regelbundet, åtminstone var 90:e dag.

- Om möjligt, aktivera tvåfaktor eller multifaktorautentisering för Microsoft-konton och andra tjänster.

- Använd en lösenordshanterare att generera, lagra och hantera komplexa lösenord.

Även om du kan implementera alla möjliga Windows-härdningstekniker, är återställning avgörande för säkerhetsprocessen. En återhämtningsplan säkerställer att företaget kan studsa tillbaka från ett brott snabbt och effektivt.

Som ett skyddsnät, se till att du också kör tester med jämna mellanrum på denna plan för att säkerställa att den fungerar efter behov.

Igal betonar vikten av en återhämtningsplan:

Även om förebyggande är av yttersta vikt, är att ha en stark återhämtningsplan som testas regelbundet också en nyckelkomponent i alla cybersäkerhetsplaner.

Kontinuerlig sårbarhetshantering

Kontinuerlig sårbarhetshantering är ett proaktivt tillvägagångssätt för säkerhet som hjälper organisationer att undvika säkerhetsintrång genom proaktiv övervakning av nya hot. Målet med kontinuerlig sårbarhetshantering är att förhindra cyberattacker innan de inträffar.

Sårbarheter kan uppstå var som helst i ditt nätverk, från din brandvägg till din webbserver. Eftersom det finns många olika typer av sårbarheter bör du också använda olika system för att upptäcka dem.

När hotbilden fortsätter att utvecklas, så måste även din säkerhetsstrategi göra det. Det är inte en fråga om om din organisation kommer att kränkas, det är en fråga om när.

De grundläggande komponenterna i ett sårbarhetshanteringsprogram inkluderar:

- Identifiering – Samla information om potentiella hot och svagheter i en organisations system eller nätverk som kan utnyttjas av dessa hot.

- Analys – Undersöka tekniska detaljer om varje identifierat hot för att avgöra om det utgör en verklig risk för en organisation eller inte.

- Prioritering – Rangordna identifierade hot efter deras svårighetsgrad eller sannolikhet att inträffa. Detta görs för att allokera knappa resurser till de som utgör störst risk för organisationen.

- Sanering – Implementera kontroller för att eliminera eller minska risker som identifieras av sårbarheter.

Igal ökar medvetenheten om cybersäkerhet:

Cybersäkerhet är tyvärr dyrt i både tid och pengar. Men det är viktigt, så jag rekommenderar också att företag tar det på allvar och anställer personal med fokus på säkerhet.

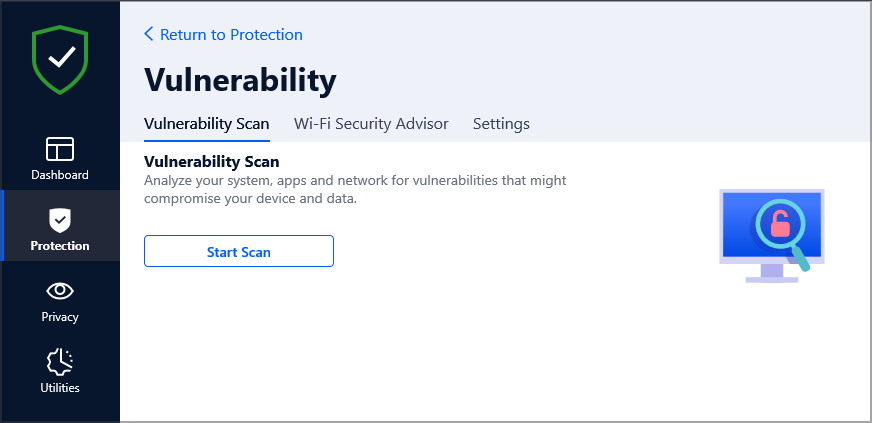

Sårbarhetsskanning

Detta är en process där säkerheten för ett system eller nätverk kontrolleras för eventuella kryphål eller sårbarheter. Sårbarhetsskanning hjälper till att identifiera eventuella brister i systemet och ger råd om hur man åtgärdar dem.

Organisationer kan säkerställa att deras system förblir säkra från skadliga attacker genom att ha en sårbarhetsskanner på plats.

- Windows 11s Urklipp behöver hyllstöd, säger användarna

- File Explorer får äntligen ett omdesignat hem- och adressfält

- Fix: Windows Update kan ha ersatt AMD automatiskt

Patchhantering

Detta är ytterligare en process som är viktig för att upprätthålla en säker miljö. Det innebär att installera patchar för kända buggar och sårbarheter i program eller operativsystem.

![Din dator kommer inte att ha rätt till uppdateringar: Hur man kringgår [100% säkert]](/f/55e7d87d341895c1411d720a584508cc.png)

Det säkerställer att alla system förblir uppdaterade med de senaste teknikuppdateringarna och att eventuella sårbarheter åtgärdas innan hackare utnyttjar dem.

Incidentrespons

Detta syftar på att svara på och återhämta sig från cyberattacker inom en organisations nätverk eller system.

Incidentrespons är viktigt eftersom det hjälper organisationer att snabbt och effektivt återhämta sig från cyberattacker. Allt detta görs samtidigt som man förhindrar ytterligare skador på deras system av hackare, såsom utbrott av ransomware eller dataintrång som potentiellt kan leda till ekonomiska förluster på grund av datastöld.

Säkra kodningsmetoder

Säker kodning är en uppsättning kodningsriktlinjer som hjälper programmerare att skriva säkrare kod. Det är viktigt att notera att säker kodning inte handlar om att förhindra alla sårbarheter.

Istället fokuserar det på att minska risken för att nya sårbarheter introduceras och påverkan när sårbarheter utnyttjas.

Här är några sätt på vilka säker kodningsmetoder kan mildra Windows-sårbarheter:

- Säker kodgranskning – En säker kodgranskning innebär att källkoden granskas för potentiella säkerhetsproblem innan produkten släpps i produktion. Detta hjälper till att identifiera potentiella problem innan de blir ett problem, vilket minskar sannolikheten för framtida attacker mot dessa produkter.

- Testdriven utveckling – Testdriven utveckling (TDD) är en mjukvaruutvecklingsprocess som säkerställer att varje enhet har testats noggrant innan den integreras med andra och distribueras i produktionsmiljöer, vilket minimerar fel på grund av integrationsproblem senare etapper.

Att följa kodningsstandarder handlar inte bara om att göra din kod mer läsbar för andra; det hjälper dig också att skriva färre buggar och spendera mindre tid på att underhålla din kodbas över tid.

Shivas känslor i frågan kvarstår:

Säker kodning är inte en bra praxis utan en obligatorisk sådan.

Utbildning och medvetenhet om cybersäkerhet

Cybersäkerhet har blivit en stor oro för alla organisationer - från små företag till stora företag - under de senaste åren.

Cyberattacker ökar i frekvens och sofistikerade, vilket gör det viktigare än någonsin för företag att ha bra cybersäkerhetsverktyg på plats. Och även om de flesta företag inser detta behov, vet många inte var de ska börja när det gäller att ta itu med det.

Ett omfattande utbildningsprogram för cybersäkerhet kan hjälpa till att lösa detta problem genom att ge anställda den kunskap de behöver för att identifiera potentiella hot, förstå hur dessa hot kan påverka dem och deras företag, och vet hur man bäst reagerar vid en attack inträffar.

Denna typ av utbildning hjälper också till att anpassa anställdas beteende med företagets policyer relaterade till efterlevnad av cybersäkerhet och riskhantering.

Dessutom hjälper cybersäkerhetsutbildning till att minska kostnaderna förknippade med intrång genom att öka sannolikheten för att identifiera och begränsa dem tidigt i deras livscykel.

Ett av de mest effektiva sätten att minska risker och förhindra säkerhetsincidenter är genom att främja en kultur av säkerhetsmedvetenhet. Detta innebär att ge dina anställda möjlighet att proaktivt identifiera och rapportera potentiella säkerhetshot omgående.

Det finns olika sätt du kan gå för att uppnå detta:

- Rapporteringsmekanismer – Skapa ett dedikerat internt nätverk för rapportering av misstänkta incidenter. Detta bör vara skilt från ditt företagsnätverk så att det inte skapar en enda felpunkt för organisationen.

- Empowerment av anställda – Utbilda anställda i att identifiera misstänkta e-postmeddelanden eller webbplatser och rapportera dem om de upptäcker något ovanligt.

- Säkerhetsutbildning kan inte vara en engångshändelse – Säkerhetsutbildningen måste upprepas regelbundet så att människor hänger med i nya hot och risker som dyker upp med tiden.

Slutsats

Allt eftersom fler och fler organisationer förringar betydelsen av Windows-slutstöd, ökar deras nätverks- och teknikriskexponering. Häftiga attacker som missbrukar säkerhetsfunktioner i enheter eller operativsystem som inte stöds har blivit en hög sannolikhet.

Det som framgår av de olika riskscenarierna här är att det enda säkra sättet att skydda din organisation från att öka digitalt risker är att migrera från äldre Windows OS, kritiska applikationer och system till stödda Microsoft-lösningar nu snarare än senare.

En sak är säker. Om du driver ett företag måste du vara uppmärksam på de data- och säkerhetsförändringar som sker just nu. Vi har diskuterat hur att uppgradera ett operativsystem kan innebära dolda faror och de betydande kostnaderna för att försumma att uppgradera.

Resten är upp till dig att se till att du implementerar dem. När det gäller att använda operativsystem som inte stöds, är det bäst för dig att ta bort dem från nätverket. Om det är absolut nödvändigt att använda dem, se till att de är undangömt från onlinerisker.

Det var en hel mun, men vi hoppas att det har varit en insiktsfull session och att du nu förstår konsekvenserna av att stagnera på Windows-versioner som inte stöds.

Är din organisation uppdaterad med ditt operativsystem? Vilka steg har du tagit från den här artikeln som kan leda dig i rätt riktning för att säkra dina system? Låt oss veta i kommentarsfältet.