- Office 365-användare är återigen inriktade på illvilliga tredje parter i nätfiskekampanjer.

- Microsoft upptäckte en sådan kampanj som har pågått sedan september 2021.

- Den här gången använder cyberangripare funktionerna för multifaktorautentisering.

Vi har inte berört ämnet skadlig programvara och cyberattacker på ett tag, så vi kommer att gå tillbaka på den hästen och blåsa i visselpipan.

Du kanske inte är medveten om det ännu men toppsäkerhetsforskare och ingenjörer på Microsoft snubblade faktiskt efter en massiv nätfiskeattack som har riktats mot mer än 10 000 organisationer sedan september 2021.

Vi har pratat om en liknande nätfiskekampanj inriktad på Office 365 användare i slutet av förra året också, ett tecken på att angripare helt enkelt inte kommer att ge efter.

Ja, det är många mål, och vi är på väg att utveckla saken och berätta exakt vad du ska se upp med när du använder Office.

Microsofts experter drar täcket av ny nätfiskekampanj

De cyberbrottslingar som var inblandade i detta system använde AiTM-nätfiskesidor (adversary-in-the-middle) för att underlätta att stjäla lösenord och relaterade sessionsdata.

Som ett resultat tillät detta de skadliga tredje parterna att kringgå flerfaktorsautentiseringsskydd till få tillgång till användarnas e-postkorgar och kör uppföljande attacker med hjälp av affärskampanjer för e-postkompromiss mot andra mål.

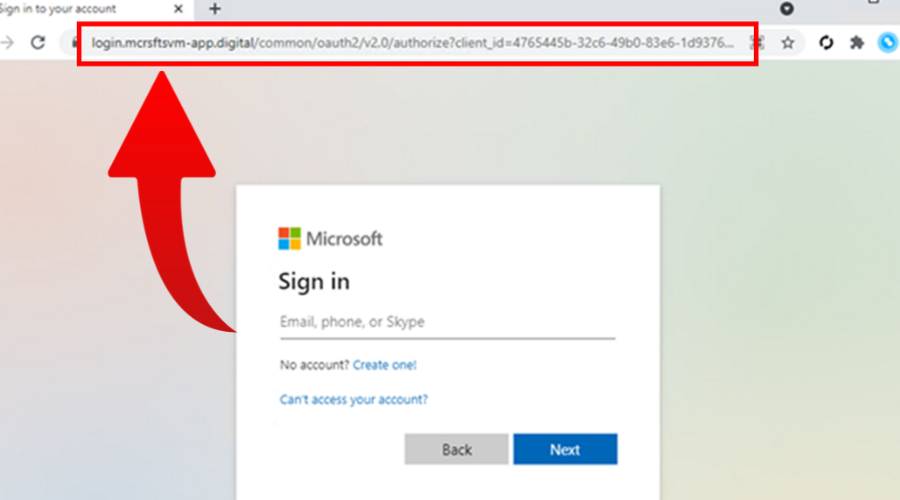

Den ovan nämnda huvudsakliga cyberattacken riktade sig till Office 365-användare och förfalskade Office-sidan för onlineautentisering med hjälp av proxyservrar.

Hackare använde e-postmeddelanden med HTML-filbilagor som skickades till flera mottagare av en organisation, där mottagare informerades om att de hade ett röstmeddelande.

Därifrån öppnar du HTML-filen i användarens standardwebbläsare om du klickar för att se den medföljande bilagan och informerar den specifika användaren om att röstmeddelandet laddas ner.

Inget längre från sanningen, eftersom offret faktiskt omdirigerades till en omdirigeringswebbplats där skadlig programvara skulle haka på.

Denna webbplats för nätfiske såg ut exakt som Microsofts autentiseringssida, med undantag för webbadressen.

Nästa steg var att offren omdirigerades till Office-webbplatsen när de hade angett sina uppgifter och slutfört det andra verifieringssteget.

När detta väl var gjort skulle angriparen redan ha fångat upp data, och därför all information han behövde, inklusive sessionskakan.

Det säger sig självt att efter det har illvilliga tredje parter katastrofala alternativ som identitetsstöld, betalningsbedrägerier och andra.

Microsofts experter uppger att angriparna använde sin åtkomst för att hitta finansrelaterade e-postmeddelanden och filbilagor. medan det ursprungliga nätfiskemailet som skickades till användaren raderades för att ta bort spår av nätfiskeattacken.

Att tillhandahålla dina Microsoft-kontouppgifter till cyberbrottslingar innebär att de har obehörig åtkomst till dina känsliga uppgifter, såsom kontaktinformation, kalendrar, e-postkommunikation och mer.

Det bästa sättet att hålla sig skyddad mot sådana attacker är att alltid dubbelkolla källan till eventuella e-postmeddelanden, inte klicka på slumpmässiga saker på internet och inte ladda ner från skumma källor.

Kom ihåg dem, eftersom dessa enkla försiktighetssteg kanske bara sparar din data, din organisation, dina surt förvärvade pengar eller alla på en gång.

Har du också fått ett så skumt mejl från angripare som utger sig för att vara Microsoft? Dela din upplevelse med oss i kommentarsfältet nedan.