- Det finns olika typer av webbläsarattacker du kan stöta på beroende på vilka komponenter i din webbläsare som saknas.

- Med en alarmerande ökning av cyberbrottslighet är webbplatssäkerhet avgörande för att förhindra sårbarheter som kan äventyra din data.

- Att uppdatera dina applikationer och programvara hjälper till att åtgärda kryphålen och förhindra cyberattacker.

- Stöldskyddsstöd

- Webbkamera skydd

- Intuitiv installation och användargränssnitt

- Stöd för flera plattformar

- Kryptering på banknivå

- Låga systemkrav

- Avancerat skydd mot skadlig programvara

Ett antivirusprogram måste vara snabbt, effektivt och kostnadseffektivt, och det här har dem alla.

Det finns otaliga typer av webbläsarattacker nuförtiden, och det är inte ovanligt att någon stöter på dem. Att förstå vad som utgör dessa attacker kan vara värt besväret med tanke på den höga cyberbrottsligheten.

Vanligtvis är de flesta webbläsarattacktyper inriktade på att utnyttja sårbarheter i webbläsaren för att få information. Denna information kan sedan avledas eller infekteras med skadlig skadlig programvara för att orsaka dataintrång eller förlust.

Det finns dock flera sätt att förhindra dessa webbläsattacker. Idag går vi igenom förebyggande åtgärder och kontrollmedel. Men innan vi dyker in i detta, låt oss undersöka de populära typerna av webbläsareangripare som är vanliga.

Vad är en webbläsarattack?

I en webbläsarattack hittar angripare och drar fördel av säkerhetsbristerna i en webbläsare eller programvara. Det kan leda till förlust av värdefull information och även pengar.

Dessa attacker kan göra din dator och lagrad data sårbar för redigering, radering och till och med kopiering av tredje part. Detta kan i sin tur orsaka förödelse i ditt personliga liv, eftersom känslig information som kreditkortsuppgifter kan sparas i den attackerade webbläsaren.

Genom att förhindra detta från att hända kommer du att se till att du kan använda din enhet i vilken webbläsare som helst utan att behöva oroa dig för att din data stjäls eller kopieras.

Snabbtips:

ESET Internet Security är en ny version av verkligt integrerad datorsäkerhet. För att hålla din dator säker kombineras den senaste versionen av ESET LiveGrid-skanningsmotorn med de anpassade brandväggs- och antispammodulerna.

Som ett resultat är din onlinenärvaro skyddad av ett intelligent system som ständigt letar efter attacker och skadlig programvara.

⇒Skaffa ESET Internet Security

Innan vi når den delen av vår resa, låt oss först titta på vilken form webbläsarattacker tar i det dagliga livet.

Vilka är de olika typerna av webbattacker?

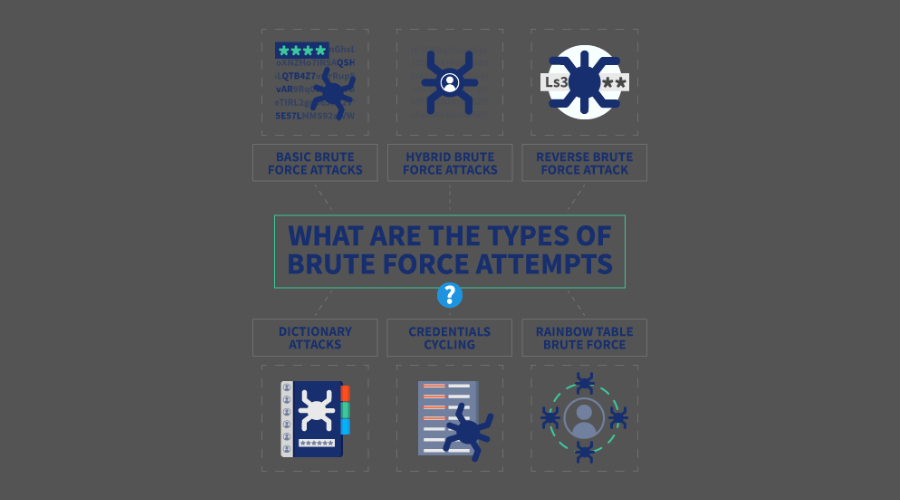

1. Vad är en brute force attack?

Det är en metod för att hacka som är väldigt enkel, och den är en av de enklaste. Hela konceptet med brute force attack är försök och misstag.

Angriparen skapar lösenord och inloggningsuppgifter genom att gissa. Det kan dock ta lång tid att knäcka lösenord och krypteringskoder med brute force.

Det händer för att angriparen behöver pröva otaliga sannolikheter innan han får tillgång. Ibland kan det vara en meningslös ansträngning att använda brute force-attacken, beroende på hur logiskt lösenordet är.

2. Vad är aktiva attacker?

En aktiv attack inträffar när en infiltratör ändrar data som skickas till målet. Denna attack använder kompromisser för att lura målet att tro att han har informationen.

Men angriparen stör systemet eller nätverket genom att skicka in nya data eller redigera måldata.

En aktiv attack kan ibland använda en attack som kallas en passiv attack. Denna attack har företräde framför en aktiv attack. Det handlar om att samla in information om hackningen, så kallad spionage.

Hackare redigerar även pakethuvudadresser för att omdirigera meddelanden till önskad länk. Det ger dem tillgång till information som går till någon annan, såsom kontouppgifter och autentiseringsuppgifter.

3. Vad är en spoofingattack?

En spoofingattack inträffar när en infiltratör utger sig för att vara en annan person för att ha tillgång till någon annans data. Denna attack stjäl hemligstämplad information, data, filer, pengar, etc.

Däremot måste offren falla för den falska informationen för en falsk attack. Kort sagt, spoofing är när en cyberattackare utger sig för att vara en annan person genom att skicka simulerad data för olaglig åtkomst.

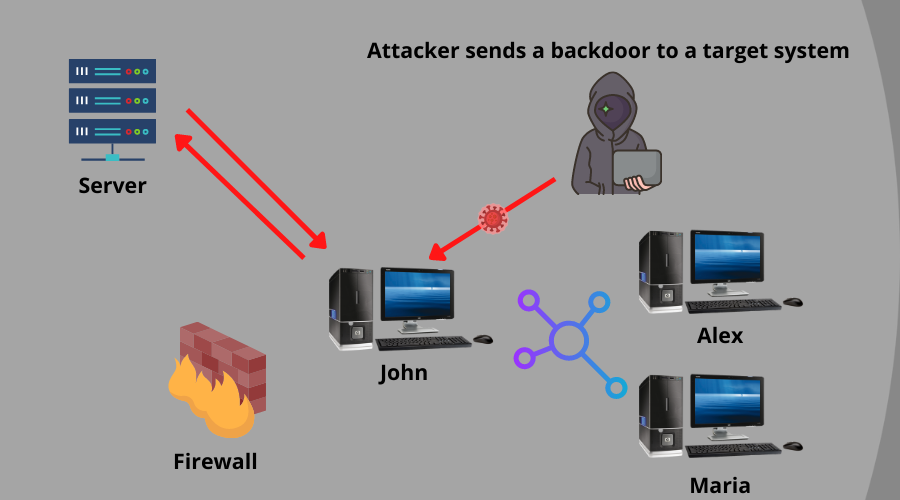

4. Vad är en bakdörrsattack?

En bakdörrsattack är när en angripare använder externa agenter som virus eller skadlig kod för att penetrera roten av ett system. Sedan riktar den sig mot kärndelarna av ditt system eller applikation, som servrar. Varför de gör detta är för att kunna kringgå alla säkerhetsåtgärder.

Men konceptet attackerar bakdörren eller backend kommer att ge dig tillgång till varannan dörr innan den. Efter att bakdörrsattacken lyckats kan infiltratörerna kontrollera hela systemet.

Skadlig programvara som spionprogram, ransomware och krypto-jacking är verktyg för denna typ av attack. När skadlig programvara finns i systemet eller applikationen kommer det att vara möjligt för angriparen att bryta säkerhetsprotokollen.

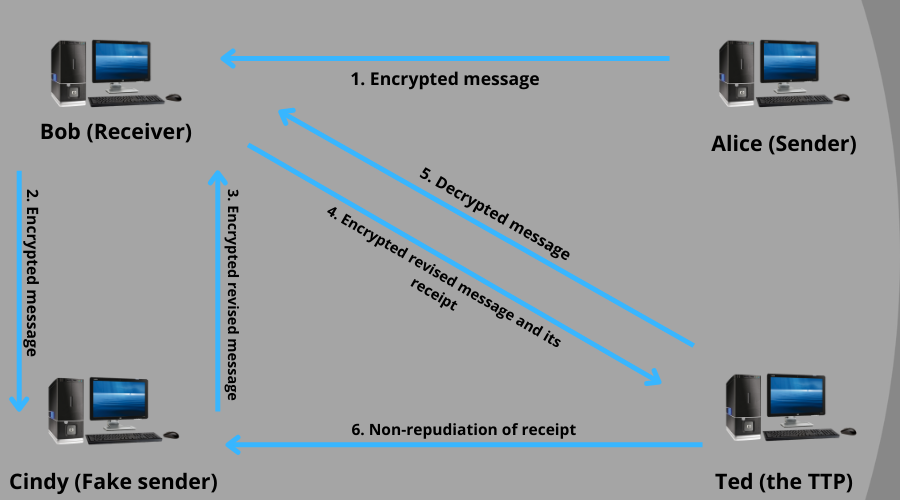

5. Vad är en avvisningsattack?

Denna typ av attack inträffar när en användare nekar att utföra en transaktion. Användaren kan förneka att han inte känner till någon åtgärd eller transaktion. Därför är det nödvändigt att ha ett försvarssystem som spårar och registrerar alla användaraktiviteter.

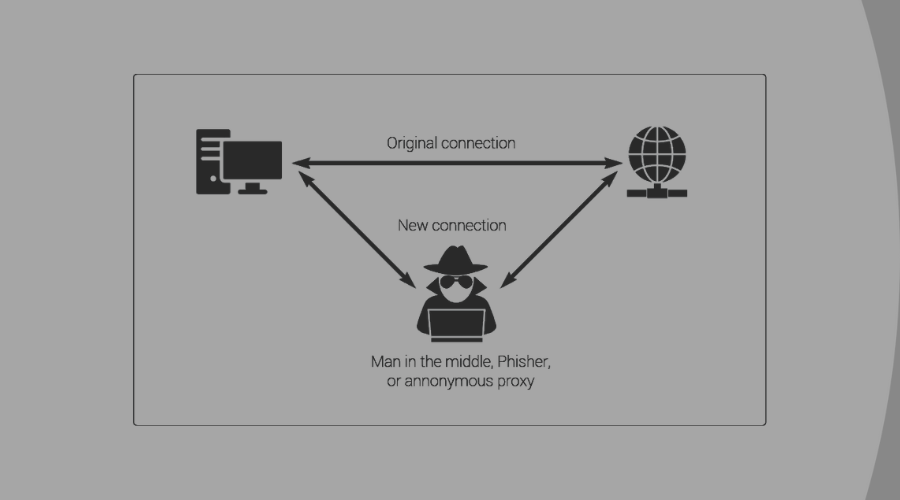

6. Vad är en Man-in-the-middle-attack?

Ett exempel på en Man-In-The-Middle Attack är att använda offentligt Wi-Fi. Förutsatt att du ansluter till Wi-Fi och en hacker hackar Wi-Fi, kan han skicka skadlig programvara till de anslutna målen.

Som namnet antyder är den här typen av attack inte direkt. Istället kommer det mellan klienten och servern som en mellanhand. Det är vanligt att webbplatser utan kryptering på sina data färdas från klienten till servern.

Dessutom ger det åtkomst till angriparen att läsa inloggningsuppgifter, dokument och bankuppgifter. SSL-certifikatet (Secure Sockets Layer) blockerar denna typ av attack.

7. Vad är cross-site scripting (XSS)?

Denna attack riktar sig mot användare som besöker en webbplats som redan är infekterad med skadlig programvara. Angriparen infekterar webbplatsen med skadlig kod och kryper sedan in i webbplatsens besökssystem. Den här koden gör det möjligt för angriparen att komma åt webbplatsen och ändra webbplatsens innehåll för kriminella avsikter.

8. Vad är en skadlig webbläsarpluginsattack?

Plugin-program är små applikationer du laddar ner i din webbläsare för att lägga till fler funktioner. Om ett skadligt plugin-program kommer in i din webbläsare kan det gå igenom din historik och lösenordskedja.

9. Vad är en trasig autentiseringsattack?

Denna typ av attack kapar användarinloggningssessioner efter en trasig autentiseringssession.

10. Vad är en SQL-injektionsattack?

Hackaren injicerar skadliga koder i servern och väntar på att ett offer ska köra koden i sin webbläsare. Det är ett enkelt sätt för hackare att stjäla värdefull data från ditt system.

11. Vad är en DNS-förgiftningsattack?

När en DNS-förgiftningsattack injiceras i din webbläsare, kommer den att omdirigeras till en utsatt webbplats.

12. Vad är Social Engineering-attacker?

Denna typ av attack använder vilseledande metoder för att lura användaren att utföra åtgärder som är farliga för dem. Ett exempel är spam och nätfiske. Denna metod fokuserar ofta på att presentera för mycket för att vara verkliga möjligheter som bete.

13. Vad är en botnätsattack?

Den här typen av attack använder enheter som du kopplar ihop med din dator för att komma in i din webbläsare. Dessutom ger det dem tillgång till hela ditt system.

14. Vad är en vägövergångsattack?

Hackare injicerar störande mönster i webbservern, vilket ger dem tillgång till användaruppgifter och databaser. Den syftar till att komma åt filer och kataloger som lagras utanför webbrotmappen.

15. Vad är en lokal filinkluderingsattack?

Experttips: Vissa PC-problem är svåra att ta itu med, särskilt när det kommer till skadade arkiv eller saknade Windows-filer. Om du har problem med att åtgärda ett fel kan ditt system vara delvis trasigt. Vi rekommenderar att du installerar Restoro, ett verktyg som skannar din maskin och identifierar vad felet är.

Klicka här för att ladda ner och börja reparera.

Denna typ av attack tvingar webbläsaren att köra en specifik injicerad fil som har spetsats i den lokala filen.

Om överfallet är effektivt kommer det att avslöja känslig data och, i allvarliga fall, kan det leda till att XSS och fjärrkod körs.

16. Vad är en OS-kommandeinjektionsattack?

Denna webbläsarattacktyp handlar om att injicera ett operativsystems OS-kommando i servern. Servern kör användarens webbläsare, så den är sårbar, och angriparen kan kapa systemet.

17. Vad är en LDAP-attack (Lightweight Directory Access Protocol)?

Denna typ av programvara ger vem som helst behörighet att komma åt data i systemet. Men om en hacker injicerar sådan programvara kommer han att kunna nå data.

18. Vad är en Insecure Direct Object References (IDOR)-attack?

Det är en sårbarhet för åtkomstkontroll av webbläsarattack som uppstår när en applikation använder användarlevererad indata för att komma åt objekt direkt via webbläsaren. Detta innebär att angriparen manipulerar URL: en för att få tillgång till data på servern.

19. Vad är säkerhetsfelkonfiguration?

Det kommer att finnas kryphål när utvecklare gör misstag eller utelämnar några nödvändiga ändringar. Denna säkerhetsfelkonfiguration gör webbläsaren sårbar. Därför kan den lämna webbläsaren öppen för olika attacktyper.

20. Vad är en åtkomstkontrollattack på saknad funktionsnivå?

Angripare utnyttjar svagheten, som är den saknade funktionen. Denna typ av åtkomstkontroll för saknad funktionsnivå ger angriparen tillgång till sekretessbelagda data. Det låter dem också utnyttja uppgifter som inte är tillgängliga för en vanlig användare.

Vilka åtgärder kan du vidta för att förhindra webbattacker?

➡ Använd alltid starka lösenord

Det blir svårt att infiltrera din data om du skyddar den med ett starkt lösenord som inkräktare inte kan tyda. Användning av flera tecken, versaler och gemener och siffror bör användas.

En annan effektiv lösning är användningen av multifaktorautentisering. MFA låter dig skydda ditt konto med fler autentiseringsmetoder. Så kanske en hacker knäcker ditt lösenord och ditt konto kommer att kräva ytterligare bevis.

➡ Använd en slumpmässig sessionsnyckel.

Denna typ av säkerhet låter dig skapa nya lösenord och ID: n för varje sessionsförsök. En slumpmässig sessionsnyckel fungerar som en token-programvara som genererar ett nytt lösenord för varje transaktion eller inloggning.

Det kommer att förhindra inkräktare från att komma åt föregående session med de senaste inloggningsuppgifterna. Dessutom innehåller denna åtgärd den aktiva attacken för sessionsreplay.

➡ Använd ett anti-exploatprogram

Anti-exploateringsprogram skyddar dina webbläsare och programvara inte beter sig eller ger utrymme för hot. Dessutom stärker de säkerhetssystemet i din webbläsare för att bekämpa webbläsarattackerna som försöker ta sig in.

Men anti-exploateringsprogram förhindrar extern störning av din webbläsare. Dessa program är bra att köra tillsammans med ett antivirusprogram för ökad säkerhet.

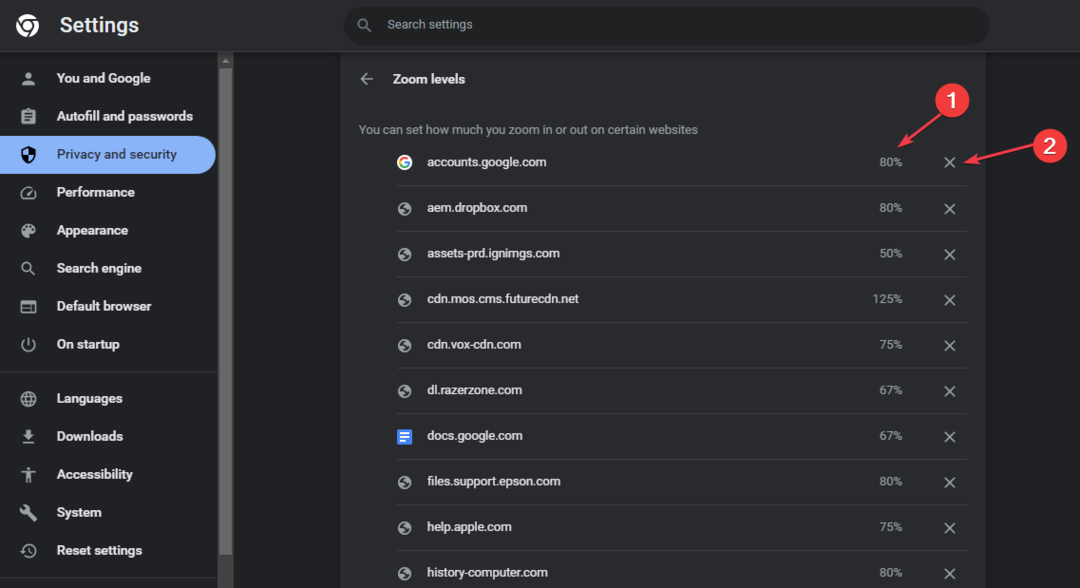

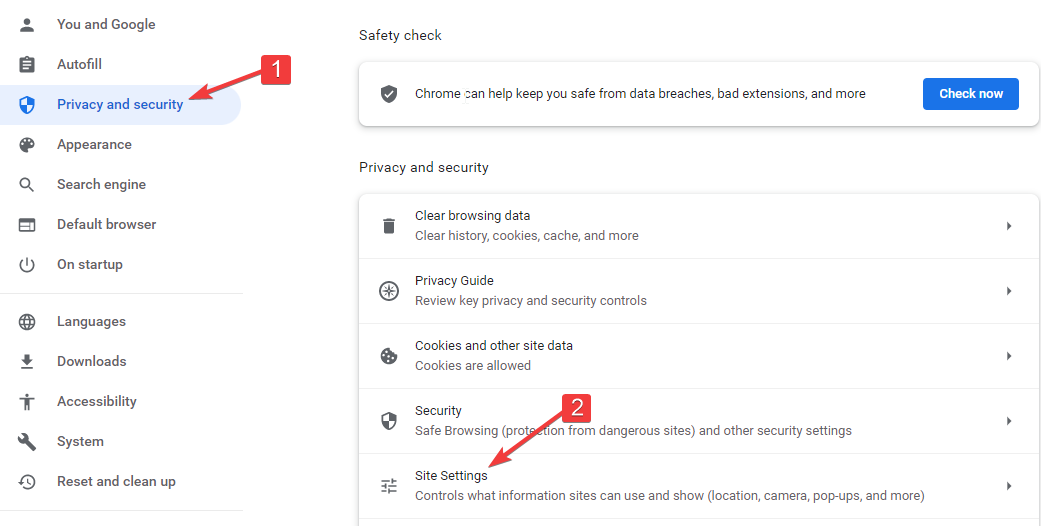

➡ Var försiktig med webbläsartillägg

Det finns verktyg du kan ladda ner i din webbläsare för mer produktiva funktioner. I alla fall, vissa webbläsartillägg kan vara skadligt och farligt för dina webbläsare.

Undersök noggrant de tillägg du vill installera på din webbläsare för att undvika skadliga effekter.

➡ Använd en 64-bitars webbläsare

Webbläsare gillar Google Chrome och Microsoft Edge fungerar på 64-bitars. De har ett starkt skydd och motståndskraft mot webbläsareattacker. Webbläsaren i 64-bitarsversionen har ett avancerat säkerhetssystem som förhindrar attacker.

➡ Installera ett antivirusprogram

Antivirus kan hjälpa till att upptäcka skadlig aktivitet och även förhindra inkräktare i ditt system. Beroende på hur djupt säkerheten hos antivirusprogramvaran går, innehåller den programvara från att penetrera din enhet.

Antivirusprogram kommer att skanna din enhet för att upptäcka skadlig programvara och välja dem. Det finns massor av antivirusprogram där ute. Gå till vår sida för bästa antivirusprogrammet för dig.

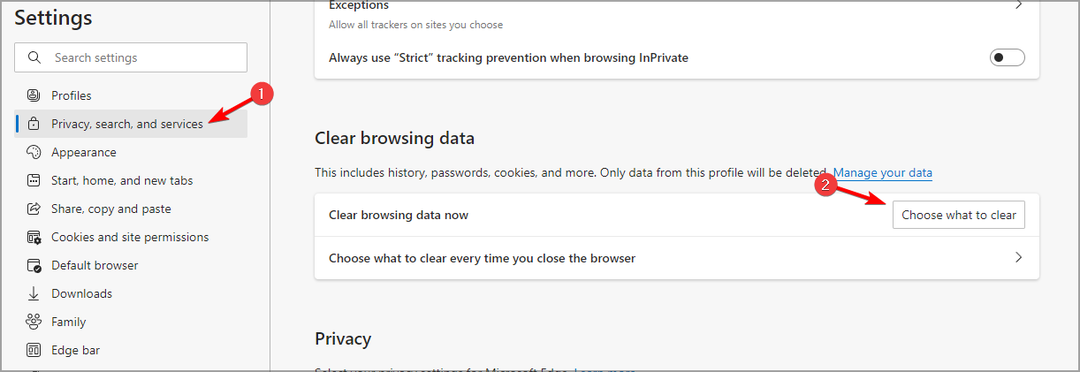

➡ Håll ditt system uppdaterat

Webbläsare och programvara är alltid sårbara på ett eller annat sätt. Det är därför utvecklare gör uppdateringar för att fixa kryphålen i den tidigare versionen.

Men när din programvara inte är uppdaterad lämnar den utrymme för attacker att penetrera ditt system. Hackare smyger sig igenom dessa sårbarheter för att utnyttja din data och komma åt ditt konto. Använda patchhantering programvara för att hålla dina applikationer uppdaterade.

Nästan alla i denna nuvarande ålder ansluter till Wi-Fi varje dag. Tyvärr är det farligt eftersom hackare kan utnyttja nätverket. En säkerhetskod på ditt Wi-Fi kommer dock att förhindra obehöriga personer från att ansluta sig till den.

Vilka är de olika typerna av webbapplikationsattacker?

1. Injektionsattacker

Denna typ av webbapplikationsattack påverkar serverns databas. Hackaren kommer att infoga skadlig kod i servern, få tillgång till användarinmatningar och referenser och tillåter ändringar.

2. Luddrigt

Fuzzing är en typ av attack som använder fuzz-testning för att hitta programvarans sårbarhet. För att hitta dessa kryphål matar hackare in flera korrupta data i programvaran för att krascha. Sedan använder de en fuzzer för att upptäcka var kryphålen finns. Dessa kryphål är ingångspunkter för hackare att utnyttja programvaran.

3. Distributed Denial-of-Service (DDoS)

Denna typ av webbapplikationsattack gör webbplatsen tillfälligt otillgänglig eller offline. När du anger otaliga antal förfrågningar till servern på en gång kommer den att krascha eller bli otillgänglig.

Men den DDoS-attack injicerar inte skadlig programvara i systemet. Istället förvirrar det säkerhetssystemet, vilket ger hackaren tid att utnyttja programvaran.

4. Använder overifierad kod

Nästan varje bit kod har en bakdörr som gör den sårbar. Om detta inte är väl säkrat kan en hackare injicera skadlig kod i den. Kanske äventyr, sådant infekterad kod införlivas på din webbplats, kommer det att fungera som en ingång för attack.

5. Nätfiske

Nätfiske är en webbapplikationsattack där en hacker utger sig för att vara någon annan. Det är för att få offret att dela viktig information och data. Angripare använder falska e-postmeddelanden för att locka offer i fällan att dela värdefull information.

Förebyggande åtgärder för webbapplikationsattacker

- Ta alltid dig tid att undersöka e-postmeddelanden och meddelanden innan du svarar eller ens öppnar dem.

- Innan du implementerar någon kod i din applikation, se till att dina utvecklare kontrollerar. Om det finns en tredje parts kod i kodbiten, ta bort den.

- Installera ett Secure Sockets Layer (SSL)-certifikat på din webbplats. SSL kommer att kryptera dataöverföring från klienten till servern och vice versa.

- Använd ett Content Delivery Network (CDN). Den övervakar och balanserar trafiken och belastningen som går genom webbplatser.

- Installera ett antivirusprogram på ditt system för att skanna, upptäcka och radera skadlig data.

Hackare kommer med nya idéer för att infiltrera applikationer och mjukvara dagligen. Så du måste hålla ditt säkerhetssystem uppdaterat.

Webbläsarattacker har alla en sak gemensamt, och det är det faktum att de hittar svagheter i mjukvara. Dessa svagheter ger dem tillgång till att utnyttja ditt system och stjäla värdefull data. Att följa de åtgärder som nämns ovan kan hjälpa till att förhindra webbattacker.

Om du vill veta om bästa antivirusprogramvaran för dina enheter, vi har en artikel om det. Du kan också kolla vår sida för detaljer om bästa anti-exploateringsverktyg för att skydda din webbläsare från attacker.

På samma sätt kan du kolla vår hemsida för fler webbläsarattacker relaterade problem och enkla fixar för dem.

Har du fortfarande problem?Fixa dem med det här verktyget:

Har du fortfarande problem?Fixa dem med det här verktyget:

- Ladda ner detta PC Repair Tool betygsatt Bra på TrustPilot.com (nedladdningen börjar på denna sida).

- Klick Starta skanning för att hitta Windows-problem som kan orsaka PC-problem.

- Klick Reparera allt för att åtgärda problem med patenterad teknik (Exklusiv rabatt för våra läsare).

Restoro har laddats ner av 0 läsare denna månad.