- Microsoft varnar sina användare för ännu en farlig exploaterad sårbarhet.

- Använder sig av CVE-2021-42287 och CVE-2021-42278 kan angripare göra intrång i ditt system.

- Skadlig tredje part för att enkelt få domänadministratörsprivilegier i Active Directory.

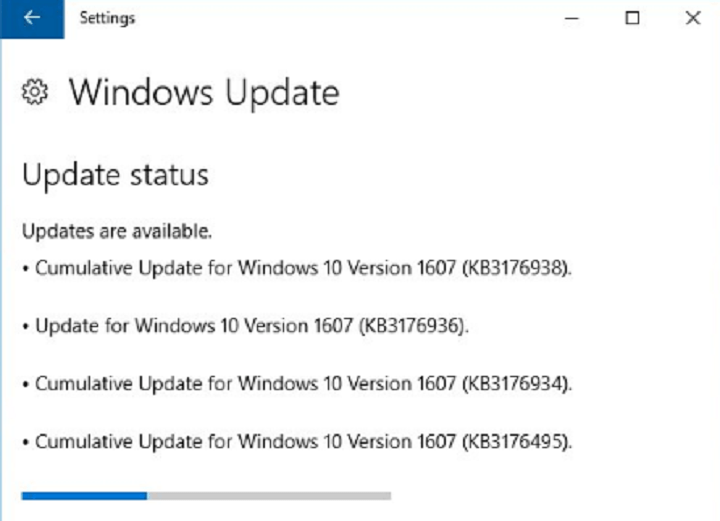

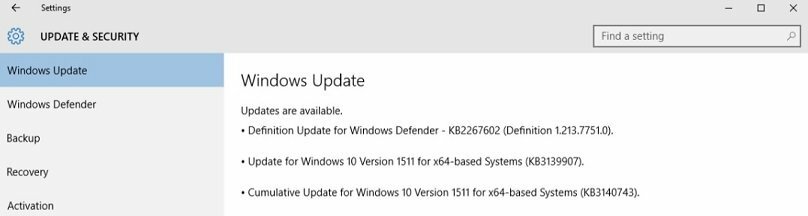

- Teknikjätten råder oss nu alla att uppdatera till de tillgängliga säkra versionerna.

Du kanske vill veta att det Redmond-baserade teknikföretaget har utfärdat ett råd om några sårbarheter som den redan har korrigerat men som nu utnyttjas på konfigurationer som inte har gjort det har uppdaterats ännu.

För lite mer än en vecka sedan, den 12 december, offentliggjordes ett proof-of-concept-verktyg som utnyttjar dessa sårbarheter.

Microsoft uppmanar användare att korrigera dessa sårbarheter

Som ni alla minns släppte Microsoft under säkerhetsuppdateringscykeln i november en patch för två nya sårbarheter, CVE-2021-42287 och CVE-2021-42278.

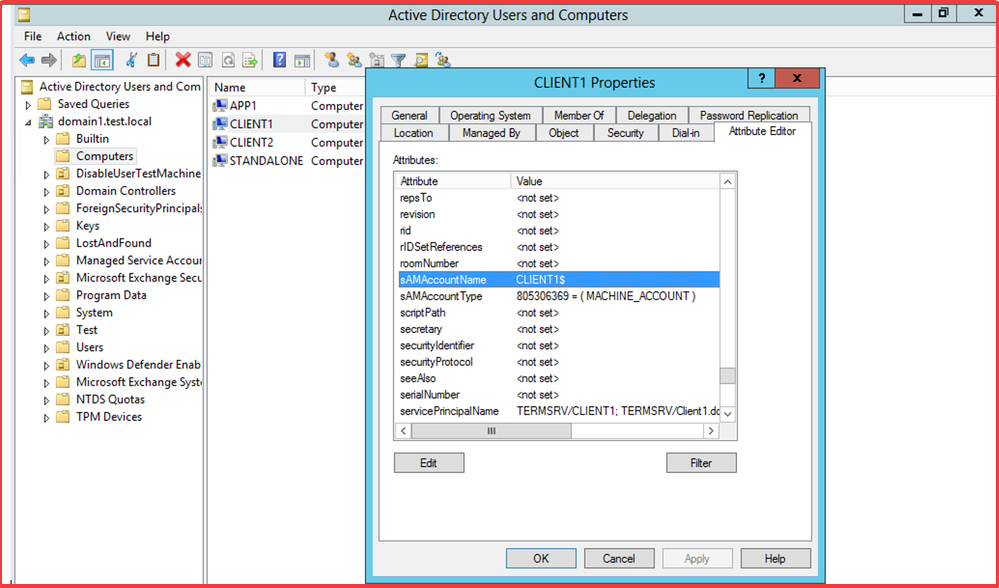

Båda dessa sårbarheter beskrivs som en Sårbarhet för eskalering av rättigheter för Windows Active Directory-domäntjänst.

Dessa exploateringar tillåter faktiskt illvilliga tredje parter att enkelt få domänadministratörsprivilegier i Active Directory efter att de äventyrat ett vanligt användarkonto.

Redmond-tjänstemän släppte tre patchar för omedelbar distribution på domänkontrollanter, enligt följande:

- KB5008102—Active Directory Security Accounts Manager-härdningsändringar (CVE-2021-42278)

- KB5008380—Autentiseringsuppdateringar (CVE-2021-42287)

- KB5008602(OS Build 17763.2305) Out-of-band

Men även om ovan nämnda patchar faktiskt har varit tillgängliga ett tag nu, så är problemet att ett proof-of-concept-verktyg som utnyttjar dessa sårbarheter offentliggjordes först i december 12.

Microsofts forskningsteam reagerade snabbt och publicerade en fråga som kan användas för att identifiera misstänkt beteende som utnyttjar dessa sårbarheter.

Den här frågan kan hjälpa till att upptäcka onormala enhetsnamnsändringar (vilket bör hända sällan till att börja med) och jämföra dem med en lista över domänkontrollanter i din miljö.

Se till att du noggrant kollar upp alla detaljer om du misstänker att du också är ett offer för ovannämnda situationer.

Och, viktigast av allt, uppdatera till de säkra versioner som Microsoft tillhandahållit, för att se till att du ligger steget före eventuella hot.

Misstänker du att hotaktörer har utnyttjat ditt system? Dela din åsikt med oss i kommentarsfältet nedan.