- Hackare skapar en inloggningssida för Office 365 för att stjäla användarnas Microsoft-referenser.

- Fjärranställda som använde VPN för att ansluta säkert till företagsnätverk var ett mål för phishing-attacker via e-post.

- Du kan alltid besöka vår Kontor 365 nav för relevanta tips, guider och nyheter.

- Vill du optimera ditt företags virtuella privata nätverkssäkerhet? Kolla in VPN sida för praktiska rekommendationer och verktyg!

E-phishing kan vara ett av de äldsta knep i ärmarna på alla hackare, men det har inte gått slut på mode än. Till exempel har en skadlig spelare nyligen skapat en Kontor 365 nätfiskebas för att bedrägligt få användaruppgifter.

Nästan alla plattformar som kräver användarautentisering för att tillåta åtkomst kan vara ett mål för nätfiske.

Vem som helst kan också vara ett offer, från SaaS-kunder till OneDrive-användare.

De 5 bästa VPN: erna vi rekommenderar

|

59% rabatt tillgängligt för tvåårsplaner |  Kontrollera erbjudandet! Kontrollera erbjudandet! |

|

79% rabatt + 2 gratis månader |

Kontrollera erbjudandet! Kontrollera erbjudandet! |

|

85% rabatt! Endast 1,99 $ per månad i 15 månaders plan |

Kontrollera erbjudandet! Kontrollera erbjudandet! |

|

83% rabatt (2,21 $ / månad) + 3 månader gratis |

Kontrollera erbjudandet! Kontrollera erbjudandet! |

|

76% (2.83$) på 2 års plan |

Kontrollera erbjudandet! Kontrollera erbjudandet! |

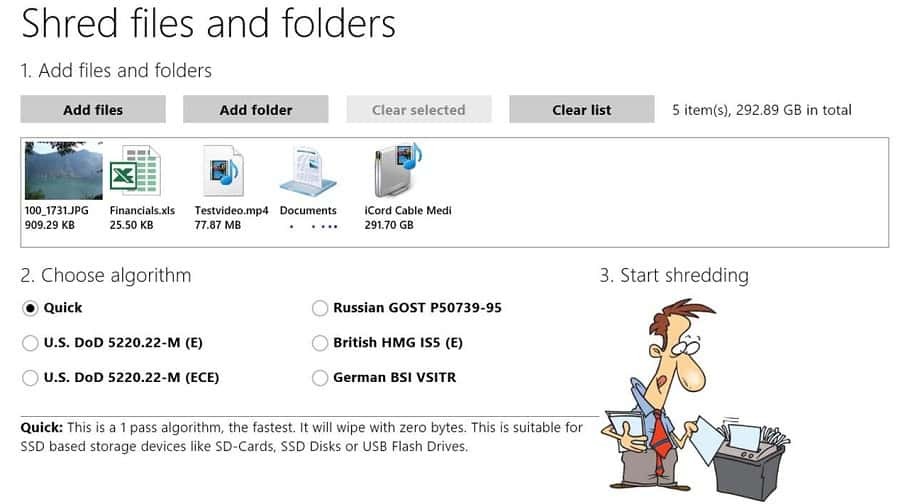

Skadliga aktörer skapade en nätfiskewebbplats för Office 365

Hackare skickade avlägsna arbetare skadliga e-postlänkar för att bedrägligt fånga sina användaruppgifter, enligt en onormal säkerhet Rapportera.

Till att börja med utnyttjade de det faktum att många organisationer för närvarande skapar VPN-nätverk för att säkra internetanslutningar för sina arbetare hemma.

Målet får ett e-postmeddelande förklädd till officiell kommunikation från arbetsgivarens IT-avdelning i detta nätfiskeförsök.

Därefter klickar målet på länken i e-postmeddelandet, vilket leder till en VPN-konfiguration som angriparen har ställt in. I slutändan landar den anställde på en inloggningssida som är värd på Office 365-plattformen.

Eftersom webbplatsen ser nästan 100% ut som den äkta, faller fjärrarbetaren tyvärr för det.

Därför tillhandahåller offret sina inloggningsuppgifter omedvetna om att de inte loggar in på sin arbetsgivares officiella portal. Så precis som det gör den dåliga skådespelaren undan med målets Microsoft-referenser.

Angreppet imiterar ett e-postmeddelande från IT-supporten till mottagarnas företag. Avsändarens e-postadress är falsk för att efterlikna domänen för målens respektive organisationer. Länken i e-postmeddelandet riktar sig till en ny VPN-konfiguration för hemåtkomst. Även om länken verkar vara relaterad till målets företag, dirigerar hyperlänken faktiskt till en webbplats för autentiseringsfiske för Office 365.

Här är tips för att optimera din e-postsäkerhet:

- Användardiskretion: Kontrollera alltid webbadressen till alla webbformulär som kräver dina användaruppgifter.

- E-postsäkerhet: Använd e-postskanning mot skadlig kod.

- Windows-uppdateringar: Installera alltid Windows-säkerhetsuppdateringar.

- Microsofts säkerhetsverktyg: Detta kan höja dina hotdetekteringsfunktioner.

Har du någonsin utsatts för nätfiske? Dela gärna din erfarenhet i kommentarfältet nedan.