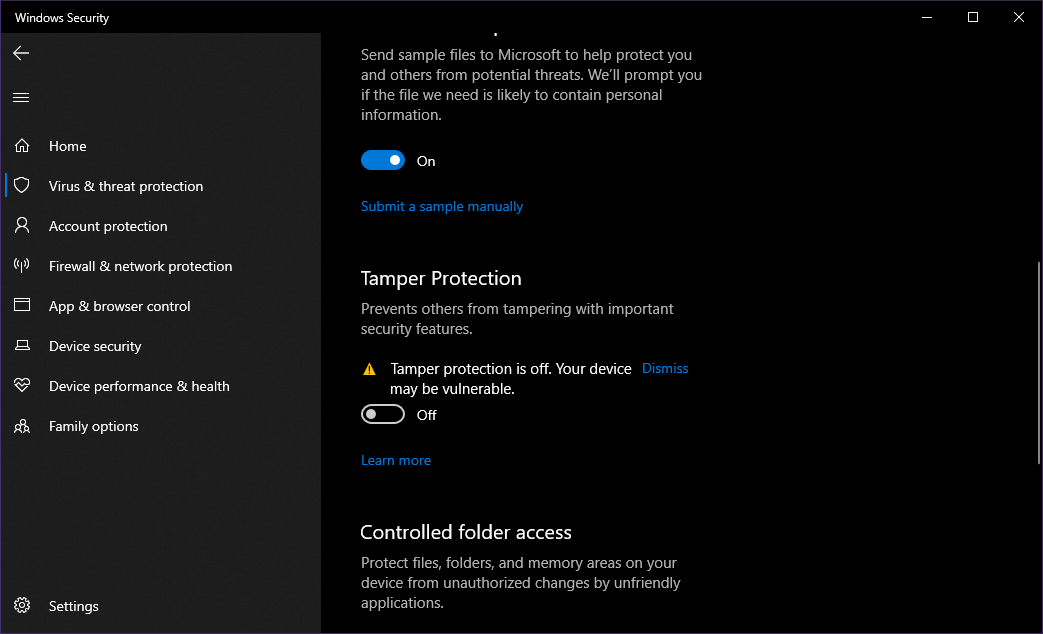

Microsoft pressade ut en annan fix för virussökningsmotorn in Windows Defender kallas MsMpEng-skyddsmotorn för skadlig kod.

Det senaste felet i MsMpEngs emulator

Den senaste sårbarheten upptäcktes av Googles Project Zero forskare Tavis Ormandy. Den här gången avslöjade han det för Microsoft på ett privat sätt. Denna nya sårbarhet gör att appar som körs i MsMpEngs emulator kan styra det på ett sådant sätt för att uppnå alla slags av skadligt beteende, inklusive fjärrkörning av kod när Windows Defender skannar en körbar fil som skickas via e-post. Denna nya sårbarhet var inte lika lätt att utnyttja som den som upptäcktes för två veckor sedan men är fortfarande en ganska grav.

Motorn uppdateras regelbundet för att förhindra fler problem

Emulatorns uppgift är att emulera användarens CPU men på ett mycket konstigt sätt som tillåter API-samtal. Vad som är oklart är orsakerna till att företaget skapade speciella instruktioner för emulatorn, enligt Google Project Zero forskare.

MsMpEng är inte sandboxed, vilket innebär att om du kan utnyttja en sårbarhet blir resultatet mycket negativt.

Lyckligtvis uppdateras motorn regelbundet för en högre säkerhetsnivå. Dessutom är Microsoft under ökat tryck för att säkra sin programvara och företaget ber regeringarna om så mycket samarbete som möjligt för att hålla användarna säkra.

RELATERADE BERÄTTELSER FÖR ATT KONTROLLERA:

- Ladda ner Windows Defender KB4022344 för att stoppa WannaCry-ransomware

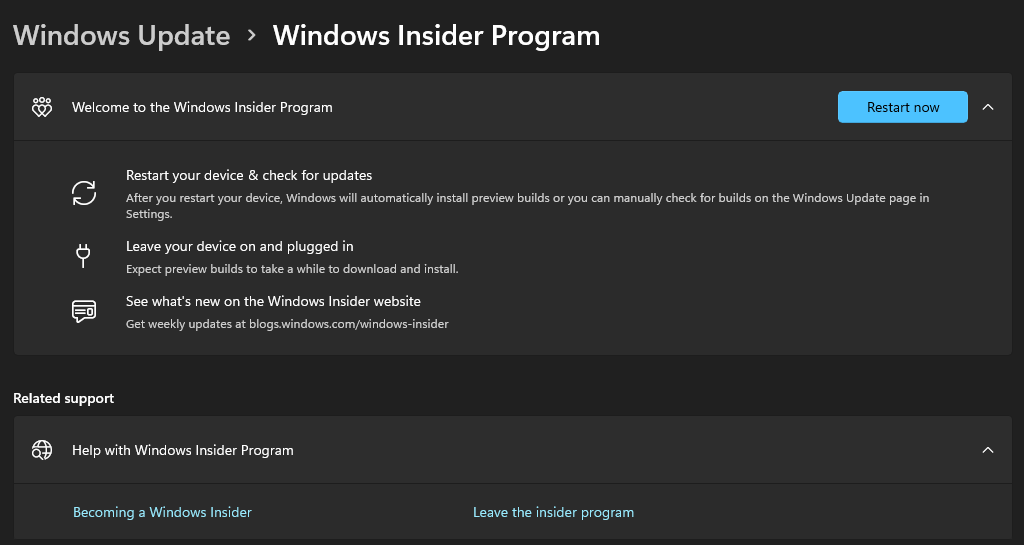

- Windows 10 build 16188 introducerar Windows Defender Application Guard

- Microsoft fixade en annan allvarlig sårbarhet i Windows Defender

![Skyddsalternativ för lokal säkerhetsmyndighet saknas [Fast]](/f/f226369f9bb4088938515009086173de.png?width=300&height=460)