Да ли сте знали да је СентинелЛабс имао откривено приличан број безбедносних пропуста у Мицрософт Азуре Дефендер-у за ИоТ прошле године?

Заиста, и штавише, неке од ових рањивости су заправо оцењене као критичне, што се тиче озбиљности и утицаја на безбедност.

Технолошки гигант са седиштем у Редмонду издао је закрпе за све грешке, али Азуре Дефендер за ИоТ кориснике мора одмах да предузме акцију.

Још увек нису пронађени докази о подвизима у дивљини

Горе поменуте мане које су открили истраживачи безбедности у СентинелЛабс-у могу омогућити нападачима да даљински компромитују уређаје заштићене Мицрософт Азуре Дефендер-ом за ИоТ.

Експлоатације засноване на овим рањивостима искоришћавају одређене слабости Азуре механизма за опоравак лозинке.

Стручњаци за безбедност СентинелЛабс-а такође тврде да је проактивно пријавио безбедносне пропусте Мицрософту у јуну 2021.

Рањивости се прате као ЦВЕ-2021-42310, ЦВЕ-2021-42312, ЦВЕ-2021-37222, ЦВЕ-2021-42313 и ЦВЕ-2021-42311 и означене су као критичне, неке са ЦВСС0 резултатом.

Уз то, тим још није открио доказе злостављања у природи, ако сте тражили сребрну линију усред свог хаоса.

Упркос безбедносним пропустима у Мицрософт Азуре Дефендер-у за ИоТ који су старији од осам месеци, није забележен ниједан напад заснован на грешкама.

Такође је важно имати на уму чињеницу да ове рањивости које је СентинелЛабс открио утичу и на клијенте у облаку и на локалне кориснике.

И иако нема доказа о експлоатацији у дивљини, успешан напад може довести до потпуног угрожавања мреже.

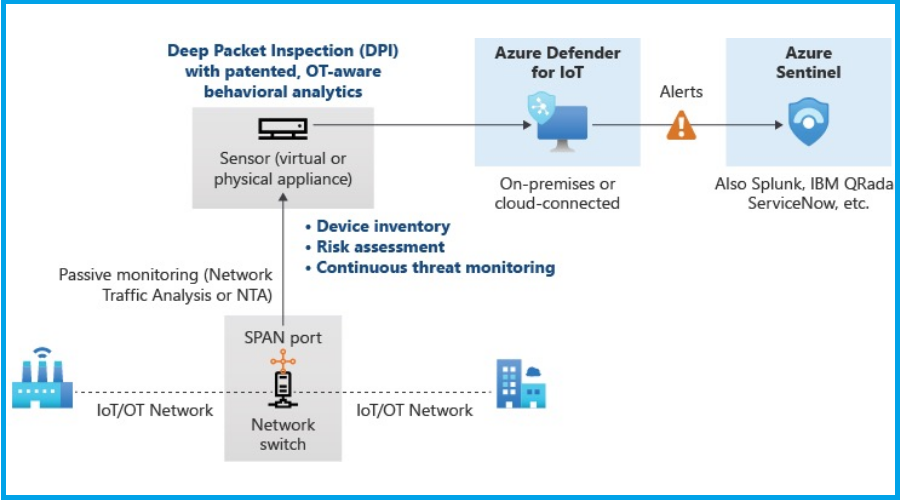

Зашто питаш? Па, углавном зато што је Азуре Дефендер за ИоТ конфигурисан да има ТАП (Терминал Аццесс Поинт) на мрежном саобраћају.

Подразумева се да, када нападачи имају неограничен приступ, могу извршити било који напад или украсти осетљиве информације.

Шта мислите о читавој овој ситуацији? Поделите своје мисли са нама у одељку за коментаре испод.

![7 најбољих антивирусних програма за таблете Амазон Фире [Актуализадо 2023]](/f/85ff575f2215fa0a3a3535d2971a6290.png?width=300&height=460)