- Мислили сте да сте безбедни и да нема више сајбер претњи за разматрање?

- Ништа даље од истине, у ствари, пошто ћете ускоро упознати Кракена.

- Овај опасни ботнет сада лако може бипасс било које скенирање Виндовс Дефендер-а.

- Може преузмите и извршите корисне податке, покрените команде љуске, направите снимке екрана.

Као што већина вас можда већ зна, технолошка компанија са седиштем у Редмонду је недавно направила важно ажурирање листе дозвола за изузеће Виндов Дефендер-а.

Сада, због промене коју је применио Мицрософт, више није могуће прегледати изузете фасцикле и датотеке без администраторских права.

Као што можете замислити, ово је значајна промена јер сајбер криминалци често користе ове информације за испоруку злонамерних корисних података унутар таквих изузетих директоријума како би заобишли Дефендер скенирање.

Али, упркос томе, безбедност је релативан појам и кад год мислимо да смо безбедни, увек ће се наћи подмукле треће стране спремне да пробију нашу безбедност.

Чувајте се новог Кракен ботнета

Чак и уз све безбедносне мере које је предузео Мицрософт, нови ботнет под називом Кракен, који је недавно открио ЗероФок, и даље ће заразити ваш рачунар.

Кракен се додаје као искључење уместо да покушава да тражи искључена места за испоруку корисног оптерећења, што је релативно једноставан и ефикасан начин да се заобиђе скенирање Виндовс Дефендер-а.

Тим је наишао на овај опасни ботнет још у октобру 2021. године, када нико није био свестан његовог постојања, нити штете коју би могао да направи.

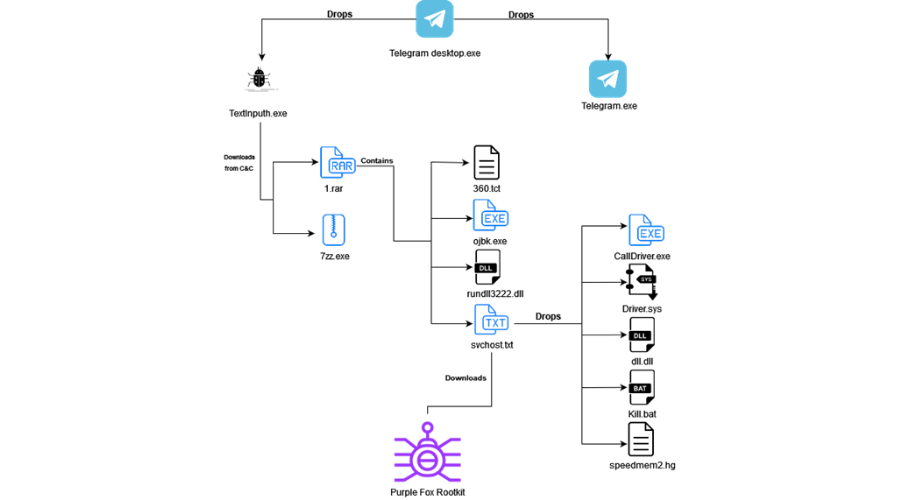

Иако је још увек у активном развоју, Кракен већ има могућност преузимања и извршавања секундарног корисног оптерећења, покретања команди љуске и прављења снимака екрана система жртве.

Тренутно користи СмокеЛоаде у циљу ширења, брзо добијајући стотине ботова сваки пут када се постави нови командни и контролни сервер.

Безбедносни тим који је открио такође је приметио да је Кракен углавном малвер за крађу, сличан недавно откривеном Веб локација која личи на Виндовс 11.

Кракенове могућности сада укључују могућност крађе информација у вези са корисничким новчаницима криптовалута, што подсећа на недавни лажни КМСПицо Виндовс активатор малвер.

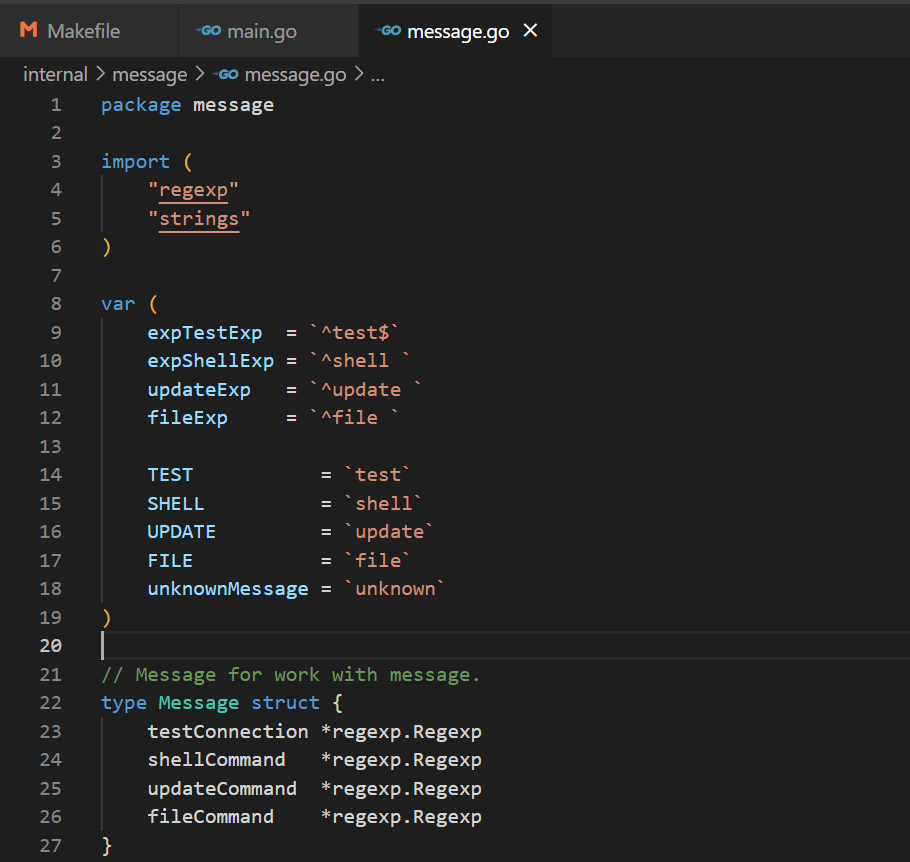

Скуп функција ботнета је једноставан за такав софтвер. Иако није присутан у ранијим верзијама, бот је способан да прикупи информације о зараженом хосту и да их пошаље назад на командни и контролни (Ц2) сервер током регистрације.

Чини се да се прикупљене информације разликују од верзије до верзије, иако је ЗероФок приметио да се прикупљају следеће:

- Име хоста

- Корисничко име

- ИД верзије (ТЕСТ_БУИЛД_ + временска ознака првог покретања)

- Детаљи о процесору

- Детаљи ГПУ-а

- Оперативни систем и верзија

Ако желите да сазнате више о овом злонамерном ботнету и како да се боље заштитите од напада, обавезно прочитајте комплетну ЗероФок дијагностику.

Такође, будите сигурни да сте на врху било које врсте нападе који могу доћи преко тимова. Исплати се увек бити корак испред хакера.

Да ли сте икада били жртва таквог сајбер напада? Поделите своје искуство са нама у одељку за коментаре испод.