- Мицрософт упозорава своје кориснике на још једну опасну искоришћену рањивост.

- Користећи ЦВЕ-2021-42287 и ЦВЕ-2021-42278, нападачи могу да провале ваш систем.

- Злонамерне треће стране да лако добију привилегије администратора домена у активном директоријуму.

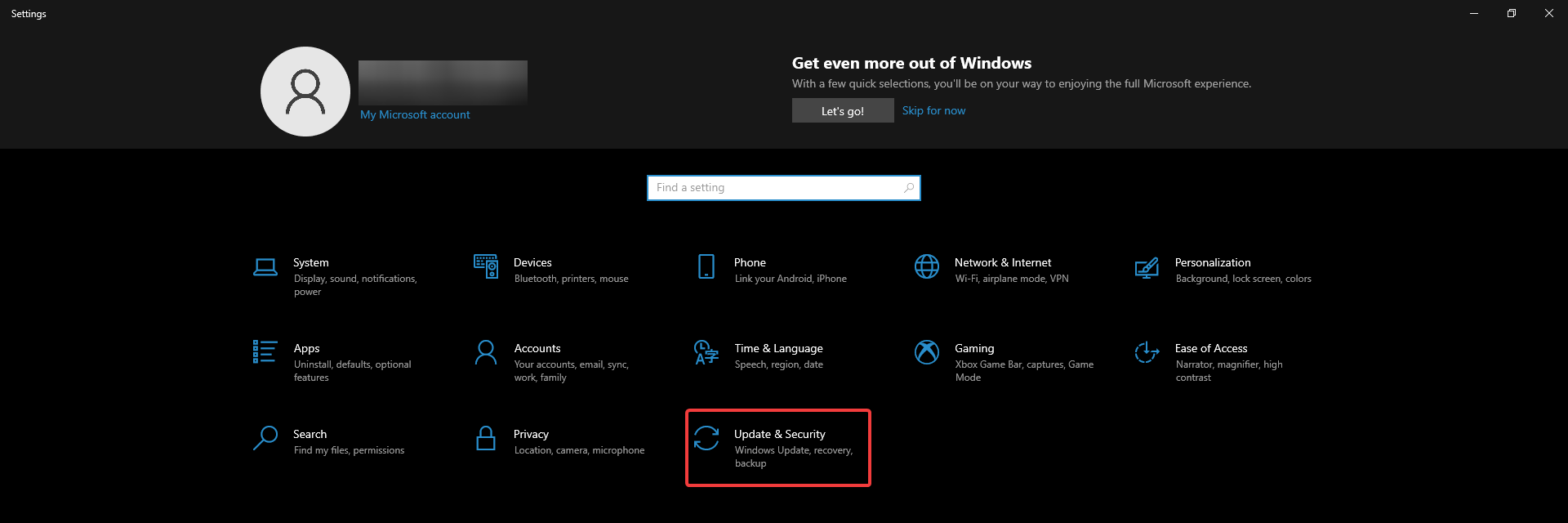

- Технолошки гигант сада нас све саветује да ажурирамо на доступне безбедне верзије.

Можда бисте желели да знате да је технолошка компанија са седиштем у Редмонду издала савете о некима рањивости које је већ закрпио, али се сада искоришћавају на конфигурацијама које нису још је ажуриран.

Пре нешто више од недељу дана, 12. децембра, јавно је објављен алат за проверу концепта који користи ове рањивости.

Мицрософт позива кориснике да закрпе ове рањивости

Као што се сви сећате, током новембарског циклуса безбедносних ажурирања, Мицрософт је објавио закрпу за две нове рањивости, ЦВЕ-2021-42287 и ЦВЕ-2021-42278.

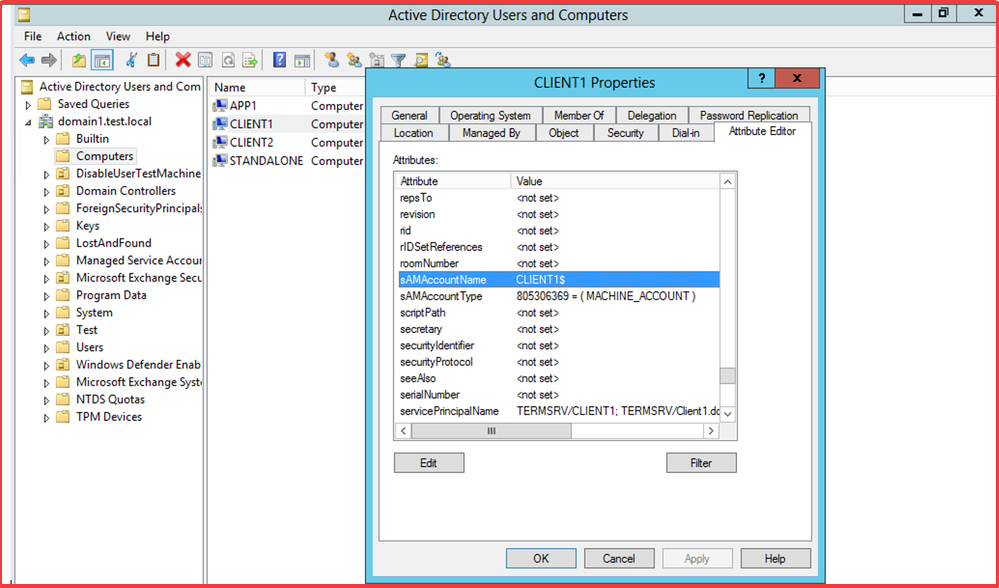

Обе ове рањивости су описане као а Рањивост ескалације привилегија услуге Виндовс Ацтиве Дирецтори домена.

Ове експлоатације заправо омогућавају злонамерним трећим странама да лако добију привилегије администратора домена у активном директоријуму након што компромитују обичан кориснички налог.

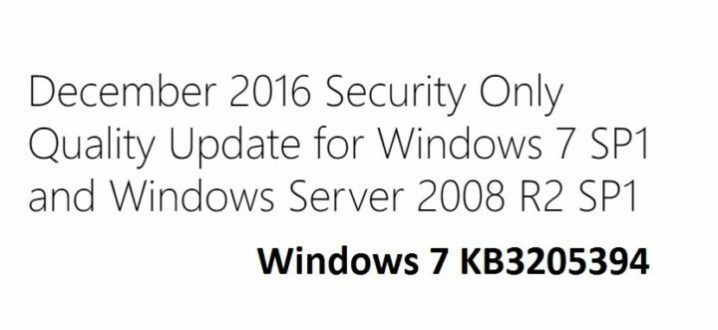

Званичници Редмонда објавили су три закрпе за тренутну примену на контролерима домена, и то:

- КБ5008102—Промене учвршћивања менаџера безбедносних налога Ацтиве Дирецтори (ЦВЕ-2021-42278)

- КБ5008380—Ажурирања потврде аутентичности (ЦВЕ-2021-42287)

- КБ5008602(ОС верзија 17763.2305) Ван опсега

Али иако су горе поменуте закрпе заправо доступне већ неко време, проблем је да је алатка за доказ концепта која искоришћава ове рањивости јавно објављена тек у децембру 12.

Мицрософт истраживачки тим је брзо реаговао и објавио упит који се могу користити за идентификацију сумњивог понашања које користи ове рањивости.

Овај упит може помоћи да се открију абнормалне промене имена уређаја (што би се ретко дешавало за почетак) и да се упореде са листом контролера домена у вашем окружењу.

Обавезно пажљиво проверите све детаље ако сумњате да сте и ви жртва горе наведених ситуација.

И, што је најважније, ажурирајте на безбедне верзије које је Мицрософт обезбедио, како бисте били сигурни да ћете остати корак испред свих потенцијалних претњи.

Да ли сумњате да су актери претњи искоришћавали ваш систем? Поделите своје мишљење са нама у одељку за коментаре испод.