Če je vaš strežnik Microsoft Exchange v spletu, to dobro storite obliž takoj, če še niste. Microsoft trenutno ni predlagal rešitve za trenutno grožnjo CVE-2020-0688, zato se zdi, da je namestitev popravka za zdaj vaša edina izvedljiva možnost.

Trenutno poteka množično pregledovanje ranljivosti CVE-2020-0688

Ko so ljudje iz anonimnega raziskovalca pobude Zero Day Initiative objavili demo ranljivosti MS Exchange Server za oddaljeno izvajanje kode (RCE), so želeli le izobraževati uporabnike. Navsezadnje je Microsoft že izdal popravek za odpravo napake.

Toda hekerji so imeli druge ideje. Kmalu po tem, ko so te informacije vstopile v javno domeno, so po številnih poročilih začeli obsežno iskanje neizkrčenih strežnikov Exchange v spletu.

To je bilo hitro, saj smo pred dvema urama verjetno videli množično skeniranje za CVE-2020-0688 (ranljivost Microsoft Exchange 2007+ RCE). pic.twitter.com/Kp3zOi5AOA

- Kevin Beaumont (@GossiTheDog) 25. februarja 2020

Dejavnost množičnega skeniranja CVE-2020-0688 se je začela. V našem API-ju poiščite »tags = CVE-2020-0688«, da poiščete gostitelje, ki izvajajo skeniranja.

#threatintel- Poročilo o slabih paketih (@bad_packets) 25. februarja 2020

Tako slabi igralci običajno zaradi tega ne iščejo kibernetskih ranljivosti. Če njihovo stalno iskanje prinese kaj, bodo zagotovo poskušali izkoristiti vrzel CVE-2020-0688.

Zaenkrat še ni poročil o uspešnem izkoriščanju CVE-2020-0688 s strani nenamernih posameznikov. Upajmo, da boste svoj strežnik zavarovali do takrat, ko ga bodo hekerji našli v svoji meji.

Kaj je napaka CVE-2020-0688?

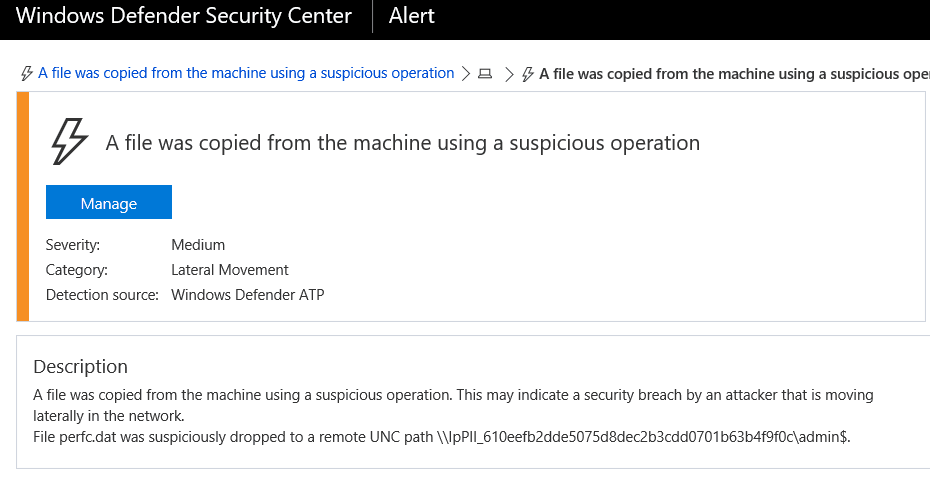

Po navedbah Microsofta je CVE-2020-0688 ranljivost RCE, pri kateri strežnik Exchange med namestitvijo ne ustvari pravilno edinstvenih ključev.

Poznavanje potrjevalnega ključa omogoča overjenemu uporabniku z nabiralnikom, da posreduje poljubne predmete, ki jih spletna aplikacija, ki deluje kot SISTEM, deserializira. Varnostna posodobitev odpravlja ranljivost s popravkom, kako Microsoft Exchange med namestitvijo ustvarja ključe.

Kriptografski ključi so v središču varnosti vseh podatkov ali informacijskega sistema. Ko jih hekerji uspejo razvozlati v podvigu CVE-2020-0688, lahko prevzamejo nadzor nad strežnikom Exchange.

Microsoft resnost grožnje ocenjuje kot pomembno in ne kritično. Morda je to zato, ker bi napadalec za uporabo ključev za preverjanje še vedno zahteval preverjanje pristnosti.

Odločen heker bo morda še vedno lahko pridobil varnostne poverilnice z drugimi sredstvi, na primer z lažnim predstavljanjem, nato pa bi lahko sprožil napad CVE-2020-0688.

Upoštevajte, da vse kršitve kibernetske varnosti ne izvirajo iz nesramnih igralcev, ki živijo v kletnih skrivališčih ali tuji državi. Grožnje lahko prihajajo od notranjih akterjev z veljavno overitvijo.

Hekerji so nekoč izkoristili podobno vrzel, PrivExchange, za pridobitev skrbniških pravic strežnika MS Exchange.