- TPM 1.2 proti 2.0, kateri je varnejši? V tem priročniku bomo primerjali oba in vam povedali, katera je boljša izbira.

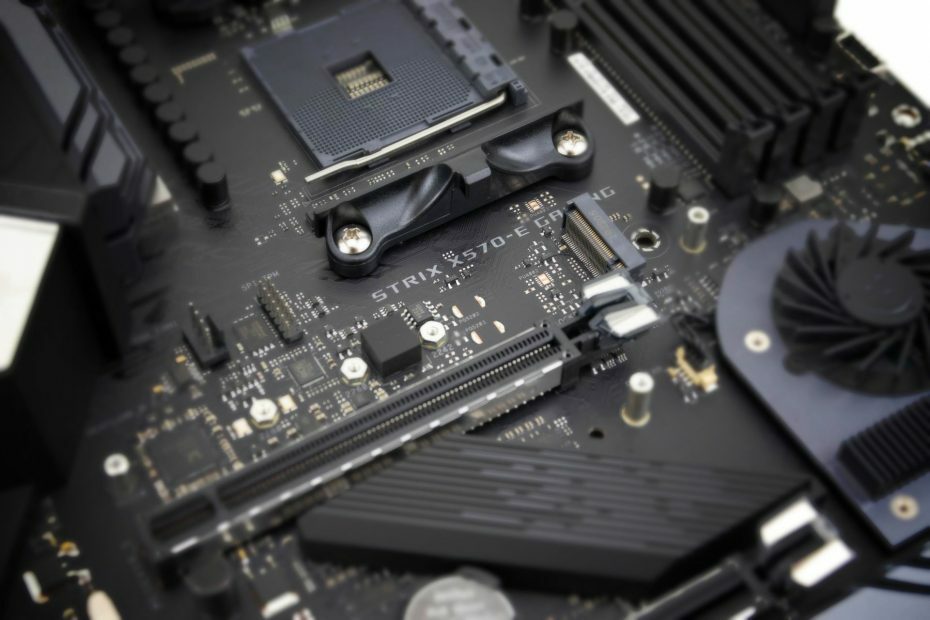

- TPM je fizični čip na vaši matični plošči, lahko pa ga vstavite tudi v CPU.

- Njegov glavni namen je zaščititi gesla, šifrirne ključe in druge občutljive podatke.

- Bi radi izvedeli več o varnosti TPM 1.2 in 2.0? Ta priročnik bo odgovoril na ta in vsa druga vprašanja o dani temi.

Ta programska oprema bo popravila pogoste napake računalnika, vas zaščitila pred izgubo datotek, zlonamerno programsko opremo, okvaro strojne opreme in optimizirala vaš računalnik za največjo zmogljivost. Zdaj odpravite težave z računalnikom in odstranite viruse v treh preprostih korakih:

- Prenesite orodje za popravilo računalnika Restoro ki je priložen patentiranim tehnologijam (patent na voljo tukaj).

- Kliknite Zaženite optično branje najti težave s sistemom Windows, ki bi lahko povzročale težave z računalnikom.

- Kliknite Popravi vse za odpravljanje težav, ki vplivajo na varnost in delovanje vašega računalnika

- Restoro je prenesel 0 bralci ta mesec.

Kot verjetno že veste, je bil nedavno napovedan sistem Windows 11, ki prinaša široko paleto novih funkcij in nekatere posebne zahteve.

Glede Zahteve za strojno opremo Windows 11, nova sprememba, o kateri vsi govorijo, je čip TPM in če je nimate, ne boste mogli nadgraditi na Windows 11 zaradi Napake TPM 2.0.

Obstajata dve različici TPM in v tem priročniku bomo primerjali TPM 1.2 in 2.0 in videli, katera je boljša.

TPM 1.2 proti 2.0, katerega naj uporabim?

Hitra zgodovina TPM

TPM je Trusted Computing Group prvič predstavila leta 2009 in od takrat se uporablja v računalnikih, napravah ATM in set-top boxih.

Kar zadeva TPM 1.2, je bil izdan leta 2005, zadnjo revizijo pa je prejel leta 2011. Po drugi strani je bil TPM 2.0 sprva izdan leta 2014, zadnja revizija pa iz leta 2019.

Različici imata različne razlike, toda preden jih začnemo primerjati, poglejmo, kaj počne TPM in kako ščiti vaš računalnik.

Kaj je TPM?

TPM pomeni modul Trusted Platform in je namenski mikrokrmilnik, ki zagotavlja šifriranje funkcije in dodaten nivo varnosti vašega računalnika.

TPM je običajno čip na vaši matični plošči, lahko pa ga vgradite tudi v CPU ali pa deluje ločeno v vdelani programski opremi. Nekatere matične plošče imajo priključke TPM, zato lahko TPM čip dodate sami.

Obstaja tudi popolnoma virtualni TPM, ki deluje na programski ravni, vendar mnogi strokovnjaki menijo, da ni tako varen kot njegov fizični kolega.

Kako deluje TPM?

TPM se večinoma uporablja za šifriranje in bo generiral in shranil dele šifrirnih ključev. To pomeni, da boste morali, če želite odkleniti šifrirani pogon, uporabiti isti čip TPM, ki je ustvaril šifrirni ključ.

Ker šifrirni ključ ni shranjen na vašem pogonu, hekerji težje dešifrirajo vaše podatke, saj potrebujejo tudi dostop do čipa TPM.

TPM čipi imajo tudi zaščito pred posegi in v primeru, da čip ali matično ploščo poseže s hekerjem, bi moral TPM še vedno imeti možnost, da vaše podatke zaklene.

TPM lahko poleg šifriranja zaščiti vaš računalnik pred zagonskim nalagalnikom zlonamerne programske opreme s preverjanjem zagonskega nalagalnika. V primeru, da je vaš zagonski nalagalnik kaljen, TPM prepreči zagon sistema.

TPM ima tudi karantenski način, s katerim lahko odpravite težave z zagonskim nalagalnikom. Na koncu TPM v njem shrani vsa vaša gesla, zaradi česar so zaščitena pred hekerji.

Kot pri drugih uporabah se TPM uporablja za upravljanje digitalnih pravic, zaščito licenc za programsko opremo in v nekaterih primerih za preprečevanje goljufanja v video igrah.

TPM 1.2 proti 2.0, kakšne so razlike?

TPM 2.0 je izboljšava v primerjavi s TPM 1.2 in čeprav sta si podobna, morate vedeti, da TPM 2.0 ni združljiv s TPM 1.2.

TPM 1.2 ima specifikacijo, ki ustreza vsem, različica 2.0 pa ima specifikacije za platformo, ki določajo, kateri deli knjižnice so obvezni ali neobvezni.

Za algoritme na TPM 1.2 so potrebni SHA-1 in RSA, medtem ko AES ni obvezen. Pri TPM 2.0 sta za razprševanje potrebna SHA-1 in SHA-256.

RSA in ECC z 256-bitno krivuljo Barreto-Naehrig in krivuljo NIST P-256 se uporabljata za kriptografijo z javnimi ključi ter asimetrično generiranje in preverjanje digitalnega podpisa v TPM 2.0.

Kar zadeva generiranje simetričnega digitalnega podpisa, TPM 2.0 uporablja HMAC in 128-bitni AES za algoritme s simetričnimi ključi.

Razlika med algoritmi je opazna, zaradi česar je TPM 2.0 zelo varna rešitev.

Glede kripto primitivov TPM 1.2 in 2.0 ponujata naslednje:

- Ustvarjanje naključnih števil

- Kriptografski algoritem z javnim ključem

- Funkcija ustvarjanja maske

- Ustvarjanje in preverjanje digitalnega podpisa

- Algoritmi s simetričnimi ključi

Kljub deljenju istih funkcij TPM 2.0 uporablja Direct Anonymous Attestation z uporabo 256-bitne krivulje Barreto-Naehrig, zato je varnejša za uporabo.

Kar zadeva hierarhijo, ima TPM 1.2 samo hierarhijo pomnilnika, medtem ko ima TPM 2.0 hierarhijo platforme, pomnilnika in potrditve.

Kar zadeva korenske ključe, je s TPM 1.2 podprt samo SRK RSA-2048, medtem ko TPM 2.0 podpira več ključev in algoritmov na hierarhijo.

Kar zadeva avtorizacijo, TPM 1.2 uporablja HMAC, PCR, lokalnost in fizično prisotnost. TPM 2.0 ponuja enake funkcije avtorizacije in zaščito z geslom.

Kar zadeva NVRAM, TPM 1.2 podpira samo nestrukturirane podatke, medtem ko TPM 2.0 podpira nestrukturirane podatke, števec, bitno sliko, razširitev, prenos in neuspeh kode PIN.

Kot lahko vidite, TPM 2.0 ponuja široko paleto izboljšav in je varnejša izbira, ko gre za zaščito in šifriranje podatkov.

Tu je kratek pregled algoritmov, ki jih podpirata TPM 1.2 in TPM 2.0.

| Tip algoritma: | Ime: | TPM 1.2 | TPM 2.0 |

|---|---|---|---|

| Asimetrična | RSA 1024 | Da | Neobvezno |

| RSA 2048 | Da | Da | |

| ECC P256 | Ne | Da | |

| ECC BN256 | Ne | Da | |

| Simetrično | AES 128 | Neobvezno | Da |

| AES 256 | Neobvezno | Neobvezno | |

| Hash | SHA-1 | Da | Da |

| SHA-2 256 | Ne | Da | |

| HMAC | SHA-1 | Da | Da |

| SHA-2 256 | Ne | Da |

Zakaj je TPM 2.0 boljši od TPM 1.2?

TPM 1.2 uporablja samo algoritem zgoščevanja SHA-1, kar je težava, saj SHA-1 ni varen in številne agencije so se leta 2014 začele premikati na SHA-256.

Microsoft in Google sta leta 2017 odstranila podporo za podpisovanje potrdil na osnovi SHA-1. Omeniti velja tudi, da TPM 2.0 podpira novejše algoritme, ki bodo izboljšali podpisovanje pogonov in zmogljivost generiranja ključev.

TPM 2.0 ponuja tudi bolj dosledno izkušnjo, pravilnik o zaklepanju pa konfigurira Windows. Pri TPM 1.2 se izvedbe razlikujejo glede na nastavitve pravilnika, kar je lahko varnostna skrb.

Omeniti moramo tudi, da nekatere funkcije, kot so šifriranje naprave, Windows Defender System Guard, Autopilot in SecureBIO so na voljo samo pri uporabi TPM 2.0.

Tu je seznam funkcij, ki jih podpirata TPM 1.2 in TPM 2.0:

| TPM 1.2 | TPM 2.0 | |

|---|---|---|

| Merjeni zagon | ✅ | ✅ |

| BitLocker | ✅ | ✅ |

| Šifriranje naprave | ❌ | ✅ |

| Nadzor aplikacije Windows Defender | ✅ | ✅ |

| Windows Defender System Guard | ❌ | ✅ |

| Credential Guard | ✅ | ✅ |

| Potrdilo o stanju naprave | ✅ | ✅ |

| Windows Pozdravljeni | ✅ | ✅ |

| UEFI Secure Boot | ✅ | ✅ |

| Ponudnik ključev ponudnika kripto ponudnikov platforme TPM | ✅ | ✅ |

| Navidezna pametna kartica | ✅ | ✅ |

| Shranjevanje potrdil | ✅ | ✅ |

| Avtopilot | ❌ | ✅ |

| SecureBIO | ❌ | ✅ |

Ali Windows 11 zahteva TPM 2.0?

Ko je bila prvič objavljena, so zahteve za strojno opremo Windows 11 določale, da bo Windows 11 deloval s TPM 1.2 in TPM 2.0, pri čemer je slednja bolj varna izbira.

V skladu z dokumentacijo bi bila nadgradnja sistema Windows 11 dovoljena s čipom TPM 1.2, vendar ni priporočljiva. Vendar je Microsoft posodobil svojo dokumentacijo in trenutno TMP 2.0 predstavlja zahtevo za Windows 11.

To nas vodi do prepričanja, da je TPM 2.0 zahteva za Windows 11 in da uporabniki s čipi TMP 1.2 ne bodo mogli uporabljati sistema Windows 11.

Vendar obstaja pot do namestite Windows 11 brez TPM, če ste tehnično podkovani. Na lepši strani se zdi nekateri sistemi Windows 11 bodo delovali brez čipov TPM 2.0, kar je za mnoge odlična novica.

Ali je TPM namenjen samo poslovnim uporabnikom?

Čeprav je bil TPM sprva razvit za poslovne uporabnike, je tehnologija zdaj na voljo tudi na domačih osebnih računalnikih.

Šifriranje podatkov sicer ni bistvenega pomena za domače uporabnike, če pa želite zagotoviti, da so datoteke vedno varne, je šifriranje datotek in uporaba TPM nujno.

TPM ne zahteva vsega šifriranja, toda njegova uporaba ponuja plast varnosti strojne opreme, ki hekerjem otežuje dostop do vaših podatkov.

Ponuja zaščito pred posegi, zato ste lahko prepričani, da bodo vaše šifrirane datoteke ostale zaščitene pred hekerji, tudi če bodo poskušali spremeniti vašo strojno opremo.

TPM se ne uporablja samo za šifriranje datotek in verjetno ga uporabljate kot domačega uporabnika, ne da bi to sploh vedeli. Če uporabljate Windows Pozdravljeni funkcijo, že uporabljate TPM.

Vaša gesla in kode PIN se shranjujejo tudi v TPM, tudi za domače uporabnike. Nazadnje, TPM vam ponuja še Varni zagon funkcija, ki preprečuje, da bi bootloaderji okužili vaš računalnik.

Torej, tudi če niste poslovni uporabnik in ne šifrirate svojih podatkov, še vedno imate koristi od TPM kot domači uporabnik.

Zaključek

TPM 1.2 in TPM 2.0 imata svoje prednosti in z nedavno objavljenimi zahtevami sistema Windows 11 bodo čipi TPM postali nujni, zato, če niste lastnik čipa TPM, boste morda želeli razmisliti nakup čipa TPM.

Katera različica TPM je torej boljša? Odgovor je precej preprost, TPM 2.0 je novejši, varnejši in ponuja več varnostnih funkcij, bolje deluje z operacijskim sistemom Windows in mirno lahko rečemo, da je TPM 2.0 boljša izbira kot TPM 1.2.