Noben operacijski sistem ni odporen na grožnje in to ve vsak uporabnik. Obstaja nenehna bitka med podjetji programske opreme na eni strani in hekerji na drugi strani. Zdi se, da lahko hekerji izkoristijo številne ranljivosti, zlasti ko gre za operacijski sistem Windows.

V začetku avgusta smo poročali o procesih SilentCleanup sistema Windows 10, ki jih napadalci lahko uporabijo, da zlonamerni programski opremi zdrsne vrata UAC v uporabniški računalnik. Po zadnjih poročilih to ni edina ranljivost, v kateri se skriva UAC sistema Windows.

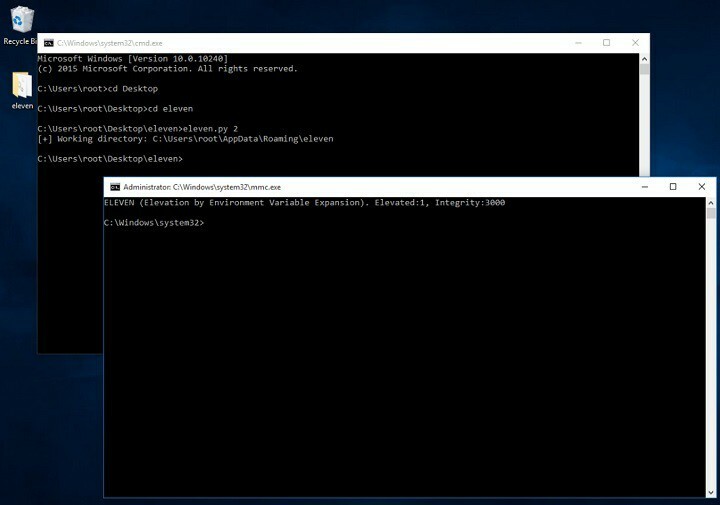

V vseh različicah sistema Windows je bil zaznan nov obvod UAC z visokimi privilegiji. Ta ranljivost temelji na spremenljivkah okolja OS in hekerjem omogoča nadzor nad podrejenimi procesi in spreminjanje spremenljivk okolja.

Kako deluje ta nova ranljivost UAC?

Okolje je zbirka spremenljivk, ki jih uporablja procesov ali uporabniki. Te spremenljivke lahko nastavijo uporabniki, programi ali sam sistem Windows, njihova glavna naloga pa je prilagoditi procese sistema Windows.

Spremenljivke okolja, ki jih določajo procesi, so na voljo temu procesu in njegovim otrokom. Okolje, ki ga ustvarjajo spremenljivke procesa, je hlapno, obstaja le med izvajanjem procesa in popolnoma izgine, ko se postopek konča, sploh ne pušča sledi.

Obstaja tudi druga vrsta spremenljivk okolja, ki so prisotne v celotnem sistemu po vsakem ponovnem zagonu. Skrbniki jih lahko nastavijo v sistemskih lastnostih ali neposredno s spreminjanjem vrednosti registra pod ključem Okolje.

Hekerji lahko uporabite te spremenljivke v svojo korist. Za uporabo virov iz strežnika lahko uporabijo zlonamerne sistemske spremenljivke za kopiranje in prevaro mape C: / Windows zlonamerno mapo, ki jim omogoča, da okužijo sistem z zlonamernimi DLL-ji in preprečijo, da bi jih sistem zaznal protivirusni program. Najslabše je, da to vedenje ostane aktivno po vsakem ponovnem zagonu.

Razširitev okolja s spremenljivkami v sistemu Windows omogoča napadalcu, da zbere informacije o sistemu pred napadom in ga sčasoma sprejme popoln in vztrajen nadzor nad sistemom v času izbire z zagonom enega samega ukaza na ravni uporabnika ali zamenjavo enega registrski ključ.

Ta vektor omogoča tudi kodo napadalca v obliki DLL, da se naloži v zakonite procese drugih prodajalcev ali samega OS in maskirati svoja dejanja kot ciljni postopek, ne da bi morali uporabljati tehnike vbrizgavanja kode ali uporabljati pomnilnik manipulacije.

Microsoft ne misli, da je ta ranljivost varnostna izredna situacija, vendar jo bo kljub temu popravil v prihodnosti.

POVEZANE ZGODBE, KI JIH MORATE OGLEDATI:

- Hekerji pošiljajo e-pošto uporabnikom sistema Windows, ki se pretvarjajo, da prihajajo iz Microsoftove ekipe za podporo

- Windows XP je zdaj zelo enostaven cilj za hekerje, posodobitev sistema Windows 10 je obvezna

- Prenesite avgust 2016 Patch Torek z devetimi varnostnimi posodobitvami