Zabezpečenie je hlavným predajným miestom spoločnosti Microsoft pre najnovšiu verziu operačného systému pre stolné počítače. Softvérový gigant teraz opätovne zdôrazňuje, že to s týmto cieľom myslí vážne, príkladom toho, ako niekedy v roku 2016 prekazil niektoré exploity nulového dňa pred sprístupnením opráv.

Tím Microsoft Malware Protection Center ilustroval, ako najnovšie bezpečnostné funkcie systému Windows 10 porazili dve zraniteľné miesta v nultý deň v novembri 2016, ešte predtým, ako spoločnosť Microsoft tieto chyby napravila. Tieto ochranné prvky boli súčasťou Aktualizácia výročia že Microsoft uviedol na trh minulé leto.

Spoločnosť Microsoft uviedla, že testuje výhody, ktoré boli zamerané na stratégie zmierňovania, ktoré boli zverejnené v auguste 2016. Cieľom bolo preukázať, ako by tieto techniky mohli zmierniť budúce zneužitia nulového dňa, ktoré majú rovnaké vlastnosti. Spoločnosť Redmond uviedla v blogovom príspevku:

„Kľúčovým spôsobom, ako zabrániť detonácii zneužitia nulového dňa, je to, že každá inštancia predstavuje cennú príležitosť posúdiť, aká odolná môže byť platforma - ako môžu techniky zmierňovania a ďalšie obranné vrstvy udržiavať kybernetické útoky na uzde, zatiaľ čo sa opravujú zraniteľné miesta a nasadzujú sa opravy. Pretože hľadanie zraniteľností si vyžaduje čas a je takmer nemožné ich všetky nájsť, môžu byť tieto vylepšenia zabezpečenia rozhodujúce pri predchádzaní útokom na základe zneužitia nulového dňa. “

Spoločnosť Microsoft tiež uviedla, že demonštrovala, ako techniky zmierňovania následkov v aktualizácii Windows 10 Anniversary Update neutralizovali metódy využívania navyše k samotným konkrétnym zneužitiam. To viedlo k zmenšeniu útočných povrchov, ktoré by vydláždilo cestu pre budúce zneužitia nulového dňa.

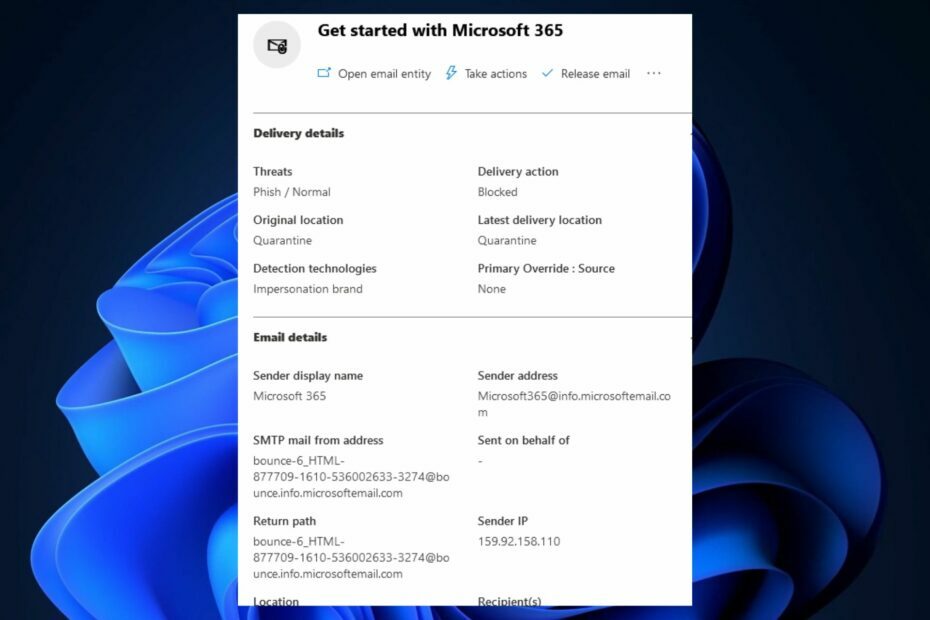

Tím presnejšie skúmal dva zneužitia na úrovni jadra, ktoré na pokus o útok použila skupina pokročilých pretrvávajúcich hrozieb, ktoré používalo STRONTIUM Windows 10 používateľov. Tím zaznamenal zneužitie ako CVE-2016-7255, ktoré spoločnosť Microsoft zistila v októbri 2016 ako súčasť phishingovej kampane zameranej na spear tanky a mimovládne organizácie v USA Skupina APT spojila chybu s chybou aplikácie Adobe Flash Player, bežnou súčasťou mnohých útoky.

Druhé zneužitie má kódové označenie CVE-2016-7256, zneužitie písma typu písma typu OpenType, ktoré sa objavilo v rámci útokov na juhokórejské obete v júni 2016. Tí dvaja využili stupňované privilégiá. Techniky zabezpečenia systému Windows 10, ktoré boli dodané s aktualizáciou Anniversary Update, blokovali obe hrozby.

SÚVISIACE PRÍBEHY, KTORÉ TREBA KONTROLA:

- Oprava: „Zlyhanie kontroly zabezpečenia jadra“ vo Windows 10, 8.1

- 10 najlepších anti-hackerských softvérov pre Windows 10

- Zlepšite zabezpečenie systému Windows 10 pomocou aplikácie Win10 Security Plus