Vedeli ste, že SentinelLabs mali? objavil pomerne veľa bezpečnostných nedostatkov v programe Microsoft Azure's Defender pre IoT v minulom roku?

V skutočnosti a navyše, niektoré z týchto zraniteľností boli skutočne hodnotené ako kritické, pokiaľ ide o závažnosť a vplyv na bezpečnosť.

Technologický gigant so sídlom v Redmonde vydal záplaty pre všetky chyby, ale používatelia Azure Defender pre IoT musia okamžite konať.

Zatiaľ sa nenašli žiadne dôkazy o využívaní vo voľnej prírode

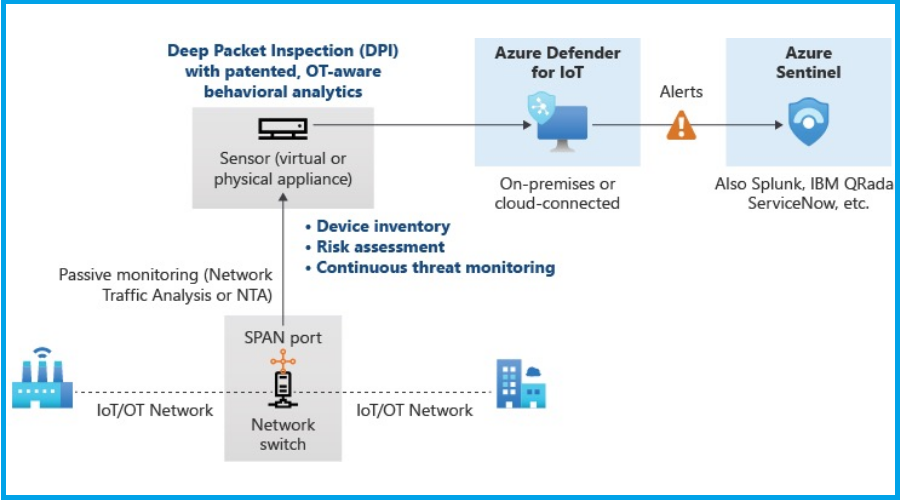

Vyššie uvedené nedostatky, ktoré odhalili výskumníci v oblasti bezpečnosti v spoločnosti SentinelLabs, môžu útočníkom umožniť na diaľku kompromitovať zariadenia chránené programom Microsoft Azure Defender pre IoT.

Exploity založené na týchto zraniteľnostiach využívajú určité slabiny mechanizmu Azure Password Recovery.

Bezpečnostní experti SentinelLabs tiež tvrdia, že v júni 2021 proaktívne nahlásili bezpečnostné chyby spoločnosti Microsoft.

Zraniteľnosť sa sleduje ako CVE-2021-42310, CVE-2021-42312, CVE-2021-37222, CVE-2021-42313 a CVE-2021-42311 a sú označené ako kritické, niektoré so skóre CVSS 1.

Ako už bolo povedané, tím ešte neobjavil dôkazy o zneužívaní v prírode, ak ste hľadali striebornú hranicu uprostred toho chaosu.

Napriek tomu, že bezpečnostné chyby v programe Microsoft Azure Defender pre IoT sú staršie ako osem mesiacov, neboli zaznamenané žiadne útoky založené na týchto chybách.

Je tiež dôležité mať na pamäti skutočnosť, že tieto zraniteľnosti, ktoré SentinelLabs objavili, ovplyvňujú zákazníkov cloud aj lokálnych zákazníkov.

A aj keď neexistujú žiadne dôkazy o divokých exploitoch, úspešný útok môže viesť k úplnému ohrozeniu siete.

Prečo sa pýtaš? No hlavne preto, že Azure Defender pre IoT je nakonfigurovaný tak, aby mal TAP (Terminal Access Point) na sieťovom prenose.

Je samozrejmé, že akonáhle majú útočníci neobmedzený prístup, môžu vykonať akýkoľvek útok alebo ukradnúť citlivé informácie.

Aký je váš názor na celú túto situáciu? Podeľte sa s nami o svoje myšlienky v sekcii komentárov nižšie.