- TCC je bezpečnostná technológia, ktorá umožňuje používateľom spoločnosti Apple kontrolovať nastavenia ochrany osobných údajov aplikácií nainštalovaných v ich systémoch a zariadeniach pripojených k ich zariadeniam.

- Používatelia Apple s novým TCC umožnia úplný diskový prístup k aplikáciám s funkciami nastavenia, aby sa automaticky zabránilo neoprávnenému spusteniu kódu.

- Nakoniec sa spoločnosti Apple podarilo opraviť zraniteľnosť bezpečnostných aktualizácií vydaných koncom minulého roka v decembri.

Microsoft varuje, že zraniteľnosť systému macOS by sa mohla použiť na obídenie technológie Transparency, Consent and Control (TCC) spoločnosti.

Výskumný tím Microsoft 365 Defender Research Team ohlásil 15. júla 2021 spoločnosti Apple prostredníctvom výskumu Microsoft Security Vulnerability Research (MSVR) zraniteľnosť v Apple MacBook Pro model T5.

TCC je bezpečnostná technológia navrhnutá tak, aby umožnila používateľom Apple ovládať nastavenia ochrany osobných údajov aplikácie nainštalované v ich systémoch a zariadeniach pripojených k ich počítačom Mac, vrátane kamier a mikrofóny.

Spoločnosť Apple uistila používateľov, že jej nový TCC umožní úplný prístup na disk iba aplikáciám s funkciami nastavenými na automatické blokovanie neoprávneného spustenia kódu.

Medzery

Vedci spoločnosti Microsoft zistili, že kyberzločinci môžu oklamať používateľa, aby klikol na škodlivý odkaz, aby získali prístup k osobným informáciám uloženým v databáze TCC.

„Zistili sme, že je možné programovo zmeniť domovský adresár cieľového používateľa a nasadiť falošný TCC databázy, ktorá ukladá históriu súhlasu žiadostí o aplikácie,“ tvrdí hlavný bezpečnostný výskumník v spoločnosti Microsoft, Jonathan Bar.

„V prípade zneužitia na neoplatených systémoch by táto zraniteľnosť mohla umožniť útočníkovi so zlými úmyslami potenciálne organizovať útok na základe chránených osobných údajov používateľa.

„Útočník by napríklad mohol uniesť aplikáciu nainštalovanú v zariadení alebo nainštalovať vlastnú škodlivú aplikáciu a získať prístup k mikrofón na zaznamenávanie súkromných rozhovorov alebo snímanie snímok obrazovky citlivých informácií zobrazených na používateľovi obrazovka.“

Hlásené obchvaty TCC

Apple tiež opravil ďalšie obchádzania TCC hlásené od roku 2020, vrátane:

- Premenlivá otrava prostredia

- Držiaky Time Machine

- Problém so záverom zväzku

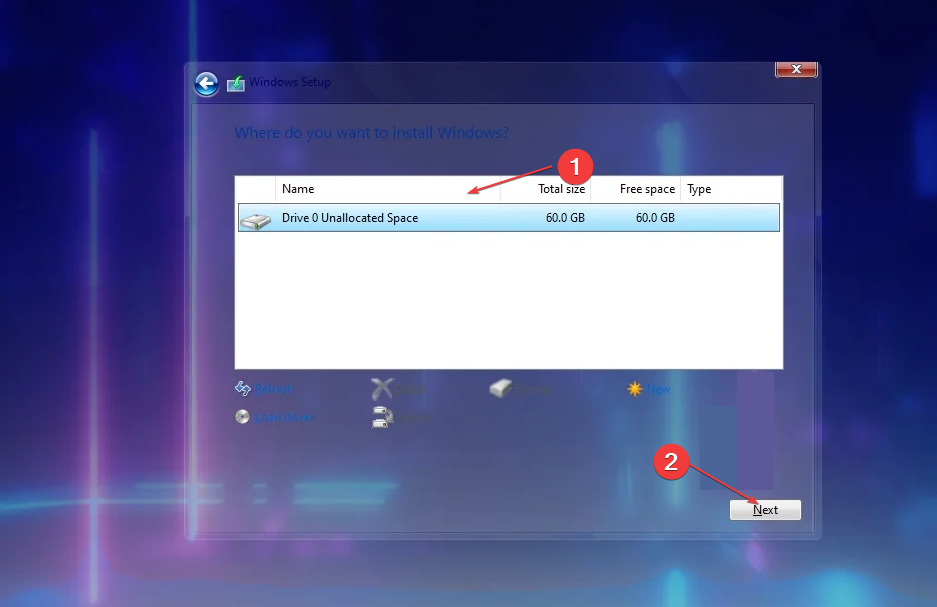

Okrem toho spoločnosť Apple opravila zraniteľnosť v aktualizáciách zabezpečenia vydaných minulý mesiac, 13. decembra 2021. „Škodlivá aplikácia môže byť schopná obísť predvoľby ochrany osobných údajov,“ podľa bezpečnostného poradenstva.

Apple sa vyrovnal s logickou chybou za chybou zabezpečenia powerdir vyvinutím lepšieho riadenia štátu.

„Počas tohto výskumu sme museli aktualizovať náš exploit proof-of-concept (POC), pretože pôvodná verzia už nefungovala na najnovšej verzii macOS, Monterey,“ uviedol Jonathan.

„To ukazuje, že aj keď sa macOS alebo iné operačné systémy a aplikácie s každým vydaním sprísňujú, dodávatelia softvéru, ako je Apple, výskumníci a väčšia bezpečnostná komunita musia neustále spolupracovať na identifikácii a oprave slabých miest predtým, ako budú môcť útočníci využiť ich.“

Shrootless

Microsoft dnes odhalil bezpečnostnú chybu s kódovým označením Shrootless, čo by útočníkovi umožnilo obísť System Integrity Protection (SIP) a vykonávať ľubovoľné operácie, povýšiť privilégiá na root a nainštalovať rootkity na zraniteľné zariadenia.

Výskumníci spoločnosti tiež objavili nové varianty malvéru pre macOS známe ako UpdateAgent alebo Vigram, aktualizované novými taktikami vyhýbania sa a vytrvalosti.

Minulý rok, v júni, bezpečnostný výskumník (Redmond) z Tactical Network Solutions odhalil kritické chyby v niekoľkých modeloch smerovačov NETGEAR. Hackeri by mohli chyby využiť na prelomenie a bočný pohyb v rámci podnikových sietí.

Stretli ste sa s niektorým z týchto neúspechov? Podeľte sa s nami o svoje myšlienky v sekcii komentárov nižšie.

![Cosa Fare sa il PC non si Accende mal le Ventole sì [Príručka]](/f/5db315d3dfede7d0e7d46eb672661b3f.jpg?width=300&height=460)

![Le 5 Migliori VPN pre Windows 11 [Testujte za 3 mesi]](/f/8fbc80640c8839ceb9346dd3e0d7916a.jpg?width=300&height=460)