- Útočníci jednoducho nepoľavia a nájdu nové dômyselné spôsoby, ako preniknúť do nášho osobného priestoru.

- Bezpečnostní experti odhalili ďalšiu zraniteľnosť GitLab, ktorá sa aktívne využíva vo voľnej prírode.

- Bolo to možné, pretože táto verzia GitLab CE v skutočnosti štandardne umožňuje registráciu používateľov.

- Tretie strany môžu zneužiť funkciu nahrávania a na diaľku vykonávať ľubovoľné príkazy operačného systému.

Zdá sa, že bez ohľadu na to, ako ďaleko sú spoločnosti ochotné zájsť, aby zabezpečili svoje produkty, útočníci sú vždy o krok vpred a nájdu dômyselné spôsoby, ako obísť všetku ochranu.

V tomto neustále sa meniacom online svete je zabezpečenie vašich citlivých údajov stále viac ťažké a sme tu, aby sme vám povedali o ďalšej zraniteľnosti, ktorá sa aktívne využíva divočina.

Ďalšia zraniteľnosť GitLab aktívne využívaná vo voľnej prírode

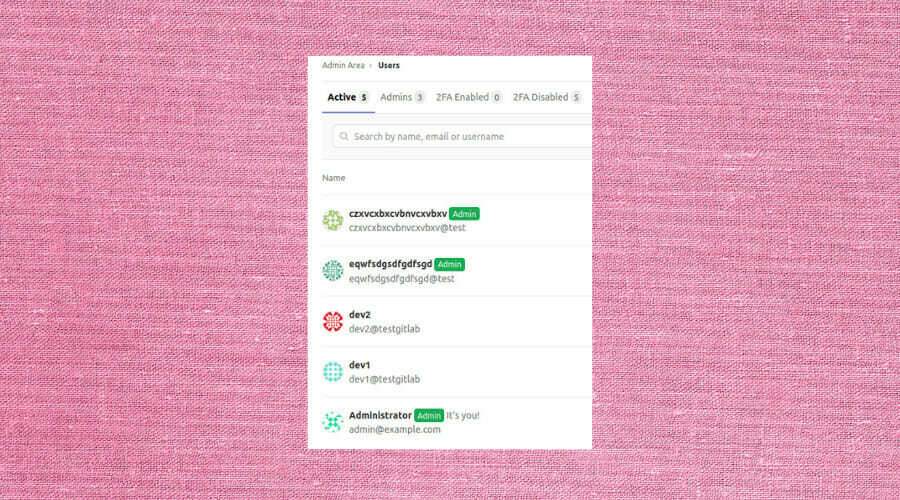

Podľa informácií HN Security, boli na internetovom serveri GitLab CE nájdené dva podozrivé používateľské účty s právami správcu.

Zdá sa, že títo dvaja používatelia boli zaregistrovaní medzi júnom a júlom 2021 s náhodne vyzerajúcimi používateľskými menami. Bolo to možné, pretože táto verzia GitLab CE štandardne umožňuje registráciu používateľov.

Okrem toho e-mailová adresa uvedená pri registrácii nie je predvolene overená. To znamená, že novovytvorený používateľ je automaticky prihlásený bez ďalších krokov.

Aby to bolo ešte komplikovanejšie, administrátorom sa neposielajú absolútne žiadne upozornenia.

Jedna z nahratých príloh upútala pozornosť odborníkov, a tak si založili vlastný server GitLab a skutočne sa pokúsili replikovať to, čo pozorovali vo voľnej prírode.

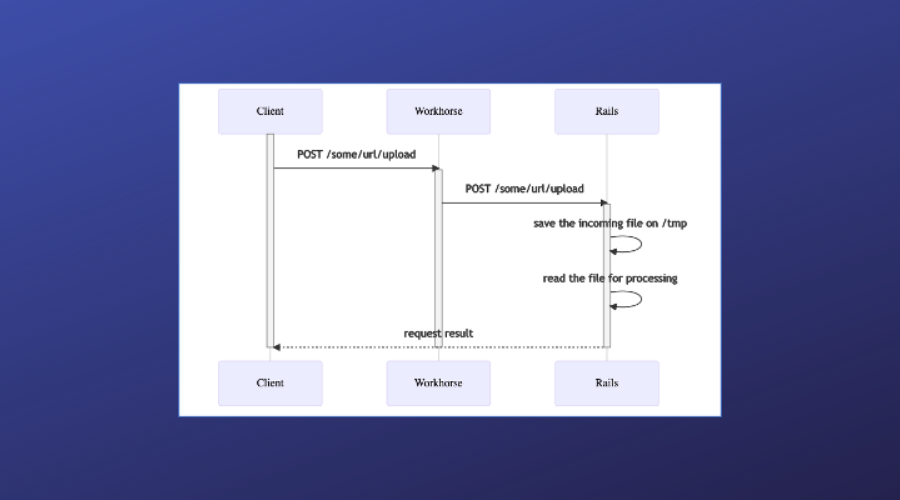

Nedávno vydaný exploit pre CVE-2021-22205 zneužíva funkciu nahrávania na vzdialené vykonávanie ľubovoľných príkazov OS.

Vyššie uvedená chyba zabezpečenia sa nachádza v ExifTool, open-source nástroji používanom na odstránenie metadát z obrázkov, ktorý zlyháva pri analýze určitých metadát vložených do nahraného obrázka.

GitLab sa skladá z viacerých prvkov, ako sú Redis a Nginx. Ten, ktorý spracováva nahrávanie, sa nazýva gitlab-workhorse, ktorý zas zavolá ExifTool pred odoslaním poslednej prílohy do Rails.

Hlbšie prehrabávanie sa v protokoloch trochu odhalilo dôkazy o dvoch neúspešných nahrávaniach v protokoloch Workhorse.

Toto užitočné zaťaženie používané verejným exploitom môže spustiť reverzný shell, zatiaľ čo ten použitý proti nášmu zákazníkovi jednoducho eskaloval práva dvoch predtým registrovaných používateľov na správcu.

echo 'user = User.find_by (používateľské meno: "czxvcxbxcvbnvcxvbxv");user.admin="true";user.save!' | konzola gitlab-rails /usr/bin/echo dXNlciA9IFVzZXIuZmluZF9ieSh1c2VybmFtZTogImN6eHZjeGJ4Y3ZibnZjeHZieHYiKTt1c2VyLmFkbWluPSJ0cnVlIjt1c2VyLnNhdmUh | základ64 -d | /usr/bin/gitlab-rails konzolaTakže v podstate to, čo vyzeralo ako zraniteľnosť eskalácie privilégií, sa v skutočnosti ukázalo ako zraniteľnosť RCE.

Ako vysvetlili bezpečnostní experti, celý proces využívania sa scvrkáva len na dve požiadavky.

Pri predvolenej inštalácii GitLab (až do verzie 13.10.2) nie je potrebné zneužívať API na nájdenie platného projektu, nie je potrebné otvárať problém a čo je najdôležitejšie nie je potrebné overovať.

Všetky zraniteľnosti opísané v článku (ExifTool, zneužívanie API, registrácia používateľa atď.) sa v čase písania tohto článku nenachádzajú v najnovšej verzii GitLab CE.

Dôrazne však odporúčame opatrnosť pri riešení čohokoľvek, čo znamená, že ste online, aby ste nemali žiadne nešťastné skúsenosti.

Aký je váš názor na túto situáciu? Podeľte sa s nami o svoj názor v sekcii komentárov nižšie.