Группа анализа угроз Google недавно обнаружила ряд вредоносных уязвимостей в Adobe Flash и Ядро Microsoft Windows которые активно использовались для атак вредоносного ПО на браузер Chrome. Компания Google публично объявила об уязвимости в системе безопасности Windows всего через 10 дней после того, как 21 октября сообщила об этом Microsoft. Google также указал, что этот недостаток может активно использоваться злоумышленниками и кодировщиками для поставить под угрозу безопасность в системах Windows, получив доступ на уровне администратора к компьютерам с помощью вредоносное ПО.

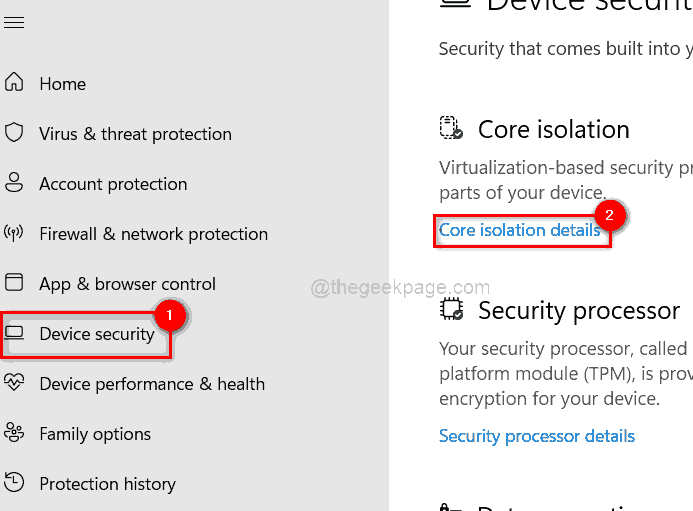

Этого можно достичь, позволив менее чем честным разработчикам выйти из изолированной программной среды безопасности Windows, которая выполняет только приложения пользовательского уровня без необходимости доступа администратора. Если углубиться в технические детали, то win32k.sys, устаревшая система поддержки Windows библиотека, используемая в основном для графики, выдается специальный вызов, который предоставляет полный доступ к Windows среда. В Google Chrome уже есть механизм защиты от такого рода недостатков и он блокирует эту атаку на Windows 10, используя модификацию песочницы Chromium под названием «

Блокировка Win32k“.Google описал эту конкретную уязвимость Windows следующим образом:

«Уязвимость Windows - это локальное повышение привилегий в ядре Windows, которое можно использовать как выход из изолированной программной среды безопасности. Его можно запустить с помощью системного вызова win32k.sys NtSetWindowLongPtr () для индекса GWLP_ID на дескрипторе окна с GWL_STYLE, установленным на WS_CHILD. Песочница Chrome блокирует системные вызовы win32k.sys с помощью средства защиты от блокировки Win32k в Windows 10, что предотвращает использование этой уязвимости для выхода из песочницы ».

Хотя это не первая встреча Google с недостатком безопасности Windows, они опубликовали публичное заявление об уязвимости и позже обругал мою Microsoft за публикацию публичной заметки до истечения официального семидневного лимита, который предоставляется производителям программного обеспечения для выпуска исправить.

«Через 7 дней, согласно нашим опубликована политика для активно эксплуатируемых критических уязвимостей, сегодня мы раскрываем существование остающейся критической уязвимости в Windows, для которой еще не выпущено никаких рекомендаций или исправлений », - написал Нил Мехта и Билли Леонард из группы анализа угроз Google ». Эта уязвимость особенно серьезна, потому что мы знаем, что она активно используется эксплуатируется ».

А уязвимость нулевого дня является публично раскрытым недостатком безопасности, новым для пользователей. И теперь, когда семидневный период прошел, исправление этой ошибки от Microsoft все еще не доступно.

Уязвимость Flash (также раскрытая 21 октября), которой Google поделился с Adobe, была исправлена 26 октября. Таким образом, пользователи могут просто обновить Flash до последней версии. Но опять же, Microsoft активно указала, что для простого веб-плагина, такого как Flash, выпуск патча в течение семи дней не является проблемой. сложная цель, но для сложной ОС, такой как Windows, практически невозможно кодировать, тестировать и выпускать исправление для уязвимости безопасности в неделя.

Не только Microsoft, но и многие другие крупные компании, занимающиеся программным обеспечением, активно выступили против этой противоречивой политики Google по выявлению недостатков в недельный лимит, но Google утверждает, что для общественной безопасности безопаснее сообщать о сохраняющейся ошибке, которая может поставить под угрозу пользователя безопасность.