Бедствие может случиться в любой момент, но только если вы не готовы

- Вредоносное ПО Zeus существует в различных формах, которые в основном используют устаревшее программное обеспечение и незащищенные системы.

- Мы совершим путешествие по воспоминаниям и раскроем тактику злоумышленников, которая поможет вам сохранять бдительность.

- Оставайтесь с нами, пока мы раскрываем суть вредоносного ПО Zeus.

- Защита от кражи

- Защита веб-камеры

- Интуитивная настройка и пользовательский интерфейс

- Мультиплатформенная поддержка

- Шифрование банковского уровня

- Низкие системные требования

- Расширенная защита от вредоносного ПО

Антивирусная программа должна быть быстрой, эффективной и экономичной, и в этой программе есть все это.

Вероятно, вы раньше слышали о вредоносных программах или сталкивались с ними, но ни одна из них не сравнится с вредоносным ПО Zeus. На протяжении более десяти лет это был один из самых смертоносных троянов, заражающих ПК под управлением Windows.

В этой статье мы подробно объясним, что такое вредоносное ПО Zeus и как его удалить с компьютера.

Что такое вредоносное ПО Zeus?

Вредоносное ПО Zeus — это сложное программное обеспечение, которое позволяет киберпреступникам красть вашу личную и финансовую информацию. Он широко распространен с 2007 года и со временем стал еще более опасным.

Как работает вредоносное ПО Zeus?

1. Стадия заражения

Вредоносная программа Zeus заражает компьютеры различными способами. Он может быть внедрен в системы через вложения электронной почты и веб-сайты, зараженные вредоносным кодом.

Все эти методы входа выполняются неосознанно, поскольку большинство из них замаскированы под законные сайты и не требуют каких-либо действий со стороны пользователя. Простое посещение веб-сайта или нажатие на фишинговое письмо уже приведет к попаданию вредоносного ПО в вашу систему.

2. Конфигурация

Это этап, на котором вредоносное ПО меняет настройки вашей системы. Его также можно назвать скрытым режимом, поскольку он проникает тихо и тайно и гарантирует, что ваш антивирус не отменит его.

Здесь вредоносное ПО также позиционирует себя как контроль над зараженным компьютером и использование его для выполнения распределенных атак типа «отказ в обслуживании» (DDoS) на веб-сайты или запуска других типов кибератак.

Когда запускается цикл атак, это приводит к рождению ботнетов. Ботнет Zeus состоит из десятков тысяч зараженных компьютеров, захваченных хакерами.

Эти скомпрометированные устройства теперь могут выполнять атаки в более широком масштабе. Они рассылают спам-сообщения от имени преступников, которые контролируют их удаленно через вредоносное ПО, установленное на их машинах.

3. Сбор данных

После установки на ваш компьютер вредоносная программа Zeus начнет сканировать все файлы, чтобы определить, какой тип данных она должна собирать с зараженного компьютера.

Как мы тестируем, проверяем и оцениваем?

Последние 6 месяцев мы работали над созданием новой системы проверки того, как мы создаем контент. Используя его, мы впоследствии переработали большинство наших статей, чтобы предоставить практический опыт работы с созданными нами руководствами.

Более подробную информацию вы можете прочитать как мы тестируем, проверяем и оцениваем в WindowsReport.

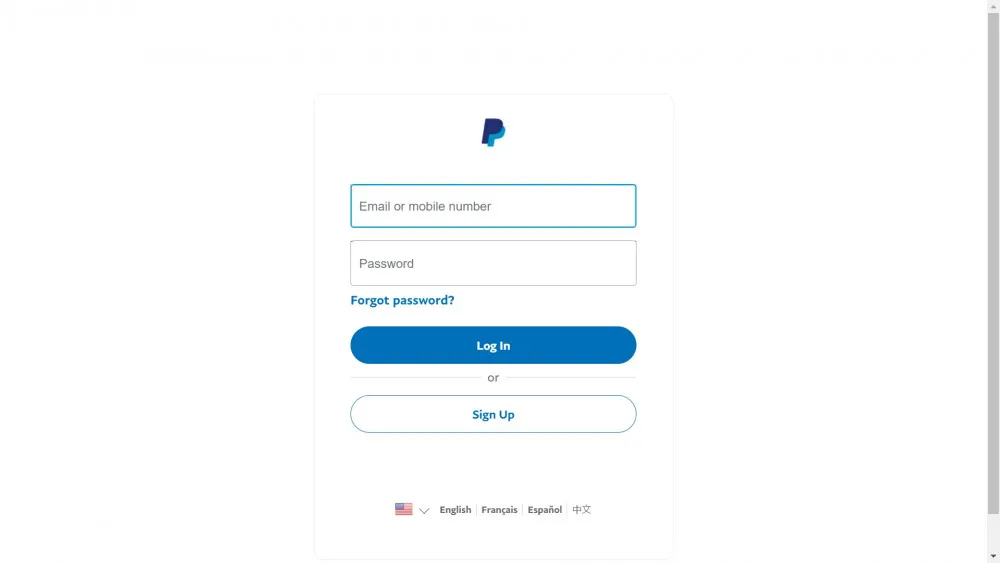

Вредоносное ПО делает это, записывая то, что вы вводите в браузер, и отправляя эту информацию обратно злоумышленнику. Это позволяет им видеть, когда вы входите в свой банковский счет и какой пароль вы используете для каждой учетной записи.

Zeus также записывает, какие веб-сайты вы посещаете. Затем он использует эту информацию для обнаружения новых вредоносных программ путем захвата сайта.

4. Передача и выполнение команд

Собрав данные, вредоносная программа Zeus передаст эту информацию обратно на свой сервер управления и контроля (C&C).

Затем командный сервер сообщает вредоносному ПО, какие команды следует запускать на компьютере жертвы, например, кража паролей или банковских реквизитов.

Когда это происходит, Zeus может перехватить транзакцию, а злоумышленники могут перевести средства на свои счета до того, как они достигнут пункта назначения.

Командный сервер также может отправлять данные о любых новых заражениях, обнаруженных на других компьютерах в его сети, чтобы создатель вредоносного ПО мог использовать их для будущих атак и на эти машины.

- SciSpace Copilot: что это такое и как использовать

- Как удалить вирусы с помощью сканера безопасности Microsoft

- Является ли OneLaunch вредоносным ПО? Все, что Вам нужно знать

- Что такое значок портфеля в браузере Edge?

- Распыление паролей против грубой силы: различия и предотвращение

Каковы различные типы вредоносных программ Zeus?

- Версия исходного кода – Поскольку Zeus представляет собой вредоносное ПО с открытым исходным кодом, его может загрузить и использовать в Интернете каждый. Его можно использовать для создания новых вариантов вредоносного ПО или модификации существующих.

- Зевс Троян (Zbot) – Это старый и хорошо известный тип вредоносного ПО, существующий с 2007 года. Это банковский троян, похожий на Троян Nukebot который крадет информацию с вашего компьютера и передает ее в удаленное место, где преступники могут использовать ее в своих целях.

- шпионский глаз – Эта версия похожа на Zbot тем, что она также использует кейлоггеры для кражи данных для входа в браузеры и почтовые программы. В отличие от других вариантов Zeus, SpyEye не требует от жертв ничего устанавливать на свои компьютеры.

- Gameover Zeus (ГОЗ) – Также известный как P2P Zeus, это один из самых успешных когда-либо созданных вредоносных программ, поскольку его было трудно отследить. Это связано с тем, что для связи со своими серверами управления и контроля он использует одноранговые сети.

- Лед IX – Использует два разных метода заражения компьютеров: фишинговые электронные письма или попутные загрузки на веб-сайтах. Он также был многофункциональным, поскольку мог запускать ботнеты и при этом перехватывать и красть онлайн-учетные данные.

Хотя существовали и другие типы вредоносных программ Zeus, такие как Shylock и Carberp, они не были столь распространены, как выделенные.

Каково влияние вредоносного ПО Zeus?

1. Зараженные компьютеры по всему миру

Zeus заразил миллионы компьютеров по всему миру, включая банки, правительственные учреждения и многие другие предприятия. По данным исследователей, по состоянию на 2014 г. 1 миллион устройств были заражены самым опасным вариантом Zeus — Gameover Zeus (GOZ).

На долю США приходится большая часть зараженных компьютеров — целых 25% от общего числа. Вероятно, это связано с популярностью Windows XP, которая широко использовалась на пике проникновения Zeus.

Когда ты думаешь о сколько компьютеров в мире прямо сейчас по сравнению с тем, что было тогда, это позволяет взглянуть на эти цифры в перспективе.

2. Банковские реквизиты украдены

Zbot был известен атаками на банковские учетные данные. По сообщениям, 74 000 учетных данных FTP были скомпрометированы. Сильно пострадали ведущие отраслевые компании, такие как Amazon, Oracle и ABC.

Более того, многие люди пользуются общими компьютерами, особенно на работе, и предприятия возглавляют список взломанных устройств. Это означает, что это был двойной удар, поскольку люди получили доступ как к личным, так и к бизнес-аккаунтам.

Как только банковские учетные данные жертвы будут скомпрометированы, преступник может войти в учетную запись жертвы. Здесь они могут перехватывать все транзакции и переводить деньги на свои счета.

Помимо перевода огромных сумм, они также могут без разрешения менять пароли к другим связанным учетным записям и подавать заявки на новые кредитные карты или кредиты на ваше имя.

3. Миллионные средства переведены незаконно

Zeus несет ответственность за кражу средств как у частных лиц, так и у предприятий по всему миру. В соответствии с судебные документы, поданные в США, хотя точной суммы денег, украденных со скомпрометированных счетов, нет, она исчисляется миллионами долларов.

Эти мошеннические действия оказывают влияние на экономику, поскольку частные лица и предприятия оказываются на несколько шагов назад. Некоторые из них до сих пор имеют долги из-за вредоносного ПО Zeus.

Как был создан ботнет Zeus?

Ботнеты Zeus — это совокупность взломанных компьютеров. Злоумышленник использует эти зараженные компьютеры для выполнения широкого спектра задач на вашем компьютере без вашего ведома и разрешения. Это не похоже на МЕМЗ-вирус это делает ваш компьютер неработоспособным.

1. Атака с попутной загрузкой

Атака методом загрузки — это тип атаки, которая происходит, когда пользователь посещает веб-сайт, содержащий вредоносный код. Это печально известно как «проезд», потому что вредоносный код встроен в легитимный веб-сайт.

Пользователю не нужно ни на что нажимать, чтобы произошло заражение. Это просто происходит автоматически. Атака может быть осуществлена путем использования уязвимостей в веб-браузерах и плагинах для браузеров.

После загрузки вредоносного ПО Zeus оно может выполнять на вашем компьютере различные действия, например устанавливать вредоносное ПО, перехватывать нажатия клавиш и пароли или изменять настройки браузера.

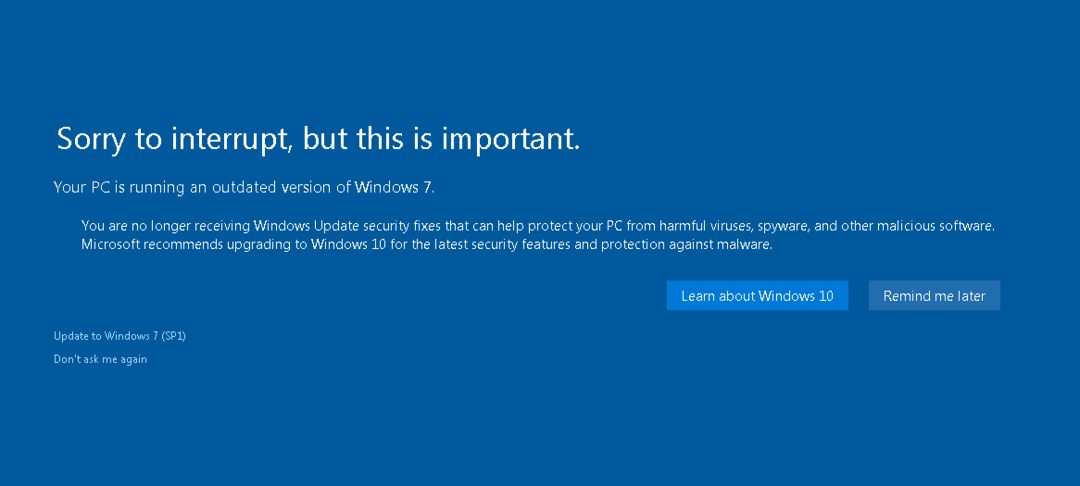

2. Используется устаревшее программное обеспечение и слабые пароли.

Это, безусловно, один из самых простых способов начать атаку. Использование слабых паролей, которые каждый может легко подобрать, и отсутствие обновления вашего программного обеспечения создает угрозу безопасности.

Операционная система Microsoft Windows на сегодняшний день по-прежнему остается наиболее широко используемой операционной системой в мире. Из-за своей широкой численности Zeus смог воспользоваться преимуществами пользователей, которые не воспринимают всерьез риски, связанные с запуском системы Windows с прекращением поддержки.

Хакеры воспользовались этими уязвимостями безопасности и удаленно взяли под контроль компьютеры. Используя эти методы, они смогли установить вредоносное ПО на компьютеры без ведома их владельцев.

3. Взлом фишинговых писем и законных веб-сайтов

Злоумышленники используют фишинговые электронные письма, чтобы обманом заставить пользователей загрузить вредоносное программное обеспечение. Электронные письма обычно замаскированы под письма от кого-то из ваших знакомых или доверенной компании. Они часто содержат ссылки на веб-сайты, похожие на законные, например сайт вашего банка.

Как только жертва нажмет на вложение или ссылку, ее компьютер будет заражен вредоносным ПО с удаленного сервера. Затем хакер будет использовать этот компьютер как часть своего ботнета для рассылки новых фишинговых писем или кражи информации с компьютеров других людей.

Как я могу предотвратить или удалить троян Zeus?

Вредоносное ПО Zeus представляет собой не только угрозу вашим кредитным картам и личным данным, но также может привести к дальнейшему повреждению подключенных сетей.

Из-за его охвата и способности охотиться на ничего не подозревающих пользователей, последствия могут быть серьезными, если зараженная машина получит доступ к вашему маршрутизатору или другим устройствам в вашей локальной сети.

Лучший вариант действий для большинства пользователей ПК — руководствоваться здравым смыслом и следовать правилам безопасности в Интернете. Однако проблема в том, что многие пользователи игнорируют основные принципы безопасности и методы обслуживания.

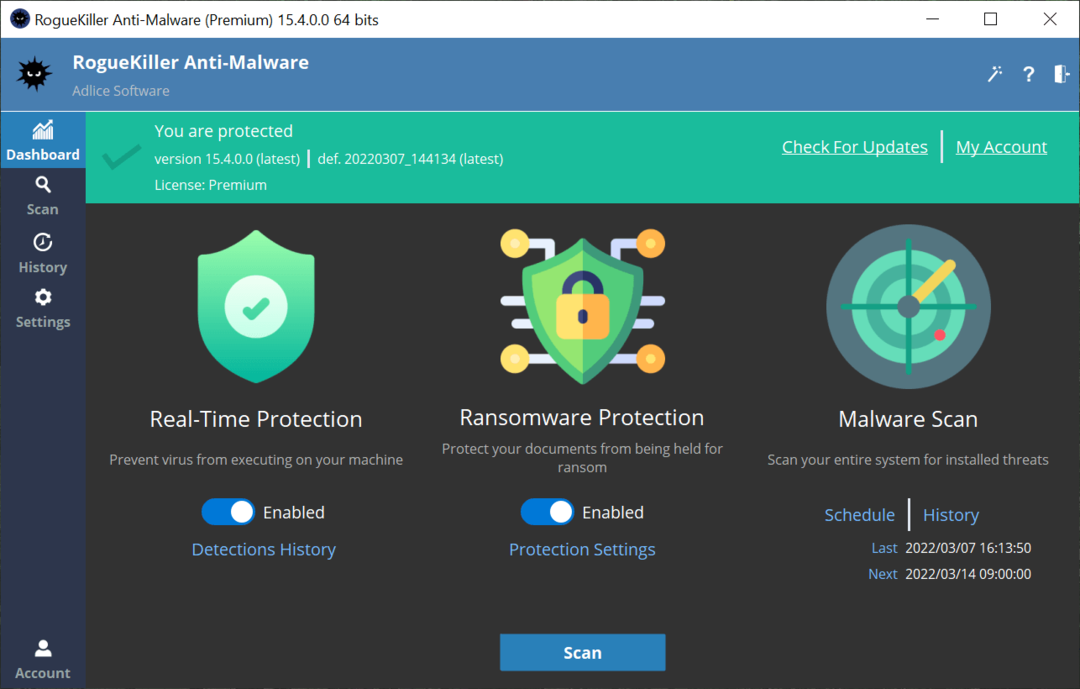

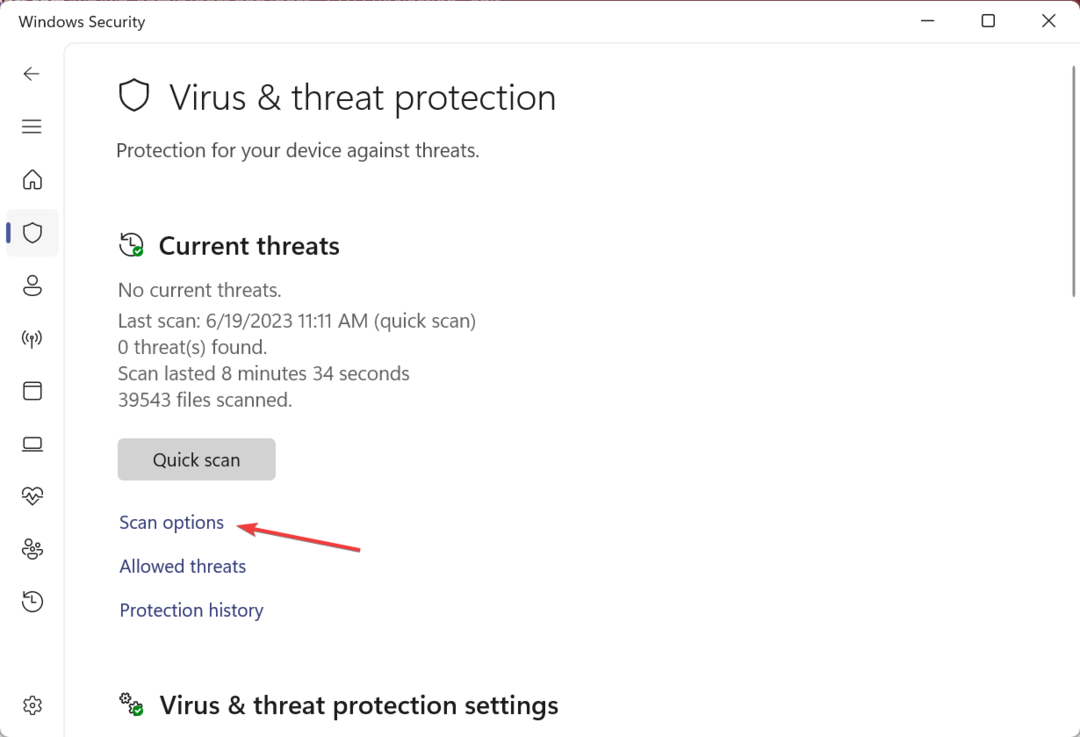

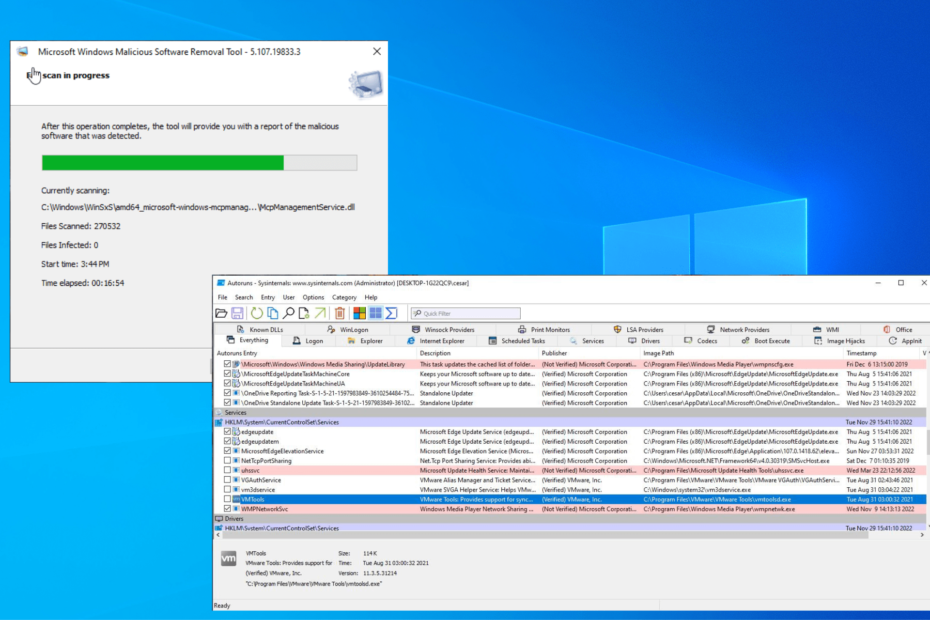

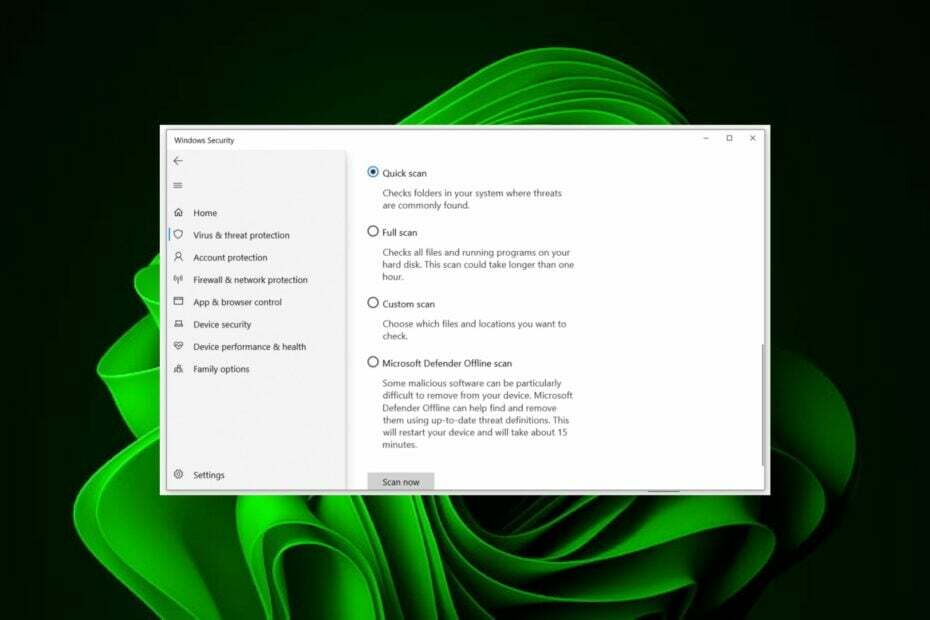

Так что, если вы невнимательны, по крайней мере установить комплексное антивирусное программное обеспечение на твоем компьютере. Если у вас уже установлено антивирусное программное обеспечение, убедитесь, что оно обновлено. Вы всегда можете дважды проверить перед открытием любых вложений электронной почты или веб-сайтов, чтобы обеспечить максимальную защиту от вирусов и троянов.

Для более активного подхода к избавиться от вируса Зевса и другие вредоносные программы, ознакомьтесь с нашей подробной статьей.

Зная, что вы сейчас делаете в отношении вредоносного ПО Zeus, какие шаги по защите вашего устройства вы предпримете или предпримете, чтобы не стать жертвой? Дайте нам знать в разделе комментариев ниже.