Почему неподдерживаемая версия Windows может стать причиной вашего падения

- Окончание поддержки — это термин, используемый для описания того, когда продукт достигает своей даты истечения срока действия.

- Это означает, что после этой даты поставщик не будет предоставлять новые обновления или исправления для системы безопасности.

- В этой статье мы исследуем последствия продолжающегося использования неподдерживаемых операционных систем Windows и нарисуем общую картину.

Невежество — одна из главных причин, по которой люди становятся жертвами злонамеренных атак. Недостаточная осведомленность или мотивация для защиты вашей информации. Необходимо повысить осведомленность общественности о том, чему они могут быть уязвимы, и как предотвратить их реализацию.

Хотя Microsoft проделала хорошую работу по исправлению уязвимостей с каждым новым выпуском, многие организации все еще используют более старые версии Windows, поддержка которых уже подошла к концу.

Например, продолжают использоваться Windows 7, 8, 8.1 и 10. Это несмотря на то, что они

достигли конца поддержки в 2020, 2016 и 2023 годах соответственно. Windows 10 безопасна, так как поддержка продолжается до октября 2025 года.Из-за их широкого использования системы Windows находятся в верхней части списка уязвимостей. При написании этой статьи, Принятие Windows 10 составляет колоссальный 71%. Это более половины доли рынка.

Одна использованная уязвимость может привести к заражению нескольких машин и потере данных, что может серьезно угрожать отдельным пользователям и всей организации, к которой они принадлежат.

Это не обязательно должны быть вы. Вы можете взять на себя ответственность прямо сейчас и не стать еще одной статистикой скомпрометированной системы. В этой статье мы приводим мнения экспертов, чтобы пролить больше света на этот вопрос.

Каковы риски использования неподдерживаемых версий Windows?

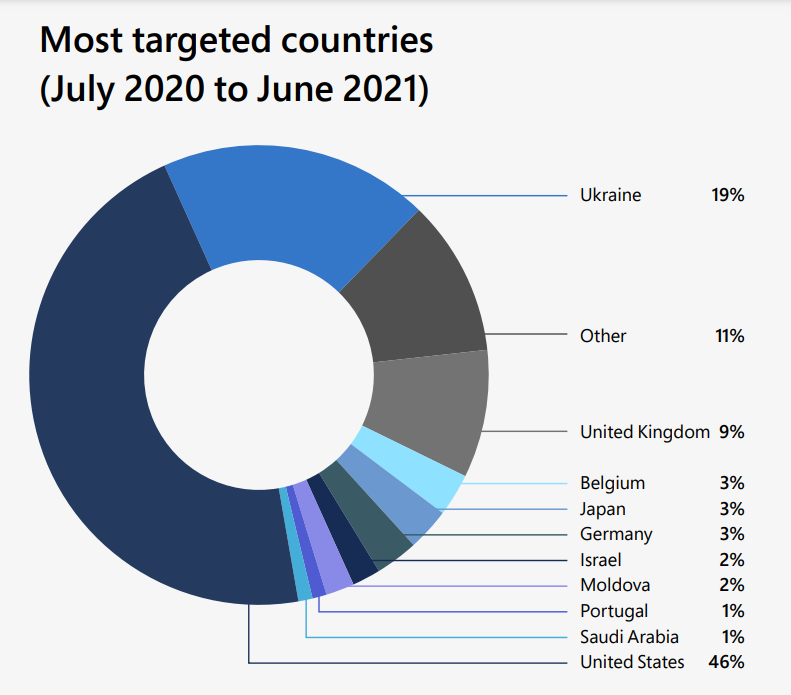

Киберугрозы становятся все более частыми и серьезными. Они также становятся все более изощренными и целенаправленными. Об этом свидетельствует недавняя волна атак программ-вымогателей, поразивших крупные организации и малый бизнес. В частности, DEV-0586.

всей деятельности, связанной с угрозами национальному государству

В мире компьютеров и программного обеспечения есть два основных типа пользователей: технически подкованные и не очень.

Бывшая группа, они знают, что Windows отличная ОС. Он не идеален, но пока вы довольны его производительностью, ваша версия не имеет значения.

Для последней группы может быть трудно понять, почему кто-то решил не использовать последнюю версию Windows.

Если вы следили за новостями в течение последних нескольких лет, возможно, вы слышали о нескольких серьезных нарушениях безопасности, от которых пострадали миллионы людей по всему миру.

Общим для этих нарушений является то, что все они были вызваны компьютерами, работающими под управлением неподдерживаемой версии Windows.

И хотя некоторые из этих взломов были осуществлены хакерами, другие были вызваны человеческими ошибками. Компании не должны использовать неподдерживаемую операционную систему. Это особенно верно, если они хотят защитить свои данные и обеспечить безопасность информации клиентов.

Как повторяет эксперт Игал Флегманн, соучредитель и генеральный директор Keytos:

Наличие образования в области безопасности в вашей организации также очень важно, чтобы пользователи не нажимали на фишинговые электронные письма и не сообщали об атаках вашей команде безопасности.

генеральный директор Кейтос

Предположим, вы не осведомлены о серьезности риска, связанного с использованием версии Windows, поддержка которой уже подошла к концу, особенно для бизнеса. В таком случае мы разберем его для вас.

Риски безопасности

Снова и снова повторялось, что запуск неподдерживаемой ОС вреден для вашей безопасности. Но насколько велики риски?

Самая важная причина, по которой вы должны обновление с неподдерживаемой версии заключается в том, что Microsoft больше не будет выпускать обновления безопасности для этих версий.

Неподдерживаемое программное обеспечение делает ваши конфиденциальные данные уязвимыми для атак хакеров. Они могут легко искать уязвимые системы, на которые не были установлены исправления.

По мнению экспертов, фишинг является наиболее распространенной точкой входа. Таким образом, настройка МИД Windows 11 будет иметь большое значение в предотвращении этих попыток.

Это только начало. Вам потребуются дополнительные решения для обеспечения безопасности, чтобы в случае отказа одного из них ваша система по-прежнему оставалась в безопасности. Зависимость от одного из них самоубийственна, потому что вы рискуете потерять свои данные, если они будут скомпрометированы.

По мнению эксперта Джо Стокера, основателя и генерального директора Patriot Consulting и Microsoft MVP:

Ни одно решение безопасности не является идеальным. Важно иметь многоуровневый подход к безопасности, который включает в себя сочетание технических и нетехнических средств контроля.

генеральный директор Патриот Консалтинг

и Microsoft MVP

И хотя все элементы управления системой могут быть на месте, мы не можем позволить себе игнорировать роль, которую должны играть пользователи.

Быть в курсе и установка программного обеспечения безопасности это только вершина айсберга.

Вы также должны сохранять бдительность и иметь возможность расшифровать атаку за много миль.

В противном случае это все равно, что иметь крепкие металлические ворота для защиты, но забыть запереть их.

Но это не единственная проблема, когда речь идет об устаревших ОС.

Системные сбои

Если ваша компания использует неподдерживаемую ОС, вы рискуете столкнуться с системным сбоем при обнаружении новой уязвимости.

Это может привести к потере данных или простою ваших бизнес-операций. Если вы не можете быстро исправить ситуацию, исправив уязвимые системы, новые вредоносные программы будут распространяться по всей вашей сети.

По словам Джо Стокера:

Постоянное исправление устройств и использование AV и EDR снизит уязвимость и риск запуска вредоносного ПО на конечной точке. Windows ASR, Applocker, WDAC или Windows 11 22H2 «Smart App Control» могут еще больше снизить риск заражения вредоносным ПО.

Как видно из последствий уязвимости безопасности DEV-0586, она находится на системном диске и может перезаписать основную загрузочную запись.

MBR — это первый сектор жесткого диска, и он содержит информацию о том, как запускать и запускать операционную систему. Когда Атака на основе MBR происходит, способность загрузчика загрузить ОС будет скомпрометирована, и компьютер может не запускаться нормально.

Вот почему Крис Карел, менеджер по обеспечению безопасности Infinite Campus, рекомендует вам:

Имейте согласованные резервные копии, которые нельзя легко удалить или уничтожить. И регулярно тестируйте их, чтобы убедиться, что они работают, и охватывают то, что вам нужно.

Менеджер, Бесконечный кампус

Проблемы с производительностью

Производительность старых версий Windows со временем ухудшается. Это связано с тем, что новое оборудование требует от операционной системы больше ресурсов, чем старое оборудование.

Например, если вы установить новую видеокарту на вашем ПК с поддержкой DirectX, но вы все еще используете старую версию Windows, которая еще не поддерживает эти новые API, игры могут работать намного медленнее чем они были бы, если бы вы использовали более новую версию Windows.

Для правильной работы многих приложений требуются определенные версии Windows, поэтому, если приложение несовместимо с вашей текущей версией, оно может работать неправильно или вообще не работать. Это может вызвать проблемы у пользователей и ИТ-администраторов, которые должны найти обходные пути для этих проблем совместимости.

Крис считает, что единственным решением является:

Поддержание систем в актуальном состоянии. Как операционные системы (Windows, Linux), так и программное обеспечение, которое на них работает. (Exchange, веб-браузеры, брандмауэры и т. д.) Особенно с тем, что связано с Интернетом.

Основные методы повышения безопасности Windows

Повышение безопасности относится к процессу повышения безопасности систем. Это важный шаг в общем процессе обеспечения безопасности, поскольку он помогает предотвратить несанкционированный доступ, несанкционированное изменение и другие атаки на системы и данные.

Некоторые из методов закалки, которые вы можете использовать, включают:

Конфигурация системы

Стандартная конфигурация системы часто недостаточно безопасна, чтобы противостоять решительному злоумышленнику. Вы можете повысить безопасность своей системы, изменив настройки по умолчанию, настроив брандмауэры и установив антивирусное программное обеспечение.

Ниже приведены некоторые важные шаги, которые можно предпринять для настройки вашей системы:

- Изменение паролей по умолчанию – По умолчанию многие операционные системы имеют пароль по умолчанию. Если кто-то завладеет вашим компьютером, он сможет войти в него, используя этот пароль по умолчанию.

- Отключение ненужных сервисов/приложений – Это снижает использование ресурсов (памяти и ЦП), тем самым повышая производительность вашей машины.

- Настройка системных политик – Политики помогают настроить системы организации в соответствии с конкретными требованиями. Основной целью использования этих политик является обеспечение того, чтобы все системы были настроены так, чтобы к ним мог получить доступ только авторизованный персонал.

В конце концов, Игал повторяет, что:

Лучший способ защитить организации в этом мире с нулевым доверием — уменьшить площадь поверхности и снять ответственность за безопасность с обычного конечного пользователя.

Контроль доступа пользователей

Контроль доступа пользователей является первой линией защиты от атак и должен быть реализован для предотвращения несанкционированного доступа к системам.

Идея UAC проста. Перед запуском приложения, загруженного из Интернета или полученного по электронной почте, Windows спрашивает пользователя, следует ли разрешить это действие.

Это означает, что если кто-то попытается установить вредоносное программное обеспечение на ваш компьютер, ему потребуется физический доступ к вашему компьютеру, и ему придется вручную подтверждать каждый шаг установки. Им гораздо труднее заразить ваш компьютер без вашего ведома.

Мы видели некоторых пользователей отключение подсказки UAC потому что это агрессивно каждый раз, когда вы пытаетесь запустить приложение, но очевидно, что они не подумали о его последствиях. Хорошей новостью является то, что Microsoft добилась успехов в обеспечении того, чтобы вы могли контролировать это.

Вы можете использовать встроенную в Windows функцию контроля учетных записей (UAC), чтобы предотвратить запуск вредоносных программ и других вредоносных программ на вашем компьютере. Он включен по умолчанию, но вы можете изменить его настройки, чтобы настроить его работу.

Сетевая безопасность

Безопасность всех систем в организации имеет первостепенное значение. Однако сетевая безопасность имеет решающее значение, поскольку она предоставляет механизмы для защиты других систем от атак.

Этот широкий термин охватывает набор методов, процессов и технологий, используемых для защиты компьютерных сетей, их систем и устройств.

Сетевая безопасность направлена на защиту информации от несанкционированного доступа или раскрытия. Это делается с помощью комбинации аппаратного и программного обеспечения для обеспечения соблюдения правил, которым должны следовать пользователи, администраторы и программы в сети.

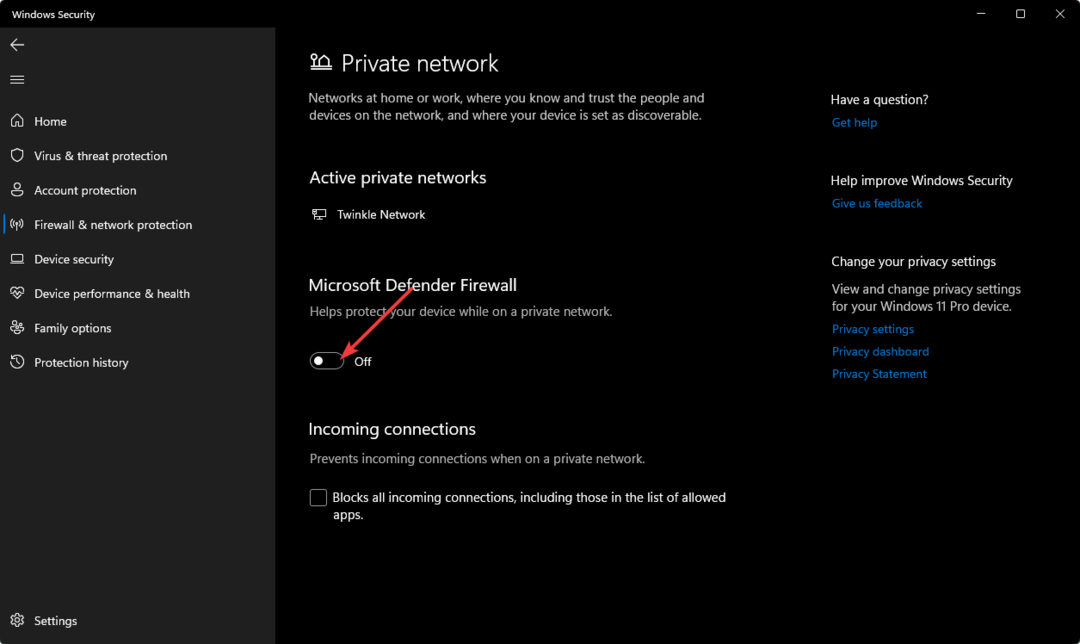

Эти правила обычно включают аутентификацию, авторизацию, шифрование и контрольный журнал. Для начала вам нужно установить брандмауэр. Брандмауэры являются одним из наиболее важных инструментов сетевой безопасности.

Это могут быть программные или аппаратные устройства, которые контролируют доступ к сети или компьютеру, обеспечивая уровень защиты от Интернета или других ненадежных сетей.

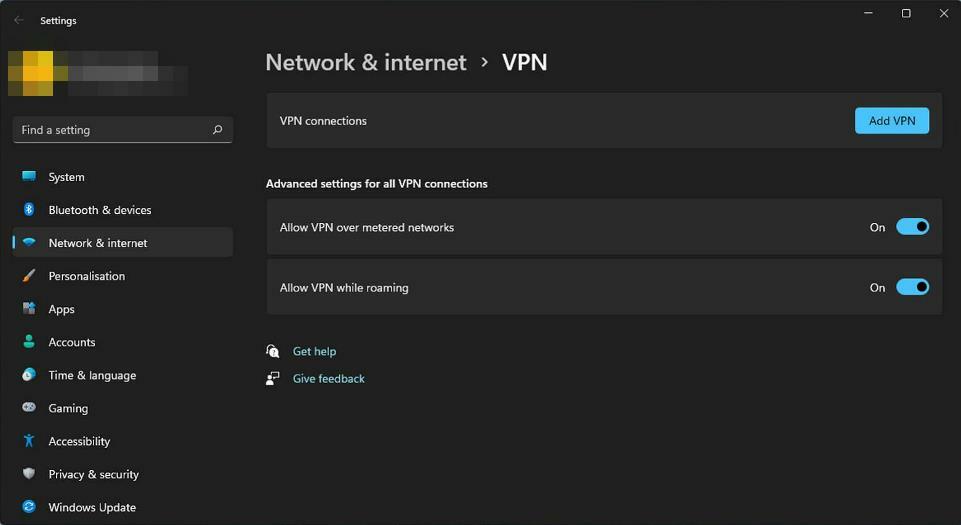

Еще один инструмент, который вам понадобится, это VPN (виртуальная частная сеть). Это зашифрованное соединение позволяет вам безопасно подключаться к внешнему серверу для удаленного доступа к вашей внутренней сети.

Основная причина, по которой VPN считаются методом защиты Windows, заключается в том, что они могут обеспечить дополнительную безопасность в сочетании с другими технологиями, такими как брандмауэры и системы обнаружения вторжений.

Они используют шифрование и аутентификация методы, обеспечивающие безопасность всего трафика. Это значительно усложняет злоумышленнику доступ к вашей системе для кражи или повреждения информации.

В дополнение к традиционным механизмам сетевой безопасности сегодня появляются несколько новых технологий, выходящих за рамки традиционных мер сетевой безопасности. К ним относятся облачные вычисления и программное обеспечение для виртуализации.

Ваша система сетевой безопасности должна быть комплексной, разнообразной и гибкой, чтобы адекватно реагировать на динамичные потребности современных технологических тенденций.

Повышение безопасности приложений

Усиление безопасности приложений — это набор передовых методов, повышающих безопасность ваших приложений. Речь идет не только о том, чтобы обеспечить безопасность вашей системы, но и о том, чтобы службы, работающие в ней, были безопасными.

Он включает в себя систематические процессы и процедуры, обеспечивающие безопасность и устойчивость приложений к атакам. Это один из самых эффективных способов уменьшить площадь поверхности для уязвимостей в ваших приложениях.

Шива Шантар, соучредитель и технический директор ConnectSecure, считает, что:

Слабые пароли, устаревшие протоколы и неисправленные системы в сочетании с неподготовленным персоналом, который переходит по вредоносным ссылкам, являются причиной распространения уязвимости.

и технический директор, ConnectSecure

Другими словами, эксперт по безопасности подразумевает, что риск эксплуатации уязвимости заключается в сочетании факторов.

Легко понять, почему существует необходимость в широко распространенной политике безопасности в организации.

В процесс должны быть вовлечены не только лица, принимающие решения, но и все пользователи должны быть проинформированы о сохранении безопасности.

Однако это не так уж сложно, если применить строгий план действий.

Вот несколько рекомендаций, которые организации могут применить для защиты своих систем Windows от потенциальных угроз:

- Держите вашу систему в актуальном состоянии с патчами.

- Установите брандмауэр, антивирусное программное обеспечение и хорошее решение для резервного копирования для защиты ваших данных и систем.

- Используйте сложные пароли и меняйте их регулярно, по крайней мере, каждые 90 дней.

- Где возможно, включите двухфакторный или многофакторная аутентификация для учетных записей Microsoft и других служб.

- Используйте менеджер паролей создавать, хранить и управлять сложными паролями.

Хотя вы можете реализовать все возможные методы повышения безопасности Windows, восстановление имеет решающее значение для процесса безопасности. План восстановления гарантирует, что компания сможет быстро и эффективно восстановиться после взлома.

В качестве подстраховки убедитесь, что вы также периодически запускаете тесты этого плана, чтобы убедиться, что он работает должным образом.

Игал подчеркивает важность плана восстановления:

Хотя профилактика имеет первостепенное значение, наличие надежного плана восстановления, который периодически проверяется, также является ключевым компонентом любого плана кибербезопасности.

Непрерывное управление уязвимостями

Непрерывное управление уязвимостями — это упреждающий подход к безопасности, который помогает организациям избегать нарушений безопасности путем проактивный мониторинг возникающих угроз. Цель непрерывного управления уязвимостями — предотвратить кибератаки до того, как они произойдут.

Уязвимости могут возникнуть в любом месте вашей сети, от вашего брандмауэра до вашего веб-сервера. Поскольку существует много разных типов уязвимостей, вам также следует использовать разные системы для их обнаружения.

По мере того, как ландшафт угроз продолжает развиваться, должна меняться и ваша стратегия безопасности. Вопрос не в том, будет ли взломана ваша организация, а в том, когда.

Основные компоненты программы управления уязвимостями включают:

- Идентификация – Сбор информации о потенциальных угрозах и слабых местах в системах или сетях организации, которые могут быть использованы этими угрозами.

- Анализ – Изучение технических подробностей о каждой выявленной угрозе, чтобы определить, представляет ли она реальный риск для организации или нет.

- Приоритизация – Ранжирование выявленных угроз в соответствии с их серьезностью или вероятностью возникновения. Это делается для распределения дефицитных ресурсов среди тех, которые представляют наибольший риск для организации.

- Исправление – Внедрение средств контроля для устранения или снижения рисков, связанных с выявленными уязвимостями.

Игал повышает осведомленность о кибербезопасности:

Кибербезопасность, к сожалению, требует больших затрат времени и денег. Но это важно, поэтому я также рекомендую компаниям относиться к этому серьезно и нанимать сотрудников, ориентированных на безопасность.

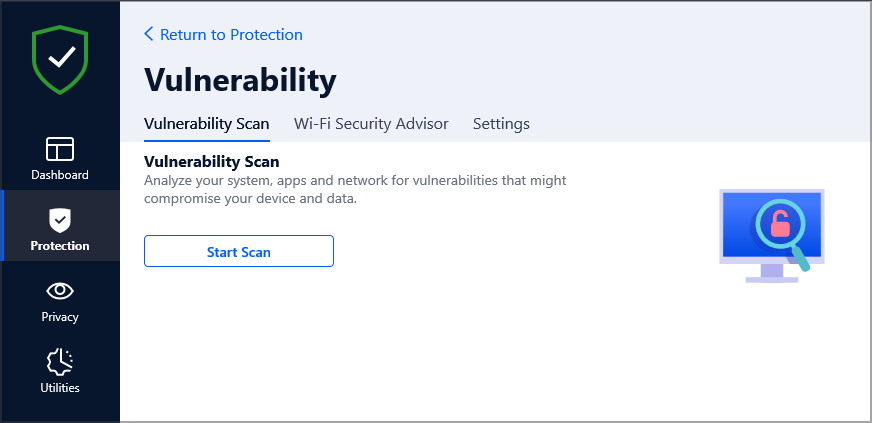

Сканирование уязвимостей

Это процесс, при котором безопасность системы или сети проверяется на наличие лазеек или уязвимостей. Сканирование уязвимостей помогает выявить любые недостатки в системе и подсказывает, как их исправить.

Организации могут обеспечить защиту своих систем от вредоносных атак, установив сканер уязвимостей.

- Пользователи говорят, что буфер обмена Windows 11 нуждается в поддержке полки

- File Explorer, наконец, получает переработанную панель «Домой и адресом»

- Исправлено: Центр обновления Windows мог автоматически заменить AMD

Управление исправлениями

Это еще один процесс, который важен для поддержания безопасной среды. Он включает в себя установку исправлений для известных ошибок и уязвимостей в программных приложениях или операционных системах.

![Ваш компьютер не будет иметь права на обновления: как обойти [100% безопасно]](/f/55e7d87d341895c1411d720a584508cc.png)

Это гарантирует, что все системы будут соответствовать последним технологическим обновлениям, а любые уязвимости будут устранены до того, как хакеры воспользуются ими.

Реакция на инцидент

Это относится к реагированию на кибератаки и восстановлению после них в сети или системе организации.

Реагирование на инциденты имеет важное значение, поскольку помогает организациям быстро и эффективно восстанавливаться после кибератак. Все это делается при одновременном предотвращении дальнейшего повреждения их систем хакерами, таких как вспышки программ-вымогателей или утечки данных, которые потенциально могут привести к финансовым потерям из-за кражи данных.

Практики безопасного кодирования

Методы безопасного кодирования — это набор рекомендаций по кодированию, которые помогают программистам писать более безопасный код. Важно отметить, что безопасное кодирование не предназначено для предотвращения всех уязвимостей.

Вместо этого он фокусируется на снижении риска появления новых уязвимостей и последствий использования уязвимостей.

Вот несколько способов, с помощью которых методы безопасного кодирования могут уменьшить уязвимости Windows:

- Безопасный обзор кода – Проверка безопасности кода включает в себя проверку исходного кода на наличие потенциальных проблем с безопасностью до того, как продукт будет запущен в производство. Это помогает выявлять потенциальные проблемы до того, как они станут проблемой, что снижает вероятность атак на эти продукты в будущем.

- Разработка через тестирование – Разработка через тестирование (TDD) – это процесс разработки программного обеспечения, который обеспечивает тщательное тестирование каждого модуля перед его запуском. интегрированы с другими и развернуты в производственных средах, что сводит к минимуму ошибки из-за проблем с интеграцией на более поздних этапах этапы.

Приверженность стандартам кодирования заключается не только в том, чтобы сделать ваш код более удобочитаемым для других; это также помогает вам писать меньше ошибок и тратить меньше времени на поддержку вашей кодовой базы с течением времени.

Мнение Шивы по этому поводу остается:

Безопасное кодирование не является хорошей практикой, но является обязательной.

Обучение и осведомленность в области кибербезопасности

В последние годы кибербезопасность стала главной заботой всех организаций — от малого бизнеса до крупных предприятий.

Кибератаки становятся все более частыми и изощренными, поэтому для компаний как никогда важно иметь хорошие инструменты кибербезопасности на месте. И хотя большинство предприятий осознают эту потребность, многие не знают, с чего начать, когда дело доходит до ее решения.

Комплексная программа обучения кибербезопасности может помочь решить эту проблему, предоставляя сотрудникам знания, необходимые для выявлять потенциальные угрозы, понимать, как эти угрозы могут повлиять на них и их компанию, и знать, как лучше всего реагировать на атаку имеет место.

Этот тип обучения также помогает привести поведение сотрудников в соответствие с политиками компании, касающимися соблюдения требований кибербезопасности и управления рисками.

Кроме того, обучение кибербезопасности помогает сократить расходы, связанные с нарушениями безопасности, за счет повышения вероятности их выявления и сдерживания на ранних этапах их жизненного цикла.

Одним из наиболее эффективных способов снижения рисков и предотвращения инцидентов в области безопасности является продвижение культуры осведомленности о безопасности. Это включает в себя предоставление вашим сотрудникам возможности заранее выявлять и своевременно сообщать о потенциальных угрозах безопасности.

Есть разные способы добиться этого:

- Механизмы отчетности – Создайте специальную внутреннюю сеть для сообщения о предполагаемых инцидентах. Это должно быть отделено от вашей корпоративной сети, чтобы не создавать единой точки отказа для организации.

- Расширение прав и возможностей рабочих – Обучите сотрудников выявлять подозрительные электронные письма или веб-сайты и сообщать о них, если они заметят что-то необычное.

- Обучение безопасности не может быть разовым мероприятием – Обучение безопасности необходимо повторять регулярно, чтобы люди не отставали от новых угроз и рисков, возникающих с течением времени.

Заключение

По мере того, как все больше и больше организаций преуменьшают значение конечной поддержки Windows, их подверженность сетевым и технологическим рискам возрастает. Жестокие атаки, которые злоупотребляют функциями безопасности в неподдерживаемых устройствах или операционных системах, стали очень вероятными.

Из представленных здесь различных сценариев риска становится ясно, что единственный надежный способ защитить вашу организацию от растущего числа цифровых технологий. риск заключается в переходе с устаревшей ОС Windows, критически важных приложений и систем на поддерживаемые решения Microsoft сейчас, а не позже.

Одно можно сказать наверняка. Если вы занимаетесь бизнесом, вам нужно обратить внимание на изменения в области вычислительной техники и безопасности, происходящие прямо сейчас. Мы обсудили, как обновление операционной системы может таить в себе скрытые опасности и значительные затраты, связанные с пренебрежением модернизацией.

Остальное зависит от вас, чтобы убедиться, что вы их реализуете. Что касается использования неподдерживаемых ОС, лучше отключить их от сети. Если их использование абсолютно необходимо, убедитесь, что они надежно защищены от онлайн-рисков.

Это было довольно многословно, но мы надеемся, что это было полезное занятие, и теперь вы понимаете последствия застоя на неподдерживаемых версиях Windows.

Установлена ли в вашей организации последняя версия ОС? Какие шаги вы извлекли из этой статьи, которые могли бы направить вас в правильном направлении по обеспечению безопасности ваших систем? Дайте нам знать в разделе комментариев.