- Существуют различные типы атак на браузер, с которыми вы можете столкнуться, в зависимости от отсутствующих компонентов вашего браузера.

- В связи с тревожным ростом киберпреступности безопасность веб-сайтов имеет решающее значение для предотвращения уязвимостей, которые могут поставить под угрозу ваши данные.

- Обновление ваших приложений и программного обеспечения поможет исправить его лазейки и предотвратить кибератаки.

- Противоугонная поддержка

- Защита веб-камеры

- Интуитивно понятная настройка и пользовательский интерфейс

- Мультиплатформенная поддержка

- Шифрование на банковском уровне

- Низкие системные требования

- Расширенная защита от вредоносных программ

Антивирусная программа должна быть быстрой, эффективной и экономичной, и в этой программе есть все.

В наши дни существует бесчисленное множество типов атак на браузер, и никто не редко с ними сталкивается. Понимание того, что представляют собой эти атаки, может быть полезным, учитывая высокий уровень киберпреступности.

Обычно большинство типов атак на браузер направлены на использование уязвимостей в браузере для получения информации. Затем эта информация может быть перенаправлена или заражена вредоносными программами, что приведет к утечке или потере данных.

Тем не менее, есть несколько способов предотвратить эти браузерные атаки. Сегодня мы пройдемся по профилактические меры и средства контроля. Однако, прежде чем углубляться в это, давайте рассмотрим популярные типы злоумышленников, которые часто встречаются в веб-браузере.

Что такое браузерная атака?

При атаке на браузер злоумышленники находят и используют слабые места безопасности в браузере или программном обеспечении. Это может привести к потере ценной информации, а также денег.

Эти атаки могут сделать ваш компьютер и сохраненные данные уязвимыми для редактирования, удаления и даже копирования третьими лицами. Это, в свою очередь, может вызвать хаос в вашей личной жизни, поскольку конфиденциальная информация, такая как данные кредитной карты, может быть сохранена в атакуемом браузере.

Если этого не произойдет, вы сможете использовать свое устройство в любом браузере, не беспокоясь о том, что ваши данные будут украдены или скопированы.

Быстрая подсказка:

ESET Internet Security — это свежий взгляд на действительно интегрированную компьютерную безопасность. Для обеспечения безопасности вашего компьютера самая последняя версия модуля сканирования ESET LiveGrid сочетается с настраиваемыми модулями брандмауэра и защиты от спама.

В результате ваше присутствие в Интернете защищено интеллектуальной системой, которая постоянно следит за атаками и вредоносным программным обеспечением.

⇒Получить ESET Internet Security

Прежде чем мы дойдем до этой части нашего путешествия, давайте сначала посмотрим, какую форму атаки на браузеры принимают в повседневной жизни.

Какие существуют типы веб-атак?

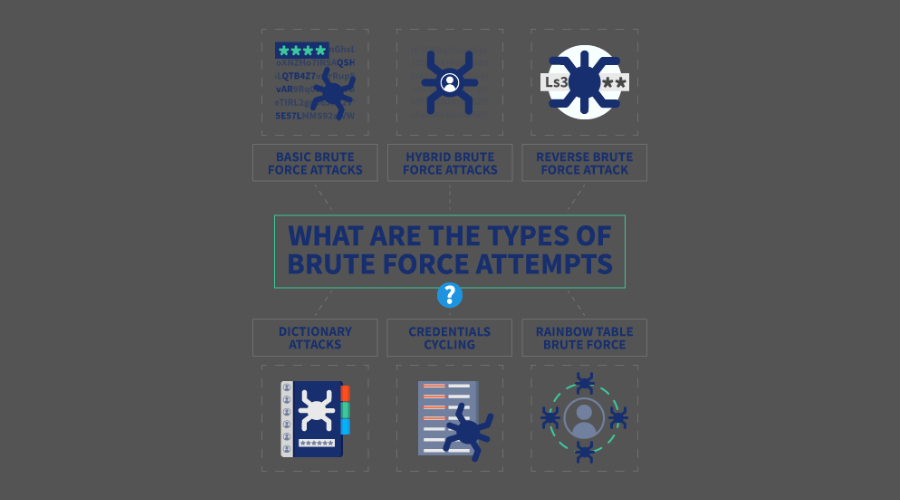

1. Что такое атака методом грубой силы?

Это очень простой метод взлома, и он один из самых простых. Вся концепция атаки методом грубой силы основана на пробах и ошибках.

Злоумышленник формирует пароли и учетные данные для входа, угадывая. Однако взлом паролей и кодов шифрования методом грубой силы может занять много времени.

Это происходит потому, что нападавшему нужно испытать бесчисленное множество вероятностей, прежде чем получить доступ. Иногда использование атаки грубой силы может быть бесполезным, в зависимости от того, насколько логичен пароль.

2. Что такое активные атаки?

Активная атака происходит, когда злоумышленник изменяет данные, отправленные цели. Эта атака использует компрометацию, чтобы заставить цель поверить в то, что она получила информацию.

Однако злоумышленник вмешивается в систему или сеть, отправляя новые данные или редактируя целевые данные.

Активная атака может иногда использовать атаку, известную как пассивная атака. Эта атака имеет приоритет над активной атакой. Он включает в себя сбор информации о взломе, известный как шпионаж.

Кроме того, хакеры редактируют адреса заголовков пакетов, чтобы перенаправить сообщения по нужной ссылке. Это дает им доступ к информации, передаваемой кому-то другому, например, к данным учетной записи и учетным данным.

3. Что такое спуфинговая атака?

Атака спуфинга происходит, когда злоумышленник притворяется другим человеком, чтобы получить доступ к чужим данным. Эта атака крадет секретную информацию, данные, файлы, деньги и т. д.

Однако жертвы должны попасться на поддельную информацию для спуфинговой атаки. Короче говоря, спуфинг — это когда кибер-злоумышленник выдает себя за другого человека, отправляя смоделированные данные для незаконного доступа.

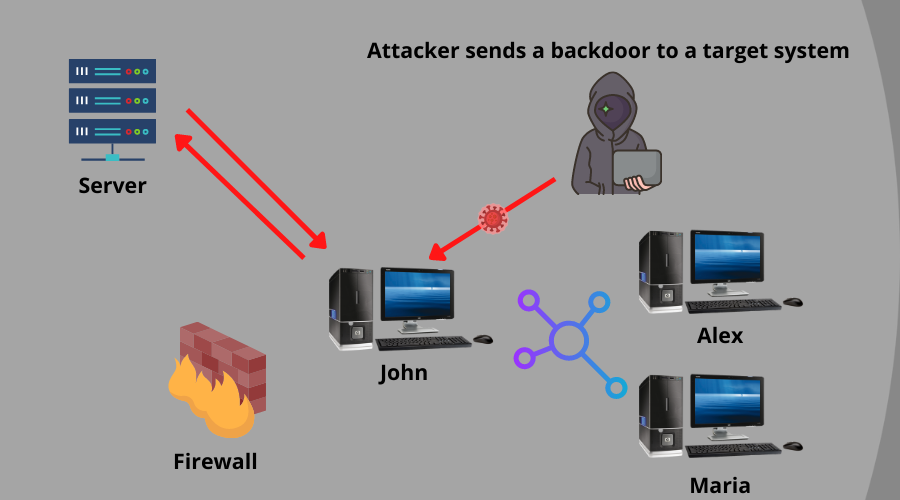

4. Что такое бэкдор-атака?

Бэкдор-атака — это когда злоумышленник использует внешние агенты, такие как вирусы или вредоносные программы, для проникновения в корень системы. Затем он нацелен на основные части вашей системы или приложения, такие как серверы. Они делают это, чтобы иметь возможность обойти все меры безопасности.

Тем не менее, концепция атаки на бэкдор или бэкенд даст вам доступ ко всем другим дверям перед ним. После успешной атаки бэкдора злоумышленники могут контролировать всю систему.

Вредоносные программы, такие как программы-шпионы, программы-вымогатели и крипто-взлом, являются инструментами для такого рода атак. Когда вредоносное ПО находится в системе или приложении, злоумышленник может взломать протоколы безопасности.

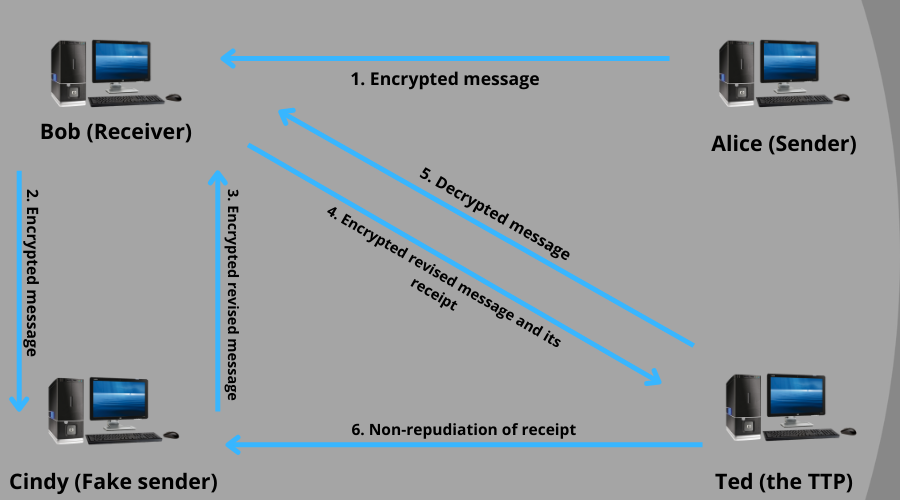

5. Что такое атака отказа?

Этот тип атаки возникает, когда пользователь отказывается выполнять транзакцию. Пользователь может отрицать, что он не знает о каких-либо действиях или транзакциях. Поэтому необходимо иметь систему защиты, которая отслеживает и записывает все действия пользователей.

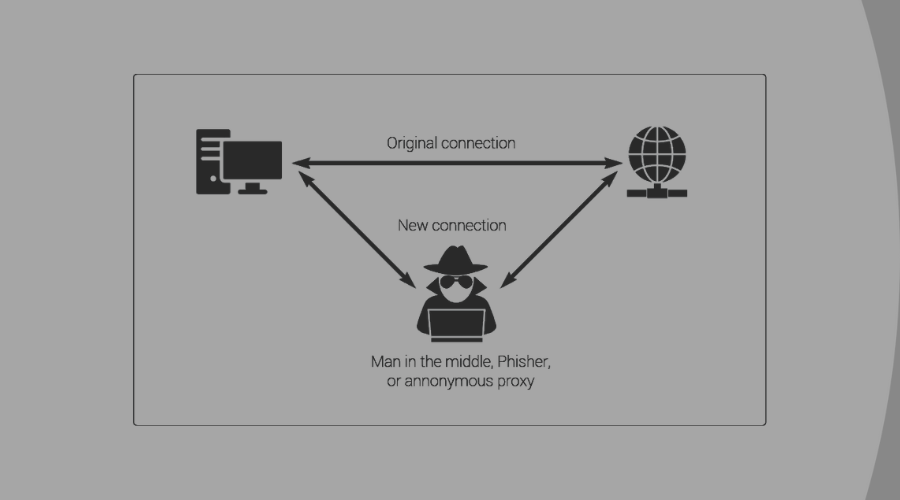

6. Что такое атака «человек посередине»?

Примером атаки «человек посередине» является использование общедоступной сети Wi-Fi. Предполагая, что вы подключаетесь к Wi-Fi, а хакер взламывает Wi-Fi, он может отправить вредоносное ПО на подключенные цели.

Как следует из названия, этот вид атаки не является прямым. Вместо этого он встает между клиентом и сервером как посредник. Обычно сайты без шифрования данных перемещаются от клиента к серверу.

Кроме того, он дает злоумышленнику доступ для чтения учетных данных для входа, документов и банковских реквизитов. Сертификат Secure Sockets Layer (SSL) блокирует такие атаки.

7. Что такое межсайтовый скриптинг (XSS)?

Эта атака нацелена на пользователей, которые посещают любой веб-сайт, уже зараженный вредоносным ПО. Злоумышленник заражает веб-сайт вредоносным кодом, а затем проникает в систему посетителей сайта. Этот код позволяет злоумышленнику получить доступ к сайту и изменить содержимое сайта в преступных целях.

8. Что такое атака вредоносных плагинов браузера?

Плагины — это небольшие приложения, которые вы загружаете в свой браузер, чтобы добавить дополнительные функции. Если вредоносный плагин попадет в ваш браузер, он может пройти через вашу историю и цепочку паролей.

9. Что такое атака с нарушенной аутентификацией?

Этот тип атаки перехватывает сеансы входа пользователей в систему после прерванного сеанса аутентификации.

10. Что такое атака с внедрением SQL?

Хакер внедряет вредоносные коды на сервер и ждет, пока жертва выполнит код в своем браузере. Это простой способ для хакеров украсть ценные данные из вашей системы.

11. Что такое атака отравления DNS?

Когда в ваш браузер внедряется атака отравления DNS, она перенаправляется на скомпрометированный веб-сайт.

12. Что такое атаки социальной инженерии?

Этот тип атаки использует обманные средства, чтобы заставить пользователя выполнять действия, которые будут для него опасны. Например, спам и фишинг. Этот метод часто фокусируется на представлении в качестве приманки слишком многого, чтобы быть реальными возможностями.

13. Что такое ботнет-атака?

Этот тип атаки использует устройства, которые вы подключаете к своему компьютеру, чтобы получить доступ к вашему браузеру. Кроме того, это дает им доступ ко всей вашей системе.

14. Что такое атака обхода пути?

Хакеры вводят тревожные шаблоны в веб-сервер, предоставляя им доступ к учетным данным пользователей и базам данных. Он направлен на доступ к файлам и каталогам, хранящимся за пределами корневой веб-папки.

15. Что такое локальная атака с включением файлов?

Совет эксперта: Некоторые проблемы с ПК трудно решить, особенно когда речь идет о поврежденных репозиториях или отсутствующих файлах Windows. Если у вас возникли проблемы с исправлением ошибки, возможно, ваша система частично сломана. Мы рекомендуем установить Restoro, инструмент, который просканирует вашу машину и определит, в чем проблема.

кликните сюда скачать и начать ремонт.

Этот тип атаки вынуждает браузер запускать определенный внедренный файл, встроенный в локальный файл.

В случае, если атака будет эффективной, она раскроет конфиденциальные данные и, в тяжелых случаях, может вызвать XSS и удаленное выполнение кода.

16. Что такое атака с внедрением команд ОС?

Этот тип атаки на браузер связан с внедрением команды ОС операционной системы на сервер. На сервере работает пользовательский браузер, поэтому он уязвим, и злоумышленник может захватить систему.

17. Что такое атака на облегченный протокол доступа к каталогам (LDAP)?

Этот тип программного обеспечения разрешает любому получить доступ к данным в системе. Однако если хакер внедрит такое ПО, он сможет получить доступ к данным.

18. Что такое атака с небезопасными прямыми ссылками на объекты (IDOR)?

Это уязвимость управления доступом типа атаки браузера, которая возникает, когда приложение использует введенные пользователем данные для доступа к объектам непосредственно через браузер. Это предполагает, что злоумышленник манипулирует URL-адресом, чтобы получить доступ к данным на сервере.

19. Что такое неправильная настройка безопасности?

Будут лазейки, когда разработчики сделают ошибки или упустят некоторые необходимые изменения. Эта неправильная конфигурация безопасности делает браузер уязвимым. Следовательно, он может оставить браузер открытым для различных типов атак.

20. Что такое атака с отсутствующим контролем доступа на уровне функций?

Злоумышленники используют слабость, которая является отсутствующей функцией. Этот вид контроля доступа на уровне функций дает злоумышленнику доступ к секретным данным. Кроме того, это позволяет им использовать задачи, недоступные обычному пользователю.

Какие меры вы можете предпринять, чтобы предотвратить веб-атаки?

➡ Всегда используйте надежные пароли

Вам будет сложно проникнуть в ваши данные, если вы защитите их надежным паролем, который злоумышленники не смогут расшифровать. Следует использовать несколько символов, прописные и строчные буквы и цифры.

Еще одно эффективное решение — использование многофакторной аутентификации. MFA позволяет защитить вашу учетную запись с помощью дополнительных методов проверки подлинности. Так что, возможно, хакер взломает ваш пароль, и ваша учетная запись потребует дополнительных доказательств.

➡ Используйте случайный ключ сеанса.

Этот тип безопасности позволяет создавать новые пароли и идентификаторы для каждой попытки сеанса. Случайный ключ сеанса работает как программное обеспечение токена, которое генерирует новый пароль для каждой транзакции или входа в систему.

Это предотвратит доступ злоумышленников к предыдущему сеансу с последними учетными данными для входа. Кроме того, эта мера содержит активную атаку повторного воспроизведения сеанса.

➡ Используйте программу защиты от эксплойтов

Программы защиты от эксплойтов защищают ваши веб-браузеры и программное обеспечение от неправильного поведения или предоставления места для угроз. Кроме того, они усиливают систему безопасности вашего браузера для защиты от атак браузера, пытающихся проникнуть внутрь.

Однако программы защиты от эксплойтов предотвращают внешнее вмешательство в ваш браузер. Эти программы хорошо работать вместе с антивирусом для большей безопасности.

➡ Будьте осторожны с расширениями браузера

Есть инструменты, которые вы можете загрузить в свой браузер для более продуктивных функций. Однако, некоторые расширения браузера могут быть вредоносными и опасными для ваших браузеров.

Внимательно изучите расширения, которые вы хотите установить в свой браузер, чтобы избежать пагубных последствий.

➡ Используйте 64-битный веб-браузер

Браузеры любят Гугл Хром а также Microsoft Edge работать на 64-бит. Они имеют надежную защиту и устойчивость к атакам браузера. Веб-браузер 64-битной версии имеет продвинутую систему безопасности, предотвращающую атаки.

➡ Установите антивирус

Антивирус может помочь обнаружить вредоносную активность, а также предотвратить проникновение злоумышленников в вашу систему. В зависимости от того, насколько глубока безопасность антивирусного программного обеспечения, оно содержит программное обеспечение от проникновения на ваше устройство.

Антивирусное программное обеспечение просканирует ваше устройство, чтобы обнаружить вредоносные программы и выбрать их. Существует множество антивирусных программ. Заходите на нашу страницу, чтобы лучший антивирус для вас.

➡ Обновляйте свою систему

Браузеры и программное обеспечение всегда так или иначе уязвимы. Вот почему разработчики делают обновления, чтобы исправить лазейки в предыдущей версии.

Однако, когда ваше программное обеспечение не обновлено, оно оставляет возможность для проникновения в вашу систему. Хакеры проникают через эти уязвимости, чтобы использовать ваши данные и получить доступ к вашей учетной записи. Нанять управление исправлениями программное обеспечение для поддержания ваших приложений в актуальном состоянии.

Почти все в наше время подключаются к Wi-Fi каждый день. К сожалению, это опасно, потому что хакеры могут подключиться к сети. Однако код безопасности на вашем Wi-Fi предотвратит подключение к нему посторонних лиц.

Какие существуют типы атак на веб-приложения?

1. Инъекционные атаки

Этот тип атаки на веб-приложение влияет на базу данных сервера. Хакер вставит вредоносный код на сервер, получит доступ к пользовательскому вводу и учетным данным и разрешит модификации.

2. Фаззинг

Фаззинг — это тип атаки, который использует фазз-тестирование для поиска уязвимостей в программном обеспечении. Чтобы найти эти лазейки, хакеры вводят в программное обеспечение несколько поврежденных данных, что приводит к сбою. Затем они используют фаззер для обнаружения лазеек. Эти лазейки являются точками входа для хакеров, чтобы использовать программное обеспечение.

3. Распределенный отказ в обслуживании (DDoS)

Этот тип атаки на веб-приложение временно делает сайт недоступным или отключенным. Когда вы вводите бесчисленное количество запросов к серверу одновременно, он падает или становится недоступным.

Тем не менее DDoS-атака не внедряет вредоносное ПО в систему. Вместо этого он сбивает с толку систему безопасности, давая хакеру время для использования программного обеспечения.

4. Использование непроверенного кода

Почти в каждом фрагменте кода есть бэкдор, который делает его уязвимым. Если он недостаточно защищен, хакер может внедрить в него вредоносный код. Возможно, такой зараженный код встроен в ваш сайт, он послужит входом для атаки.

5. Фишинг

Фишинг — это атака на веб-приложение где хакер притворяется кем-то другим. Это должно заставить жертву поделиться важной информацией и данными. Злоумышленники используют поддельные электронные письма, чтобы заманить жертв в ловушку обмена ценной информацией.

Превентивные меры для атак на веб-приложения

- Всегда не торопитесь исследовать электронные письма и сообщения, прежде чем отвечать или даже открывать их.

- Прежде чем внедрять какой-либо код в свое приложение, убедитесь, что ваши разработчики проверяют его. Если в куске кода есть сторонний код, удалите его.

- Установите сертификат Secure Sockets Layer (SSL) на свой сайт. SSL будет шифровать передачу данных от клиента к серверу и наоборот.

- Используйте сеть доставки контента (CDN). Он отслеживает и балансирует трафик и нагрузку, проходящие через сайты.

- Установите антивирус в вашей системе для сканирования, обнаружения и удаления вредоносных данных.

Хакеры ежедневно придумывают новые идеи для проникновения в приложения и программное обеспечение. Таким образом, вам необходимо поддерживать систему безопасности в актуальном состоянии.

У всех браузерных атак есть одна общая черта: они находят слабые места в программном обеспечении. Эти слабости дают им доступ для использования вашей системы и кражи ценных данных. Соблюдение упомянутых выше мер может помочь предотвратить веб-атаки.

Если вы хотите узнать о лучший антивирус для ваших устройств, у нас есть статья об этом. Кроме того, вы можете проверить нашу страницу для получения подробной информации о лучшие инструменты защиты от эксплойтов для защиты вашего браузера от атак.

Кроме того, вы можете проверить наш веб-сайт для больше проблем, связанных с браузерными атаками и легкие исправления для них.

Все еще есть проблемы?Исправьте их с помощью этого инструмента:

Все еще есть проблемы?Исправьте их с помощью этого инструмента:

- Загрузите этот инструмент для восстановления ПК получил рейтинг «Отлично» на TrustPilot.com (загрузка начинается на этой странице).

- Нажмите Начать сканирование чтобы найти проблемы Windows, которые могут вызывать проблемы с ПК.

- Нажмите Починить все для устранения проблем с запатентованными технологиями (Эксклюзивная скидка для наших читателей).

Restoro был скачан пользователем 0 читателей в этом месяце.