Исследователи из Центра защиты от вредоносных программ Microsoft предупреждают пользователей о потенциально опасном новом макро-трюке, используемом хакерами для активации программы-вымогатели. Вредоносный макрос нацелен на приложения Office и представляет собой файл Word, содержащий семь искусно скрытых модулей VBA и пользовательскую форму VBA.

Когда исследователи впервые проверили вредоносный макрос, они не смогли его обнаружить, поскольку модули VBA выглядели как законные программы SQL, работающие на макросе. После второго взгляда они поняли, что макрос на самом деле вредоносный код включая зашифрованную строку.

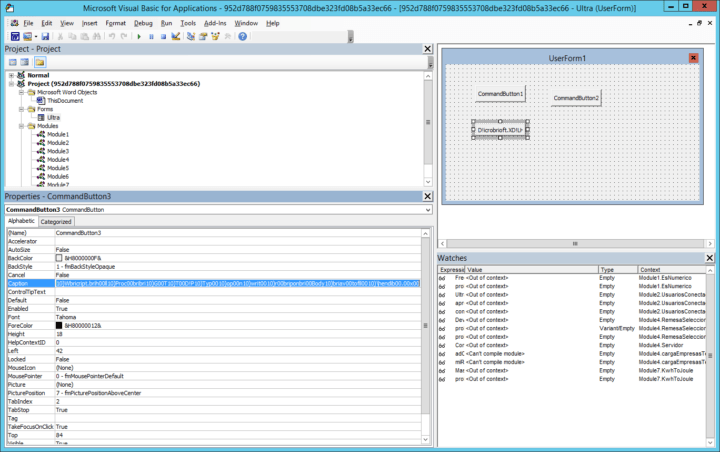

Однако не было немедленной и очевидной идентификации того, что этот файл был на самом деле вредоносным. Это файл Word, содержащий семь модулей VBA и пользовательскую форму VBA с несколькими кнопками (с помощью CommandButton элементы). […] Однако после дальнейшего расследования мы заметили странную строку в Подпись поле для CommandButton3 в форме пользователя. […]

Мы вернулись и просмотрели другие модули в файле, и, конечно же, что-то необычное происходит в

Модуль2. Макрос там (Usarios) расшифровывает строку в Подпись поле для CommandButton3, который оказывается URL-адресом. Он использует значение по умолчаниюавтооткрытие () макрос для запуска всего проекта VBA при открытии документа.

Макрос подключается к URL-адресу (hxxp: //clickcomunicacion.es/) для загрузки полезной нагрузки, определяемой как Выкуп: Win32 / Locky (SHA1: b91daa9b78720acb2f008048f5844d8f1649a5c4). Он активируется, когда пользователи включают макросы в файлах Office.

Единственный способ избежать заражения компьютера вирусами с помощью макросов с таргетингом на Office. Вредоносное ПО - включать макросы только в том случае, если вы написали их сами или полностью доверяете тому, кто написал им. Вы также можете установить Инструмент BitDefender AntiRansomware, автономный инструмент, для которого не требуется установка защиты Bitdefender. В отличие от других бесплатных инструментов безопасности, BDAntiRansomware не надоедает вам рекламой.

Если вы когда-нибудь станете целью атаки вымогателей, вы можете использовать этот инструмент, ID вымогателей для определения программы-вымогателя, зашифровавшей ваши данные. Все, что вам нужно сделать, это загрузить зараженный файл или сообщение, которое вредоносная программа выводит на ваш экран. ID Ransomware в настоящее время может обнаруживать 55 типов программ-вымогателей, но не предлагает никаких услуг по восстановлению файлов.

СВЯЗАННЫЕ ИСТОРИИ, КОТОРЫЕ НЕОБХОДИМО ВЫБРАТЬ:

- Вот лучшие антивирусные программы для Windows 10 согласно тестам

- Norton Antivirus и BSOD Norton Internet Security исправлены в Windows 10

- Устаревшие версии Windows и IE по-прежнему используются многими компаниями, поэтому атаки вредоносных программ неизбежны.

- Взлом Windows God Mode может привлечь злоумышленников