- Пользователи Mac могут вздохнуть с облегчением после этого вторника исправлений.

- Наконец-то устранена неприятная уязвимость Outlook для Mac.

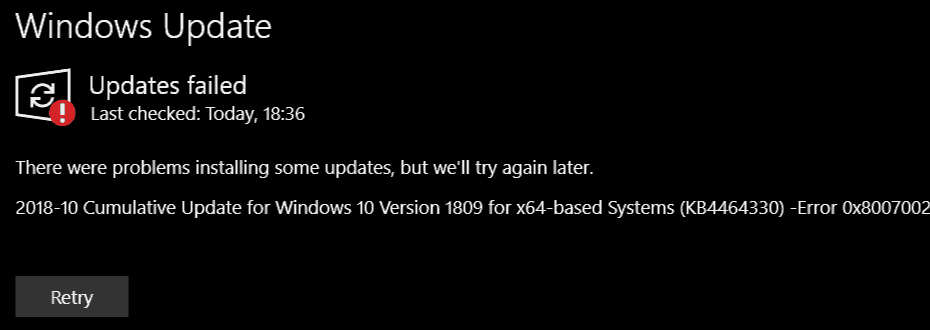

- CVE-2022-23280 разрешено отображать изображения на панели предварительного просмотра.

- Использование этого фактически раскроет информацию об IP-адресе цели.

Если вам интересно, над чем еще работает Microsoft в плане исправлений безопасности, вы наверняка уже нашли ответ, прочитав наш Вторник обновления за февраль 2022 г. статьи.

С выпуском этого месяца технологической компании из Редмонда удалось наконец исправить CVE-2022-23280, что связано с уязвимостью Outlook для MAC.

Итак, если вы были одним из тех, кто пострадал от этого недостатка, теперь вы можете вздохнуть с облегчением и жить дальше, зная, что теперь вы в большей безопасности.

Злоумышленники больше не могут получить информацию о вашем IP

Для тех, кто еще не знал, эта ошибка Outlook может позволить изображениям автоматически появляться в области предварительного просмотра, даже если этот параметр отключен.

Мы все видим, как это может быть как невероятно неприятно, так и несколько опасно, в зависимости от того, кто мог воспользоваться уязвимостью.

Важно знать, что само по себе использование этого раскрывает только информацию об IP-адресе цели. При этом возможно, что вторая ошибка, влияющая на рендеринг изображений, может быть связана с этой ошибкой, чтобы разрешить удаленное выполнение кода.

Таким образом, злоумышленники смогут обойти защиту в Outlook, которая предотвращает автоматический показ изображения в электронном письме.

Если вы используете Outlook для Mac, вам следует дважды проверить, чтобы ваша версия была обновлена до незатронутой версии.

Но, в целом, еще одна победа, которую следует признать не из-за фантастического подвига, а больше из-за душевного спокойствия, которое он предлагает.

Если вы тоже столкнулись с этой проблемой, выбросьте ее в мусорное ведро и забудьте о ее существовании. Довольны ли вы обновлениями вторника исправлений за февраль 2022 года?

Поделитесь с нами своими мыслями в разделе комментариев ниже.