- Обновления Windows используются Microsoft для усиления защиты наших систем.

- Однако вы, возможно, захотите узнать, что даже эти обновления больше небезопасны для использования.

- Хакерской группе Lazarus, поддерживаемой Северной Кореей, удалось взломать их.

- Все, что нужно сделать жертве, — это открыть вредоносные вложения и включить выполнение макроса.

Наличие официальной актуальной копии операционной системы Windows дает нам определенную степень безопасности, учитывая, что мы регулярно получаем обновления безопасности.

Но задумывались ли вы когда-нибудь, что сами обновления однажды могут быть использованы против нас? Что ж, похоже, этот день наконец настал, и эксперты предупреждают нас о возможных последствиях.

Недавно северокорейской хакерской группе под названием Lazarus удалось использовать клиент Центра обновления Windows для выполнения вредоносного кода в системах Windows.

Северокорейская хакерская группа скомпрометировала обновления Windows

Теперь вам, наверное, интересно, при каких обстоятельствах была раскрыта эта последняя хитроумная схема кибератаки.

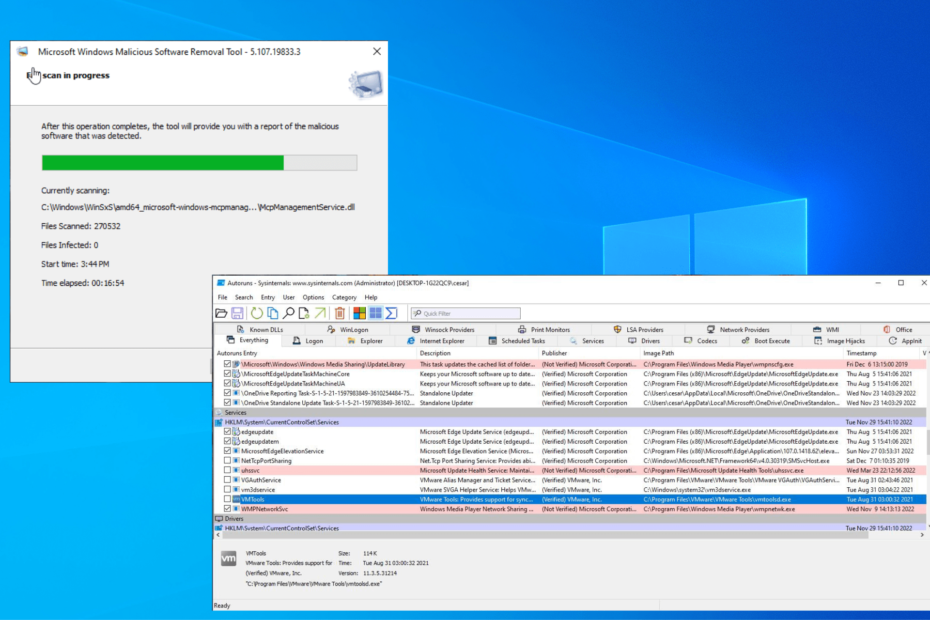

Команда Malwarebytes Threat Intelligence сделала это при анализе январской кампании целевого фишинга, выдаваемой за американскую компанию по безопасности и аэрокосмической отрасли Lockheed Martin.

Злоумышленники, проводившие эту кампанию, позаботились о том, чтобы после того, как жертвы открыли вредоносные вложения и включили выполнение макроса, встроенный макрос сбрасывает файл WindowsUpdateConf.lnk в папку автозагрузки и файл DLL (wuaueng.dll) в скрытую папку Windows/System32. папка.

Следующий шаг предназначен для использования файла LNK для запуска клиента WSUS/Windows Update (wuauclt.exe) для выполнения команды, которая загружает вредоносную DLL злоумышленников.

Команда, которая раскрыла эти атаки, связала их с Lazarus на основе существующих доказательств, включая дублирование инфраструктуры, метаданные документов и таргетинг, аналогичный предыдущим кампаниям.

Lazarus постоянно обновляет свой набор инструментов, чтобы обойти механизмы безопасности, и, несомненно, продолжит это делать, используя такие методы, как использование KernelCallbackTable для перехвата потока управления и выполнения шелл-кода.

Соедините это с использованием клиента Центра обновления Windows для выполнения вредоносного кода, а также GitHub для связи с C2, и вы получите рецепт полной и абсолютной катастрофы.

Теперь, когда вы знаете, что эта угроза реальна, вы можете принять дополнительные меры предосторожности и не стать жертвой злоумышленников.

Ваш компьютер когда-либо был заражен опасным вредоносным ПО через обновление Windows? Поделитесь с нами своим опытом в разделе комментариев ниже.

![Могут ли вас взломать с помощью QR-кода? [Руководство по профилактике]](/f/67281e591af022db3345bf9bdf137753.jpg?width=300&height=460)