- Отчеты нескольких фирм, занимающихся кибербезопасностью, показывают, что пользователи Office 365 все чаще становятся жертвами фишинговых писем.

- Хакеры использовали серверы Оксфордского университета для рассылки фишинговых писем пользователям Office 365.

- Количество фишинговых атак растет, и организациям необходимо стать умнее, чтобы справиться с ними. Ознакомьтесь с нашими Кибербезопасность страница для практических идей!

- Не забудьте посетить Безопасность и конфиденциальность для обновлений и многого другого.

Это программное обеспечение будет поддерживать ваши драйверы в рабочем состоянии, тем самым защищая вас от распространенных компьютерных ошибок и сбоев оборудования. Проверьте все свои драйверы сейчас за 3 простых шага:

- Скачать DriverFix (проверенный файл загрузки).

- Нажмите Начать сканирование найти все проблемные драйверы.

- Нажмите Обновите драйверы чтобы получить новые версии и избежать сбоев в работе системы.

- DriverFix был загружен 0 читатели в этом месяце.

Отчеты нескольких фирм, занимающихся кибербезопасностью, показывают, что пользователи Office 365 все чаще становятся жертвами фишинговые письма.

Иногда фишинговые атаки слишком сложны, чтобы их можно было обнаружить или остановить даже с помощью расширенных фильтров защиты от спама. Отчасти это связано с тем, что киберпреступники используют законные домены для рассылки своих вредоносных писем.

Фишинговая кампания Office 365, которую Check Point раскрытый последнее время является достаточным доказательством того, что организациям необходимо развертывать более умные инструменты кибербезопасности для предотвращения таких атак.

Атаки на голосовую почту Office 365

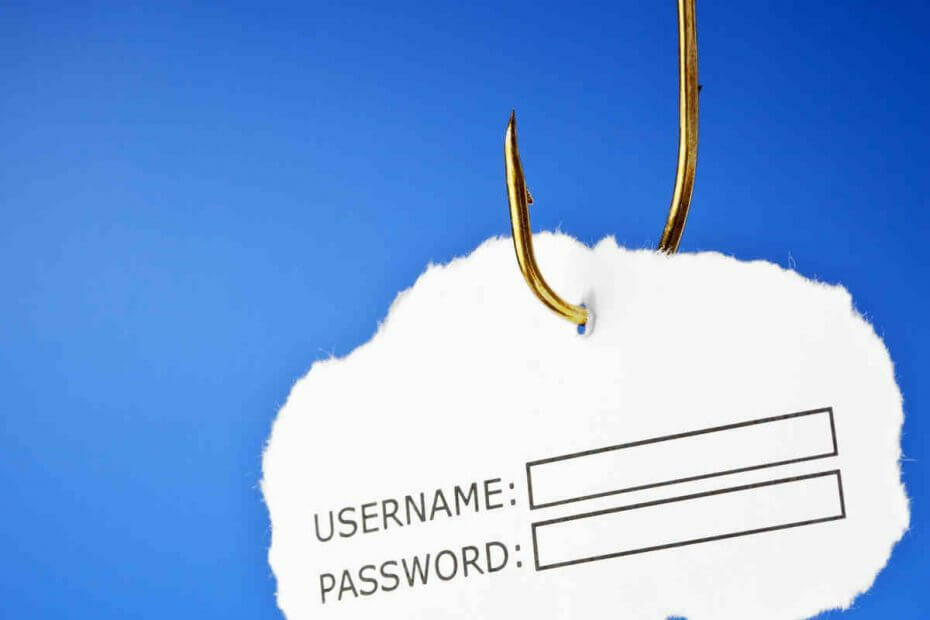

В этой конкретной фишинг-кампании Office 365 цели получали уведомления по электронной почте о пропущенных голосовых сообщениях. В письмах им предлагалось нажать кнопку под впечатлением, что это приведет их к их законным учетным записям Office 365.

Но щелчок по ссылке перенаправляет пользователя на фишинговую страницу, замаскированную под подлинную страницу входа в Office 365. Здесь злоумышленники крадут учетные данные жертвы для входа в Office 365.

Что здесь удивительно, так это то, что антифишинговые инструменты обычно обнаруживают ссылки электронной почты с подобными шаблонами. Итак, вы можете задаться вопросом, как именно эти злоумышленники развертывают такие вредоносные перенаправления и полезные нагрузки незамеченными.

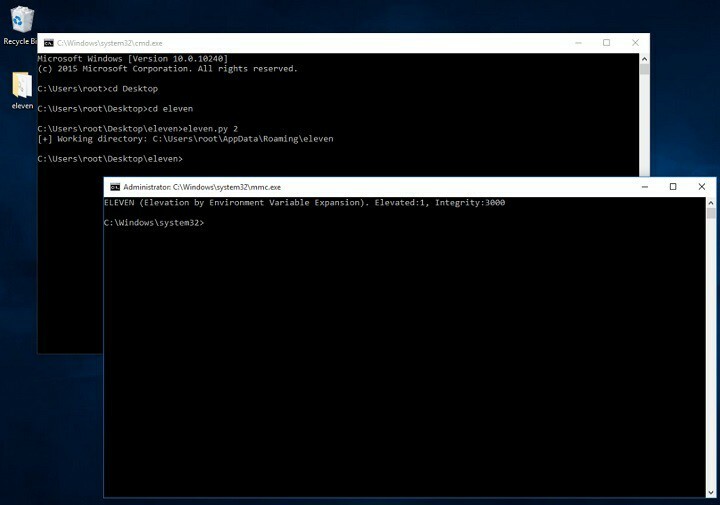

Ответ прост: злоумышленники включают в свои планы законные платформы. В данном случае злоумышленники рассылали вредоносные электронные письма с адресов, принадлежащих подлинным серверам Оксфордского университета (Великобритания).

Использование легитимных Oxford SMTP-серверов позволило злоумышленникам пройти проверку репутации домена отправителя. Кроме того, не было необходимости взламывать фактические учетные записи электронной почты для отправки фишинговых писем, потому что они могли генерировать столько адресов электронной почты, сколько они хотели.

Однако есть несколько шагов, которые вы можете предпринять, чтобы защитить своих сотрудников от фишинговых атак:

- Расскажите своим сотрудникам о фишинге и безопасности паролей.

- Установить программное обеспечение для сканирования электронной почты который может обнаруживать сообщения с вредоносной полезной нагрузкой.

- Следите за обновлениями своей операционной системы. Самое главное, всегда устанавливайте Патч вторник обновления безопасности от Microsoft (они бесплатны).

- Установите последнюю версию антивирус решение.

Использует ли ваша организация Office 365? Как вы справляетесь с постоянно растущей угрозой фишинга? Не стесняйтесь делиться своими приемами и методами в разделе комментариев ниже.