- Злоумышленники просто не сдадутся и найдут новые гениальные способы проникнуть в наше личное пространство.

- Эксперты по безопасности выявили еще одну уязвимость GitLab, которая активно эксплуатируется в дикой природе.

- Это стало возможным, потому что эта версия GitLab CE фактически разрешает регистрацию пользователей по умолчанию.

- Третьи стороны могут злоупотреблять функцией загрузки и удаленно выполнять произвольные команды ОС.

Кажется, что независимо от того, на что компании готовы пойти, чтобы защитить свои продукты, злоумышленники всегда на шаг впереди и находят оригинальные способы обойти любую защиту.

В этом постоянно меняющемся онлайн-мире защита ваших конфиденциальных данных становится все более актуальной. сложно, и мы здесь, чтобы рассказать вам о другой уязвимости, которая активно используется в дикая.

Еще одна уязвимость GitLab, активно эксплуатируемая в дикой природе

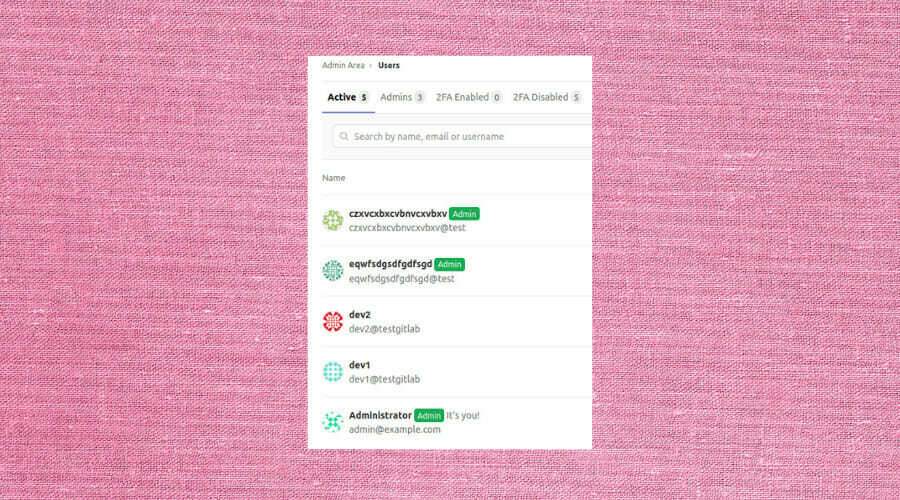

По данным HN Security, на сервере GitLab CE, доступном в Интернете, были обнаружены две подозрительные учетные записи пользователей с правами администратора.

Судя по всему, эти два пользователя были зарегистрированы в период с июня по июль 2021 года со случайными именами пользователей. Это стало возможным, потому что эта версия GitLab CE по умолчанию разрешает регистрацию пользователей.

Кроме того, адрес электронной почты, указанный при регистрации, по умолчанию не проверяется. Это означает, что вновь созданный пользователь автоматически входит в систему без каких-либо дальнейших действий.

Чтобы усложнить ситуацию, администраторы не получают никаких уведомлений.

Одно из загруженных вложений привлекло внимание экспертов, поэтому они создали свой собственный сервер GitLab и фактически попытались воспроизвести то, что они наблюдали в естественных условиях.

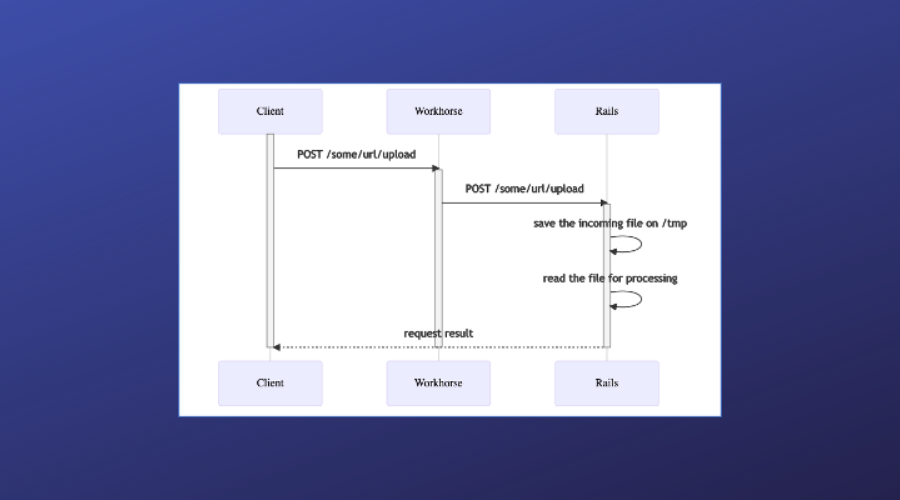

Недавно выпущенный эксплойт для CVE-2021-22205 злоупотребляет функцией загрузки для удаленного выполнения произвольных команд ОС.

Вышеупомянутая уязвимость находится в ExifTool, инструменте с открытым исходным кодом, используемом для удаления метаданных из изображений, который не может анализировать определенные метаданные, встроенные в загруженное изображение.

GitLab состоит из нескольких элементов, таких как Redis и Nginx. Тот, который обрабатывает загрузку, называется gitlab-workhorse, который, в свою очередь, вызывает ExifTool перед передачей окончательного вложения в Rails.

Углубившись в журналы, мы обнаружили свидетельства двух неудачных загрузок в журналах Workhorse.

Эта полезная нагрузка, используемая публичным эксплойтом, может выполнять обратную оболочку, тогда как та, которая использовалась против нашего клиента, просто расширяла права двух ранее зарегистрированных пользователей до администратора.

echo 'user = User.find_by (имя пользователя: "czxvcxbxcvbnvcxvbxv"); user.admin = "true"; user.save!' | gitlab-rails консоль / usr / bin / echo dXNlciA9IFVzZXIuZmluZF9ieSh1c2VybmFtZTogImN6eHZjeGJ4Y3ZibnZjeHZieHYiKTt1c2VyLmFkbWluPSJ0cnVlIjt1c2VyLnNhdmUh | base64 -d | / usr / bin / gitlab-rails консольТаким образом, то, что казалось уязвимостью повышения привилегий, на самом деле оказалось уязвимостью RCE.

Как объяснили эксперты по безопасности, весь процесс эксплуатации сводится всего к двум запросам.

При установке GitLab по умолчанию (до версии 13.10.2) нет необходимости злоупотреблять API, чтобы найти действительный проект, не нужно открывать проблему и, что наиболее важно нет необходимости аутентифицировать.

Все уязвимости, описанные в статье (ExifTool, злоупотребление API, регистрация пользователей и т. Д.), Отсутствуют в последней версии GitLab CE на момент написания.

Однако мы настоятельно рекомендуем проявлять осторожность при работе с чем-либо, что связано с вашим подключением к Интернету, чтобы у вас не было неприятных ситуаций.

Как вы относитесь к этой ситуации? Поделитесь с нами своим мнением в разделе комментариев ниже.