После недавних кибератак Петя и WannaCry, Microsoft рекомендовала всем пользователям Windows 10 удалить неиспользуемые, но все еще уязвимые Протокол обмена файлами SMBv1 от своих машин, чтобы оставаться в безопасности. Оба варианта программы-вымогателя использовали именно этот эксплойт для репликации через сетевые системы.

Отключите протокол, так как возникла старая ошибка

Если вы еще не отключили протокол, подумайте об этом. Для начинающих, новые варианты вымогателей может ударить еще раз и может использовать ту же уязвимость для шифрования ваших файлов. Другая причина заключается в том, что во время недавней хакерской конференции DEF CON была обнаружена еще одна ошибка 20-летней давности.

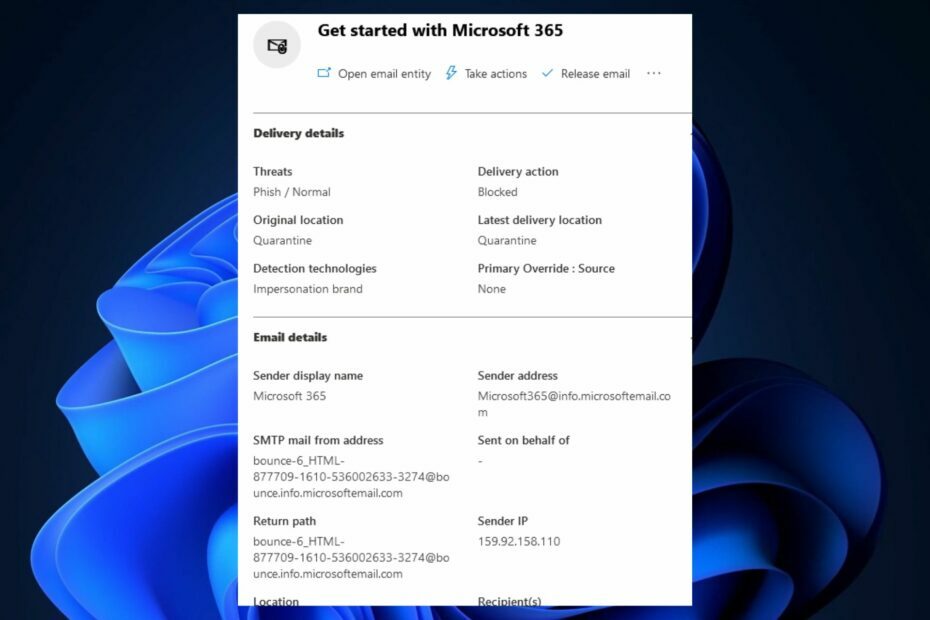

Недостаток безопасности SMB под названием SMBLoris

Исследователи безопасности выявили этот недостаток безопасности в RiskSense и объяснили, что это может привести к DoS-атаки, затрагивающие каждую версию протокола SMB и все версии Windows, начиная с Windows 2000. Страшно, не правда ли? Более того, Raspberry Pi и всего 20 строк кода Python будет достаточно, чтобы вывести из строя сервер Windows.

Уязвимость SMB была обнаружена при анализе EternalBlue, просочившегося эксплойта SMB, который является источником недавних атак программ-вымогателей. Корпоративным клиентам настоятельно рекомендуется заблокировать доступ из Интернета к SMBv1, чтобы оставаться в безопасности.

Microsoft планирует полностью удалить SMBv1 из Обновление Windows 10 Fall Creators Update так что проблема в целом может быть не такой ужасающей, как кажется сейчас. Но, чтобы быть уверенным, все, кто использует более старые версии Windows, должны знать, что они останутся затронутыми этой проблемой, и по этой причине рекомендуется отключить протокол SMBv1.

СВЯЗАННЫЕ ИСТОРИИ, ЧТО НУЖНО ПРОВЕРИТЬ:

- Microsoft исправляет еще одну серьезную уязвимость в Защитнике Windows

- Microsoft исправляет уязвимость удаленного выполнения кода Защитника Windows

- Сотрудник Google обнаружил серьезную ошибку в Microsoft Windows Defender, патч выпущен сразу