Эксперты Proofpoint раскрытый новые вредоносные кампании на LinkedIn. Подобные кампании наблюдаются давно. Эти вредоносные кампании нацелены на людей через поддельные учетные записи LinkedIn.

LinkedIn используется разными компаниями и предприятиями для привлечь сотрудника или создать обширные профессиональные сети. Различные компании предоставляют возможности трудоустройства, поэтому соискатели оставляют свое резюме там.

Умные киберпреступники активны и всегда готовы собирать конфиденциальную информацию. Хотя LinkedIn предоставляет оптимальные условия для профессиональных сетей, он более уязвим для киберпреступников. Итак, пользователи должны быть осторожны при загрузке личной информации.

Если вы хотите обезопасить себя при серфинге в Интернете, вам понадобится специализированный инструмент для защиты вашей сети. Установить сейчас Cyberghost VPN и обезопасить себя. Он защищает ваш компьютер от атак во время просмотра, маскирует ваш IP-адрес и блокирует любой нежелательный доступ.

Порядок работы

Хакеры используют разные векторы для распространения вредоносных программ, чтобы оставить много загружаемых яиц. Хакеры могут просматривать вакансии и сообщения от разных компаний.

Изучив профили различных компаний в LinkedIn, они могут получить представление о сетях, партнерах и операционной системе компании. Таким образом, они могут быть нацелены на различные отрасли и розничные продажи.

Они могут украсть связи различных компаний в LinkedIn, а затем предложить работу на различные должности с хорошей репутацией в этих компаниях. Как утверждают исследователи ProofPoint:

URL-адреса ссылаются на целевую страницу, которая имитирует настоящую компанию по управлению талантами и персоналом, используя украденный брендинг для повышения легитимности кампаний.

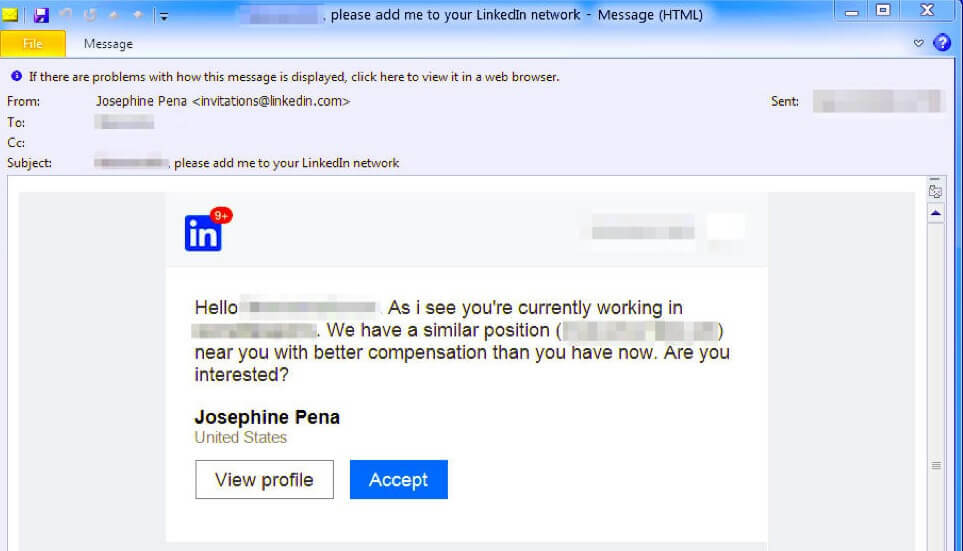

Они также могут создавать поддельные учетные записи, такие как Facebook и Twitter, а затем отправлять доброжелательные электронные письма пользователям. Начиная с простого разговора, они привлекают внимание пользователей, предоставляя информацию о вакансиях.

Они отправляют разные URL-адреса, которые связаны с целевой страницей. Целевая страница содержит файлы разных типов, например PDF, Документы Microsoft Word или любые другие подобные документы.

Эти документы, созданные с помощью Taurus Builder, автоматически загружаются с вредоносными макросами. Если пользователь откроет макросы, будут загружены дополнительные яйца. Исследователи ProofPoint также добавили, что:

Этот субъект предоставляет убедительные примеры этих новых подходов, используя парсинг LinkedIn, многовекторные и многоэтапные контакты с получателями, персонализированные приманки и различные методы атаки для распространения загрузчика More egg, который, в свою очередь, может распространять вредоносное ПО по своему выбору на основе системных профилей, переданных угрозе актер.

Если загружено больше загружаемых яиц, то защитить вашу учетную запись невозможно. Один из способов защитить вашу личную информацию - это используйте надежный и уникальный пароль.

Другой способ заключается в том, что если вы получили какое-либо сообщение или электронное письмо от какой-либо компании, не открывайте его и не щелкайте URL-адрес. LinkedIn более чувствителен к атакам киберпреступников, поэтому вам следует проявлять осторожность при создании учетной записи в LinkedIn.

СВЯЗАННЫЕ РУКОВОДСТВА, КОТОРЫЕ ВАМ НЕОБХОДИМО ПРОВЕРИТЬ:

- Microsoft признала раскрытие миллионов паролей MS Office

- Лучшие антивирусные решения для Windows 10 для установки в 2019 г. [НЕПОДВИЖНЫЙ СПИСОК]

- Новый эксплойт нулевого дня в Internet Explorer пробирает вредоносное ПО на ПК