- Astaroth по-прежнему полагается на рассылку по электронной почте и работает без файлов, но также получил три новых важных обновления.

- Одним из них является новое использование каналов YouTube для C2, которое помогает избежать обнаружения за счет использования часто используемой службы на часто используемых портах.

- Это самый важный момент, когда нужно позаботиться о безопасности вашего компьютера. Заходите в нашу Раздел кибербезопасности Узнать больше.

- Мир цифровых технологий и технологий развивается быстрее, чем когда-либо. Читайте последние новости в наших Центр новостей.

Astaroth, троян, специализирующийся на краже конфиденциальной информации, был обнаружен в прошлом году и до сих пор превратилась в одну из ведущих скрытых вредоносных программ, диверсифицируя ее защиту от проверок, чтобы исследователи в области безопасности не могли ее обнаружить и остановить.

В прошлом году Microsoft объявила об обнаружении множества текущих вредоносных кампаний командой ATP Защитника Windows. В ходе этих кампаний вредоносное ПО Astaroth распространялось безфайловым образом, что делало его еще более опасным.

Говоря о вредоносных кампаниях, вы можете пресечь их в зародыше с помощью эти средства защиты от вредоносных программ.

Вот как исследователь ATP в Microsoft Defender описал нападения:

Я проводил стандартный обзор телеметрии, когда заметил аномалию в алгоритме обнаружения, предназначенном для обнаружения определенного бесфайлового метода. Телеметрия показала резкое увеличение использования инструмента командной строки Windows Management Instrumentation (WMIC) для запуска сценария (метод, который относится к MITER). XSL Script Processing), указывающий на безфайловую атаку.

Чем занимается Астарот сейчас?

В новом отчете Cisco Talos заявляет, что Astaroth по-прежнему полагается на рассылку по электронной почте, имеет бесфайловое исполнение и живет за счет земли (LOLbins). Плохая новость заключается в том, что он также получил три новых важных обновления, процитированных из отчета Cisco Talos:

- Astaroth реализует серию надежных методов противодействия анализу / уклонению, которые являются одними из самых тщательных, которые мы когда-либо видели.

- Astaroth эффективно избегает обнаружения и гарантирует, с достаточной уверенностью, что он устанавливается только в системах в Бразилии, а не в песочницах и исследовательских системах.

- Новое использование каналов YouTube для C2 помогает избежать обнаружения за счет использования часто используемой службы на часто используемых портах.

Что такое Астарот и как он работает?

Если вы не знали, Astaroth - это хорошо известное вредоносное ПО, ориентированное на кража конфиденциальной информации такие как учетные данные и другие личные данные и отправка их злоумышленнику.

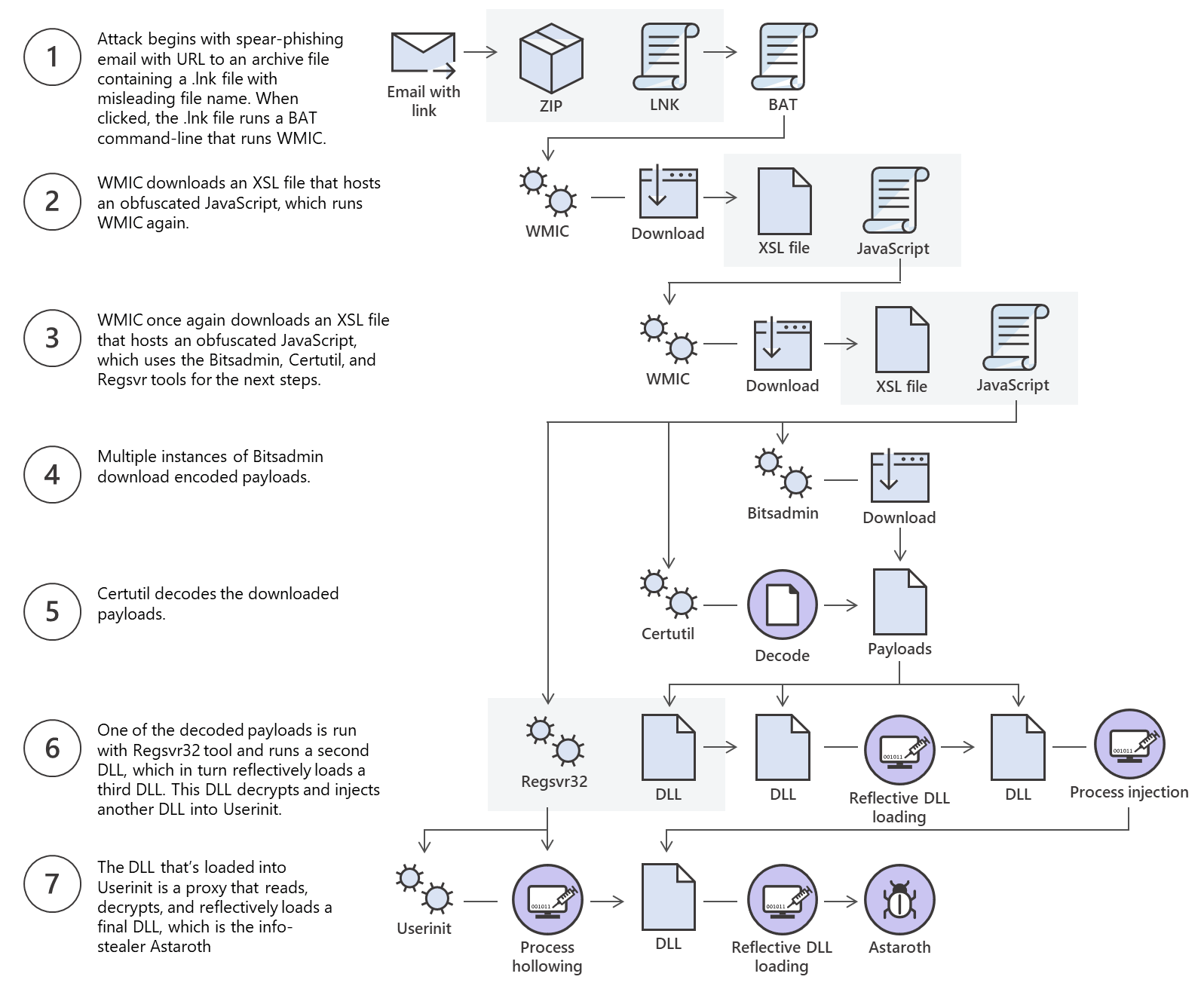

Хотя у многих пользователей Windows 10 установлено антивирусное или антивирусное программное обеспечение, безфайловый метод затрудняет обнаружение вредоносного ПО. Вот схема OP о том, как работает атака:

Очень интересно то, что в процессе атаки не участвуют никакие файлы, кроме системных инструментов. Эта техника называется жить за счет земли и обычно он используется для легкого доступа к традиционным антивирусным решениям.

Как я могу защитить свою систему от этой атаки?

Прежде всего убедитесь, что ваш Windows 10 обновлена. Также убедитесь, что ваш Брандмауэр Защитника Windows работает и имеет последние обновления определений.

Не подвергайте себя ненужному риску. Узнайте, почему Защитник Windows - единственный барьер для вредоносных программ, который вам нужен!

Если вы являетесь пользователем Office 365, вам будет приятно узнать, что:

Для этой кампании Астарот,Office 365Расширенная защита от угроз (Office 365АТФ) обнаруживает электронные письма с вредоносными ссылками, которые запускают цепочку заражения.

К счастью, Astaroth нацелен в основном на Бразилию, и все электронные письма, которые вы будете получать, будут на португальском языке. Однако будьте настороже.

Как всегда, для получения дополнительных предложений или вопросов обратитесь к разделу комментариев ниже.

![5 лучших альтернатив Bitdefender Box [Руководство на 2021 год]](/f/5f88461ee0d2bc820f8a06e3cf4edcf9.jpg?width=300&height=460)

![5+ лучших бесплатных антивирусов на один год [Руководство на 2021 год]](/f/fd1a3fa86771a1bae6534cd34d334c16.jpg?width=300&height=460)