Bitfedender a detectat recent vulnerabilități majore de confidențialitate în camerele IoT care permit hackerilor să deturneze și să transforme aceste dispozitive în instrumente de spionaj complete.

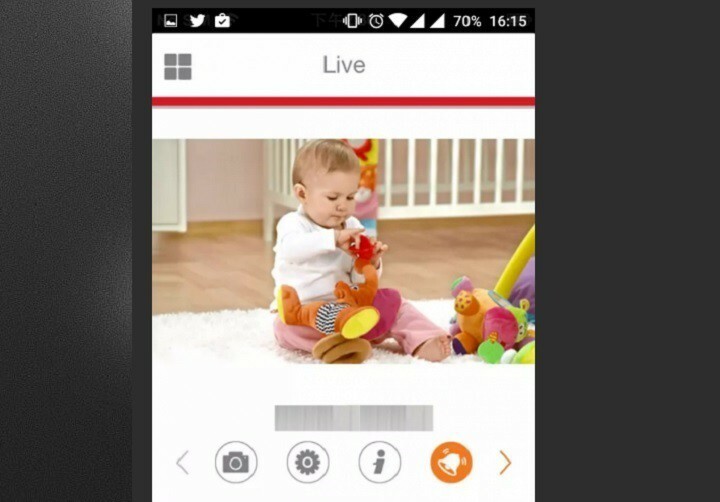

Camera analizată de Bitdefender este utilizat în scopuri de monitorizare de multe familii și întreprinderi mici. Dispozitivul include funcții de monitorizare standard, cum ar fi un sistem de detectare a mișcării și sunetului, sunet bidirecțional, microfon și difuzor încorporat și senzori de temperatură și umiditate.

Vulnerabilitățile de securitate pot fi ușor exploatate în timpul procesului de conectare. Camera IoT creează un hotspot în timpul configurării printr-o rețea fără fir. Odată instalată, aplicația mobilă corespunzătoare stabilește o conexiune cu hotspotul dispozitivului și se conectează automat la acesta. Utilizatorul aplicației introduce apoi acreditările și procesul de configurare este finalizat.

Problema este că hotspot-ul este deschis și nu este necesară nicio parolă. Mai mult, datele care circulă între aplicația mobilă, camera IoT și server nu sunt criptate. Și pentru a înrăutăți lucrurile,

Bitdefender a detectat, de asemenea, că acreditările de rețea sunt trimise în text simplu din aplicația mobilă către cameră.Când aplicația mobilă se conectează de la distanță la dispozitiv, din afara rețelei locale, aceasta se autentifică printr-un mecanism de securitate cunoscut sub numele de autentificare de acces de bază. Conform standardelor de securitate actuale, aceasta este considerată o metodă nesigură de autentificare, cu excepția cazului în care este utilizată împreună cu un sistem securizat extern, cum ar fi SSL. Numele de utilizator și parolele sunt transmise prin cablu într-un format necriptat, codificat cu o schemă Base64 în tranzit.

Ca urmare, un atacator poate identifica dispozitivul original înregistrând un dispozitiv diferit, cu aceeași adresă MAC. Serverul se va conecta cu dispozitivul care s-a înregistrat ultima dată, la fel și aplicația mobilă. În acest mod, atacatorii pot captura parola camerei web.

Oricine poate folosi aplicația, la fel ca utilizatorul. Aceasta înseamnă să porniți sunetul, microfonul și difuzoarele pentru a comunica cu copiii în timp ce părinții nu sunt în preajmă sau au acces nestingherit la imagini în timp real din dormitorul copiilor dvs. În mod clar, acesta este un dispozitiv extrem de invaziv, iar compromisul său duce la consecințe înfricoșătoare.

Pentru a evita încălcarea confidențialității, faceți o cercetare amănunțită înainte de a cumpăra un Dispozitiv IoT și citiți recenzii online care pot dezvălui probleme de confidențialitate. În al doilea rând, instalați un instrument de securitate cibernetică pentru IoT-uri, cum ar fi Bitdefender’s Box. Aceste instrumente vor scana rețeaua și vor bloca atacurile de phishing și alte amenințări.

Povești conexe pe care trebuie să le verificați:

- Programați un Raspberry Pi din browserul dvs. cu Windows 10 IoT Core Blockly

- Cablarea Arduino este acceptată pe Windows 10 IoT Core

- Aplicația Windows 10 IoT oferă suport pentru imprimantele 3D în rețea