Agentul malware Tesla a fost răspândit prin Microsoft Word documente anul trecut, iar acum s-a întors să ne bântuie. Cea mai recentă variantă a spyware-ului cere victimelor să facă dublu clic pe o pictogramă albastră pentru a permite o vizualizare mai clară într-un document Word.

Dacă utilizatorul este suficient de nepăsător pentru a face clic pe el, acest lucru va duce la extragerea unui fișier .exe din obiectul încorporat în folderul temporar al sistemului și apoi rulați-l. Acesta este doar un exemplu al modului în care funcționează acest malware.

Programul malware este scris în MS Visual Basic

malware este scris în limbajul MS Visual Basic și a fost analizat de Xiaopeng Zhang, care a postat analiza detaliată pe blogul său pe 5 aprilie.

Fișierul executabil găsit de el s-a numit POM.exe și este un fel de program de instalare. Când s-a executat, a scăpat două fișiere numite filename.exe și filename.vbs în subfolderul% temp%. Pentru a-l rula automat la pornire, fișierul se adaugă la registrul de sistem ca program de pornire și rulează% temp% filename.exe.

Programul malware creează un proces copil suspendat

Când pornește filename.exe, acest lucru va duce la crearea unui proces copil suspendat cu același lucru ca pentru a se proteja.

După aceasta, va extrage un nou fișier PE din propria resursă pentru a suprascrie memoria procesului copil. Apoi, reia executarea procesului copil.

- LEGATE DE: Cele mai bune 7 instrumente antimalware pentru Windows 10 pentru a bloca amenințările în 2018

Programul malware elimină un program demon

Programul malware elimină, de asemenea, un program Daemon din resursa programului .Net numit Player în folderul% temp% și îl rulează pentru a proteja filename.exe. Numele programului demonului este alcătuit din trei litere aleatorii, iar scopul său este clar și simplu.

Funcția primară primește un argument de linie de comandă și îl salvează într-o variabilă șir care se numește filePath. După aceasta, va crea o funcție thread prin care verifică dacă fișierul.exe rulează la fiecare 900 de milisecunde. Dacă fișierul.exe este ucis, acesta va rula din nou.

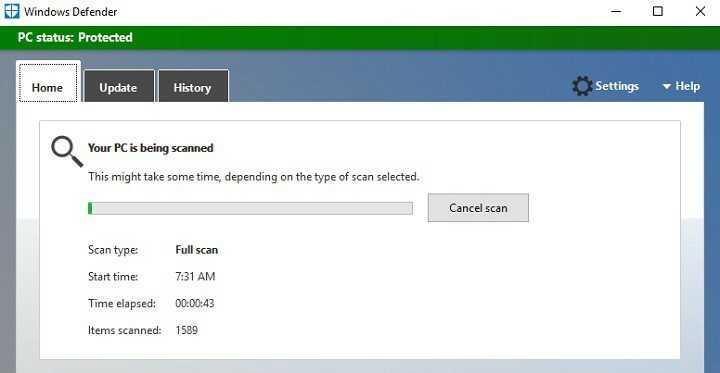

Zhang a spus că FortiGuard AntiVirus a detectat malware-ul și l-a eliminat. Vă recomandăm să treceți prin Note detaliate ale lui Zhang pentru a afla mai multe despre programele spion și cum funcționează.

Povești corelate de verificat:

- Ce este „Windows a detectat o infecție cu spyware!” Și cum să o eliminați?

- Nu puteți actualiza protecția spyware pe computerul dvs.?

- Deschideți fișiere WMV în Windows 10 folosind aceste 5 soluții software